|

Опрос

|

реклама

Быстрый переход

Ноутбуки HP начали превращаться в «кирпич» после принудительного обновления BIOS

10.06.2024 [14:28],

Алексей Разин

Традиционно процедура обновления микрокода материнской, графической платы или ноутбука подразумевало наличие у пользователя не только соответствующих технических навыков, но и осознания степени ответственности этой операции. Пытаясь автоматизировать эту процедуру, HP Inc стала внедрять принудительное обновление микрокода, и недавно столкнулась с дефектным BIOS, который выводил ноутбуки из строя.  Сообщения от пострадавших пользователей стали появляться на страницах конференции сайта HP Inc в конце прошлого месяца. Первый очевидец жаловался на то, что автоматическое обновление BIOS вывело из строя ноутбук HP ProBook 455 G7. Последующая перезагрузка демонстрировала владельцам ноутбуков, решившихся на автоматическое обновление, чёрный экран без признаков жизни. Столкнувшись с подобными жалобами, компания прекратила распространять это обновление, а пострадавшим пользователям было рекомендовано обратиться в фирменные сервисные центры, где специалисты при помощи аппаратного программатора восстановят микрокод материнской платы ноутбука, вернув ему работоспособность. Все прочие рекомендации специалистов службы технической поддержки в данном случае оказались бесполезными. Модель 2020 года во многих случаях уже вышла за пределы гарантийного срока, а потому обращение за бесплатным ремонтом оказалось возможным не всегда. Остаётся только надеяться на добрую волю компании, которая попытается искупить вину за распространение дефектного микрокода, и отремонтирует все пострадавшие от него ноутбуки бесплатно. Кстати, от дефекта пострадал и ряд настольных систем производства HP Inc, но больше всего досталось именно ноутбукам. Не прошло и года: системы на AMD Zen 2 получили прошивки, устраняющие уязвимость Zenbleed

03.05.2024 [01:11],

Анжелла Марина

Производители наконец начали выпускать обновления BIOS для материнских плат, предназначенных для процессоров AMD Ryzen на архитектуре Zen 2, которые закрывают уязвимость Zenbleed. О данной бреши в безопасности стало известно ещё в июле прошло года. Она затрагивает процессоры на архитектуре Zen 2 и позволяет удалённо воровать пароли и другую информацию.

Источник изображения: AMD Компания MSI выпустила обновления BIOS для материнских плат, направленные на устранение уязвимости безопасности Zenbleed в процессорах AMD Ryzen 4000. Новая прошивка на базе AGESA 1.2.0.Ca закрывает угрозу среднего уровня CVE-2023-20593, которая теоретически может предоставить злоумышленникам доступ к конфиденциальным данным, сообщает Tom's Hardware. Обновления доступны для большинства материнских плат MSI на чипсете X570, а также некоторых моделей на системной логике AMD 400-й серии. Конкретные детали уязвимости Zenbleed не разглашаются (по понятным причинам), однако AMD утверждает, что она может сработать лишь при определенном стечении микроархитектурных обстоятельств. Несмотря на то, что обновление нацелено на APU Ryzen 4000, сама уязвимость присутствует во всех процессорах на Zen 2. Как выяснилось, ранее AMD уже устранила её в CPU Ryzen 3000 с помощью микрокода AGESA 1.2.0.C и 1.0.0.B, выпустив также исправления для Threadripper, EPYC и некоторых мобильных чипов Ryzen 4000-7000. Единственной оставшейся незащищённой платформой Zen 2 остаются встраиваемые процессоры AMD Ryzen Embedded V2000. Для них запланирован выход прошивки EmbeddedPi-FP6 1.0.0.9 AGESA в ближайшее время. По заявлению AMD, новое обновление безопасности не повлияет на производительность. Однако ранее тесты показали, что устранение уязвимости Zenbleed может привести к падению скорости работы системы на величину до 15 % в некоторых приложениях. Еще раз отметим, проблема затрагивает исключительно чипы Zen 2. Владельцам CPU других архитектур, таких как Zen+ или Zen 3, обновлять BIOS не требуется. Intel обвинила в нестабильности флагманских Raptor Lake производителей материнских плат

27.04.2024 [13:26],

Николай Хижняк

Intel выступила с первым официальным заявлением относительно проблем со стабильностью работы у флагманских процессоров Core 13-го и 14-го поколений. Компания переложила вину на производителей материнских плат, которые при разработке BIOS не последователи спецификациям процессоров и направленным им рекомендациям.

Источник изображения: VideoCardz Разница между современными материнскими платами была бы едва заметна, если бы каждый производитель не старался добавить к своему решению определённый набор функций и настроек, позволяющих пользователям самостоятельно менять значения напряжения, мощности и частот различных компонентов. С одной стороны, в тех же обзорах это позволяет той или иной плате выделяться на фоне остальных. Проблемы возникает тогда, когда производители плат игнорируют рекомендации разработчиков платформы при подборе настроек BIOS по умолчанию. В заявлении о проблемах со стабильностью флагманских процессоров Core 13-го и 14-го поколений Intel прямо обвинила производителей материнских плат. Как отмечается, они внедряют в BIOS такие настройки, которые заставляют процессоры Intel работать за пределами спецификаций. Intel по-прежнему занимается поиском первопричины, которая приводит к нестабильной работе её чипов, однако она сообщила, что большинство жалоб связаны именно с оверклокерскими материнскими платами для энтузиастов. Ниже можно ознакомиться с полным заявлением Intel: «Наблюдение Intel показало, что проблема может быть связана с условиями эксплуатации, выходящими за пределы технических характеристик, а именно за счёт постоянного поддержания высокого напряжения и частоты [процессора] в периоды повышенного нагрева. Анализ затронутых процессоров также показывает, что в некоторых компонентах наблюдаются изменения минимального рабочего напряжения, которые могут быть связаны с работой за пределами установленных Intel условий эксплуатации. Хотя основной источник проблемы ещё не определён, Intel заметила, что большинство сообщений о проблеме исходят от пользователей с материнскими платами, оснащёнными функциями разгона. Intel также отмечает, что платы на чипсетах серий 600/700 часто используют настройки BIOS по умолчанию, в которых отключены защиты от перегрева и изменены настройки питания, предназначенные для ограничения воздействия на процессор длительных периодов высокого напряжения и частоты, например:

Дополнительные настройки, которые могут повышать риск системной нестабильности:

Intel просит производителей систем и материнских плат предоставить конечным пользователям профиль BIOS по умолчанию, соответствующий рекомендуемым настройкам Intel. Intel также настоятельно рекомендует, чтобы настройки BIOS по умолчанию, установленные клиентом, обеспечивали работу в пределах рекомендованных Intel настроек. Кроме того, Intel настоятельно рекомендует производителям материнских плат внедрять предостережения для конечных пользователей, предупреждающие их о рисках использования любых функций разблокировки или разгона. Intel продолжает активно исследовать эту проблему, чтобы определить первопричину, и предоставит о ней дополнительную информацию по мере её получения. Компания выступит с публичным заявлением о статусе расследования и рекомендациях по настройке BIOS в мае 2024 года». Следует отметить, что некоторые производители материнских плат уже выпустили свежие версии BIOS с рекомендованным профилем настроек Intel Baseline Profile. В частности, такие прошивки для своих плат выпустили компании Asus и Gigabyte. Новый BIOS для плат Asus Z790 повышает стабильность работы чипов Intel, но снижает их производительность

20.04.2024 [18:54],

Николай Хижняк

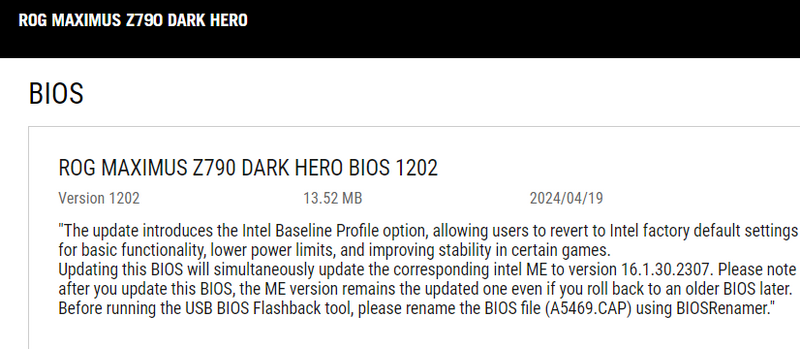

Компания Asus выпустила новую версию BIOS для материнских плат на чипсете Intel Z790, в которой добавлен базовый профиль настроек Intel. Он сбрасывает все параметры для материнской платы на рекомендованные Intel, что повышает стабильность работы процессоров Core 13-го и 14-го поколений, о проблемах с которыми сообщалось ранее. Однако флагманские чипы Core i9 после применения этого профиля настроек теряют в производительности.

Источник изображения: VideoCardz Как выяснилось, причиной нестабильной работы процессоров Intel Core 13-го и 14-го поколений являются настройки материнских плат. Некоторые производители последних позволяют чипам Intel работать за пределами озвученных Intel спецификаций. В прошивках таких плат выставлены настройки, которые повышают показатель предела допустимой мощности ЦП, а также разрешают процессорам работать в режиме высокого энергопотребления более продолжительное время, чем было заявлено самой Intel. Кроме того, такие прошивки отключают некоторые важные функции, влияющие на стабильность работы. В частности, такая проблема наблюдается у плат Asus.

Источник изображения: Asus Производитель выпустил новую версию BIOS для своих материнских плат на чипсете Intel Z790, в котором добавлены базовые настройки Intel (Intel Baseline Profile). Эти настройки снижают предел допустимой мощности ЦП до рекомендованных значений и повышают стабильность процессоров в играх.

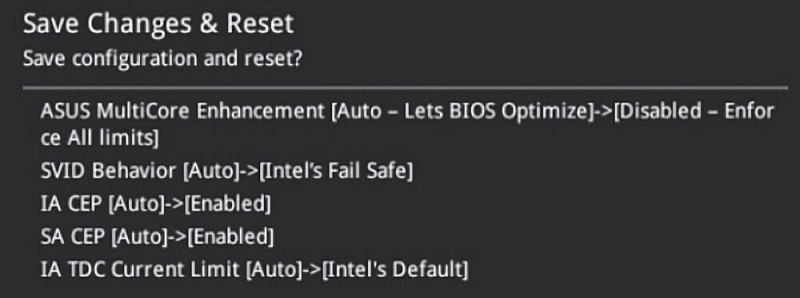

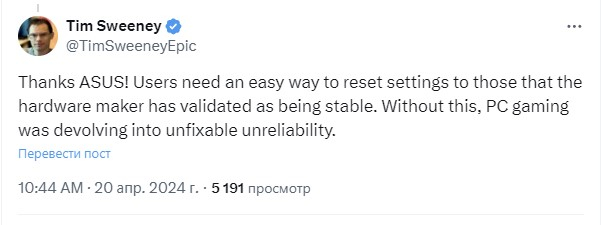

Источник изображений: X / HXL Согласно данным одного из пользователей социальной сети X, новый профиль включает все ранее отключенные ограничения в параметре Asus MultiCore Enhancements, а также изменяет значение параметра SVID Behavior на Intel Fail Safe. Кроме того, новая прошивка включает параметры защит IA CEP и SA CEP (Current Excursion Protection). К сожалению, вместе с повышением стабильности после применения новых настроек BIOS наблюдается и снижение производительности. Например, быстродействие Core i9-14900KS в тесте многопоточной производительности Cinebench R23 снижается на 12,6 % — с 40 998 баллов до 35 851 баллов. Следует отметить, что компания Intel до сих пор не обратилась с официальным заявлением по поводу нестабильной работы её процессоров. Производитель лишь в комментариях СМИ отметил, что ему известно об этой проблеме и он изучает данный вопрос. Для разработчиков, использующих игровой движок Unreal Engine, проблемы со стабильностью чипов Intel стали настоящей головной болью. Глава Epic Games (владелец движка) Тим Суини (Tim Sweeney) даже выразил благодарность Asus за то, что она предложила вариант исправления ситуации.  Правда, само по себе наличие новой прошивки автоматически не решает все вопросы, поскольку её сперва необходимо установить. Производители материнских плат начали выпуск BIOS с поддержкой процессоров на Zen 5

20.04.2024 [16:58],

Николай Хижняк

Производители материнских плат начали готовиться к анонсу процессоров Ryzen нового поколения для платформы AMD Socket AM5. К настоящему моменту об этом отчитались только компании Asus и MSI, сообщившие о выпуске новых версий BIOS для материнских плат на чипсетах AMD 600-й серии с поддержкой «чипов AMD нового поколения». Очевидно, что в ближайшее время к ним присоединятся другие ключевые производители материнских плат.

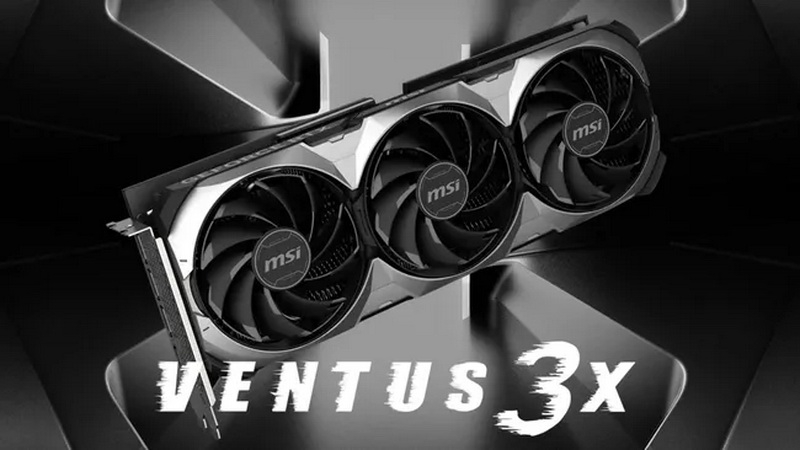

Источник изображения: Asus Новая прошивка BIOS с поддержкой будущих процессоров AMD Ryzen основана на библиотеке AGESA ComboPI 1.1.7.0 Patch A. MSI и Asus сообщили, что выпустили новые версии BIOS для своих плат на базе чипсетов AMD X670E, X670, B650 и A620. Узнать, для каких моделей плат производители уже выпустили новые прошивки, можно на их официальных сайтах. Хотя официальное название будущих процессоров AMD на архитектуре Zen 5 пока неизвестно, предполагается, что новые чипы будут выпускаться в рамках серии Ryzen 9000. Они будут поддерживаться всеми материнскими платами с процессорным разъёмом Socket AM5, но для этого потребуется обновить BIOS. Согласно слухам, новые чипы AMD Ryzen 9000 с кодовым именем Granite Ridge смогут предложить до 16 вычислительных ядер на архитектуре Zen 5. Последняя, как ожидается, будет использоваться как в настольном, так и в мобильном сегменте процессоров. С учётом того, что производители уже начали выпуск новых прошивок для материнских плат, вполне возможно, что AMD анонсирует новые процессоры на выставке Computex 2024, которая будет проходить в июне. Компания уже подтвердила своё участие в этом мероприятии. MSI занизила производительность GeForce RTX 4070 Ti Super Ventus 3X, но уже устранила проблему

24.01.2024 [18:02],

Николай Хижняк

Выход первых обзоров видеокарт GeForce RTX 4070 Ti Super оказался смазан из-за проблем с моделью MSI Ventus 3X, которая попала в руки некоторых СМИ и блогеров. Из-за проблем с прошивкой её быстродействие оказалась на 5 % ниже, чем у других RTX 4070 Ti Super с эталонными характеристиками. Только сегодня MSI удалось исправить данную проблему.

Источник изображений: MSI MSI стало известно о проблеме заниженной производительности некоторое время назад, и она пыталась её исправить, предоставив обозревателям два обновления прошивок. Последнее обновление пришло за несколько часов до срока публикации обзоров. В итоге те обозреватели, которым попалась GeForce RTX 4070 Ti Super Ventus 3X остались крайне недовольны новинкой. MSI извинилась за проблемную стартовую прошивку BIOS для RTX 4070 Ti Super и выпустила для всех своих версий этой карты новые версии программного обеспечения. В описании к обновлению указано, что оно «увеличит графическую производительность». Компания добавила, что после установки новой версии BIOS пользователи обнаружат, что их карты «соответствуют ожидаемым стандартам производительности и даже их превосходят». Как пишет портал Tom’s Hardware, проблемы с производительностью у MSI GeForce RTX 4070 Ti Super Ventus 3X наблюдались у всех обозревателей, получивших эту карту на обзор. Её быстродействие оказалось на 5 % ниже, чем ожидалось. Ниже представлены данные о приросте производительности разных моделей RTX 4070 Ti Super относительно обычной RTX 4070 Ti. Все карты имеют эталонные характеристики. Как можно заметить, модель Ventus 3X явно приросла производительностью слабее всего.

Источник изображения: 3DCenter Новая версия BIOS для RTX 4070 Ti Super от MSI имеет номер 95.03.45.40.F0. Размер файла составляет 6,75 Мбайт. Производитель также предоставил простую и понятную инструкцию о том, как обновить BIOS на видеокарте. |