Северокорейские хакеры нашли способ распространения вредоносного ПО через старый браузер Internet Explorer. Хотя этот обозреватель был официально отключен, его компоненты продолжают существовать благодаря специальному режиму в Microsoft Edge. Атака происходит без какого-либо участия самого пользователя.

Источник изображения: Rubaitul Azad/Unsplash

Согласно совместному отчёту Национального центра кибербезопасности Южной Кореи (NCSC) и местного IT-поставщика безопасности AhnLab, злоумышленники использовали неизвестную ранее уязвимость нулевого дня в Internet Explorer для распространения вредоносного ПО среди пользователей в Южной Корее. Несмотря на отключение Internet Explorer на ПК с Windows, элементы браузера функционируют через сторонние приложения, установленные на компьютере, а также есть режим IE в браузере Edge, открывая тем самым возможность для атаки, поясняет PCMag.

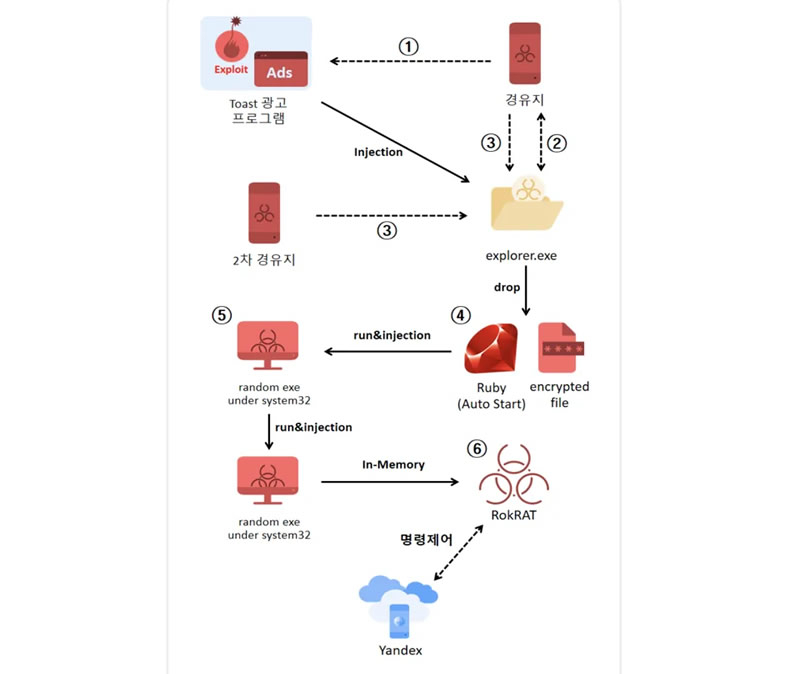

Инцидент произошёл в мае этого года. Группа хакеров, известная как APT 37 или ScarCruft, использовала уязвимость Internet Explorer для проведения масштабных злонамеренных действий. Как сообщается в отчёте NCSC и компании AhnLab, хакеры скомпрометировали сервер южнокорейского агентства онлайн-рекламы, что позволило им загрузить вредоносный код через всплывающие рекламные окна. «Эта уязвимость эксплуатируется, когда рекламная программа загружает и отображает рекламное содержимое, — говорится в отчёте AhnLab. — В результате происходит атака нулевого клика, не требующая взаимодействия пользователя».

Источник изображения: AhnLab

Исследователи также отметили, что многие южнокорейские пользователи устанавливают бесплатное ПО, такое как антивирусы и другие утилиты, которые отображают рекламное окно в правом нижнем углу экрана. Однако проблема заключается в том, что такие программы часто используют модули, связанные с Internet Explorer, благодаря чему хакеры смогли распространить вредоносное ПО RokRAT, разработанное для выполнения удалённых команд и кражи данных с компьютеров жертв.

В августе Microsoft выпустила патч для устранения уязвимости нулевого дня, получившей код CVE-2024-38178. Однако, как отмечает издание BleepingComputer, существует риск, что хакеры могут найти и другие способы эксплуатации компонентов Internet Explorer, поскольку они продолжают использоваться в Windows и сторонних приложениях.

Источник:

MWC 2018

MWC 2018 2018

2018 Computex

Computex

IFA 2018

IFA 2018