Ранее стало известно про атаки GDDRHammer и GeForge, с помощью которых можно воздействовать на содержимое GDDR6-памяти видеокарт Nvidia, что позволяет повредить таблицы страниц GPU, перенаправить доступ к памяти центрального процессора и добиться полной компрометации системы. При этом считалось, что включение механизма управления памятью IOMMU является надёжной защитой от этого типа атак. Теперь же стало понятно, что проблема серьёзнее, чем представлялось ранее.

Источник изображения: nvidia.com

Исследователи описали новый сценарий атаки на графические процессоры (GPU) NVIDIA с памятью GDDR6 под названием GPUBreach. Атака способна привести к получению в основной системе командной оболочки с правами суперпользователя даже при включённом блоке управления памятью для операций ввода-вывода (IOMMU). Исследования проводили на NVIDIA RTX A6000 — профессиональной графической карте с памятью GDDR6 и поддержкой механизма контроля и исправления ошибок памяти (ECC). Другие модели GPU в материале не упомянуты, однако это, по-видимому, относится и к RTX 3060.

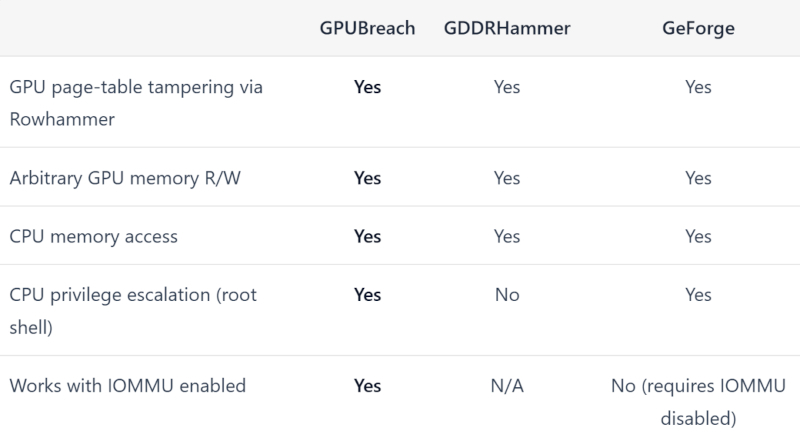

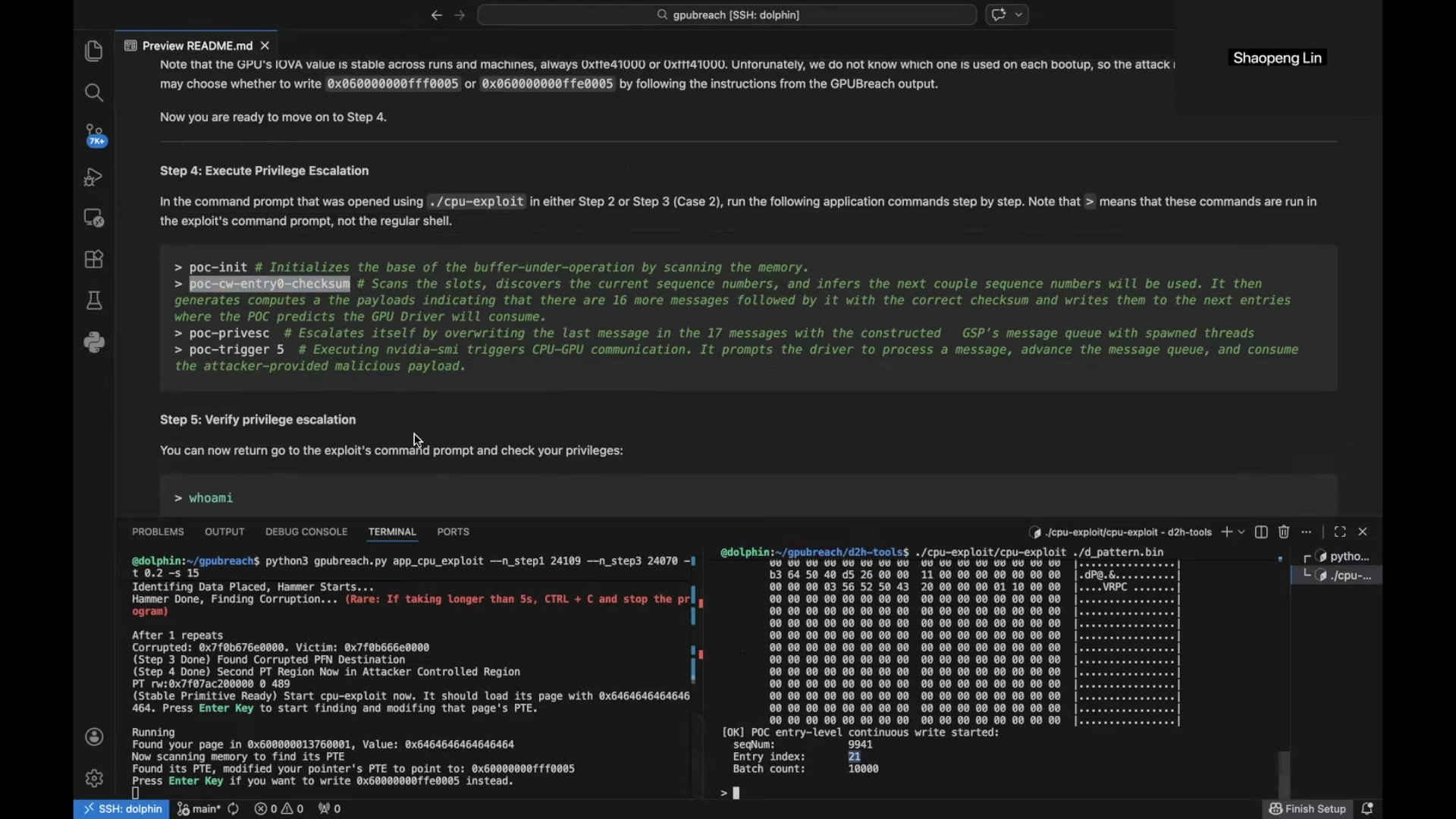

GPUBreach относится к той же области исследований, что GDDRHammer и GeForge, но описанный в нём сценарий устроен более сложно. Атака начинается с искажения таблиц страниц GPU, после чего непривилегированный вычислительный модуль CUDA получает произвольный доступ к памяти GPU на чтение и запись. Это открывает путь к атакам на другие процессы и дальнейшему повышению привилегий.

Источник изображения: GPU Breach

Главное отличие новой схемы атаки состоит в том, что она, по утверждению исследователей, сочетает этот этап с недавно выявленными ошибками, связанными с безопасностью памяти, в драйвере NVIDIA и тем самым переходит от контроля над GPU к компрометации ядра операционной системы (ОС) на стороне CPU. Именно поэтому GPUBreach, по сравнению самих авторов, выглядит наиболее продвинутым из трёх опубликованных сценариев.

На странице проекта GDDRHammer представлен как метод, позволяющий получить доступ к памяти CPU, но не приводящий к повышению привилегий на стороне CPU. GeForge, в свою очередь, может привести к этому только при отключённом IOMMU. Сценарий атаки GPUBreach отличается тем, что сохраняет работоспособность и при включённом IOMMU, а именно так подобные системы обычно и настраиваются.

NVIDIA по-прежнему рекомендует включать System-Level ECC там, где он доступен. Авторы GPUBreach согласны, что ECC способен помочь при некоторых изменениях отдельных битов, но не считают его полным решением. Потребительские GeForce и мобильные GPU, по их оценке, обычно вообще не имеют доступа к ECC.

Источник:

MWC 2018

MWC 2018 2018

2018 Computex

Computex

IFA 2018

IFA 2018