|

Опрос

|

реклама

Быстрый переход

Salesforce не будет платить выкуп хакерам, укравшим из её базы данные 39 клиентов, включая Toyota и FedEx

09.10.2025 [13:03],

Владимир Фетисов

Ранее в этом году группа хакеров заявила о краже около 1 млрд записей компаний, хранящих контакты своих клиентов в облачных базах данных Salesforce. Злоумышленники запустили вымогательский веб-сайт с требованиями выкупа и угрозами опубликовать эту информацию в сети. Теперь же Salesforce заявила, что не намерена платить киберпреступникам.

Источник изображений: unsplash.com За этим инцидентом стоит сообщество киберпреступников Scattered LAPSUS$ Hunters. Название представляет собой гибрид трёх известных вымогательских группировок: Scattered Spider, LAPSUS$ и ShinyHunters. По данным принадлежащей Google ИБ-компании Mandiant, хакеры начали вредоносную кампанию в мае этого года. Они обзванивали организации, хранящие данные на платформе Salesforce, и под разными предлогами убеждали жертв установить вредоносное приложение. Mandiant отслеживает эту группировку под идентификатором UNC6040, поскольку исследователям не удалось однозначно идентифицировать принадлежность её членов к конкретным киберпреступным сообществам. В начале месяца хакеры запустили вымогательский веб-сайт, на котором разместили информацию о том, что Toyota, FedEx и 37 других крупных клиентов Salesforce стали жертвами их вредоносной кампании. В заявлении хакеров говорилось, что общее количество похищенных ими записей составило 989,45 млн. На этом же сайте они призвали Salesforce начать переговоры о сумме выкупа, угрожая раскрыть похищенную информацию. На этой неделе представитель Salesforce заявил, что компания не намерена платить выкуп. «Могу подтвердить, что Salesforce не будет вступать в контакт, вести переговоры или платить по какому-либо требованию выкуп», — приводит источник слова представителя компании. Это сообщение появилось на следующий день после того, как стало известно, что Salesforce уведомила клиентов по почте о своём намерении не вступать в контакт с хакерами. Отметим, что Salesforce отказалась платить выкуп хакерам на фоне продолжающегося роста числа атак вымогательского ПО на компании по всему миру. Причина, по которой атаки такого типа всё ещё пользуются большой популярностью среди злоумышленников, в том, что они могут приносить огромные суммы, которые жертвы атак нередко платят за восстановление данных или обещание хакеров не публиковать конфиденциальную информацию. По данным ИБ-компании Deepstrike, разные организации по всему миру в прошлом году выплатили хакерам $813 млн, а годом ранее этот показатель был равен $1,1 млрд. Discord сообщил об утечке удостоверений личности 70 000 пользователей

09.10.2025 [06:15],

Анжелла Марина

Платформа Discord сообщила, что в результате взлома стороннего провайдера технической поддержки персональные данные около семи десятков тысяч пользователей могли быть скомпрометированы, включая фотографии документов, удостоверяющих личность. Инцидент произошёл в системе Zendesk, которую компания использовала для обработки обращений, связанных с подтверждением возраста.

Источник изображения: appshunter.io/Unsplash Представитель Discord Ну Векслер (Nu Wexler) заявил изданию The Verge, что сообщения о якобы утечке 2,1 миллиона фотографий и 1,5 терабайта данных являются неточными и используются злоумышленниками в целях вымогательства. По его словам, речь идёт не о взломе самой платформы Discord, а о компрометации стороннего поставщика услуг поддержки. Из всех пострадавших аккаунтов по всему миру компания идентифицировала примерно 70 000 пользователей, чьи официальные удостоверений личности могли быть раскрыты — эти изображения использовались поставщиком для рассмотрения апелляций, связанных с возрастом. Векслер подчеркнул, что Discord не намерен выплачивать вымогаемые средства и уже прекратил сотрудничество с пострадавшим вендором. Компания заявила, что работает с правоохранительными органами, регуляторами по защите данных и внешними экспертами по кибербезопасности. Кроме того, на прошлой неделе платформа также сообщила, что в ходе инцидента могли быть скомпрометированы имена, логины пользователей, адреса электронной почты, последние четыре цифры номеров кредитных карт и IP-адреса. Все пользователи, которых коснулась проблема, получили уведомления. Хакеры заявили о взломе Huawei и получении доступа к средствам разработки и исходному коду

07.10.2025 [18:31],

Павел Котов

Киберпреступники сообщили о взломе внутренних репозиториев Huawei, из которых они якобы похитили проприетарный исходный код и средства разработки. Подтвердить утечку пока не удалось, но если заявления хакеров окажутся правдой, это будет чревато значительными рисками для компании и её клиентов по всему миру.  В социальных сетях и на закрытых форумах начали появляться сообщения о взломе, в которых хакеры утверждают, что им удалось получить доступ к внутренним репозиториям кода Huawei, в том числе к ПО для управления сетевым оборудованием, прошивкам базовых станций и библиотекам безопасности. Исследователи в области кибербезопасности сейчас пытаются проверить достоверность этих заявлений, потому что злоумышленники могут фальсифицировать или преувеличивать масштабы инцидента, чтобы укрепить свою репутацию. Если информация подтвердится, в распоряжении хакеров может оказаться подробная информация об архитектуре ПО Huawei, процедуры шифрования, процессы аутентификации и возможные уязвимости. Эти уязвимости киберпреступники могут эксплуатировать в атаках против телекоммуникационного оборудования и ПО Huawei, поставив под угрозу безопасность сетей по всему миру. Инцидент также усиливает опасения по поводу присутствия продукции Huawei в критически важной инфраструктуре. Факт компрометации внутренних систем обострит дискуссии о безопасности оборудования Huawei, особенно в сфере развёртывания сетей 5G и государственных коммуникаций. Спецслужбы и службы безопасности корпораций, вероятно, пересмотрят оценки рисков, отложив или отозвав разрешения на продукты Huawei, пока не получат убедительных доказательств, что приняты меры по снижению рисков. Подорвать доверие способно просто раскрытие информации о проприетарных алгоритмах и реализациях в области безопасности. Конкуренты могут обнаружить скрытые уязвимости, проведя обратную разработку на основе открытых сегментов кода; хакерские группировки могут использовать утечку в подготовке сложных целевых кампаний. Официального подтверждения от Huawei о краже денных пока не последовало. Клиентам компании рекомендуется усилить мониторинг сетей, устройств и консолей управления на предмет аномалий. Организациям рекомендовано начать обмен данными для выявления возможных признаков компрометации систем. Следует убедиться, что на всём оборудовании используются последние версии ПО — в обновлениях могут быть закрыты выявленные в последнее время уязвимости. Не помешает также пересмотреть и усилить внутренние политики доступа, чтобы ограничить горизонтальное распространение угроз в случае взлома. В МВД РФ рассказали, где безопаснее всего хранить фото документов и пароли

03.10.2025 [08:07],

Владимир Фетисов

МВД РФ считает ненадёжным хранение фото документов и паролей в памяти телефона, поскольку это повышает риск кражи конфиденциальных данных. Оптимальным решением для этого считаются облачные хранилища с двухфакторной аутентификацией и шифрованием. Об этом пишет «Коммерсантъ» со ссылкой на собственные источники.

Источник изображения: Glenn Carstens-Peters / Unsplash В ведомстве отметили, что сканы паспорта, СНИЛС, ИНН, водительских прав или банковских карт дают злоумышленникам возможность получения доступа к аккаунтам жертвы утечки данных. Кроме того, они могут быть задействованы для создания фейковых профилей и осуществления мошеннической деятельности. В МВД также указали на опасность записи паролей и кодов доступа в заметках или мессенджерах. Такие данные в случае попадания в руки злоумышленников позволят им взять под контроль цифровую жизнь жертвы, включая её банковские счета. Для хранения такой информации специалисты рекомендуют задействовать менеджеры паролей или же перенести их в офлайн, например, в записную книжку. Ещё в МВД напомнили о необходимости регулярной очистки истории сообщений из банковских приложений, поскольку уведомления о переводах и остатках средств на счетах раскрывают финансовые привычки и уровень дохода. Такая информация может облегчить работу мошенников. Личные переписки также нередко содержат номера карт, PIN-коды и ответы на секретные вопросы, т.е. данные, которые часто становятся целью злоумышленников. Российские операторы связи начали продавать «чистые» номера — их нет в спам-рассылках

03.10.2025 [07:27],

Владимир Фетисов

Операторы связи приступили к реализации так называемых «чистых» номеров, которых нет в спам-рассылках. По мнению отраслевых экспертов, такие номера будут защищены от мошенников. По данным источника, в «Мегафоне» такая услуга стоит 600 рублей. Оператор реализует номера, которые прежде никем не использовались. Аналогичная услуга есть у МТС и её стоимость в четыре раза дешевле. Перед продажей номера осуществляется проверка на предмет нахождения его в базах утечек данных.

Источник изображения: Luis Villasmil / Unsplash Телеком-аналитик Алексей Бойко считает, что такая мера будет востребована и эффективна. «Сейчас очень много чёрных списков, которые ведут различные приложения, платформы и организации. Номер, который получил чёрную метку, может терять в правах и в возможностях. Грубо говоря, я пользуюсь приложением, которое мне подсказывает рейтинг номера, с которого поступает вызов, и если он низкий, то я просто не беру трубку. Естественно, будут желающие приобретать номер, у которого этот рейтинг изначально высок», — добавил эксперт. Что касается появления «чистых» номеров у операторов связи, то они могли закупать их у государства целыми пулами, часть которых прежде попросту не использовалась. Кроме того, один оператор может реализовывать ранее не зарегистрированные в сети номера, а другой — номера, на которые не поступали спам-звонки. При условии, что в процессе эксплуатации на номер не поступали спам-звонки, он вполне может считаться «чистым». «Конечно, все хотели бы всегда получать новый номер, операторы поняли, что это может быть платной услугой и запустили такое предложение. На мой взгляд, оно актуально и востребовано», — подвёл итог господин Бойко. В T2 сообщили о намерении запустить услугу по продаже «чистых» номеров в ближайшее время. Отмечается, что наличие таких номеров не даёт гарантию от утечек. Соучредитель Сообщества профессионалов в области приватности Алексей Мунтян считает, что всё зависит от действий самих пользователей. «Чтобы снизить ценность номера для спамеров и мошенников, нужно максимально ограничить сценарии его использования. Вводить его только для регистрации на портале «Госуслуги» и других важных сервисах. Известны случаи, когда люди приобретали такого рода номера и использовали их для регистрации в системе банков, этот номер они нигде не демонстрируют, никому не раскрывают, только для собственных нужд», — рассказал эксперт. Он также добавил, что среди корпоративных клиентов спрос на такие номера будет особенно высок. В дополнение к этому росту спроса помогут обеспеченные слои населения, желающие получить дополнительную степень конфиденциальности. Отмечается, что такие номера могут использовать и злоумышленники для собственных нужд. По данным Минцифры, в настоящее время операторам выделено около 670 млн номеров, предназначенных для мобильной связи. При этом активно используется не более двух третей номеров. С апреля нынешнего года МВД заблокировало около 120 тыс. номеров, принадлежащих мошенникам. Суд США разрешил прокуратуре взломать Telegram, но у неё не получилось

02.10.2025 [13:53],

Павел Котов

Прокуратура США получила судебное разрешение на удалённый доступ к серверам Telegram с целью поиска доказательств по делам, связанных с жестоким обращением с детьми. Администрация мессенджера заявила, что правоохранительные органы США доступа к его ресурсам не имеют, но даже при его наличии прочитать переписку пользователей это не поможет.

Источник изображения: Dima Solomin / unsplash.com Это редкий пример того, как власти США выдали разрешение правоохранительным органам на прямое взаимодействие с расположенной за рубежом инфраструктурой, которую контролирует компания, известная своим нежеланием сотрудничать с властями, отмечает ресурс Court Watch. Американский Минюст пытался негласно отправлять сообщения на серверы Telegram с целью извлечь данные, относящиеся к учётной записи подозреваемого. Штаб-квартира мессенджера находится в Дубае, а сам сервис действует преимущественно вне юрисдикции властей США, — но запрос Минюста одобрили на том основании, что как только запрашиваемые данные оказываются на устройстве или в инфраструктуре на территории США, они начинают подпадать под действие федеральных законов. Для дальнейшего доступа к аккаунту прокуратуре потребуется дополнительное разрешение суда. Минюст США и ранее применял средства удалённого доступа, которые иногда проходят как «сетевые методы расследования» (Network Investigative Techniques — NIT) в делах, связанных с жестоким обращением с детьми, или с вопросами национальной безопасности. Но выдача явного разрешения совершать атаки на серверы платформы — событие примечательное. Telegram давно подвергается критике за то, что им любят пользоваться экстремисты, киберпреступники и прочие лица, для которых важно общение без модерации. Правоохранительные органы часто жалуются, что компания игнорирует повестки и ордера, даже когда расследуются серьёзные преступления. Впрочем, только в прошлом году администрация Telegram передала властям США данные о 2253 своих пользователях. Масштабы санкционированной судом операции установить не удалось, но администрация платформы призвала не драматизировать: «Получить доступ к сообщениям на серверах Telegram невозможно даже для самих инженеров Telegram — так система устроена. Серверы Telegram надёжно зашифрованы, и никаких эффективных способов взломать это шифрование не найдено. Telegram не предоставляет доступа к данным на своих серверах». В компании добавили, что администрация всегда активно модерировала вредоносные материалы на платформе в соответствии с отраслевыми стандартами или даже превосходя их, всегда отвечала на юридически значимые запросы из США, раскрывая IP-адреса и номера телефонов злоумышленников, нарушающих условия предоставления услуг. МегаФон GCloud виртуализуется с помощью «Базиса»

01.10.2025 [10:30],

Сергей Карасёв

МегаФон внедрил платформу Basis Dynamix Enterprise в облачную инфраструктуру для размещения государственных информационных систем (ГИС). Это позволит клиентам оператора управлять виртуальными серверами, контейнерами и сетевыми сервисами через единую консоль при помощи современного отечественного инструмента. Продукты «Базиса», крупнейшего российского разработчика решений по управлению динамической ИТ-инфраструктурой, вошли в состав сертифицированной облачной платформы МегаФон GCloud, предназначенной для размещения государственных информационных систем, объектов КИИ и ИСПДн с максимальным уровнем защиты (К-1 и УЗ-1). Технологической платформой для серверной виртуализации в МегаФон GCloud стал Basis Dynamix Enterprise. Решение позволяет управлять виртуальными серверами и контейнерами, автоматизировать развёртывание инфраструктуры, использовать Kubernetes и обеспечивать отказоустойчивость на уровне дата-центров. Помимо этого, в МегаФон GCloud вошла комплексная система защиты виртуальной инфраструктуры Basis Virtual Security, сертифицированная ФСТЭК по четвёртому уровню доверия. Она обеспечивает изоляцию окружений, контроль доступа и аудит событий, что особенно важно при работе с ИСПДн и критической информационной инфраструктурой. «МегаФон GCloud востребован среди заказчиков, чьи объекты относятся к КИИ с высоким уровнем значимости, осуществляющих взаимодействие ГИС. Внедрение Basis Dynamix даёт клиентам инструмент централизованного управления серверами. Он автоматически распределяет ресурсы, ускоряет развёртывание новых сервисов и гибко масштабирует мощности под текущие потребности, что критически важно для развития облака федерального уровня», — прокомментировала директор по развитию корпоративного бизнеса МегаФона Наталья Талдыкина. «Для нас участие в МегаФон GCloud — логичное продолжение работы по созданию технологически независимой ИТ-инфраструктуры, способной выдерживать критические нагрузки и соответствовать требованиям безопасности. Наши решения уже показали свою надёжность в масштабных проектах, в том числе при построении облака "ГосТех", где на решениях "Базиса" развёрнута единая среда виртуализации с десятками тысяч виртуальных машин, поддерживающих работу ключевых цифровых сервисов страны», — отметил Иван Ермаков, коммерческий директор «Базиса». МегаФон GCloud — сертифицированная облачная платформа для государственных заказчиков. Она соответствует требованиям класса К-1 и уровня защиты УЗ-1 и предназначена для размещения ГИС, объектов КИИ и персональных данных органов власти и государственных учреждений. «Базис» — крупнейший российский разработчик ПО управления динамической ИТ-инфраструктурой, виртуальных рабочих мест и оказания облачных услуг. По данным исследования iKS-Consulting, «Базис» является лидером на рынке ПО управления динамической ИТ-инфраструктурой в России с долей 19 %, при этом доля компании в сегменте ПО виртуализации ИТ-инфраструктуры (серверная виртуализация и виртуализация рабочих столов) составила 26 % в 2024 г. Продукты «Базиса» интегрированы в ключевые государственные проекты, такие как Гособлако (ГЕОП), Гостех и Госуслуги, применяются в федеральных и региональных органах исполнительной власти, а общее количество государственных информационных систем и сервисов, полагающихся на продукты «Базиса», превышает 230. Однако бо́льшую часть выручки компании обеспечивают коммерческие заказчики: продукты экосистемы «Базис» используются в компаниях различного масштаба — от крупнейших корпораций до малых и средних предприятий. Хакеры парализовали крупнейшую пивоварню Японии

30.09.2025 [16:09],

Павел Котов

Производитель самого продаваемого в Японии пива Asahi Group Holdings сообщил о кибератаке, которая нарушила работу нескольких его подразделений. Инцидент парализовал работу по оформлению заказов и доставке, по той же причине для общественности недоступны кол-центр и служба-поддержки.

Источник изображения: asahigroup-holdings.com Asahi — одна из крупнейших в Японии пивоваренных компаний, занимающая около трети рынка. В ней работают 30 000 человек, в год она выпускает 100 млн гектолитров напитков (10 млрд литров), в 2024 году её выручка составила $20 млрд. В компанию входят четыре крупнейших отдела: в Японии, Европе, Океании и Юго-Восточной Азии; Asahi принадлежат такие бренды как Peroni, Pilsner Urquell, Grolsch и Fullers. Кибератака затронула только японские подразделения. Расследование продолжается, и пока рано говорить о раскрытии или краже данных. «На текущий момент Asahi Group Holdings, Ltd. переживает вызванный кибератакой системный сбой, повлиявший на деятельность компании в Японии. В настоящее время не подтверждены утечки личной информации или [иных] данных клиентов третьим лицам», — гласит объявление на сайте производителя. Компания принесла извинения клиентам и деловым партнёрам за причинённые неудобства. Сейчас Asahi выясняет причину сбоя и пытается восстановить работу парализованных подразделений. Кибератака началась около 7:00 по местному времени (1:00 мск) 29 сентября, пишет BleepingComputer со ссылкой на несколько источников. На вопросы о шифровании данных в результате вирусной атаки и о требовании выкупа со стороны хакеров в компании не ответили. Ни одна из занимающихся распространением вирусов-вымогателей группировок не взяла на себя ответственность за инцидент. В трекерах Tile нашли уязвимость, позволявшую следить за их владельцами по Bluetooth

30.09.2025 [04:33],

Анжелла Марина

Исследователи из Технологического института Джорджии обнаружили уязвимость в трекерах Tile, которые позволяют отслеживать передвижения владельца устройства с помощью стандартных анализаторов трафика беспроводных сетей — Bluetooth-снифферов. Обнаруженные недостатки затрагивают как сами устройства, так и протоколы их взаимодействия с инфраструктурой компании Life360, владеющей брендом Tile.

Источник изображения: life360.com Учёные Акшайя Кумар (Akshaya Kumar), Анна Реймейкер (Anna Raymaker) и Майкл Спектер (Michael Specter) установили, что каждый трекер Tile транслирует в эфир незашифрованный MAC-адрес и уникальный идентификатор, которые могут быть перехвачены любыми Bluetooth-устройствами или радиочастотными антеннами в зоне действия маяка. Сбор такой информации, как пишет Tom's Hardware со ссылкой на данные Wired, является технически несложной задачей, о чём свидетельствует практика ретейлеров, использующих Bluetooth-маячки для отслеживания перемещений покупателей в магазинах. Снифферы также довольно часто используются в системах умного дома для диагностики, тестирования и отладки работы сети. Данный метод сбора информации позволяет обойти систему защиты, которую Tile внедрила в свои устройства в 2023 году после серии громких инцидентов, связанных с использованием трекеров преступниками. И хотя эти меры направлены на предотвращение злоупотреблений, они не защищают от перехвата сигналов от самого владельца устройства, когда трекер находится у него при себе. Кроме того, исследователи обнаружили, что данные о местоположении маячка, его MAC-адрес и уникальный идентификатор передаются на серверы Tile без шифрования. По их оценке, эта информация хранится в открытом виде, что теоретически даёт компании возможность отслеживать перемещения пользователей, несмотря на заявления Life360 об отсутствии такой функциональности. Однако ключевым моментом является разница между заявлением об отсутствии такой возможности сейчас и гарантиями, что она не появится в будущем. Хакеры взломали сотни сетевых устройств Cisco в правительстве США

26.09.2025 [17:30],

Павел Котов

Агентство по кибербезопасности и защите инфраструктуры (CISA) США опубликовало экстренную директиву, в которой предписало федеральным учреждениям устранить уязвимости, выявить и свести к минимуму возможные взломы нескольких сотен сетевых экранов Cisco, используемых в правительстве США.

Источник изображения: KeepCoding / unsplash.com «Угроза широко распространилась», — приводит Bloomberg заявление Криса Бутеры (Chris Butera) из отдела кибербезопасности CISA. Экстренные директивы касаются федеральных гражданских сетей, но в ведомстве настоятельно призвали следовать рекомендациям также государственные учреждения и частные компании. Ни в CISA, ни в Cisco пока не установили, какие объекты подверглись взлому; неизвестны ни масштаб, ни серьёзность нарушений. В мае 2025 года Cisco привлекла к расследованию атак на сетевые экраны «несколько государственных учреждений», говорится в заявлении компании. Предупреждение опубликовал также Центр национальной компьютерной безопасности Великобритании — по его версии, злоумышленники эксплуатировали уязвимости в системах и в результате получили возможность внедрять вредоносный код, выполнять компьютерные команды и, возможно, красть данные. Виновниками инцидента в Cisco считают хакерскую группировку, проходящую в её расследованиях под кодовым именем ArcaneDoor — её впервые заметили за кибершпионажем в 2024 году. В CISA подтвердили взлом оборудования в правительственных учреждениях и допустили, что в результате атак была затронута критически важная инфраструктура, но конкретных жертв так и не назвали. Следит за этой группировкой и специализирующаяся на вопросах кибербезопасности компания Palo Alto Networks — там отметили, что в последние месяцы хакеры поменяли свои методы и переключили внимание на американские организации. В дальнейшем ожидается только «эскалация атак, потому что группировки киберпреступников быстро изыщут способы воспользоваться этими уязвимостями». Исследователи обнаружили «червя», превращающего роботов Unitree в армию зомби

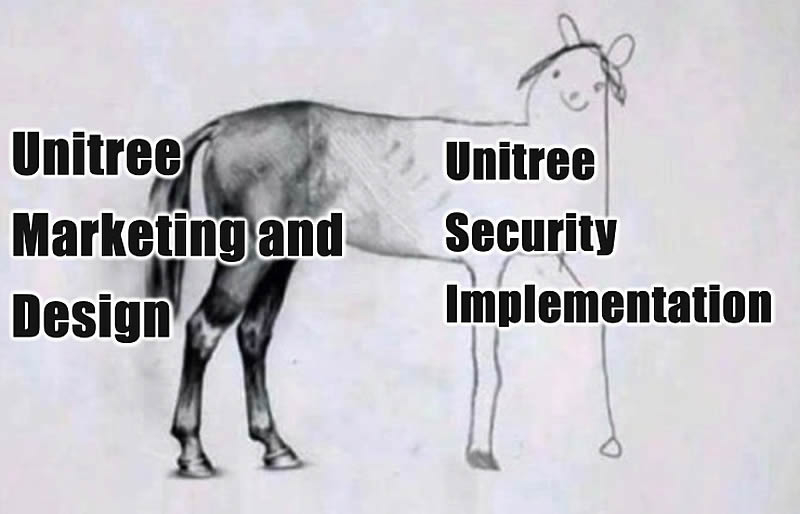

26.09.2025 [04:25],

Анжелла Марина

Исследователи в области кибербезопасности раскрыли критическую уязвимость в интерфейсе настройки Wi-Fi через Bluetooth Low Energy (BLE) у роботов компании Unitree, которая позволяет злоумышленникам получать полный контроль на уровне root. Уязвимость затрагивает «четвероногие» модели Go2 и B2, а также роботов-гуманоидов G1 и H1, и обладает свойством самораспространения — заражённый робот может автоматически компрометировать другие устройства в радиусе действия Bluetooth.

Источник изображения: Bin4ry/github.com Уязвимость, получившая название UniPwn, была обнаружена исследователями Андреасом Макрисом (Andreas Makris) и Кевином Финистерре (Kevin Finisterre), и по состоянию на 20 сентября 2025 года остаётся неисправленной в прошивке роботов. По данным издания IEEE Spectrum, это первый крупный публичный эксплойт, направленный на коммерческую платформу человекоподобных роботов. Устройства Unitree используют первоначальное подключение по BLE для упрощения настройки подключения к Wi-Fi. Хотя принимаемые BLE-пакеты зашифрованы, ключи шифрования жёстко заданы в прошивке. Несмотря на наличие механизма аутентификации, для получения доступа злоумышленнику достаточно зашифровать строку «unitree» указанными ключами, после чего робот распознаёт атакующего как авторизованного пользователя. Далее возможно внедрение произвольного кода под видом имени сети (SSID) и пароля Wi-Fi. При попытке подключения робот исполняет этот код без дополнительной проверки. По словам Макриса, в качестве доказательства концепции был продемонстрирован простой сценарий, вызывающий перезагрузку робота, однако потенциал атаки значительно шире: возможна установка трояна в загрузочную последовательность для кражи данных и блокировки обновлений прошивки без ведома пользователя. Кроме того, поскольку уязвимость использует BLE, заражённые роботы могут автоматически находить и компрометировать другие устройства Unitree в зоне досягаемости, формируя сеть ботнет из роботов. Исследователи впервые связались с разработчиком роботов в мае 2025 года в рамках ответственного раскрытия уязвимости, однако после нескольких обменов сообщениями без существенного прогресса компания прекратила в июле отвечать. Макрис отметил, что ранее уже сталкивался с игнорированием со стороны Unitree — в частности, при сообщении о «бэкдоре» (back door) в модели Go1. Макрис выразил сомнение, является ли текущая проблема следствием намеренных действий или халатной разработки. Unitree на момент публикации не ответила на запрос IEEE Spectrum о комментарии. Виктор Маораль-Вильчес (Víctor Mayoral-Vilches), основатель компании Alias Robotics, занимающейся кибербезопасностью робототехники, подтвердил, что Unitree, как и некоторые другие производители, систематически игнорирует обращения исследователей. Он также сообщил о других проблемах безопасности в роботах Unitree, включая скрытую передачу телеметрических данных, в том числе аудио и видео на серверы в Китае. Маораль-Вильчес объяснил особый интерес исследователей к Unitree широким распространением её доступных и недорогих роботов, в том числе в критически важных сферах. В качестве временной защиты он рекомендует использовать изолированные Wi-Fi-сети и отключать Bluetooth, отмечая, что для реальной безопасности пользователям зачастую приходится самостоятельно модифицировать устройства. Оба исследователя подчёркивают, что долгосрочная ответственность за безопасность лежит на Unitree, которой необходимо наладить диалог с экспертным сообществом, хотя, по словам Макриса, стопроцентно защищённых систем не бывает, а, по мнению Маораль-Вильчеса, сложность современных гуманоидов делает их особенно уязвимыми. Эксперты предупреждают, что аналогичные уязвимости, вероятно, будут найдены и у других производителей, а последствия массового взлома роботов могут выйти далеко за пределы репутационного ущерба, так как неуправляемое устройство представляет реальную физическую опасность. КТ-сканирование показало скрытую опасность дешёвых литиевых аккумуляторов

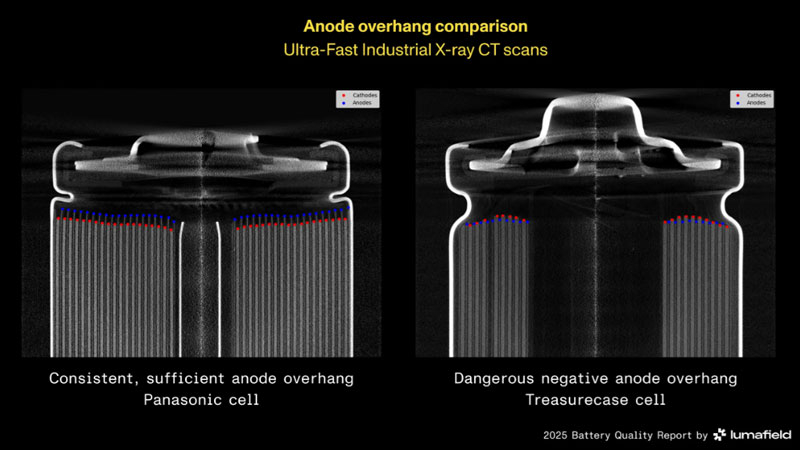

25.09.2025 [13:02],

Геннадий Детинич

Львиную долю цены электронных гаджетов и электроинструмента могут составлять литиевые элементы питания, что заставляет искать варианты экономии в виде покупки лишённых узнаваемого бренда аккумуляторов. Но в этом скрыта опасность. Полбеды, если ёмкость батареи не будет соответствовать заявленной. Литий имеет свойство воспламеняться, и последствия этого могут быть катастрофическими.

Слева — КТ-скан элемента Panasonic с ровной анодной обмоткой, справа — «ноунейм» с небрежной сборкой. Источник изображения: Lumafield Компания Lumafield провела обширное исследование свыше 1000 элементов 18650 с помощью компьютерной томографии, получив представление о качестве сборки широкого набора аккумуляторов и возможных рисках их эксплуатации. Все ячейки были приобретены на открытых площадках, например Amazon или Temu. Для анализа использовались примерно по 100 элементов каждого бренда, начиная от фирменных аккумуляторов известных компаний Samsung, Panasonic и Murata. Также в выборку вошли перепакованные элементы популярных продавцов и самые недорогие батареи от неизвестных производителей, доступные в продаже. Из 1054 проверенных с помощью КТ элементов 33 имели серьёзный производственный дефект — так называемый отрицательный перевес анода (negative anode overhang). В этом случае намотка анода по краям оказывается короче катода, расположенного в центре батареи. При эксплуатации элемента это ведёт к росту отложений металлического лития на катоде, что в итоге может привести к короткому замыканию и возгоранию содержимого батареи. Возгорание не обязательно, но его вероятность существенно повышается при таком дефекте. Среди дешёвых брендов шанс приобрести аккумулятор с подобным дефектом составляет от 8 % до 15 %, как показала компьютерная томография образцов. Перепакованные элементы в целом оказались неплохими, и к ним почти нет претензий. Единственное, что заставляет задуматься об их приобретении, — это слабое соответствие перебитых сроков производства реальным, что для литиевых батарей может иметь значение. К фирменным аккумуляторам претензий не возникло: качество намотки и заявленная ёмкость соответствовали самым высоким требованиям. Для дешёвых аккумуляторов реальная ёмкость могла оказаться на порядок меньше заявленной — и это ещё один повод отказаться от их покупки. Отличить такие элементы просто: ёмкость «фирменных» обычно не превышает 3500 мА·ч, тогда как «ноунейм» может предлагать до 9000 мА·ч и выше. Персональные данные россиян текут рекой: в этом году уже слили в четыре раза больше, чем за весь 2024-й

24.09.2025 [17:51],

Владимир Фетисов

Количество слитых персональных данных россиян за первые восемь месяцев нынешнего года в четыре раза превысило показатель за весь прошлый год. За отчётный период в сеть утекли 13 млрд строк чувствительной информации. Об этом пишет «Коммерсантъ» со ссылкой на данные сервиса Solar.

Источник изображения: Kevin Ku / Unsplash Для сравнения, за весь прошлый год специалисты зафиксировали 3,5 млрд строк чувствительной информации, утекшей в сеть. Директор по развитию центра мониторинга внешних цифровых угроз Solar Aura (ГК «Солар») Александр Вураско сообщил, что киберпреступники переключили внимание на более уязвимые секторы. По его мнению, уменьшение количества инцидентов при росте объёма похищенных данных указывает на то, что уровень угрозы очень высок. «Если раньше атаковали тех, у кого можно что-то добыть и быстро монетизировать, то сейчас на первом плане хактивизм (желание нанести ущерб), поэтому атакуют абсолютно всех», — отметил господин Вураско. В сообщении сказано, что при обнаружении лазейки для входа в крупную компанию злоумышленники привлекают квалифицированных специалистов для дальнейшего развития атаки. Однако в случае крупных организаций, например, из банковского сектора, едва ли удастся найти много возможностей для атаки. Это связано с тем, что такие компании вкладывают значительные средства в обеспечение кибербезопасности. По данным источника, ежедневно фиксируется от двух до пяти инцидентов в российском сегменте, связанных с утечками данных при атаках, например, на небольшие интернет-магазины, которые не заботятся о безопасности. Из-за этого ретейл и электронная коммерция традиционно входят в тройку лидеров по количеству утечек. Напомним, летом этого года штрафы за утечки персональных данных для бизнеса кратно увеличились. В случае выявления инцидента, в ходе которого пострадали более 1 млн пользователей, с компании могут взыскать до 15 млн рублей. По данным источника, в нынешнем году чаще кибератакам подвергался госсектор. Часть инцидентов связана с публикацией недостоверной информации и скомпилированных данных из разных источников. Самая крупная утечка зафиксирована в ходе атаки на IT-системы «Аэрофлота». Злоумышленники заполучили 22 Тбайт данных и уничтожили 7 тыс. виртуальных серверов. ChatGPT превратили в сообщника при краже секретных данных из Gmail

19.09.2025 [16:04],

Владимир Фетисов

Специалисты из компании Redware, работающей в сфере информационной безопасности, опубликовали результаты исследования Shadow Leak, в рамках которого они использовали ИИ-бота ChatGPT в качестве сообщника для кражи конфиденциальных данных из почтовых ящиков Gmail. OpenAI уже закрыла эту уязвимость, но сам факт такой возможности является хорошим примером рисков, которые могут нести ИИ-агенты.

Источник изображения: Kevin Ku / Unsplash Последнее время всё более распространёнными становятся ИИ-агенты, которые используют нейросети для выполнения определённых действий от имени пользователей и не нуждаются в постоянном контроле. К примеру, они могут просматривать веб-страницы и переходить по ссылкам. Разработчики в сфере ИИ активно продвигают такие сервисы, заявляя, что они позволяют экономить массу времени после того, как пользователь предоставит им доступ к своей почте, календарям, рабочим документам и т.д. Для достижения поставленной цели исследовали задействовали метод «инъекция промптов», который подходит для атак на системы, использующие большие языковые модели (LLM), и предполагающий встраивание в вводимые пользователем команды инструкций с целью заставить ИИ-агента выполнять нужные злоумышленникам действия. При этом жертва такой атаки может не подозревать о том, что что-то пошло не так, поскольку команды алгоритму могут быть скрытыми, например, написанными белым цветом на белом фоне. В рамках исследования Shadow Leak специалисты задействовали инструмент Deep Research, который являются частью системы ChatGPT компании OpenAI. Они сделали скрытым текст вредоносных инструкций для ИИ-агента и добавили его в электронное письмо, которое через Gmail направили жертве. Когда пользователь в следующий раз попытался задействовать инструмент Deep Research он невольно попал в ловушку. В процессе анализа поступающей корреспонденции ИИ-агент натолкнулся на новые инструкции, которые предписывали ему найти все письма от сотрудников отдела кадров и личные данные, после чего он должен был передать эту информацию злоумышленникам. При этом жертва атаки не заметила ничего необычного. Отмечается, что достаточно сложно заставить выйти ИИ-агента из-под контроля и стать источником утечки данных. Исследователям потребовалось много времени прежде чем удалось добиться нужного результата. В данном случае утечка данных произошла в облачной инфраструктуре OpenAI, что делает её незаметной для стандартных средств защиты от киберугроз. Исследователи добавили, что другие подключённые к Deep Research сервисы, такие как Outlook, GitHub, Google Drive и Dropbox, могут быть уязвимы перед подобными атаками. Миллионы Wi-Fi-устройств по-прежнему подвержены уязвимости Pixie Dust, обнаруженной более десяти лет назад

19.09.2025 [05:07],

Николай Хижняк

Компания NetRise, специализирующаяся на защите прошивок и программных компонентов устройств Интернета вещей, сообщила, что многие сетевые устройства по-прежнему уязвимы для метода атаки через Wi-Fi, раскрытого более десяти лет назад. Об этом пишет SecurityWeek.

Источник изображения: SecurityWeek Атака, получившая название Pixie Dust, была обнаружена в 2014 году, когда было продемонстрировано, что уязвимость, связанная с протоколом Wi-Fi Protected Setup (WPS), может быть использована для получения PIN-кода WPS маршрутизатора и подключения к целевой беспроводной сети без ввода пароля. Атака Pixie Dust предполагает, что злоумышленник, находящийся в зоне действия целевой сети Wi-Fi, перехватывает начальное WPS-рукопожатие, содержащее данные между клиентом и точкой доступа для аутентификации, которые затем можно взломать в офлайн-режиме для получения PIN-кода WPS. Атака полагается на тот факт, что на некоторых устройствах случайные числа (передающиеся между клиентом и точкой доступа) генерируются с использованием предсказуемых или низкоэнтропийных методов. Злоумышленнику требуется всего несколько секунд, чтобы перехватить WPS-рукопожатие, а затем в течение нескольких минут или даже секунд — получить PIN-код в офлайн-режиме. Компания NetRise провела анализ 24 моделей сетевых устройств, использующихся в настоящее время, на предмет их уязвимости к атакам Pixie Dust. Устройства были приобретены у шести производителей, но половина из них была произведена компанией TP-Link. Анализ NetRise показал, что из 24 маршрутизаторов, точек доступа, усилителей сигнала и гибридных систем Powerline/Wi-Fi только четыре были защищены от атак Pixie Dust, но во многих случаях исправления появились спустя 9-10 лет. Среди неисправленных продуктов семь уже сняты с производства, но 13 всё ещё поддерживаются. В ходе тестов специалисты NetRise смогли восстановить PIN-код WPS затронутых уязвимостью устройств за 1-2 секунды. Если говорить в масштабе, то речь может идти о миллионах затронутых уязвимостью Pixie Dust устройств. «Существование уязвимых реализаций WPS отражает системный недостаток в цепочках поставок прошивок. Поставщики повторно используют небезопасные библиотеки, не обеспечивают соблюдение безопасных настроек по умолчанию и обеспечивают низкую прозрачность. Это создаёт для производителей риски репутационного ущерба, потенциального вмешательства со стороны регулирующих органов и юридической ответственности. Устройства, подверженные уязвимости, могут казаться безопасными из-за настроек пользовательского интерфейса, которые внешне скрывают или отключают WPS, но остаются уязвимыми на уровне прошивки. Это создает скрытые пути для эксплойтов в средах с высоким уровнем доверия, таких как филиалы компаний, розничная торговля и здравоохранение. Предприятия не могут надежно обнаружить эту уязвимость самостоятельно, а потому остаются в зависимости от раскрытия информации поставщиками, которые часто этого не делают», — отметила NetRise. Исследование NetRise было проведено после недавнего предупреждения Агентством по кибербезопасности и защите инфраструктуры США (CISA) о том, что старая уязвимость, связанная с отсутствием аутентификации, затрагивающая усилители сигнала Wi-Fi-диапазона TP-Link, эксплуатируется в реальных условиях. |