|

Опрос

|

реклама

Быстрый переход

Роскомнадзор объявил о начале блокировки WhatsApp в России

28.11.2025 [19:05],

Сергей Сурабекянц

Роскомнадзор обвинил мессенджер WhatsApp в нарушении российского законодательства и фактически анонсировал полную блокировку сервиса. РКН утверждает, что платформа отказывается выполнять требования ведомства, направленные на пресечение преступлений на территории России. Роскомнадзор сообщил о «поэтапном вводе ограничений», что должно позволить пользователям перейти на использование других мессенджеров.

Источник изображения: Роскомнадзор По словам представителя РКН, «WhatsApp продолжает нарушать российское законодательство. Мессенджер используется для организации и проведения террористических действий на территории страны, для вербовки их исполнителей, для мошеннических и иных преступлений против наших граждан». Первые ограничения WhatsApp в виде блокировки голосовых и видеовызовов были введены в августе. Тогда же РКН сообщил, что ограничения будут продолжаться и посоветовал пользователям переходить на «национальные сервисы». В ответ на массовые жалобы жителей многих регионов России на сбои в работе Telegram и WhatsApp, Роскомнадзор заявил о «мерах по частичному ограничению работы иностранных мессенджеров». В конце октября российским пользователям перестали поступать SMS и звонки для регистрации в Telegram и WhatsApp. Это ограничение потребовалось с целью «прекращения регистрации новых российских пользователей». Вчера жители Москвы сообщали о массовом сбое в работе WhatsApp, который может стать предвестником полной блокировки платформы.

Источник изображения: freepik.com «Ограничения вводятся поэтапно, позволяя перейти пользователям на использование других мессенджеров, — заявил представитель Роскомнадзора. — В случае, если требования российского законодательства так и не будут выполнены мессенджером, он будет полностью заблокирован». Член комитета Госдумы по информационной политике Антон Немкин назвал полную блокировку WhatsApp «лишь вопросом времени». Он подчеркнул наблюдаемую комитетом «тревожную динамику» возрастающего количества атак на российских пользователей с использованием платформы. По его данным, число таких атак по сравнению с предыдущим годом выросло в три с половиной раза. «Давайте честно: когда сервис системно игнорирует наши правила, угрожает безопасности людей и продолжает работать на территории страны без малейшего уважения к её законам, то его блокировка — лишь вопрос времени»,— написал Антон Немкин в своём Telegram-канале. Скандального ИИ-медвежонка отучили говорить на фривольные темы и вернули на прилавки

26.11.2025 [14:17],

Алексей Разин

В середине этого месяца продукция сингапурской компании FoloToy оказалась в центре скандала, поскольку исследователи выявили, что предлагаемый ею плюшевый медвежонок Kumma со встроенной умной колонкой способен общаться с детьми на опасные темы. После приостановки продаж этих игрушек они вернулись на виртуальные прилавки, поскольку производитель теперь сотрудничает с ByteDance, а не OpenAI.

Источник изображения: FoloToy Напомним, ранее умная колонка внутри игрушки опиралась на возможности большой языковой модели GPT-4o американской компании OpenAI, но теперь на сайте производителя медведя упоминается чат-бот Coze, разработанный китайской ByteDance, которой принадлежит социальная сеть TikTok. По всей видимости, подобной смены технологического партнёра оказалось достаточно, чтобы обезопасить малолетних пользователей от разговоров на опасные темы. Купить Teddy Kumma можно за $99 на официальном сайте FoloToy. Напомним, скандал разразился благодаря обнаруженной исследователями способности умной колонки внутри детской игрушки давать пояснения на тему половых отношений и предлагать сценарии поведения в откровенных ролевых играх. Кроме того, устройство давало советы о том, где в доме можно найти режущие предметы, спички, лекарственные препараты и пластиковые пакеты. Повторных исследований на предмет безопасности игрушек FoloToy после смены чат-бота не проводилось. Meta✴ «похоронила» исследование о вреде соцсетей — теперь в суде ответят и она, и TikTok, и Google

24.11.2025 [18:35],

Сергей Сурабекянц

Юридическая фирма Motley Rice подала иск против Meta✴✴, Google, TikTok и Snapchat от имени школьных округов США. Истцы утверждают, что компании знали о рисках использования их продуктов и намеренно скрыли это от пользователей, родителей и учителей. Ответчики также обвиняются в пренебрежении мерами безопасности для детей и подростков, поощрении сексуальной эксплуатации несовершеннолетних и попытках подкупа организаций, работающим с детьми.

Источник изображений: unsplash.com Поданный иск включает в себя обвинения Meta✴✴, Google, TikTok и Snapchat в негласном поощрении детей младше 13 лет к использованию их платформ и неудовлетворительной борьбе с контентом, содержащим сцены сексуального насилия над детьми. Истцы обвиняют социальные платформы в сознательном сокрытии рисков и в приоритете роста посещаемости их сервисов над безопасностью. В частности, в иске приводятся факты спонсирования социальной сетью TikTok «Национальной родительской ассоциации» (PTA) США и открытых сообщений о влиянии на эту организацию. Согласно информации истцов, представители TikTok без стеснения заявляли, что PTA «будет делать всё, что мы захотим, […], их генеральный директор будет размещать пресс-релизы от нашего имени». В целом обвинения против других социальных сетей менее подробны, чем против Meta✴✴. Истцы обвиняют Meta✴✴ в прекращении внутренних исследований влияния Facebook✴✴ на эмоциональное состояние пользователей после обнаружения причинно-следственных доказательств вреда их психическому здоровью. Согласно внутренним документа Meta✴✴, в 2020 году её сотрудники в рамках проекта «Меркурий» совместно с исследовательской компанией Nielsen пытались оценить эффект «деактивации» Facebook✴✴. К разочарованию компании, «люди, которые не пользовались Facebook✴✴ в течение недели, сообщали об уменьшении чувства депрессии, тревоги, одиночества и социального сравнения». Вместо того, чтобы опубликовать эти результаты или провести дополнительные исследования, говорится в заявлении, Meta✴✴ прекратила дальнейшую работу и заявила, что отрицательные результаты исследования были искажены «существующим медийным нарративом» вокруг компании. Однако из документов следует, что как минимум несколько исследователей настаивали на обоснованности выводов. Они сравнили политику Meta✴✴ с действиями табачных компаний, которые «проводят исследования, зная о вреде сигарет, а затем скрывают эту информацию».  Представитель Meta✴✴ Энди Стоун (Andy Stone) заявил, что исследование было прекращено из-за методологических недостатков, и что компания усердно работала над повышением безопасности своей продукции. «Полные данные покажут, что более десятилетия мы прислушивались к родителям, исследовали наиболее важные вопросы и вносили реальные изменения для защиты подростков», — сказал он. Согласно внутренним документам, предоставленным истцами:

Стоун не согласился с этими обвинениями. Он полагает, что меры компании по обеспечению безопасности подростков достаточно эффективны. «Мы категорически не согласны с этими обвинениями, основанными на подобранных цитатах и дезинформированных мнениях», — заявил Стоун. Основные документы Meta✴✴, упомянутые в иске, не являются общедоступными, и Meta✴✴ подала ходатайство об их изъятии. Стоун заявил, что это требование связано с «чрезмерно широким характером того, что истцы пытаются раскрыть». Слушание по иску назначено на 26 января в Окружном суде Северной Калифорнии. Обнаружен Android-троян Sturnus, который перехватывает сообщения в WhatsApp и Telegram

21.11.2025 [17:36],

Павел Котов

Обнаружен новый банковский троян под названием Sturnus, способный перехватывать сообщения с платформ со сквозным шифрованием, в том числе WhatsApp, Telegram и Signal. Вредоносное приложение может также полностью контролировать заражённое устройство.

Источник изображений: threatfabric.com Разработка Sturnus всё ещё продолжается, но приложение уже является полностью функциональным — оно настроено атаковать учётные записи нескольких европейских финансовых организаций. Это мощный вредонос, при работе которого используется сочетание открытого текста, а также зашифрованных RSA и AES данных для связи с управляющим сервером (C2). Развёртывание трояна начинается с установки пользователем вредоносного APK-приложения для Android, которое маскируется под Google Chrome или пиратский магазин приложений Preemix Box. Исследователям не удалось выяснить, как распространяется вредонос — они предполагают, что используется реклама или методы социальной инженерии. После установки приложение подключается к инфраструктуре C2 и регистрирует жертву при помощи обмена зашифрованными данными. По протоколу HTTPS устанавливается зашифрованный канал связи для передачи команд и кражи данных; устанавливается также зашифрованный при помощи AES канал WebSocket для управления заражённым устройством и осуществления мониторинга в реальном времени. Используя службы специальных возможностей, Sturnus считывает текст с экрана, перехватывает вводимые жертвой данные, наблюдает за структурой пользовательского интерфейса, обнаруживает запуск приложений, нажимает кнопки, прокручивает страницы, вставляет текст и управляет другими функциями смартфона. Для обретения полного контроля над устройством Sturnus получает права администратора, обладая которыми отслеживает смену паролей и попытки разблокировки и может даже удалённо блокировать устройство. Приложение пытается лишить пользователя его привилегий и препятствует удалению себя с устройства — требуется вручную отозвать права администратора.  Когда пользователь открывает WhatsApp, Telegram или Signal, троян Sturnus использует свои привилегии, чтобы перехватывать содержимое сообщений, набранный текст, имена, контакты и другие данные переписки. Он обходит средства защиты сквозным шифрованием, потому что получает доступ к сообщениям уже после того, как легитимный мессенджер их расшифровал. Используя службы специальных возможностей, приложение может переходить в режим удалённого управления — в нём злоумышленники могут нажимать кнопки, вводить текст, прокручивать страницы и перемещаться по интерфейсу ОС смартфона и приложений. По готовности хакеры перекрывают экран чёрным фоном и выполняют скрытые от жертвы действия — это могут быть денежные переводы в банковских приложениях, подтверждения в диалоговых окнах, прохождение экранов многофакторной авторизации, они также могут менять настройки и устанавливать новые приложения. Разработка Sturnus ещё не завершена, утверждают исследователи, и пока приложение используется нечасто и случайным образом, видимо, для тестирования, а не в полномасштабных кампаниях. Но его возможности делают троян опасной угрозой, на которую следует обратить внимание. Сейчас атаки Sturnus проводятся в небольшом количестве преимущественно по странам Южной и Центральной Европы. Владельцам Android-устройств традиционно рекомендуется не устанавливать файлы APK из непроверенных источников, не отключать «Play Защиту» и не предоставлять приложениям доступов без насущной необходимости. Хакеры взломали десятки тысяч роутеров Asus — атака затронула в том числе и Россию

21.11.2025 [16:03],

Павел Котов

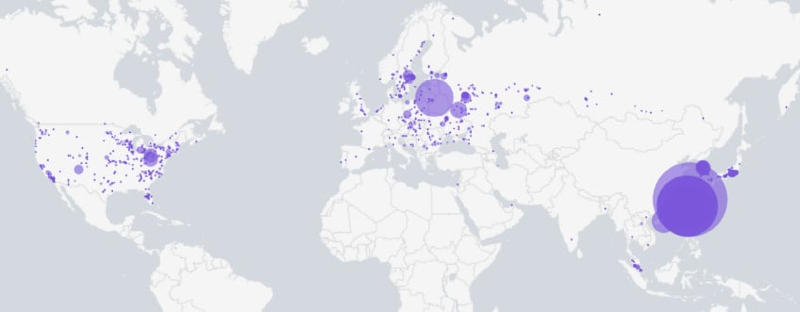

В ходе крупномасштабной хакерской атаки, получившей название Operation WrtHug, были взломаны несколько десятков тысяч маршрутизаторов Asus — преимущественно устаревших или снятых с производства. Схема атаки предполагает эксплуатацию известных уязвимостей.  За последние шесть месяцев сканеры, настроенные на поиск скомпрометированных в ходе кампании Operation WrtHug устройств Asus, выявили примерно 50 тыс. расположенных по всему миру адресов. Большинство скомпрометированных устройств имеют тайваньские адреса, обнаружены также экземпляры в Юго-Восточной Азии, Центральной Европе, России и США. Примечательно, что не зафиксировано ни одного заражения в Китае, хотя китайский след организаторов кампании подтвердить не удалось. Исходя из целей атаки и методов её реализации, не исключается связь между кампанией Operation WrtHug и обнаруженной ранее AyySSHush. Атака начинается с эксплуатации уязвимостей в роутерах Asus — преимущественно серий AC и AX. Среди них значатся:

Источник изображения: securityscorecard.com Последняя уязвимость, предупредила Asus в апреле, эксплуатируется при помощи специально созданного запроса к роутеру, на котором включена функция AiCloud. Признаком взлома в рамках кампании Operation WrtHug оказалось наличие самоподписанного TLS-сертификата в службе AiCloud, который устанавливается взамен созданного Asus — поддельный сертификат обнаружен на 99 % взломанных устройств. Он привлёк внимание, потому что срок его действия составляет сто лет, а у оригинального — лишь десять. Этот поддельный сертификат использовался для идентификации 50 тыс. заражённых устройств. Чаще всего взламываются маршрутизаторы следующих моделей:

Взломанные устройства, предполагают эксперты, могут использоваться в качестве скрытых ретрансляторов, прокси-серверов и элементов скрытой инфраструктуры управления при хакерских операциях — сущность самих операций не уточняется. Asus выпустила обновления безопасности, устраняющие указанные уязвимости, эксплуатируемые при атаках Operation WrtHug, и владельцам роутеров рекомендуется обновить прошивку до последней доступной версии. Если маршрутизатор снят с поддержки, его рекомендуется заменить или как минимум отключить на нём функции удалённого доступа. Выросшие в интернете зумеры использует пароли слабее, чем их дедушки и бабушки

19.11.2025 [19:16],

Сергей Сурабекянц

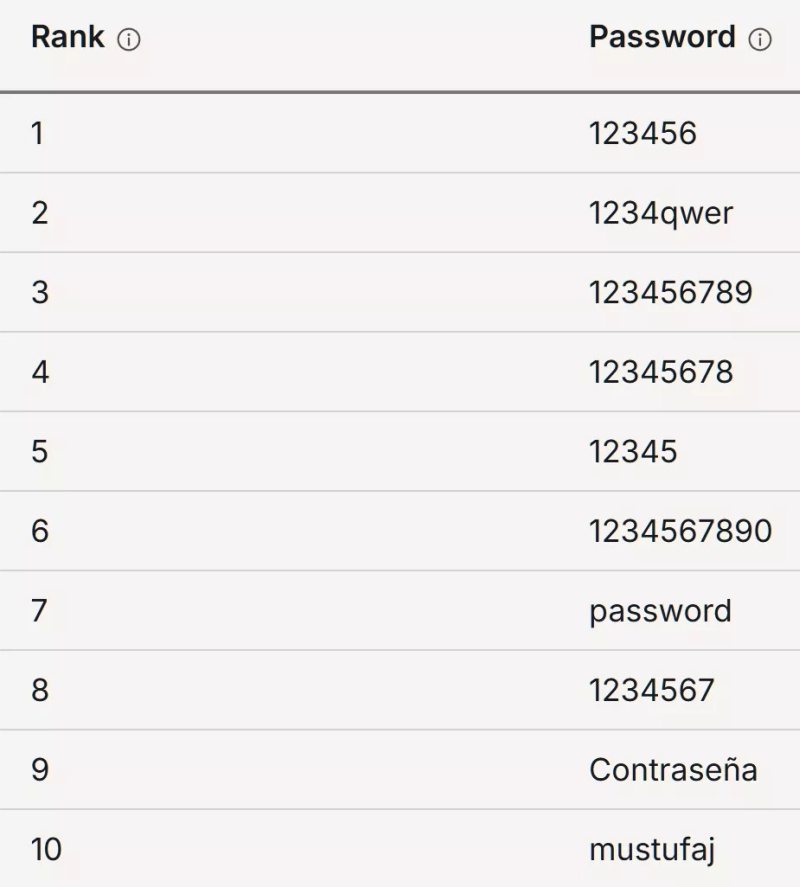

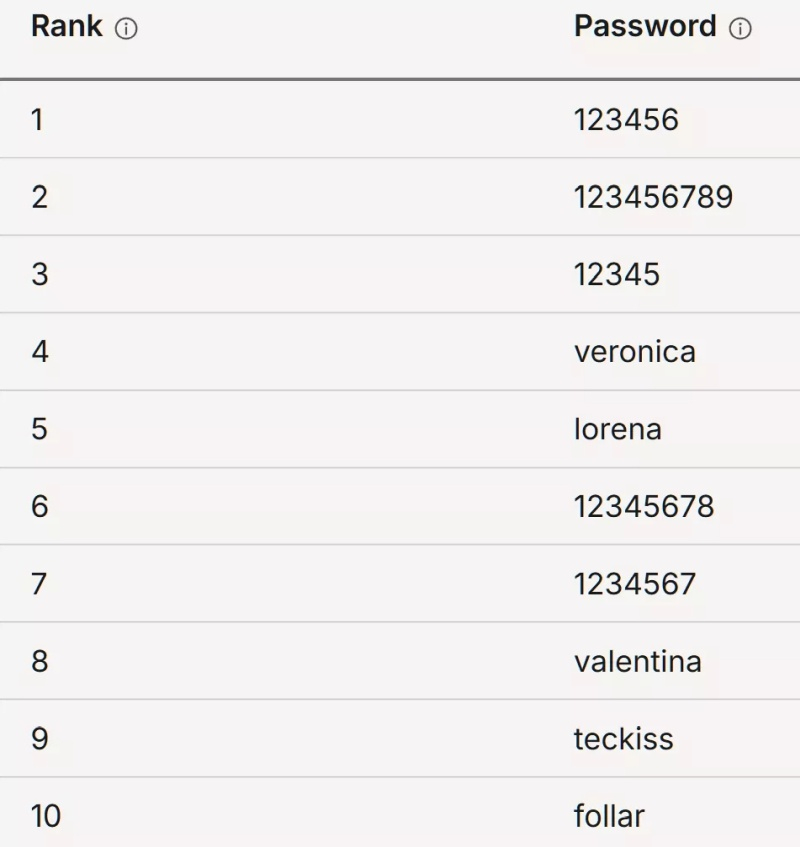

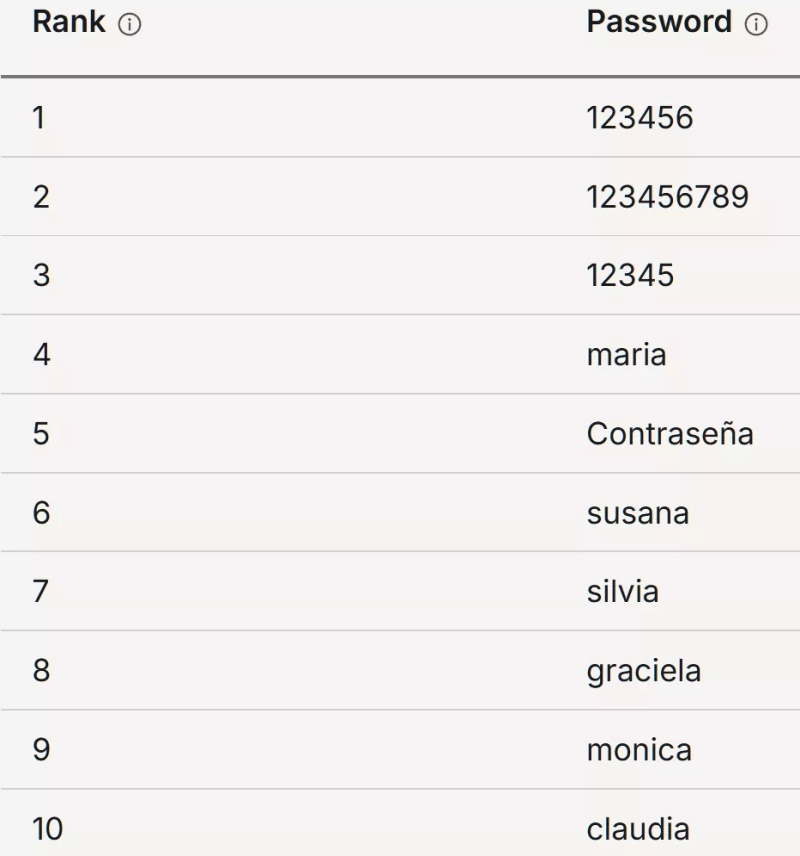

В соответствии с давним стереотипом, чем старше человек, тем он менее технически подкован. Но, похоже, это обобщение не всегда верно, особенно когда речь идёт о паролях. Аналитическая компания NordPass опубликовала сегодня список популярных паролей, разделённый по возрастным группам. Объединяет все поколения похожий набор слабых и неудачных паролей, причём самые легко угадываемые пароли используют представители молодого «поколения Z» — зумеры.

Источник изображения: unsplash.com Казалось бы, логично предположить, что представители «поколения Z», родившиеся в период с 1997 по 2007 год, должны использовать самые надёжные пароли, ведь они выросли в эпоху интернета и про цифровую безопасность знают не понаслышке. Но эта группа, похоже, худшая из всех. «12345» — самый распространённый пароль среди этой группы. Порядковые номера, начинающиеся с 1, встречаются шесть раз в первой десятке, а вечный «password» занимает пятое место. Есть несколько говорящих о возрасте записей, таких как «skibidi» и «assword».  У «миллениалов» (1981–1996) дела обстоят ненамного лучше, но, по крайней мере, самый популярный пароль «123456» здесь содержит дополнительную цифру. Порядковые номера составляют бо́льшую часть этого списка, хотя он также включает в себя немного более сложные для угадывания «Contraseña» и «mustufaj».  В списке «поколения X» (1965–1980) встречается больше имён, но первые места также заняты наборами цифр в возрастающем порядке.  Похожие пароли выбирают и представители самого возрастного поколения бэби-бумеров (1946–1964).  Поколение «молчаливых» (родившихся до 1946 года) также предпочитает использовать имена, а не числа.  NordPass отмечает, что вариации самых распространённых имён и фамилий в каждой стране часто встречаются в списках самых популярных паролей региона, например, kristian123. Тот факт, что «12345» или «123456» были самыми распространёнными среди всех поколений, — печально знакомая картина. А пароль «123456» десятилетиями занимает почётную первую строчку в списках самых популярных паролей всех стран и народов. В ЕС готовят конец эпохе раздражающих cookie-окон — всё решится на уровне браузера

19.11.2025 [17:49],

Сергей Сурабекянц

Политика ЕС в отношении согласия на использование файлов cookie была раздражающей и неизбежной частью веб-серфинга в Европе с момента её введения в 2018 году. Но ситуация должна в ближайшее время кардинально измениться благодаря предложениям, анонсированным Еврокомиссией. Новые правила позволят устанавливать настройки для файлов cookie на уровне браузера без надоедливых окон с предложениями принять или отклонить их.

Источник изображения: unsplash.com Вместо того, чтобы нажимать «Принять», «Принять только необходимые» или «Отклонить» во всплывающем окне с запросом на использование файлов cookie для каждого сайта, ЕС готовится ввести правила, которые позволят пользователям устанавливать настройки для файлов cookie на уровне веб-обозревателя. «Люди смогут централизованно устанавливать свои настройки конфиденциальности, например, через браузер, и сайты должны их соблюдать, — пояснил замысел представитель Еврокомиссии. — Это значительно упростит работу пользователей в интернете». Это ключевое изменение является частью нового цифрового пакета предложений по упрощению цифровых правил ЕС. Изначально запросы на использование файлов cookie будут изменены на упрощённые запросы с одним щелчком мыши, прежде чем поддержка новых правил появится в браузерах. Сайты будут обязаны соблюдать правила использования файлов cookie как минимум в течение шести месяцев. ЕС также требует, чтобы владельцы сайтов не использовали всплывающие запросы о файлах cookie для посторонних целей, например, для подсчёта посещаемости, чтобы снизить количество всплывающих окон. Огромное количество всплывающих запросов об использовании файлов cookie приводит к тому, что раздражённые пользователи нажимают любую кнопку, чтобы быстрее получить доступ к ресурсу, вместо того, чтобы беспокоиться о своей конфиденциальности. По словам Еврокомиссии, «сегодняшнее предложение модернизирует правила использования файлов cookie, предоставляя ту же надёжную защиту для устройств, позволяя гражданам самостоятельно решать, какие файлы cookie размещать на своих подключённых устройствах […] и что происходит с их данными». Новый цифровой пакет предложений будет направлен в Европарламент для одобрения 27 государствами-членами ЕС. Этот процесс может занять некоторое время, но всплывающие окна с запросами о файлах cookie, похоже, скоро перестанут надоедать пользователям. Миллионы компьютеров Dell оказались под угрозой взлома — спасительный патч уже вышел

14.11.2025 [09:33],

Анжелла Марина

Компания Dell опубликовала экстренное уведомление для пользователей программного обеспечения Dell Display and Peripheral Manager (DDPM), настоятельно рекомендуя обновить его до версии 2.1.2.12 или новее. Это обновление содержит патч, устраняющий опасную уязвимость, связанную с необоснованным повышением привилегий в установщике. Данная уязвимость, задокументированная как CVE-2025-46430, может быть использована злоумышленниками в Windows для получения полных системных прав или прав администратора на целевом компьютере.

Источник изображения: Dell Как сообщает HotHardware, особую угрозу уязвимость представляет для предприятий, чья инфраструктура построена на продуктах Dell. При этом, хотя предупреждение в первую очередь адресовано пользователям ПК Dell, сфера потенциального воздействия данной проблемы может распространяться на всех владельцев оборудования и периферийных устройств Dell, у которых установлено данное программное обеспечение. В самой компании заявили, что под угрозой находятся «миллионы ПК», и призвали всех пользователей немедленно загрузить последнюю версию DDPM. Это не первая серьёзная проблема с безопасностью, обнаруженная в продукции Dell в этом году. Ещё в августе критическая уязвимость была выявлена в микропрограммном обеспечении компании, которая позволяла злоумышленникам получать доступ к оперативной памяти компьютеров и изменять её содержимое, что также вынудило Dell выпустить срочные обновления. Текущая уязвимость в DDPM, как сообщается, не затрагивает уровень прошивки. Google нашла три вируса, которые тайно подключаются к ИИ для усиления атак

06.11.2025 [10:58],

Павел Котов

Специализирующееся на вопросах кибербезопасности подразделение Google Threat Intelligence Group (GTIG) рассказало о вирусах нового поколения, которые для повышения эффективности атаки удалённо подключаются к моделям генеративного искусственного интеллекта. Сторонний исследователь, однако, назвал угрозу преувеличенной.

Источник изображения: Xavier Cee / unsplash.com Первая схема атаки получила название Quietvault — этот вредонос разработан для кражи учётных данных с ПК под управлением Windows. При работе он отправляет «запрос к ИИ и при помощи локальных инструментов командной строки производит поиск возможных секретов на заражённой системе и извлекает эти файлы», рассказали в компании, не вдаваясь в дальнейшие подробности. Второй вредонос Promptflux предположительно является экспериментальной разработкой хакеров — он удалённо обращается к чат-боту Google Gemini для модификации собственного компьютерного кода, чтобы избежать обнаружения антивирусными средствами. В частности, обнаружен запрос, который Promptflux отправляет Gemini через API Google: «Напиши небольшую автономную функцию VBScript или блок кода, способный избежать обнаружения антивирусом». На практике этот вредонос, утверждают специалисты Google, пока не смог нанести ущерба ни пользовательским устройствам, ни сетевым ресурсам. Кроме того, компания изменила механизмы работы Gemini, чтобы ИИ отклонял подобные запросы. Сомнение в эффективности Promptflux выразил эксперт Маркус Хатчинс (Marcus Hutchins), который в 2017 году участвовал в нейтрализации вируса-вымогателя WannaCry. «В нём [в запросе] не указывается, что должен делать фрагмент кода, или как он будет обходить антивирус. Он просто отправляется, исходя из предположения, что Gemini инстинктивно знает, как обманывать антивирусы (а он не знает)», — написал он. Третий ИИ-вирус получил название Promptsteal. Для кражи данных он подключается к большой языковой модели Alibaba Qwen. Promptsteal действует как троян, маскирующийся под генератор изображений. При запуске он обращается к ИИ для генерации кода, направленного на извлечение данных — сам вредонос такого кода не содержит; код выполняется вслепую, пока информация не будет похищена. Эксперты предполагают, что Promptflux разработали киберпреступники, имеющие целью извлечение материальной выгоды; а Promptsteal они связали с одной из провластных хакерских группировок. OpenAI опровергла слухи о запрете ChatGPT давать медицинские и юридические советы

04.11.2025 [10:54],

Алексей Разин

Пользователи Reddit недавно обратили внимание на систематические отказы ChatGPT давать рекомендации медицинского и юридического характера, связав эти изменения в поведении чат-бота с возможными изменениями в политике создавшей его компании OpenAI. Официальные представители последней утверждают, что ничего в этой сфере не менялось.

Источник изображения: OpenAI Как отмечает глава медицинского направления ИИ в OpenAI Каран Сингхал (Karan Singhal) со страниц социальной сети X, подобные заявления не имеют под собой основы: «ChatGPT никогда не был заменой профессиональным рекомендациям, но продолжит быть ресурсом, который помогает людям понимать юридическую и медицинскую информацию». По его словам, OpenAI не добавляла каких-либо новых условий в свою политику относительно предоставления чат-ботом юридических и медицинских советов. Тем не менее, обновлённая 29 октября политика ChatGPT предусматривает запрет на использование чат-бота для получения индивидуальных рекомендаций, требующих наличия соответствующей лицензии, включая юридические и медицинские рекомендации — без привлечения лицензированного профессионала в соответствующей области. Впрочем, ранее подобные ограничения упоминались в политике ChatGPT в несколько иных формулировках, поэтому данные изменения нельзя назвать резкими. Пользователям запрещалось применять ChatGPT для активностей, которые могли бы значительно навредить безопасности или здоровью третьих лиц. Под это определение попадали индивидуальные советы в области финансов, медицины и юриспруденции. Их можно было применять только после одобрения со стороны профессионалов в соответствующих областях и с обязательным упоминанием о том, что они получены с использованием ИИ. Ранее OpenAI придерживалась трёх раздельных версий политики, включая универсальную, а также относящиеся к ChatGPT и API соответственно. Теперь она унифицировала условия использования своих технологий и сервисов на уровне политики, но не стала менять правила как таковые. Принудительного сканирования всех переписок граждан ЕС не будет — пока что

01.11.2025 [16:50],

Владимир Мироненко

Европейский союз пошёл на попятную, хотя и не окончательно, в попытке ввести так называемый регламент «Контроль чатов» (Chat Control), обязывающий цифровые платформы производить автоматическое сканирование всей личной переписки граждан на наличие материалов, содержащих сцены сексуального насилия над детьми (CSAM).

Источник изображения: ALEXANDRE LALLEMAND/unsplash.com Дания, которая после получения полномочий страны-председателя ЕС сразу повторно внесла на голосование проект закона «О контроле чатов», была вынуждена отступить под давлением ряда государств-членов, включая Германию, объявив, что выполнение регламента не будет обязательным и будет приниматься отдельными странами в добровольном порядке. По словам министра юстиции Дании Петера Хуммельгора (Peter Hummelgaard), «новый компромисс не будет включать обязательные предписания об обнаружении, но позволит технологическим компаниям продолжать добровольный поиск незаконных материалов». Желание авторов законопроекта ввести тотальный контроль за перепиской граждан, хотя и с благими намерениями, подверглось жёсткой критике со стороны правительств, экспертов по цифровым правам и защитников конфиденциальности, которые предупреждали, что эта инициатива представляет собой явный риск «массовой слежки» за личными сообщениями миллионов европейцев, пишет ресурс The European Conservative. Критики законопроекта, первоначально предложенного Европейской комиссией в 2022 году, прозвали его «законом о цифровом шпионаже». Германия, Австрия и Нидерланды решительно выступили против планов Еврокомиссии обязать сервисы с шифрованием, такие как WhatsApp, Signal и Telegram, сканировать изображения, видео и сообщения на предмет потенциальных случаев злоупотреблений, заявляя, что это является нарушением основополагающих принципов европейского права в области конфиденциальности и защиты данных. Это послабление было воспринято как крупная победа в области гражданских свобод и цифровой конфиденциальности. Однако председательство Дании вовсе не исключает возможности возвращения ею предложения о контроле чатов после получения необходимого большинства в Совете Европы. Судя по этом эпизоду, некоторые правительства ЕС — в данном случае с Германией во главе, поддерживаемой несколькими северными и восточными странами, — всё ещё способны препятствовать технократическим излишествам Брюсселя, пишет The European Conservative, отметив, что институты ЕС редко отказываются от своих проектов. Они просто откладывают их, пока не заручатся достаточной политической поддержкой. Hesai сбила цену лидара до $200 и доказала, что Маск был неправ — они станут стандартом, как подушки безопасности

01.11.2025 [12:08],

Алексей Разин

Основанная в 2014 году китайская компания Hesai Technology успела стать ведущим производителем лидаров, занимающим треть мирового рынка. Этот тип оптических датчиков используется для удалённого распознавания препятствий в системах управления транспортными средствами. Глава Hesai считает, что со временем лидары будут так же распространены, как подушки безопасности.

Источник изображения: Hesai Hesai сейчас поставляет свою продукцию 24 автопроизводителям, и с момента основания она ставила своей целью снижение себестоимости лидаров. Ещё не так давно подобный датчик обходился автопроизводителям в $10 000, поэтому встретить их можно было только на относительно дорогих машинах. Hesai удалось в этом году наладить выпуск лидаров стоимостью $200, но руководство компании считает, что это оптимальная цена для устройства, обеспечивающего сочетание безопасности и широкого распространения. В 2022 году компания приступила к разработке лидара стоимостью $500 при участии крупных автопроизводителей, немецкой Bosch и американской Nvidia, но без производимой в Китае компонентной базы опустить цену дальше возможности не было. Наладив выпуск всего необходимого в КНР, компания Hesai в этом году представила лидары серии ATX, которые стоят около $200. В 2019 году глава Tesla Илон Маск (Elon Musk) назвал лидары тупиковой веткой развития, заявив, что все связывающие свою судьбу с ними автопроизводители попросту обречены. По его мнению, достойный уровень автоматизации процесса управления транспортом обеспечивает сочетание нейронных сетей и систем машинного зрения. В отличие от камер, лидар способен определять расстояние до предметов и их очертания в условиях плохой видимости и низкой освещённости. Глава Hesai Ли Ифань (Li Yifan) в интервью Nikkei Asian Review в прошлом месяце заявил, что лидары считают незаменимой частью систем безопасности почти 100 производителей автомобилей и компонентов для них, поэтому многие из участников рынка считают, что Илон Маск в этом отношении был не прав. Основными клиентами Hesai остаются китайские автопроизводители, но лидары этой марки недавно начало использовать одно из китайских совместных предприятий Toyota. Европейские автопроизводители, по словам Ли, считают необходимым использование лидаров для создания автопилота третьего уровня, который позволяет водителю длительное время не держаться за руль и иногда отводить взгляд от дороги. Hesai сможет выпускать более 1 млн лидаров в год на своих предприятиях в Китае. Первая фабрика в Юго-Восточной Азии за пределами Китая появится у Hesai с таким расчётом, чтобы начать производство продукции к концу 2026 года или в начале 2027 года. «Подушки безопасности, будучи когда-то запретительно дорогими, теперь являются стандартным оборудованием на всех транспортных средствах. Мы хотим добиться такой же ситуации с лидаром», — пояснил глава Hesai. Являющаяся клиентом этой компании Li Auto сообщает, что оснащаемые лидаром машины способны избежать 90 % фатальных ДТП при движении по шоссе и до 20 % столкновений на дорогах, предполагающих более медленное перемещение. OpenAI представила ИИ-агента Aardvark для поиска и устранения уязвимостей в ПО

31.10.2025 [14:50],

Николай Хижняк

Компания OpenAI представила Aardvark — исследовательского ИИ-агента на базе GPT‑5 для поиска уязвимостей в программном обеспечении.

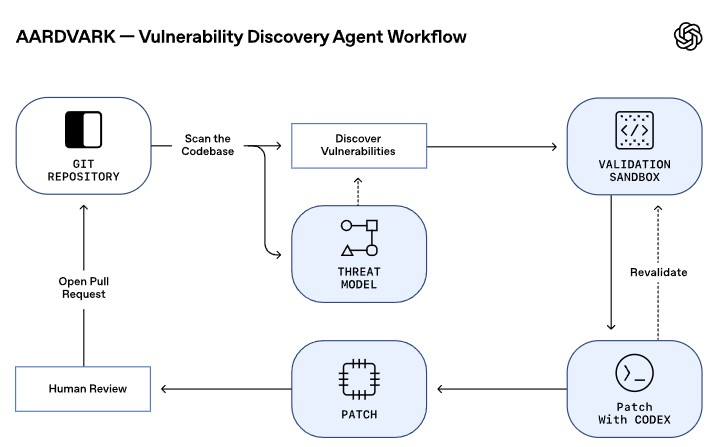

Источник изображений: OpenAI OpenAI отмечает, что каждый год в корпоративных и открытых кодовых базах обнаруживаются десятки тысяч новых уязвимостей. Эксперты сталкиваются с непростой задачей поиска и устранения уязвимостей раньше, чем это сделают злоумышленники. Aardvark представляет собой прорыв в исследованиях ИИ и безопасности. Это автономный агент, который может помочь разработчикам и командам безопасности обнаруживать и устранять уязвимости безопасности в больших масштабах. Aardvark постоянно анализирует репозитории исходного кода для выявления уязвимостей, оценки возможности их эксплуатации, определения степени серьёзности и предложения целевых исправлений. Он отслеживает коммиты и изменения в кодовых базах, выявляет уязвимости, определяет, как они могут быть использованы, и предлагает решения. Aardvark не использует традиционные методы анализа программ, такие как фаззинг или анализ композиции программного обеспечения. Вместо этого он использует рассуждения на основе LLM, а также инструменты для понимания поведения кода и выявления уязвимостей. Aardvark ищет ошибки так же, как это делает исследователь безопасности: читая код, анализируя его, создавая и запуская тесты, используя инструменты и многое другое.  Aardvark использует многоступенчатый конвейер для выявления, объяснения и устранения уязвимостей:

Хотя Aardvark создан для обеспечения безопасности, OpenAI в ходе тестирования обнаружила, что агентный ИИ также может выявлять выявлять логические ошибки, неполные исправления и проблемы с конфиденциальностью. Aardvark уже несколько месяцев непрерывно работает с внутренними кодовыми базами OpenAI и кодовыми базами внешних партнёров. В OpenAI он выявил серьёзные уязвимости и внёс вклад в повышение безопасности ПО. В ходе бенчмарк-тестирования на «золотых» репозиториях Aardvark выявил 92 % известных и искусственно созданных уязвимостей, продемонстрировав высокую полноту и эффективность в реальных условиях. Aardvark также применялся к проектам с открытым исходным кодом, где он обнаружил многочисленные уязвимости, десяти из которых были присвоены идентификаторы Common Vulnerabilities and Exposures (CVE). OpenAI отмечает, что собирается предлагать бесплатное сканирование избранных некоммерческих репозиториев с открытым исходным кодом, чтобы внести свой вклад в безопасность экосистемы программного обеспечения с открытым исходным кодом и цепочки поставок. Недавно компания обновила свою политику скоординированного раскрытия информации, которая ориентирована на разработчиков, сотрудничество и масштабируемость воздействия, а не на жёсткие сроки раскрытия информации, которые могут оказывать давление на разработчиков. Сейчас Aardvark доступен в закрытой бета-версии для проверки и улучшения своих возможностей в реальных условиях. OpenAI приглашает избранных партнёров присоединиться для получения раннего доступа и совместной работе напрямую с командой OpenAI над улучшением точности обнаружения, рабочих процессов валидации и качества отчётности. Google выяснила, что Android эффективнее iOS блокирует спам и мошеннические SMS

31.10.2025 [00:09],

Анжелла Марина

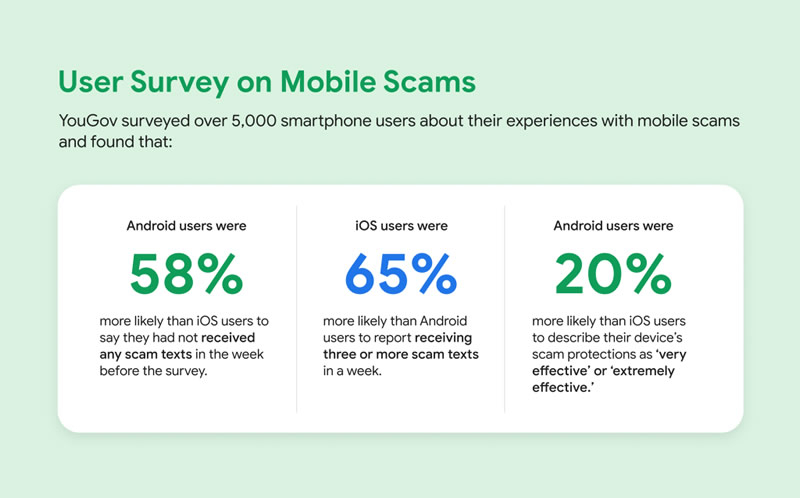

Компания Google совместно с исследовательской компанией YouGov провела опрос в рамках «Месяца осведомлённости о кибербезопасности» среди более чем 5000 пользователей смартфонов в США, Индии и Бразилии. Выяснилось, что пользователи Android реже получают мошеннические SMS, чем владельцы iPhone, а владельцы Pixel вообще показали наибольшую защищённость от спама благодаря встроенному ИИ-механизму и стандарту RCS.

Источник изображений: 9to5google.com Согласно данным за семидневный период, предшествовавший опросу, пользователи Android на 58 % чаще избегали получения мошеннических сообщений по сравнению с пользователями iOS. При этом владельцы смартфонов Pixel оказались на 96 % менее подвержены спаму и мошенничеству, чем владельцы iPhone. По данным того же исследования, пользователи iOS на 65 % чаще сообщали о получении трёх и более мошеннических SMS за неделю по сравнению с пользователями Android.  Google объясняет такие различия совокупностью мер, включая постоянные проверки безопасности в рамках современного протокола обмена сообщениями RCS (Rich Communication Services), встроенные в Android механизмы защиты от мошенничества и фишинга, а также применение технологий искусственного интеллекта. В частности, компания указывает на эффективность встроенных фильтров спама в приложениях «Сообщения» и «Телефон». Google подчёркивает, что развитие ИИ-технологий будет и впредь способствовать снижению количества нежелательных сообщений и звонков, и эта работа продолжится в 2026 году. Независимая оценка компании Leviathan Security Group также подтвердила, что устройства Pixel обеспечивают наилучшую защиту от мошенничества и финансового фрода по сравнению с актуальными моделями Apple, Samsung и Motorola. OpenAI представила две почти открытые модели для систем безопасности

29.10.2025 [17:56],

Павел Котов

OpenAI представила две рассуждающие модели искусственного интеллекта, предназначенные для обнаружения различных угроз безопасности на интернет-платформах. Они доступны по лицензии с открытыми весами.

Источник изображения: Andrew Neel / unsplash.com Новые открытые модели OpenAI получили названия gpt-oss-safeguard-120b и gpt-oss-safeguard-20b — последние показатели свидетельствуют о числе параметров. Это адаптированные версии анонсированных в августе бесплатных gpt-oss. Новые варианты также доступны с открытыми весами, то есть предлагают пользователям прозрачность и контроль, но это не модели с полностью открытым исходным кодом. Организации могут настраивать их в соответствии со своими требованиями политики — модели выводят цепочки рассуждений, а значит, у разработчиков будет представление о том, как они приходят к тому или иному результату. Так, на сайте с обзорами модели серии gpt-oss-safeguard помогут для фильтрации отзывов, которые они сочтут поддельными; аналогичным образом на игровом форуме они смогут автоматически удалять сообщения о читерских схемах. OpenAI разработала их совместно с Discord, SafetyKit и организацией ROOST, которая специализируется на инфраструктуре безопасности для систем ИИ. Модели доступны в формате предварительных версий для исследователей — OpenAI хочет собрать отзывы экспертов. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |