|

Опрос

|

реклама

Быстрый переход

Новая статья: Упакован по максимуму: обзор защитного решения Kaspersky Premium для домашних пользователей

29.11.2024 [13:09],

3DNews Team

Данные берутся из публикации Упакован по максимуму: обзор защитного решения Kaspersky Premium для домашних пользователей «Сбер»: в открытом доступе оказались данные 90 % россиян, а ущерб экономике от кибератак приближается к 1 трлн рублей за два года

06.11.2024 [16:40],

Павел Котов

Из-за действий киберпреступников в открытом доступе оказались персональные данные 90 % россиян, а суммарный ущерб для экономики страны от кибератак в 2023 и 2024 годах может составить 1 трлн руб., пишет «Коммерсантъ» со ссылкой на заявление зампреда правления «Сбербанка» Станислава Кузнецова.

Источник изображения: Franz Bachinger / pixabay.com Ситуацию с утечками персональных данных жителей России господин Кузнецов назвал плачевной — их пик пришёлся на прошлый год, а в этом количество утечек стало немного сокращаться. По итогам 2024 года сумма похищенных у россиян средств достигнет 250 млрд руб., и если ситуация не изменится, общий объём ущерба от кибератак в 2023–2024 годах может подойти к отметке в 1 трлн руб. Утечки и кражи средств, по словам господина Кузнецова, имеют «тренд на увеличение». Пик мошеннических звонков пришёлся на февраль и март этого года, когда их было до 20 млн в сутки; к настоящему моменту их стало 6–6,5 млн, но качество мошеннических схем повысилось. Число обнаруженных и заблокированных фишинговых ресурсов за первые девять месяцев 2024 года выросло на 116 % — хакеры стали размещать их на доменах третьего и более глубоких уровней, что усложняет их выявление. За первую половину 2024 года на российские организации были совершены 355 тыс. DDoS-атак, и это на 16 % больше, чем за весь 2023 год. Для борьбы с этим явлением российские власти намерены увеличивать объём трафика, который проходит через технические средства противодействия угрозам — в 2030 году он должен достичь 725,6 Тбит/с. В Windows обнаружена опасная уязвимость нулевого дня, которую закрыл сторонний разработчик

31.10.2024 [12:52],

Павел Котов

Разработчики платформы 0patch (принадлежит словенской Acros Security) выпустили бесплатный микропатч, который устраняет проблему с утечкой учётных данных NTLM в Windows. Microsoft обещала подключиться к решению проблемы позже.

Источник изображения: Windows / unsplash.com Проблема связана с утечкой учётных данных New Technology LAN Manager (NTLM) — набора разработанных Microsoft протоколов безопасности, которые используются для аутентификации пользователей и компьютеров в сети. Ещё в январе Microsoft исправила связанную с NTLM уязвимость CVE-2024-21320, но затем эксперт по кибербезопасности Akamai Томер Пелед (Tomer Peled) обнаружил, что злоумышленники могут обойти патч, отправив потенциальной жертве файл темы Windows и заставив её провести с ним некоторые манипуляции — открывать файл даже не требуется. После этих манипуляций Windows отправляет на удалённые хосты аутентифицированные сетевые запросы с учётными данными NTLN, принадлежащими пользователю. В результате была зарегистрирована уязвимость CVE-2024-38030, связанная с подменой тем Windows — она была исправлена в июле. Специалисты Acros Security проанализировали проблему и выявили дополнительный экземпляр уязвимости, которая присутствует во всех полностью обновлённых версиях Windows вплоть до Windows 11 24H2. Компания сообщила о своей находке в Microsoft и отказалась публиковать подробности, пока софтверный гигант не исправит новую уязвимость, но выпустила собственный микропатч, который её закрывает. «Мы знаем об этом отчёте и примем необходимые меры, чтобы помочь защитить клиентов», — пообещали в Microsoft. Чтобы эксплуатировать уязвимость, «пользователь должен либо скопировать файл темы, например, из электронного письма или чата в папку или на рабочий стол, либо посетить вредоносный сайт, с которого файл автоматически скачивается в папку „Загрузки“», — пояснили в Acros Security. То есть некоторые действия со стороны потенциальной жертвы всё-таки необходимы. Троян FakeCall для перехвата звонков на Android получил ворох новых функций для кражи данных пользователей

31.10.2024 [11:10],

Павел Котов

Новая версия трояна FakeCall для мобильной ОС Android самыми изощрёнными способами перехватывает входящие и исходящие голосовые вызовы, транслирует злоумышленникам изображение экрана на телефоне, присылает им скриншоты, может разблокировать устройство и совершать многое другое. Об этом рассказали в компании Zimperium, которая специализируется на мобильной кибербезопасности.

Источник изображения: Gerd Altmann / pixabay.com Троян FakeCall впервые был обнаружен «Лабораторией Касперского» ещё в 2022 году — уже тогда он осуществлял атаки типа Overlaying, показывая собственное окно поверх легитимных приложений, и прибегал к другим уловкам, чтобы убедить жертв, что они разговаривают по телефону с работниками своего банка. В конце прошлого года эксперты CheckPoint опубликовали доклад об обновлённой версии вредоноса, который к тому времени маскировался под приложения двадцати финансовых организаций. Сейчас возможности трояна расширились — он может перехватывать входящие и исходящие звонки. FakeCall распространяется через вредоносные приложения, которые пользователь сам загружает на свой телефон. Его прежние версии заставляли жертв звонить хакерам, а окно поверх телефонного приложения показывало номер банка, в котором обслуживается клиент. Новая версия трояна, используя службы специальных возможностей, сама становится обработчиком телефонных вызовов по умолчанию, получая разрешение пользователя, и уже не прибегает к Overlaying. Контролирующие вредоносную кампанию хакеры могут перехватывать входящие и исходящие вызовы. В одних случаях окно FakeCall показывает интерфейс стандартного телефонного приложения для Android и выводит на экран имена наиболее частых контактов жертвы; но если жертва пытается позвонить в банк или другое финансовое учреждение, троян направляет её на контролируемый злоумышленником номер телефона. Жертва думает, что разговаривает с сотрудником банка, и может сообщить ему конфиденциальную информацию, которая впоследствии может использоваться в мошеннических схемах.

Источник изображения: Pexels / pixabay.com Последняя версия FakeCall обзавелась и другими новыми функциями: прямая трансляция происходящего на экране, отправка скриншотов злоумышленникам, разблокировка телефона и временное отключение автоблокировки — это неполный список возможностей трояна. Предполагается, что вредонос до сих пор активно разрабатывается и обрастает новыми возможностями. Чтобы защититься от FakeCall, рекомендуется соблюдать стандартные меры цифровой безопасности: избегать установки приложений из файлов APK из непроверенных источников; чаще пользоваться крупными магазинами приложений и искать новые наименования прямо через них, а не переходить по ссылкам из внешних источников. Эксперты советуют включать на телефоне Google Play Protect — средство проверки загружаемых приложений — и параллельно пользоваться проверенными антивирусами. Не рекомендуется предоставлять приложениям доступ к ресурсам, которые не нужны для их непосредственной работы. Наконец, следует периодически перезагружать устройство, что поможет защититься от некоторых атак с использованием уязвимостей нулевого дня, которые осуществляются без участия пользователя. Шифрование файлов cookie в Chrome оказалось легко взломать, но в Google заявили, что так и задумано

30.10.2024 [16:21],

Павел Котов

В одном из обновлений браузера Google Chrome минувшим летом появилась система шифрования файлов cookie, призванная защитить данные пользователей. Но всего за несколько месяцев её удалось обойти и экспертам по кибербезопасности, и злоумышленникам. Но в Google считают свою задачу выполненной.

Источник изображения: Growtika / unsplash.com Функция шифрования данных ABE (App-Bound Encryption) дебютировала в июле 2024 года с выходом Chrome 127. Шифрование осуществляется при помощи службы Windows с системными привилегиями. Инструмент призван предотвращать кражу вирусами информации, которая хранится в браузере: учётных данных для входа на сайты, файлов сеансов cookie и многого другого. «Поскольку служба App-Bound работает с системными привилегиями, злоумышленникам потребуется сделать больше, чем просто уговорить пользователя запустить вредоносное приложение. Теперь вредоносное приложение должно получить системные привилегии или внедрить код в Chrome, чего легитимное ПО делать не должно», — пояснили тогда в Google. В конце сентября, однако, стало известно, что предназначенные для кражи данных вредоносы Lumma Stealer, StealC и многие другие смогли обойти эту функцию. В Google ответили, что это было ожидаемо, и хорошо, что изменения в браузере заставили злоумышленников изменить поведение. «Это отвечает наблюдаемой нами новой манере действий. Мы продолжаем сотрудничать с разработчиками ОС и антивирусов, чтобы пытаться надёжнее обнаруживать эти новые типы атак, а также продолжаем попытки усилить защиту от кражи информации у наших пользователей», — сообщили в Google. Теперь эксперт по вопросам кибербезопасности Александр Хагена (Alexander Hagenah) разработал и опубликовал на GitHub инструмент Chrome-App-Bound-Encryption-Decryption, предназначенный для обхода механизмов шифрования Chrome — в описании автор отметил, что разработанная Google функция пока защищает только файлы cookie, но в перспективе, возможно, будет использоваться для защиты паролей и платёжной информации. В Google на появление проекта тоже отреагировали спокойно. «Этот код требует прав администратора, указывая, что мы успешно повысили привилегии доступа, необходимые для успешного осуществления атак этого типа», — заявили в компании. Apple заплатит хакерам до $1 млн за взлом своей ИИ-инфраструктуры

25.10.2024 [12:06],

Павел Котов

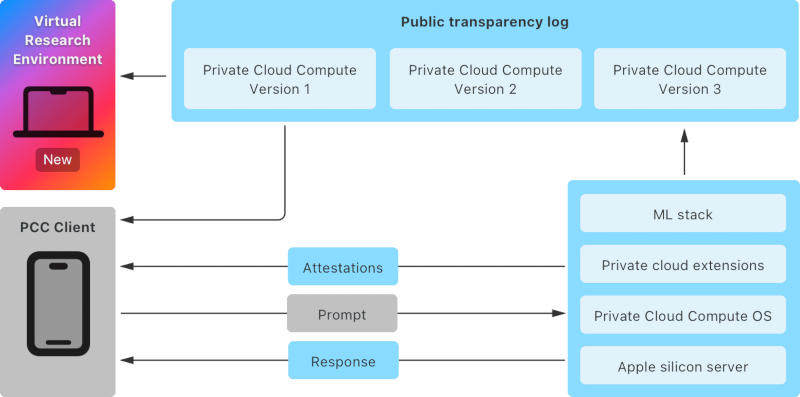

Apple предложила всем желающим изучить надёжность своей системы Private Cloud Compute (PCC), которая предназначена для ресурсоёмких задач, связанных с запросами Apple Intelligence. За обнаруженные в ней уязвимости компания готова выплачивать до $1 млн.

Источник изображений: apple.com Apple неоднократно подчёркивала, что многие функции искусственного интеллекта в пакете Apple Intelligence работают локально, не покидая компьютера, iPhone или любого другого устройства. Но более сложные запросы всё-таки направляются на серверы PCC, построенные на чипах Apple Silicon и работающие под управлением новой ОС. Многие разработчики приложений с ИИ предлагают обработку запросов в облачной инфраструктуре, но не предоставляют пользователям возможности оценить, насколько безопасны эти облачные операции. Apple, которая традиционно провозглашает конфиденциальность пользователей приоритетной задачей, призвала независимых экспертов самостоятельно проверить защищенность её систем.  Для этого компания предложила:

В рамках программы поиска уязвимостей (bug bounty) Apple предлагает премии от $50 тыс. до $1 млн за обнаруженные в её продуктах ошибки. На следующей неделе ожидается выход iOS 18.1, с которой дебютируют первые функции Apple Intelligence. Накануне вышла бета-версия iOS 18.2 для разработчиков — в ней появились Genmoji и интеграция с ChatGPT. Минцифры заблокировало более 500 тыс. мошеннических ресурсов за два года

24.10.2024 [10:48],

Владимир Фетисов

Государственная информационная система «Антифишинг» прекратила или ограничила доступ к более чем к 500 тыс. мошеннических веб-ресурсов за два года. Об этом в ходе выступления на форуме «Спектр-2024» в Сочи рассказал замглавы Минцифры Дмитрий Угнивенко.

Источник изображения: Copilot «За время функционирования информационной системы «Антифишинг» был прекращён или ограничен доступ более чем к 500 тыс. ресурсов. Более 100 тыс. инцидентов относилось к фишингу, что составляет 20 % от общего количества», — заявил господин Угнивенко. Он также рассказал, что с 2022 года за публикацию информации об изготовлении и обороте поддельных документов и сбыте наркотических веществ были заблокированы 244 415 ресурсов. Только в 2024 году были заблокированы 159 805 сетевых площадок. За распространение недостоверной общественно значимой информации с 2022 года заблокированы 133 197 ресурсов. За аналогичный период был ограничен доступ к 113 970 фишинговым сайтам: 59 876 блокировок в 2024 году, 39 918 блокировок в 2023 году, 14 176 блокировок в 2022 году. За продажу персональных или конфиденциальных данных заблокированы 31 786 ресурсов за два года. Заместитель директора центра компетенций Национальной технологической инициативы «Технологии доверенного взаимодействия» на базе ТУСУР Руслан Пермяков отметил, что фишинг в основном существует за счёт клонов банковских сайтов, фальшивых страниц авторизации в популярных сервисах и соцсетях, поддельных интернет-магазинов, сайтов техподдержки, страниц для участия в розыгрышах и акциях. Старший контент-аналитик «Лаборатории Касперского» Татьяна Куликова сообщила об интересе злоумышленников к схемам таргетированного фишинга на компании, например, с целью получения доступа к конфиденциальным корпоративным данным. «500 тыс. — это капля в море. Например, только в российском реестре на сегодняшний день находятся 624 511 заблокированных доменов. Каждый день этот показатель увеличивается в среднем на 100-200 сайтов. Однако, если учесть, что эти 500 тыс. — запрещённые сайты, это указывает на масштабную проблему распространения нелегитимного контента, фишинга и других киберугроз», — считает директор компании Ideco Дмитрий Хомутов. В России учетверилось число DDoS-атак в 2024 году, но они стали менее мощными

22.10.2024 [15:39],

Дмитрий Федоров

В России количество DDoS-атак в III квартале 2024 года увеличилось на беспрецедентные 319 % по сравнению с аналогичным периодом прошлого года, однако их пиковая интенсивность снизилась с 675 Гбит/с до 446 Гбит/с. К 2030 году правительство планирует увеличить пропускную способность технических средств противодействия угрозам (ТСПУ) до 725,6 Тбит/с. Эксперты предупреждают, что требуются более комплексные решения. Простое расширение каналов передачи данных может быть недостаточным для эффективной защиты от кибератак.

Источник изображения: cliff1126 / Pixabay Согласно исследованию Qrator Labs, которое охватило более 1000 компаний из разных секторов экономики, прирост DDoS-атак был отмечен на всех уровнях: на сетевом и транспортном уровнях увеличение составило 80 %, а на уровне приложений (веб-серверов) — 70 %. DDoS-атаки представляют собой одну из наиболее серьёзных угроз стабильности ИТ-инфраструктуры. 14 октября 2024 года Роскомнадзор сообщил о мощной зарубежной кибератаке, направленной на системы отечественных операторов связи. Её пиковая интенсивность достигала 1,73 Тбит/с. В ответ на подобные инциденты правительство намерено к 2030 году увеличить пропускную способность ТСПУ до 725,6 Тбит/с. В настоящее время этот показатель составляет 329 Тбит/с, а к 2025 году должен достигнуть 378,4 Тбит/с. Важно отметить, что Роскомнадзор уже несколько лет занимается подключением компаний к системе для защиты от подобных угроз, продолжая развивать российскую инфраструктуру кибербезопасности. Несмотря на значительное увеличение пропускной способности ТСПУ, эксперты предупреждают, что пропускная способность может оказаться недостаточной для эффективной фильтрации трафика при высоких нагрузках, характерных для сетевых атак. В случае превышения допустимой нагрузки оборудование может работать некорректно и даже привести к отказу в работе каналов передачи данных. Для операторов связи и интернет-провайдеров, активно внедряющих такие системы, это представляет серьёзную угрозу для стабильности их сетей. Евгений Фёдоров, руководитель продуктового направления компании Innostage, подчеркнул, что для эффективной борьбы с DDoS-атаками требуется комплексный подход: от фильтрации трафика на уровне провайдеров до внедрения решений на уровне инфраструктуры. ТСПУ способны фильтровать аномальный трафик, однако злоумышленники быстро адаптируются к новым методам защиты. «Это можно сравнить с расширением автодорог: чем больше полоса пропускной способности, тем больше машин — пакетов данных, которые смогут пройти», — отметил эксперт. Без интеллектуальной маршрутизации и фильтрации трафика безопасность сети останется под угрозой. Сервисы ВГТРК подверглись «беспрецедентной хакерской атаке»

07.10.2024 [14:49],

Владимир Фетисов

В ночь на 7 октября онлайн-сервисы ВГТРК подверглись «беспрецедентной хакерской атаке», которая, тем не менее, не нанесла существенного ущерба работе медиахолдинга. Сообщение об этом появилось в официальном Telegram-канале компании.

Источник изображения: Cliff Hang / pixabay.com «Несмотря на попытки прервать вещание федеральных телеканалов, радиостанций холдинга, всё работает в штатном режиме, существенной угрозы нет. Специалисты холдинга ведут работу над устранением последствий этого вредоносного вмешательства», — говорится в сообщении ВГТРК. По данным источника, фиксировались нарушения в работе онлайн-вещания и внутренних сервисов ВГТРК, прерывался доступ к интернету и не работала телефония. В компании об этом инциденте знали как минимум с 06:00 мск, и в настоящее время специалисты работают над устранением проблемы. В сообщении сказано, что злоумышленники «стёрли всё с серверов, включая резервные копии», из-за чего «восстановление займёт много времени». В настоящее время сайт ВГТРК открывается, но полностью не загружается. При попытке просмотра онлайн-эфира какого-либо канала появляется сообщение об ошибке. При этом эфир через платформу «Смотрим», откуда происходит переадресация на сайт «Витрины ТВ», идёт в штатном режиме. Напомним, в состав медиахолдинга ВГТРК входят каналы «Россия-1», «Россия К», «Россия 24», «Россия РТР», «Карусель», радио «Маяк», «Вести FM», «Радио России», «Радио Культура», а также портал «Вести.ru» и платформа «Смотрим». Google тестирует в поисковой выдаче синие галочки, которые означают, что «этот сайт — это именно тот сайт»

04.10.2024 [15:18],

Николай Хижняк

Компания Google экспериментирует с новой функцией проверки в поиске, которая должна помочь пользователям избежать перехода по поддельным или мошенническим веб-ссылкам. Как пишет The Verge, некоторые пользователи видят в результатах поиска рядом с ссылками на сайты синие галочки верификации, которые указывают на то, что компания, например, Meta✴✴ или Apple, является подлинной, а не каким-то подражателем, пытающийся извлечь выгоду из узнаваемого бренда.

Источник изображений: The Verge «Мы регулярно экспериментируем с функциями, которые помогают потребителям определять надёжные компании в интернете. В настоящее время мы проводим небольшой эксперимент, показывающий галочки рядом с определёнными организациями в поиске Google», — сказала The Verge представитель Google по связям с общественностью Молли Шахин (Molly Shaheen). Как пишет издание, синие галочки верификации можно обнаружить у Microsoft, Meta✴✴, Epic Games, Apple, Amazon и HP, однако отображаться они могут не для всех пользователей. Это говорит о том, что эксперимент не имеет широкого развёртывания.  При наведении курсора на галочку верификации отображается сообщение, в котором объясняется, что это действительно ссылка на ресурс того или иного бренда, а не на сайт мошенника, выдающего себя за кого-то другого. Для верификации ссылок используются автоматическая и ручная проверки, а также данные платформы Merchant Center, пояснила в разговоре с The Verge представитель Google. Судя по всему, новый эксперимент с поиском Google является расширением функции Brand Indicators for Message Identification (BIMI), ранее появившейся в почте Gmail. Последняя позволяет почтовому сервису от Google отображать синюю галочку верификации рядом с именем отправителя письма, подтвердившего личность. Google пока официально не анонсировала планы по интеграции галочек верификации для поиска и не сообщила, когда больше пользователей смогут увидеть эту функцию. Meta✴ хранила пароли европейцев в открытом виде — её оштрафовали на €91 млн

27.09.2024 [17:39],

Владимир Фетисов

Отраслевой регулятор Евросоюза оштрафовал гиганта социальных сетей Meta✴✴ Platforms на €91 млн за непреднамеренное хранение паролей пользователей в открытом виде. Расследование инцидента началось около пяти лет назад, когда Meta✴✴ уведомила Ирландскую комиссию по защите данных (DPC) о том, что хранила пароли некоторых пользователей в незашифрованном виде. В ходе расследования было установлено, что третьи лица не имели доступа к пользовательским данным.

Источник изображения: GregMontani / Pixabay «Широко распространено мнение, что пароли пользователей не должны храниться в открытом виде, учитывая риски злоупотреблений, возникающие при доступе к таким данным третьих лиц», — сказано в официальном заявлении заместителя главы DPC Грэма Дойла (Graham Doyle). Представитель Meta✴✴ рассказал, что компания немедленно приняла необходимые меры для исправления ситуации, как только инцидент был выявлен в процессе проверки безопасности в 2019 году. Он также добавил, что нет никаких доказательств того, что пароли использовались не по назначению и у кого-либо к ним был несанкционированный доступ. В Meta✴✴ отметили, что компания конструктивно взаимодействовала с DPC на протяжении всего расследования. Напомним, DPC является одним из основных отраслевых регуляторов Евросоюза. К настоящему моменту ведомство оштрафовало Meta✴✴ на общую сумму в €2,5 млрд за нарушение требований Общего регламента по защите данных (GDPR), вступившего в силу в 2018 году. В 2023 году Meta✴✴ была оштрафована на рекордные €1,2 млрд, но компания всё ещё пытается оспорить это наказание. Россиян обучат кибербезопасности за 820 миллионов рублей

23.09.2024 [20:02],

Сергей Сурабекянц

Министерство цифрового развития анонсировало программу кибергигиены и информационной безопасности для граждан РФ стоимостью 820 миллионов рублей. В рамках национальной программы «Цифровая экономика» запланировано обучение основам кибербезопасности 10,9 миллионов человек. На курсах, вебинарах и в обучающих материалах в медиа и социальных сетях особое внимание будет уделяться повышению осведомлённости о методах защиты личной информации в интернете.

Источник изображения: Минцифры РФ 287 миллионов рублей будет потрачено на создание специализированных обучающих порталов для госслужащих. 285 миллионов рублей выделено на научные гранты в сфере информационной безопасности для аспирантов и молодых учёных. На повышение квалификации преподавательского состава будет направлено 199 миллионов рублей. Предусмотрен анализ и оценка актуальности образовательных программ в области кибербезопасности. «Повышение уровня информационной безопасности населения — это важная задача в современном, цифровизированном обществе. Наша компания 4 года назад взяла курс на просвещение в сфере ИБ и за это время успела провести ряд активностей, которые помогали и помогают разобраться широкой аудитории в сложных вопросах инфобеза. Уверен, что дополнительное финансирование, направленное на усиление кибергигиены, в рамках данной национальной программы — это про эффективность, ведь сегодня основы кибербезопасности важно донести до каждого», — говорит эксперт компании «Газинформсервис» Григорий Ковшов. 3-4 октября «Газинформсервис» проводит форум Global Information Security Days 2024, онлайн-трансляция которого доступна после регистрации на официальном сайте.

Источник изображения: «Газинформсервис» «Газинформсервис» — один из крупнейших в России системных интеграторов в области безопасности и разработчиков средств защиты информации. Компания работает с 2004 года, реализует весь комплекс услуг, необходимых для создания систем информационной безопасности и комплексов инженерно-технических средств охраны любого масштаба. Из 1 миллиарда утёкших в России за первое полугодие данных половина пришлась на один инцидент

05.09.2024 [13:55],

Владимир Мироненко

В России за первое полугодие 2024 года в открытый доступ попали 986 млн строк персональных данных (ПД), превысив на 33,8 % показатель первого полугодия 2023 года, пишут «Ведомости» со ссылкой на отчёт InfoWatch. Также выросло количество зарегистрированных случаев утечек — с 377 в аналогичном периоде прошлого года до 415 (рост — 10,1 %).

Источник изображения: TheDigitalArtist / Pixabay Руководитель направления аналитики и специальных проектов экспертно-аналитического центра ГК InfoWatch Андрей Арсентьев отметил, что больше половины этого объёма пришлось на один инцидент, зарегистрированный Роскомнадзором (РКН), когда в Сеть утекли 500 млн строк данных. Однако ведомство не уточняет, какая организация оказалась в качестве жертвы. Представитель Роскомнадзора сообщил, что в первом полугодии 2024 года было выявлено 46 случаев размещения баз данных, имеющих признаки утечек ПД, но вместе с тем не указал объём скомпрометированных данных. РКН учитывает только те утечки, по которым им было проведено расследование. Лидерство по количеству утечек сохранилось за онлайн-ретейлом, на который за полгода пришлось 30,8 % зарегистрированных инцидентов, что значительно больше 19,6 % годом ранее. Как отметил Арсентьев, именно из-за стремительного роста количества утечек информации в торговле, где объектами атак зачастую выступают небольшие интернет-магазины со слабым уровнем информационной безопасности, произошёл общий рост количества утечек в России. По данным «Инфосистемы джет», на интернет-магазины пришлось больше всего утечек — свыше 80 с более 45 млн строк данных. Арсентьев отметил, что также в первом полугодии выросла доля утечек данных в промышленности — с 3,7 % в прошлом году до 5,5 %. А в InfoWatch сообщили о продолжающейся тенденции к росту количества утечек из организаций малого бизнеса и от ИП. Объектами хакеров становятся небольшие проекты, ограниченно инвестирующие в ИБ, говорит руководитель направления аналитических исследований Positive Technologies Ирина Зиновкина. К тому же в небольших компаниях игнорируют существующие проблемы с ИБ, утверждает заместитель директора Центра компетенций НТИ «Технологии доверенного взаимодействия» на базе ТУСУРа Руслан Пермяков. Также возросло количество утечек в муниципальных органах власти и организациях, сообщил руководитель департамента расследований T.Hunter, эксперт рынка НТИ SafeNet Игорь Бедеров, объяснив тренд низким уровнем осведомлённости о киберугрозах, недостаточными инвестициями в безопасность и защиту данных, а также нередким использование неподходящих или устаревших средств защиты. В InfoWatch отметили, что основной причиной роста числа утечек остаётся напряженная геополитическая обстановка и связанные с ней массированные атаки на российские компании и госсектор. Сообщается, что более 99 % утечек в России носят умышленный характер, на случайные нарушения пришлось всего 0,5 % инцидентов (годом ранее — 1,5 %). Директор по продуктам Servicepipe Михаил Хлебунов назвал в числе причин увеличения числа утечек рост и масштабирование отечественных сервисов, пришедших на замену покинувшим российский рынок западным. «Освободившаяся ниша — это возможность стартовать для новых продуктов. Но бурный рост аудитории продукта требует внимания к обеспечению ИБ, что, в свою очередь, подразумевает наличие высококвалифицированных специалистов и средств защиты. Зачастую экономика быстро растущего проекта не имеет статьи затрат на ИБ, а если есть деньги, то наем может быть долгим — от шести месяцев», — говорит эксперт. Вместе с тем снизилось число инцидентов в финансовом секторе, у госучреждений, а также IT-секторе, где стали активно инвестировать в безопасность, сообщил Арсентьев, добавив, что в 2024 году стали реже утекать крупные базы ПД: количество скомпрометированных баз объёмом от 1 млн записей сократилось в России на 44,6 % (с 56 до 31), объёмом от 10 млн — на 35,7 % (с 14 до 9). По данным DLBI, за отчётный период число крупных утечек сократилось в 3 раза с 60 до 20. В свою очередь, Бедеров отметил тенденцию к улучшению ИБ в крупных российских организациях в последние годы, в том числе внедрение многофакторной аутентификации, шифрование данных, а также проведение регулярных аудитов безопасности. IT-преступления нанесли ущерб на 99 млрд рублей с начала года

04.09.2024 [12:39],

Владимир Мироненко

За первые семь месяцев 2024 года в России было зарегистрировано 577 тысяч IT-преступлений, из которых 437 тысяч были связаны с мошенничеством и хищениями, сообщили «Ведомости» со ссылкой на выступление заместителя начальника Следственного департамента МВД Даниила Филиппова в рамках сессии «Цифровая безопасность и ответственность бизнеса» на Восточном экономическом форуме. Он отметил, что преступления в сфере IT составляют больше 30 % от их общего количества.

Источник изображения: TheDigitalArtist / Pixabay Ущерб от подобных преступлений уже достиг 99 млрд рублей с начала года, тогда как в прошлом году ущерб от преступлений, связанный с IT-технологиями и при их помощи, оценивается в 156 млрд рублей, рассказал Филиппов. В свою очередь, начальник отдела по надзору за исполнением законов в сфере информационных технологий и защиты информации Генпрокуратуры Олег Кипкаев отметил, что за последние 2,5 года средствами надзора были устранены почти 155 тысяч нарушений нормативных требований в сфере цифровых технологий, электронных систем и защиты информации, в том числе при функционировании объектов критической информационной инфраструктуры в органах власти, учреждениях и организациях. Также в этом году был заблокирован доступ почти к 40 тысячам ресурсов, нарушающих законодательство (фишинговые атаки, предложения о продаже поддельных документов). Кипкаев подчеркнул, что выявляемые нарушения свидетельствуют об уязвимости конфиденциальной информации в цифровом пространстве, в связи с чем необходимо внедрять более эффективные меры её защиты. Говоря об обработке персональных данных, работник Генпрокуратуры отметил, что «коммерческие организации стремятся накапливать такие данные при минимальных расходах на информационную безопасность». По-прежнему является проблемой принуждение компаниями граждан к согласию на обработку персональных данных, из-за чего те зачастую лишены выбора. «Нужно исключить избыточный сбор информации и перейти к принципу уничтожения данных после достижения целей их сбора», — заявил Кипкаев. Член комитета Госдумы по информационной политике, информационным технологиям и связи Антон Немкин сообщил, что самыми уязвимыми с точки зрения кибербезопасности остаются регионы, объяснив это отсутствием возможности обучать сотрудников и проводить профилактическую работу по кибербезопасности. По его словам, субъекты РФ ежедневно теряют несколько десятков миллионов рублей, которые поступают от граждан мошенникам из-за отсутствия у людей элементарных знаний о цифровой гигиене. В свою очередь, депутат Госдумы, член комитета по развитию Дальнего Востока и Арктики Николай Новичков предупредил о грядущих угрозах, исходящих от искусственного интеллекта. «Ещё всё впереди, и мы даже представить не можем, какие преступления может совершать искусственный интеллект, потому что его возможности растут в геометрической прогрессии», — заявил он. Подытоживая дискуссию, сенатор Артем Шейкин обратил внимание участников сессии на ещё одну проблему в сфере киберпреступлений, касающуюся возмещения вреда, нанесённого гражданам. По его словам, оборотные штрафы не гарантируют в полной мере возмещения за похищенные данные ни морального, ни материального ущерба. Поэтому в Совфеде сейчас обсуждается инициатива о необходимости наличия у компаний, оперирующих данными, финансового обеспечения, «чтобы у них в случае утечки данных была возможность для выплат гражданам морального ущерба». Microsoft сделала macOS уязвимой — проблема в офисных приложениях

20.08.2024 [13:18],

Владимир Фетисов

Исследователи в сфере информационной безопасности из Cisco Talos обнаружили несколько уязвимостей в приложениях Microsoft для операционной системы Apple macOS. Эксплуатация их позволяет осуществлять слежку за пользователями компьютеров Mac, в том числе с получением доступа к камере и микрофону атакуемого устройства.

Источник изображения: Copilot В публикации Cisco Talos исследователи остановились подробнее на том, как злоумышленники могут использовать уязвимости приложений Microsoft для macOS, таких как Outlook или Teams, для получения доступа к камере или микрофону устройства без согласия пользователя. Атака основана на внедрении вредоносных библиотек в приложения Microsoft с целью получения прав и разрешений, аналогичных тем, что пользователь уже предоставил легитимным продуктам. В macOS есть служба Transparency Consent and Control (TCC), которая используется для управления разрешениями приложений, включая определение местоположения устройства, доступ к камере, микрофону, фотографиям и др. Каждому приложению необходимо получить разрешение TCC для расширения прав. Однако эксплойт на основе уязвимостей приложений Microsoft позволяет вредоносному ПО использовать разрешения, которые уже были предоставлены программным продуктам софтверного гиганта. «Мы выявили восемь уязвимостей в разных приложениях Microsoft для macOS, благодаря которым злоумышленники могут обойти механизм получения разрешений в операционной системе, используя существующие разрешения и не запрашивая у пользователя дополнительной проверки», — говорится в сообщении исследователей. К примеру, хакер может создать вредоносное ПО для записи звука с микрофона или создания фотоснимков без какого-либо взаимодействия с пользователем устройства. Отмечается, что все проблемные приложения, кроме Excel, имеют возможность записи звука, а некоторые имеют доступ к камере. Согласно имеющимся данным, Microsoft уже работает над патчем, который устранит найденные уязвимости в своих продуктах для macOS. Проблема уже была исправлена в Teams и OneNote, но она продолжает оставаться актуальной для Excel, PowerPoint, Word и Outlook. Созданный исследователями эксплойт в компании не посчитали опасным, поскольку он полагается на загрузку неподписанных библиотек для поддержки сторонних плагинов. Ознакомиться с более детальной информацией по данному вопросу можно в блоге Cisco Talos. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |