|

Опрос

|

реклама

Быстрый переход

Американцы продолжают пользоваться антивирусами Kaspersky, несмотря на запрет

16.10.2024 [12:30],

Владимир Мироненко

После введения в США запрета продаж и использования антивирусных продуктов «Лаборатории Касперского» российская компания удалила в автоматическом режиме у пользователей свои решения, заменив их на антивирус UltraAV. Но не все американцы отказались от ПО российской компании, несмотря на запрет, и нашли пути его обхода, чтобы и дальше пользоваться популярным антивирусом, пишет TechCrunch.  Несколько человек, живущих в США, сообщили в публикациях на платформе Reddit, что по-прежнему остаются клиентами «Лаборатории Касперского». В ответ на вопрос TechCrunch о мотивах такого решения, они назвали разные причины: от скептического отношения к объявленной правительством причине запрета (российскую компанию назвали угрозой национальной безопасности) или того, что за продукт уже уплачено, до простого предпочтения этого антивируса другим средствам защиты. «Он общеизвестен как лучший [антивирус] в мире и имеет долгую историю. Нет никаких фактических доказательств того, что это "шпионское ПО", и я не могу просто слепо верить чему-то, что не имеет никаких доказательств», — сообщил ресурсу TechCrunch пользователь Reddit из США, известный под ником Blippyz. Другой пользователь Reddit с ником YouKnowWho_13 из Нью-Йорка, заявил, что он всего лишь кассир, и его не беспокоят заявления о том, что «Лаборатория Касперского» злоупотребляла своим доступом к компьютерам некоторых американцев, чтобы копировать конфиденциальные данные для передачи российскому правительству. YouKnowWho_13 добавил, что запрет на продажу ПО компании был «слишком суровым» и ненужным. «Я пользовался им 10 лет. Сила привычки. Это хороший продукт», — отметил YouKnowWho_13. Он рассказал, что купил международный лицензионный ключ на eBay, а для получения обновлений безопасности добавил в приложении сервер обновлений за пределами США. После истечения срока действия лицензионного ключа он перейдёт на продукты ESET или Bitdefender. Другие пользователи рассказали, что для получения обновлений тоже указывают в приложении сервер обновлений за пределами США или же прибегают к помощи средств обхода блокировок. Google удалила приложения Kaspersky из «Play Маркета», но установить и обновить их всё равно можно

08.10.2024 [04:04],

Анжелла Марина

Компания Google в одностороннем порядке удалила из своего магазина приложений Google Play приложения Kaspersky для устройств Android, ссылаясь на санкции США. Однако Kaspersky предлагает альтернативные способы установки своих приложений для защиты мобильных устройств.

Источник изображения: kaspersky.ru Пользователи Android внезапно столкнулись с тем, что не могут ни скачать, ни обновить антивирусные и прочие приложения разработки «Лаборатории Касперского». Как сообщает TechSpot, приложения были удалены из Google Play ещё до официального заявления Google. Этот шаг был предпринят в ответ на санкции, введённые американскими властями против российской компании. Однако столь внезапное удаление программного обеспечения повышает риски для пользователей, поскольку они лишаются обновлений, защищающих их устройства от различного рода уязвимостей. Позже в Google подтвердили, что удаление связано с введением Министерства торговли США ряда ограничений для Kaspersky. Несмотря на то, что санкции формально не распространяются за пределы США, Google фактически заблокировала доступ к продуктам компании не только для американских, но и для других пользователей, проживающих за пределами США. «Лаборатории Касперского» признала проблему и заявила, что проводит расследование обстоятельств, которые привели к внезапному исчезновению её приложений из результатов поиска, а также отметила, что решение Google удалить её продукты из «Play Маркета» до 29 сентября 2024 года, то есть раньше установленного властями США срока, оказало глобальное влияние на пользователей. Кроме того, компания заявила, что Google слишком широко истолковала американские ограничения, подчеркнув, что официальные лица США не предоставляли конкретных указаний по этому поводу. Более того, ограничения не запрещают продажу или распространение продуктов Kaspersky за пределами США. В своём блоге Kaspersky подчёркивает, что «все приложения, установленные из Google Play на Android-устройства, продолжат нормально работать. Все платные подписки и функции приложений остаются активными, базы угроз продолжат обновляться, поскольку управление лицензиями и обновлениями вирусных баз происходит через нашу собственную облачную инфраструктуру». Тем не менее, в данный момент переустановить или обновить приложения напрямую из Google Play не получится. Компания рекомендует загрузить или обновить приложения для Android из других надёжных магазинов, например Huawei AppGallery, Galaxy Store, Xiaomi GetApps или из российского магазина приложений RuStore. Также можно установить приложения самостоятельно с помощью APK-файлов (инструкция по установке и активации — здесь), доступных на официальном сайте компании. Троян Necro пробрался в Google Play и заразил 11 миллионов Android-устройств

24.09.2024 [16:51],

Павел Котов

Троян Necro заразил 11 млн устройств под управлением Android — он обнаружился в модификациях популярных приложений и даже в магазине Google Play, где были выявлены два заражённых Necro приложения, сообщили в «Лаборатории Касперского».

Источник изображения: Denny Müller / unsplash.com Вредонос Necro внедряется в приложения через заражённые SDK для разработки ПО. Он встречается в модифицированных версиях популярных приложений, в том числе Spotify, WhatsApp и Minecraft. Будучи запущенным, троян заражает системы другими вредоносами: рекламным софтом, мошенническим ПО и инструментами, которые позволяют использовать мобильные устройства качестве прокси-серверов при осуществлении других атак. В магазине Google Play заражёнными Necro оказались приложения Wuta Camera и Max Browser. У Wuta Camera насчитываются более 10 млн установок; троян содержала версия 6.3.2.148, а в более свежих версиях он уже удалён. Но даже после удаления трояна на устройствах пострадавших пользователей может оставаться полезная нагрузка — установленные с его помощью вредоносные приложения. Wuta Camera и Max Browser были заражены через набор рекламных инструментов Coral SDK. Поскольку большинство заражённых Necro приложений являются взломанными или модифицированными, рекомендуется пользоваться ПО только из официальных источников. Хотя всегда остаётся вероятность, что небезопасны и они, если вспомнить размещённое в Google Play приложение Wuta Camera, поэтому рекомендуется устанавливать на гаджеты и антивирусное ПО. Антивирус «Касперского» сам удалился с компьютеров американцев и заменил себя на Pango UltraAV

23.09.2024 [22:36],

Владимир Фетисов

Ранее в этом году власти США объявили «Лабораторию Касперского» угрозой национальной безопасности, а позднее компания приняла решение полностью свернуть свою деятельность в стране. Теперь же стало известно, что на компьютерах частных пользователей из США антивирусные решения «Лаборатории Касперского» автоматически удалились, а их место занял антивирус UltraAV компании Pango Group.  По данным источника, около 1 млн пользователей антивирусных продуктов российской компании были переведены на антивирус UltraAV, причём для многих из них это стало неожиданностью. Любопытно, что удаление старого антивируса и установка нового продукта проходит в полностью автоматическом режиме и не требует от пользователя каких-либо действий. В Pango Group сообщили, что замена антивируса позволит теперь уже бывшим клиентам «Лаборатории Касперского» продолжить получать обновления безопасности в той или иной мере, поскольку российская компания больше не обслуживает клиентов из США. Источник отмечает, что бывшие пользователи «Лаборатории Касперского» в США были удивлены внезапной заменой антивируса на UltraAV, а также тем, что сам продукт малоизвестен, из-за чего возникают вопросы по поводу его способности обеспечить надёжную защиту. Некоторые пожелали удалить новый антивирус и вернуться к проверенному решению, но сделать это оказалось не так просто. На веб-сайте UltraAV опубликована некоторая информация о самом антивирусе, а также данные о переходе с антивируса «Лаборатории Касперского». Отмечается, что UltraAV является американской компанией, поэтому на неё не распространяются какие-либо географические ограничения. При этом некоторые пользователи обратили внимание на то, что установщик программного обеспечения UltraAV имеет цифровую подпись индийской компании Max Secure Software India Pvt. Ltd. «Никаких действий не требуется. К середине сентября у вас будет доступ к UltraAV и UltraVPN на вашем рабочем столе Windows. Если вы является платным клиентом Kaspersky, то после завершения перехода защита UltraAV будет активна на вашем устройстве, и вы сможете использовать все дополнительные премиальные функции», — говорится в сообщении UltraAV относительно перехода с решений «Лаборатории Касперского». Бывшим клиентам российской компании с устройствами на базе macOS и Android для установки нового антивируса потребуется перейти по ссылке из письма, которое Pango Group должна прислать в течение сентября. Разработчики также утверждают, что в арсенале UltraAV есть все необходимые инструменты для обеспечения кибербезопасности на клиентских устройствах. Что касается цены, то бывшим пользователям «Лаборатории Касперского» не придётся заново оформлять подписку, средства продолжат списываться в установленном ранее объёме. При необходимости пользователь может отменить действующую подписку, для чего потребуется заполнить соответствующую форму на сайте компании. США запретили использовать решения «Лаборатории Касперского» в телекоммуникационной отрасли

05.09.2024 [13:24],

Павел Котов

Федеральная комиссия по связи (FCC) США издала формальный запрет на использование программных продуктов «Лаборатории Касперского» в сфере телекоммуникаций. Белый дом ещё в июне объявил российскую компанию угрозой национальной безопасности США, против её руководителей были введены персональные санкции, а сама «Лаборатория Касперского» приняла решение полностью свернуть свою деятельность в США.  FCC, выступающая регулятором телекоммуникационной отрасли, 3 сентября распространила сообщение (PDF), что сервисы и ПО «Лаборатории Касперского» добавлены в список товаров, представляющих угрозу для национальной обороны, а использующие её инструменты компании не получат разрешения на оборудование. Минторг США опубликовал своё решение ещё 24 июня, и это нашло отражение в соответствующих нормативных документах. Запрет на продажу ПО «Лаборатории Касперского» новым клиентам в США вступил в силу 20 июля, а с 29 сентября компания лишается права распространять среди американских клиентов обновления ПО и сигнатуры вирусов. Таким образом, все использующие решения компании операторы связи должны будут удалить их из своих сетей и выбрать нового поставщика средств безопасности. Российский разработчик объявил о прекращении деятельности в США и увольнении всех сотрудников — их оказалось менее 50 человек. В качестве прощального подарка компания пообещала существующим клиентам ещё полгода бесплатных обновлений безопасности. «Лаборатория Касперского» отвергла все обвинения, что она представляет угрозу нацбезопасности США и предложила независимый механизм проверки, который показал бы отсутствие бэкдоров в её продуктах и то, что эти продукты не были скомпрометированы российскими спецслужбами. В Минторге США это предложение проигнорировали и комментариев журналистам по данному вопросу не дали. Google Play накрыло третье нашествие вредоносов Mandrake — они годами скрывались у всех на виду

31.07.2024 [17:16],

Павел Котов

В магазине Google «Play Маркет» обнаружено нашествие приложений со встроенной программой-шпионом Mandrake, сообщили в «Лаборатории Касперского». Это уже третья волна атаки — первые две прошли в 2016–2017 и 2018–2020 годах, а обнаружила их тогда компания Bitdefender.

Источник изображения: Ivana Tomášková / pixabay.com Разработчики вредоноса приняли жёсткие меры, препятствующие его обнаружению. Программа-шпион не работала в 90 странах мира, включая страны бывшего СССР. Доставка вредоносной нагрузки на последнем этапе осуществлялась только непосредственно выбранным жертвам. В приложениях содержался аварийный выключатель, который мог быстро ликвидировать все следы вредоносной активности. Mandrake распространялся через полнофункциональные приложения, служившие прикрытием — они издавались в категориях финансов, автомобилей и транспортных средств, видеоплееров и редакторов, искусства и дизайна, а также приложений для работы. Разработчики этих приложений быстро исправляли ошибки в работе официально декларируемых функций, о которых пользователи сообщали в комментариях «Play Маркета». Для связи с серверами управления использовались TLS-сертификаты. Только в волну 2018–2020 годов жертвами Mandrake стали десятки тысяч человек, подсчитали в Bitdefender, а за весь четырёхлетний период их могли быть сотни тысяч. Как теперь выяснилось, была и третья волна распространений программы-шпиона — она началась в 2022 году, и обнаружить её эксперты «Лаборатории Касперского» смогли лишь в апреле 2024 года. Сейчас это были приложения по астрономии, криптовалютам и средство обмена файлами. Разработчики вредоноса приняли дополнительные меры, которые маскировали его поведение, препятствовали его обнаружению и анализу в «песочницах». В частности, это была обфускация — усложнение кода для его анализа при сохранении функциональности, — а также перенос вредоносной логики в собственные библиотеки.

Примеры приложений с Mandrake в Google «Play Маркете». Источник изображения: securelist.ru Основные цели Mandrake — кража учётных данных пользователя, а также загрузка и выполнение вредоносной нагрузки последующих этапов. Но эти действия выполнялись только на поздних стадиях заражения и только для тщательно отобранных целей. Главным методом является запись экрана при вводе жертвой пароля. Для этого разработчики программы-шпиона предусмотрели три сценария. В первом случае Mandrake делал снимки экрана и отправлял их через регулярные интервалы на сервер, кодируя скриншоты в строки base64 — при этом злоумышленники могли отдавать дополнительные команды для изменения частоты скриншотов и изменения их качества. Были предусмотрены и другие удалённые команды: свайп к указанной координате экрана, изменение размера и разрешения открытой веб-страницы, переключение между настольной и мобильной версиями ресурса, включение или отключение JavaScript, изменение строки User Agent, импорт или экспорт файлов cookie, переходы назад и вперёд, обновление страницы, её масштабирование и другие функции. Второй сценарий отличался от первого тем, что запись снимков экрана производилась локально в видеофайл; а в третьем случае с сервера поступал сценарий действий в представлении на установленной странице, и велась их запись. Записи экрана впоследствии загружались на сервер при помощи соответствующих команд. Ни в Bitdefender, ни в «Лаборатории Касперского» не сообщили, кто является предполагаемым разработчиком Mandrake, и каковы его мотивы. К настоящему моменту все приложения с программой-шпионом уже удалены из «Play Маркета». «Лаборатория Касперского» сделала прощальный подарок пользователям из США

17.07.2024 [17:08],

Владимир Мироненко

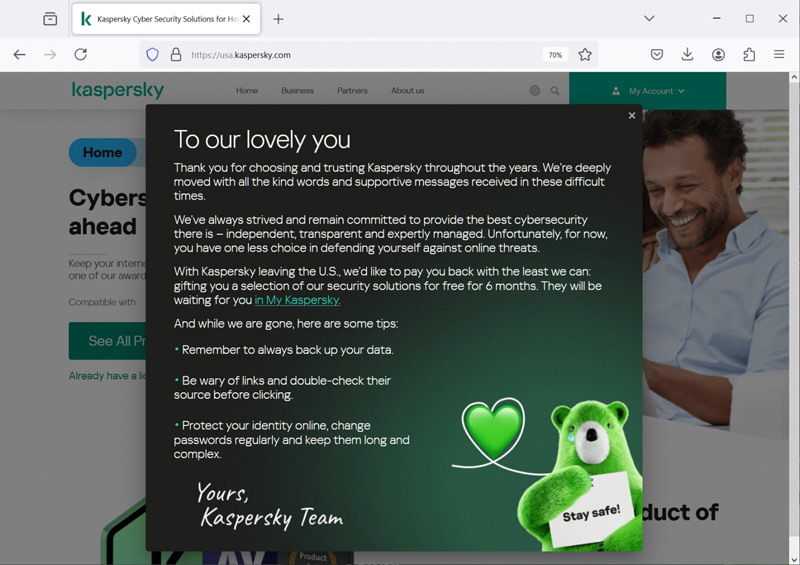

«Лаборатория Касперского» покидает рынок США из-за невозможности вести в дальнейшем здесь бизнес в связи с внесением в «чёрный» список Entity List — перечень организаций, представляющих угрозу национальной безопасности страны. В качестве прощального подарка компания объявила о решении предоставить жителям США для бесплатного использования в течение 6 месяцев своё ПО для обеспечения компьютерной безопасности, пишет ресурс bleepingcomputer.com.

Источник изображения: BleepingComputer Ограничение в шесть месяцев, по всей видимости, объясняется тем, что Бюро промышленности и безопасности (BIS) Министерства торговли США запретило распространение в стране продуктов «Лаборатории Касперского», включая обновления, начиная с 29 сентября. «Поскольку “Лаборатория Касперского” покидает США, мы хотели бы отплатить вам тем, чем можем: подарить набор наших решений безопасности бесплатно на 6 месяцев», — сообщила компания американским пользователям. Также компания посоветовала пользователям всегда создавать резервные копии своих данных, соблюдать меры предосторожности при переходе по незнакомым ссылкам и регулярно менять пароли, выбирая сложные и длинные. В связи с уходом из США и требованием Европарламента исключить использование в жизненно важных и чувствительных секторах ЕС продуктов из Китая и России, «Лаборатория Касперского» вынуждена переключить внимание на другие регионы, такие как Азия и Южная Америка, отметил ресурс bleepingcomputer.com. «Лаборатория Касперского» полностью прекратит деятельность в США и уволит всех местных сотрудников

16.07.2024 [11:18],

Павел Котов

«Лаборатория Касперского» полностью свернёт свою деятельность в США и ликвидирует действующие в стране рабочие места — причиной тому стал введённый администрацией президента страны запрет на продажи и использование продуктов разработчика в США. Об этом сообщает The Register со ссылкой на представителя компании.  Процедура закрытия американского представительства «Лаборатории Касперского» начнётся в конце текущей недели — мера коснётся менее чем 50 сотрудников компании в США. «Начиная с 20 июля, „Лаборатория Касперского“ постепенно свернёт свою деятельность в Соединённых Штатах и ликвидирует соответствующие должности. Решение и процедура последуют за окончательным определением Министерства торговли США, запрещающим продажу и распространение продукции „Лаборатории Касперского“ в стране», — заявили в компании. В июне о фактическом запрете деятельности разработчика защитного ПО в стране сообщила глава Министерства торговли Джина Раймондо (Gina Raimondo) — она также заявила, что из соображений национальной безопасности компания с 20 июля не сможет продавать свои продукты в США, а с 29 сентября лишится возможности предоставлять клиентам в стране обновления своего софта, что сделает его в значительной степени бесполезным. На следующий день Министерство финансов США ввело персональные санкции в отношении руководства компании за исключением её основателя и главы — Евгения Касперского. В самой «Лаборатории Касперского» заявили, что санкции были введены из-за «нынешнего геополитического климата и теоретических опасений», и с фактическим качеством продукции эти меры не связаны. В компании отвергли предположения, что её продукция представляет угрозу национальной безопасности США — в Вашингтоне, однако, настаивают, что ПО «Лаборатории Касперского» может использоваться для взлома американских систем. «Компания тщательно изучила и оценила влияние юридических требований США и приняла это печальное и непростое решение, поскольку возможности для дальнейшего ведения бизнеса в стране отсутствуют. <..> Бизнес „Лаборатории Касперского“ сохраняет устойчивость, и приоритет остаётся прежним — защищать от киберугроз наших клиентов в любой стране. Будучи мировым поставщиком решений в области кибербезопасности, компания продолжит инвестировать в стратегические рынки и останется приверженной обслуживанию своих клиентов и партнёров и обеспечению их защиты», — заявили в «Лаборатории Касперского». «Лаборатория Касперского» запустила собственный магазин приложений

09.07.2024 [10:59],

Павел Котов

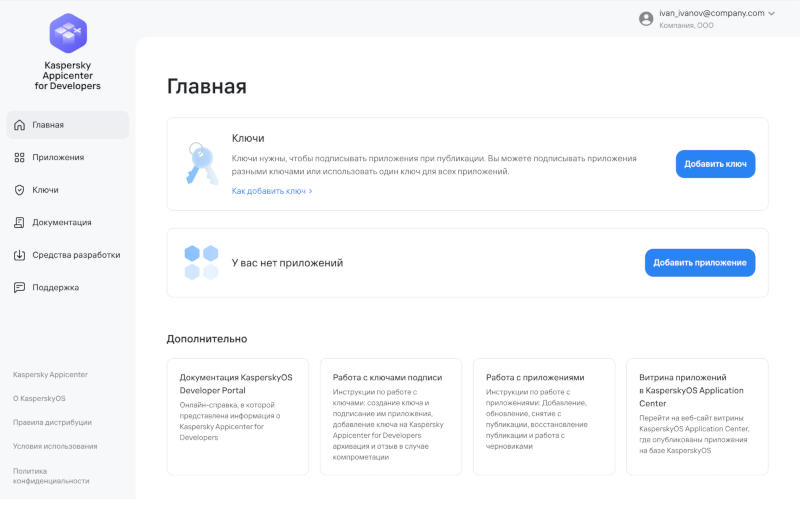

«Лаборатория Касперского» запустила магазин приложений для KasperskyOS — он получил название Kaspersky Appicenter, пишут «Ведомости» со ссылкой на представителя компании. Создавать ПО для операционной системы смогут любые сторонние разработчики, которым потребуется пройти регистрацию; пользователями KasperskyOS являются корпоративные заказчики и промышленные предприятия.

Источник изображений: os.kaspersky.ru О разработке магазина приложений для KasperskyOS стало известно в феврале прошлого года, а в апреле этого компания продемонстрировала прототип Kaspersky Appicenter. К настоящему моменту объём инвестиций в проект составил около $2 млн. На начальном этапе создание приложений можно будет вести на компьютерах под Linux, но запускаться они станут только на KasperskyOS; в перспективе разработчикам придётся полностью перейти на целевую систему. После регистрации разработчику Appicenter потребуется приобрести специальное устройство и скачать инструментарий для написания кода — сейчас это средства для создания приложений под шлюзы интернета вещей (IoT). Доход от магазина приложений «Лаборатория Касперского» намеревается получать за счёт реализации лицензий на Kaspersky Security Center — консоль для управления и мониторинга, позволяющая администрировать корпоративные устройства под управлением KasperskyOS, включая мобильные, физические и виртуальные. Первый продукт в Kaspersky Appicenter — киберимунный шлюз Kaspersky IoT Secure Gateway 3.0 (KISG) на российской аппаратной платформе Kraftway «Рубеж Н»; программную часть для него разработала компания «Адаптивные промышленные технологии» (принадлежит «Лаборатории Касперского»).  Шлюзом называется сетевое оборудование, которое собирает показатели со включённых в сеть датчиков в единую систему. С его помощью можно подключать промышленное оборудование, комплексы автоматизации и мониторинга объектов к системам обработки и хранения данных. Такое оборудование может быть востребовано в отраслях, где к кибербезопасности и надёжности IT-систем предъявляются повышенные требования: в промышленности и энергетике, на транспорте и в системах умного города. Разработчик уже подал заявку на сертификацию во ФСТЭК России. Технически KasperskyOS можно адаптировать под любые устройства, но сейчас это преимущественно IoT-шлюзы и тонкие клиенты. Чтобы магазин приложений был востребован со стороны корпоративных клиентов, необходимо присутствие в нём минимального набора ПО, которое покроет 70–80 % базовых потребностей предприятий при условии совместимости приложений друг с другом, говорят опрошенные «Ведомостями» эксперты. Необходимы офисные приложения и браузер, а промышленным предприятиям также нужны системы диспетчерского управления и сбора данных (SCADA). «Лаборатория Касперского»: персональные санкции против менеджмента не повлияют на устойчивость компании

22.06.2024 [11:50],

Владимир Мироненко

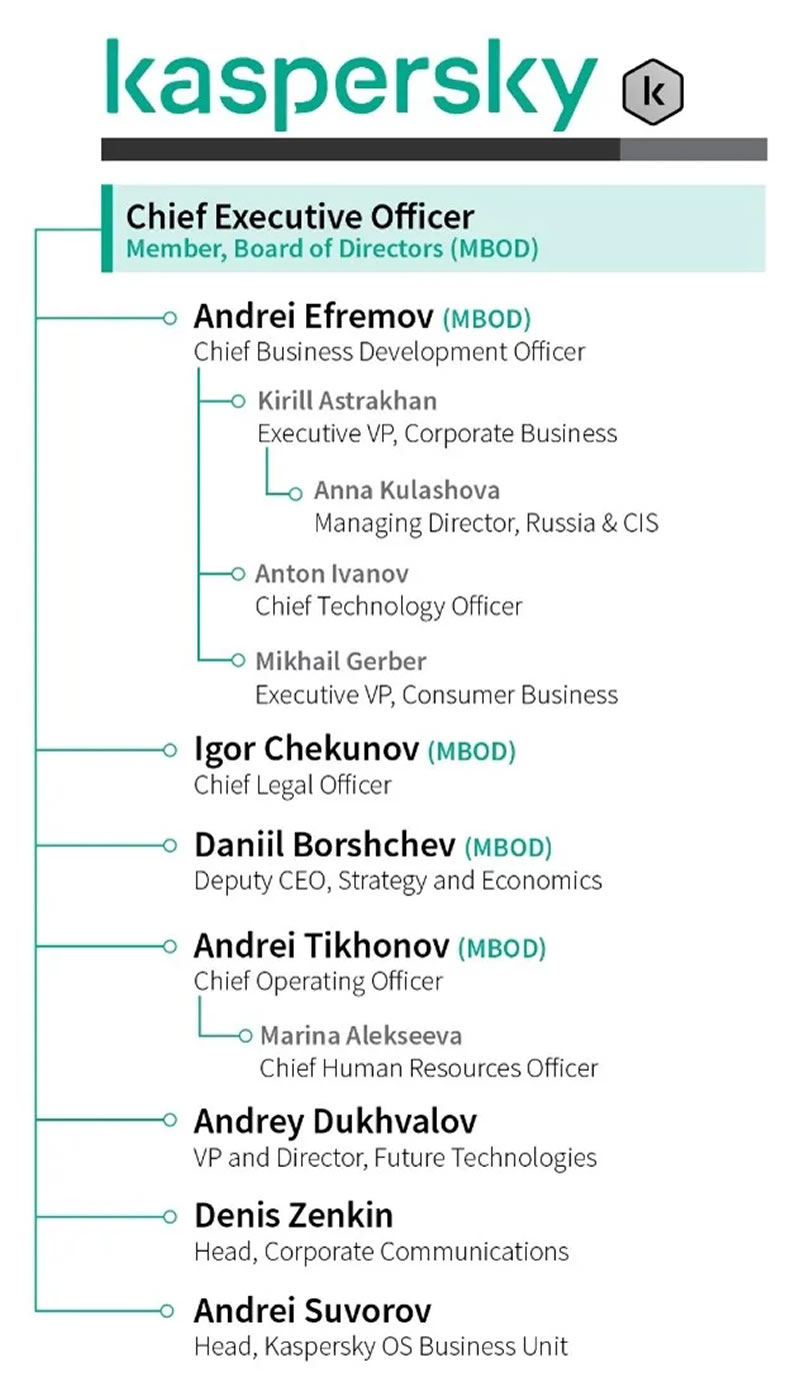

В «Лаборатории Касперского» не считают, что внесение её руководителей в санкционный список Минфина США может повлиять на устойчивость компании, пишет «Интерфакс» со ссылкой на её заявление.

Источник изображения: kaspersky.ru «Текущий шаг не повлияет на устойчивость компании, поскольку сама “Лаборатория Касперского”, её дочерние компании и генеральный директор не включены в список OFAC», — сообщили «Интерфаксу» в компании в ответ на просьбу прокомментировать недавние решения властей США. Также в «Лаборатории Касперского» отметили, что считают введение санкций США в отношении её сотрудников необоснованным. «Этот шаг стал продолжением решений правительства США в отношении “Лаборатории Касперского”, которые были приняты в связи с текущей геополитической ситуацией и теоретическими опасениями, а не на основании всесторонней оценки целостности продуктов компании и её операционных процессов», — сообщили в компании. Ранее стало известно, что администрация президента США Джозефа Байдена готовит запрет на продажи и использования программного обеспечения «Лаборатории Касперского» на территории США в связи с угрозой национальной безопасности, объяснив эту меру тесными связями компании с российским правительством. Кроме того, Минпромторг США ввёл с 20 июля запрет на проведение любых транзакций с российской компанией. Вслед за объявлением властей США о запрете, 21 июня Управление по контролю над иностранными активами (OFAC) внесло в санкционный список 12 руководителей и топ-менеджеров «Лаборатории Касперского», отметив, что не вводило санкции против «Лаборатории Касперского», её материнских или дочерних компаний, а также основателя и гендиректора компании Евгения Касперского. США ввели персональные санкции против топ-менеджеров «Лаборатории Касперского»

22.06.2024 [00:15],

Анжелла Марина

Правительство США ввело персональные санкции против 12 руководителей высшего руководства российской компании «Лаборатория Касперского». В санкционный список попали члены совета директоров, в том числе глава по развитию бизнеса Андрей Ефремов и главный юрист Игорь Чекунов, а также руководители кадрового и технического отдела. «Данные ограничительные меры направлены на защиту пользователей интернета от потенциальных киберугроз, исходящих от компании Касперского», — заявил замминистра финансов США по вопросам терроризма и финразведки Брайан Нельсон (Brian Nelson). По его словам, США «будут предпринимать необходимые меры для привлечения к ответственности лиц, способствующих или иным образом поддерживающих неправомерную деятельность», сообщает издание TechCrunch.

Источник изображения: Techcrunch.com Санкции введены на следующий день после сообщения о полном запрете продаж программного обеспечения «Лаборатории Касперского» на территории США, вступающем в силу 20 июля. До 29 сентября компания сможет предоставлять обновления ПО существующим клиентам, однако затем американские пользователи будут лишены технической поддержки. Это сделает установленные у них антивирусные программы уязвимыми к новейшим киберугрозам. Однако представитель «Лаборатории Касперского» Сойер ВанХорн (Sawyer Van Horn) уже заявил о намерениях оспорить запрет в суде. Правительство США на протяжении нескольких лет выступало против использования российского антивируса, опасаясь, что российские спецслужбы могут использовать его как инструмент для взлома американских госучреждений и частных компаний или для нанесения иного ущерба национальной безопасности США. В 2017 году администрация президента Трампа уже запретила использование ПО «Лаборатории Касперского» в госорганах США после того, как выяснилось, что якобы российские хакеры похитили секретные файлы американской разведки с домашнего компьютера одного из подрядчиков, на котором был установлен антивирус этой компании. Новые санкции стали очередным этапом в противостоянии США и «Лабораторией Касперского», обвиняемой в сотрудничестве с российскими спецслужбами и «угрозе национальной безопасности Америки». Санкции затруднят названным руководителям создание новых компаний и фактически запретят американским клиентам и предприятиям оплачивать антивирусное ПО. Ранее в этом году правительство США ввело аналогичный запрет против производителя шпионского ПО Intellexa и его основателя. Управление по контролю над иностранными активами (OFAC) отметило, что не ввело санкции против «Лаборатории Касперского», её материнских или дочерних компаний, а также основателя и генерального директора компании Евгения Касперского. Киберпреступники могут подобрать 45 % паролей менее чем за минуту

20.06.2024 [12:16],

Владимир Фетисов

Специалисты «Лаборатории Касперского» в июне 2024 года проанализировали 193 млн паролей, которые были обнаружены в публичном доступе в даркнете. В результате было установлено, что 45 % из них, или 87 млн паролей, злоумышленники могут подобрать менее чем за минуту.

Источник изображения: Pixabay Большая часть из проанализированных паролей может быть легко скомпрометирована с помощью умных алгоритмов. Для подбора 14 % паролей (27 млн) требуется не более часа, 8 % (15 млн) — не более суток. Отмечается, что умные алгоритмы способны учитывать замену символов, например, «e» на «3», «1» на «!» или «a» на «@», а также знают популярные комбинации вроде «qwerty» или «12345». При этом 23 % паролей оказались достаточно стойкими: на их взлом у злоумышленников ушло бы более года. Отмечается, что 57 % проанализированных паролей содержат существующее словарное слово, а это в значительной степени снижает их устойчивость к взлому. Наиболее часто люди используют в паролях имена, а также некоторые популярные слова, такие как «forever», «hacker», «admin» и «password». Распространены комбинации «qwerty12345» и «12345». «Для подбора паролей злоумышленникам не требуются глубокие знания или дорогостоящее оборудование. Вычислительные мощности можно арендовать в облачных сервисах, для этого не нужны большие бюджеты. Часто для кражи учётных данных киберпреступники используют специальные программы — инфостилеры. По данным исследования нашей команды, за последние пять лет с их помощью были скомпрометированы логины и пароли для входа на 443 тыс. сайтов по всему миру, а в зоне .ru таким же образом были украдены 2,5 млн пар логинов и паролей. Эффективным методом защиты учётных данных от таких атак остаётся использование менеджеров паролей. Такие приложения, во-первых, позволяют создавать наиболее стойкие к взлому, полностью случайные комбинации, а во-вторых обеспечивают их безопасное хранение», — считает Юлия Новикова, руководитель сервиса Kaspersky Digital Footprint Intelligence «Лаборатории Касперского». |