|

Опрос

|

реклама

Быстрый переход

Meta✴ обвинила создателя шпионского софта Pegasus в нарушении судебного запрета и новых атаках на WhatsApp

08.06.2026 [20:06],

Владимир Фетисов

Meta✴✴ Platforms снова обратилась в суд за помощью в многолетней борьбе с израильской компанией NSO Group, которая занимается разработкой шпионского программного обеспечения. Гигант соцсетей заявил о предотвращении попытки развернуть фишинговую кампанию против пользователей WhatsApp, на основании чего требует привлечь NSO Group к ответственности за неуважение к суду.

Источник изображения: Sasun Bughdaryan / unsplash.com Битва Meta✴✴ с NSO Group, которая является разработчиком печально известного шпионского ПО Pegasus, началась в 2019 году. Тогда израильскую компанию обвинили в слежке за правозащитниками, журналистами, политическими диссидентами и др. В прошлом году суд присяжных присудил Meta✴✴ компенсацию в размере $167 млн, но судья позже снизил размер выплаты до $4 млн. Это решение также сопровождалось бессрочным судебным запретом для NSO Group на любые попытки слежки за пользователями WhatsApp. Менее чем чрез год после этого Meta✴✴ заявила, что поймала NSO Group на нарушении судебного запрета. В сообщении сказано, что удалось выявить кластер связанных с израильской компанией аккаунтов, которые использовались для того, чтобы обманом вынудить пользователей WhatsApp перейти по вредоносной ссылке. Отмечается, что эта кампания похожа на другие, также организованные с использованием ПО NSO Group в прошлом. По данным Meta✴✴, последняя фишинговая кампания была нацелена менее чем на 10 пользователей WhatsApp, многие из которых находятся в Иордании и Ливане. «Мы не обнаружили признаков компрометации среди выявленных целей», — отметил представитель Meta✴✴. В своём обращении компания поделилась списком доменов, которые она идентифицировала как связанные с фишинговой кампанией, чтобы другие разработчики могли проверить, затронула ли эта атака иные платформы. Представители NSO Group пока никак не комментируют данный вопрос. Число доменов-угонщиков аккаунтов в Telegram сократилось вдвое, но мошенники запустили новые схемы

06.04.2026 [10:13],

Дмитрий Федоров

В первом квартале 2026 года количество доменов, через которые мошенники угоняли аккаунты в Telegram, сократилось более чем вдвое — до 3500 против не менее 7500 годом ранее. Эксперты связывают это с замедлением работы мессенджера и ухудшением доступности средств обхода блокировок.

Источник изображения: lonely blue / unsplash.com Снижение затронуло весь сегмент фишинговых ресурсов. BI.Zone, компания по управлению цифровыми рисками, входящая в экосистему «Сбера», обнаружила в I квартале 2026 года 12500 мошеннических сайтов во всех доменных зонах, включая российскую, против 17500 за аналогичный период 2025 года. Positive Technologies также зафиксировала сокращение доли атак с использованием сайтов как одного из основных каналов: в I квартале 2026 года этот показатель составил 55 % против 60 % годом ранее и 77 % в IV квартале 2025 года. Директор по развитию центра мониторинга внешних цифровых угроз Solar Aura ГК «Солар» Александр Вураско уточнил, что чаще всего аккаунты в Telegram угоняют через фишинг: пользователю отправляют ссылку на поддельный сайт под видом голосования, подарка или проверки безопасности, где просят ввести номер телефона и код подтверждения. Доступ к аккаунту получают и через социальную инженерию, когда мошенники пишут от имени знакомого или службы поддержки и убеждают переслать код либо перейти по ссылке. Ещё один сценарий связан с вредоносными приложениями и ботами, которые запрашивают авторизацию и получают доступ к аккаунту или сессии. Руководитель BI.Zone Digital Risk Protection Дмитрий Кирюшкин отметил, что злоумышленников интересуют чувствительные данные пользователей, а также финансовые и криптовалютные функции Telegram.

Источник изображения: Kevin Horvat / unsplash.com Вураско допускает, что часть активности злоумышленников могла сместиться на другие сервисы, где сценарии кражи аккаунтов сейчас дают более высокий результат. Одновременно компания F6 в сфере кибербезопасности в марте-апреле зафиксировала новые мошеннические схемы, построенные на обходе замедления Telegram. Ведущий аналитик Digital Risk Protection F6 Евгений Егоров сообщил, что одна из них использует приманку в виде «официального прокси». По этой схеме компания обнаружила 150 сайтов, домены которых применяются для угона аккаунтов в мессенджере. Снижение числа вредоносных доменов эксперты связывают прежде всего с ужесточением законодательства в разных странах и с более тщательным мониторингом фишинговых ресурсов со стороны регистраторов, хостинг-провайдеров и команд реагирования. С 1 сентября 2026 года регистрация и продление доменов в зонах .RU, .РФ и .SU в России будут возможны только после обязательной идентификации владельца через ЕСИА, портал «Госуслуги». Кирюшкин считает, что это существенно затруднит создание новых мошеннических сайтов в российской доменной зоне и может подтолкнуть злоумышленников к захвату старых, плохо защищённых ресурсов для размещения фишинговых страниц, онлайн-казино и других игровых механик, используемых для кражи средств пользователей. Данные компании T2, входящей в Ростелеком, указывают на изменение пользовательской активности. Президент Ростелекома Михаил Осеевский 2 апреля на конференции «Телеком 2026» сообщил, что за последнюю неделю трафик Telegram в сети оператора сократился в 10 раз. Если в феврале на одного пользователя приходилось 500 Мбайт трафика в месяц, то за последнюю неделю — 50 Мбайт. По словам Осеевского, трафик WhatsApp в сети оператора отсутствует, тогда как трафик Max растёт. Поддельное приложение Starlink внедряло майнер криптовалют на Android-смартфоны

10.03.2026 [19:37],

Сергей Сурабекянц

«Лаборатория Касперского» сообщила, что хакеры использовали фишинговые страницы, имитирующие Google Play Store, чтобы обманом заставить пользователей установить поддельное приложение Starlink для Android, которое тайно использует смартфон для майнинга криптовалюты Monero. На данный момент вредоносное ПО нацелено на пользователей Бразилии, которая стала второй по величине клиентской базой Starlink, насчитывающей более 1 миллиона пользователей.

Источник изображения: unsplash.com Первоначально хакеры распространяли вредоносное ПО через поддельное приложение бразильской системы социального обеспечения. Недавно это же вредоносное ПО стало распространяться через поддельное приложение Starlink. При установке появляется сообщение о необходимости загрузки обновления. Но на самом деле это уловка, призванная обманом заставить пользователя предоставить хакерскому приложению необходимые разрешения, что открывает путь для осуществления полноценной атаки. Затем вредоносное ПО загружает майнер криптовалюты Monero. Кроме того, на смартфон жертвы устанавливается троянская программа, позволяющая хакеру удалённо отслеживать и перехватывать функции устройства, вплоть до управления камерами и перехвата учётных данных, включая PIN-коды, графические ключи и пароли на скомпрометированных устройствах. «Процесс доставки полезной нагрузки имитирует обновление приложения. Вредоносное ПО использует разрешение REQUEST_INSTALL_PACKAGES для установки APK-файлов, минуя Google Play», — сообщил представитель «Лаборатории Касперского». Одна из интересных особенностей вредоносной программы — воспроизведение почти неслышимого аудиофайла в цикле, так что его невозможно завершить, из-за чего она получила название BeatBanker. Чтобы избежать проникновения вредоносного ПО на смартфон, следует выполнять элементарные правила цифровой гигиены: пользоваться официальным магазином приложений и не устанавливать приложения неизвестных разработчиков. Мошенники выманили у корейской прокуратуры биткоины, ранее изъятые у преступников

24.01.2026 [13:38],

Павел Котов

Прокуратура южнокорейского округа Кванджу сообщила о потере ранее изъятых биткоинов. Причиной инцидента предположительно оказалась фишинговая активность — сотрудники ведомства не смогли противостоять методам социальной инженерии.

Источник изображения: Michael Förtsch / unsplash.com Сотрудники прокуратуры округа Кванджу (Южная Корея) сообщили об утрате криптовалюты, изъятой правоохранительными органами в ходе расследования. Ведомству недавно стало известно об исчезновении значительного объёма биткоинов, которые были изъяты в связи с преступлением. Работники прокуратуры, вероятно, стали жертвами фишинговой атаки, дало повод предположить внутреннее расследование — инцидент мог случиться во время хранения или обработки криптовалютных средств. По версии следствия, биткоины исчезли в середине минувшего года. «В настоящее время мы расследуем обстоятельства исчезновения и местонахождение изъятых активов. Подтвердить конкретные детали мы не можем», — приводит канал Yonhap News TV заявление представителя прокуратуры. Эксплойт Reprompt позволял незаметно красть личные данные из Microsoft Copilot одним щелчком мыши

14.01.2026 [19:22],

Сергей Сурабекянц

Исследовательская компания Varonis Threat Labs (VTL), специализирующаяся на информационной безопасности, опубликовала отчёт, в котором подробно описывается эксплойт под названием Reprompt, позволявший злоумышленникам похищать личные данные жертв через ИИ-помощник Microsoft Copilot.

Источник изображения: unsplash.com «Reprompt предоставляет злоумышленникам невидимую точку входа для выполнения цепочки утечки данных, которая полностью обходит средства контроля безопасности предприятия и обеспечивает доступ к конфиденциальным данным без обнаружения — всего одним щелчком мыши», — говорится в отчёте VTL. Для использования уязвимости злоумышленнику достаточно было убедить пользователя открыть фишинговую ссылку, которая затем инициировала многоэтапный запрос, внедрённый с помощью так называемого «параметра Q», который, по словам VTL, позволяет «платформам, связанным с ИИ, передавать запрос или подсказку пользователя через URL». «Включив конкретный вопрос или инструкцию в параметр q, разработчики и пользователи могут автоматически заполнять поле ввода при загрузке страницы, заставляя систему ИИ немедленно выполнить подсказку», — пояснили исследователи VTL. Например, злоумышленник может запросить у Copilot информацию о пользователе, просмотренных им файлах и его местонахождении и отправить её на свои серверы. Кроме того, VTL утверждает, что уязвимость Reprompt отличается от других уязвимостей безопасности, основанных на ИИ, таких как EchoLeak, поскольку для её использования требуется всего один клик пользователя, без необходимости ввода каких-либо дополнительных данных. Эту атаку можно использовать даже при закрытом Copilot. По замыслу разработчиков, Copilot не должен был принимать подобные фишинговые ссылки, но исследователям VTL удалось видоизменить запрос для преодоления мер безопасности Copilot и убедить ИИ получить URL-адрес для отправки данных. По данным VTL, информация об этой уязвимости было передана Microsoft в августе 2025 года, а исправлена уязвимость была лишь 13 января 2026 года. На сегодняшний день риск использования этого эксплойта отсутствует. ИИ-помощники не являются неуязвимыми, и это вряд ли последняя уязвимость безопасности Copilot, обнаруженная исследователями. Эксперты настоятельно советуют пользователям быть предельно аккуратными при работе с информацией, предоставляемой ИИ-помощникам, и проявлять бдительность при переходе по ссылкам. Google подала в суд на китайскую киберпреступную группировку — она обманула более миллиона человек в 120 странах

12.11.2025 [18:36],

Сергей Сурабекянц

Google подала судебный иск против иностранной киберпреступной группировки, стоящей за масштабной операцией фишинга SMS-сообщений («смишингом»). По словам Google, мошенническая организация, которую некоторые киберисследователи называют Smishing Triad («Смишинговая триада»), использует набор фишинговых услуг под названием Lighthouse («Маяк») для кражи конфиденциальной финансовой информации путём отправки мошеннических SMS-сообщений.

Источник изображения: unsplash.com Lighthouse представляет собой набор шаблонов, с помощью которых создаются поддельные веб-сайты для сбора персональной информации. Google утверждает, что преступники использовали доверие пользователей к таким авторитетным брендам, как E-ZPass (электронная система взимания платы за проезд), USPS (почтовая служба США) и к самой Google. Жертвами преступной группировки стали более миллиона человек в 120 странах. По данным Google, только в США украдены данные от 12,7 до 115 миллионов кредитных карт. Google обнаружила более 100 шаблонов веб-сайтов, созданных Lighthouse с использованием фирменного стиля Google на экранах входа, чтобы заставить жертв поверить в их подлинность. Внутренние и сторонние расследования показали, что около 2500 участников синдиката вели переписку в общедоступном канале Telegram, вербуя новых участников, обмениваясь советами, а также тестируя и поддерживая само программное обеспечение Lighthouse. По данным Google, в организации существует продуманная структура: имеется группа «посредников по данным», которая предоставляла списки потенциальных жертв и контактов, группа «спамеров», ответственная за SMS-сообщения, и группа «воров», которая координировала свои атаки, используя полученные учётные данные в общедоступных каналах Telegram. Текстовые сообщения, рассылаемые мошенниками, обычно содержат вредоносные ссылки на поддельный веб-сайт, предназначенный для кражи конфиденциальной финансовой информации жертв, включая номера социального страхования, банковские реквизиты и другие персональные данные. Такие сообщения могут выглядеть как предупреждения о мошенничестве, уведомления о доставке или уведомления о неоплаченной государственной пошлине. Google подала иски в соответствии с «Законом о коррумпированных и находящихся под влиянием рэкетиров организациях» (RICO), «Законом Лэнхэма» и «Законом о компьютерном мошенничестве и злоупотреблениях» (CFAA) и стремится ликвидировать преступную группировку и программную платформу Lighthouse. Google утверждает, что стала первой компанией, обратившейся в суд с иском против фишинговых SMS-атак. Это судебное разбирательство является частью более широкой стратегии Google по повышению осведомлённости пользователей о кибербезопасности. Недавно компания внедрила новые функции безопасности, включая инструмент проверки ключей и функцию обнаружения спама на основе искусственного интеллекта в «Google Сообщениях». В настоящее время в США на рассмотрении находятся три законопроекта, направленных на борьбу с киберпреступностью: о защите пожилых людей от обмана, о блокировке иностранных автоматических мошеннических звонков, о противодействии мошенническим комплексам и поддержке жертв торговли людьми. Шпионское ПО ClayRat атаковало российских пользователей Android через поддельные приложения WhatsApp и TikTok

10.10.2025 [19:00],

Сергей Сурабекянц

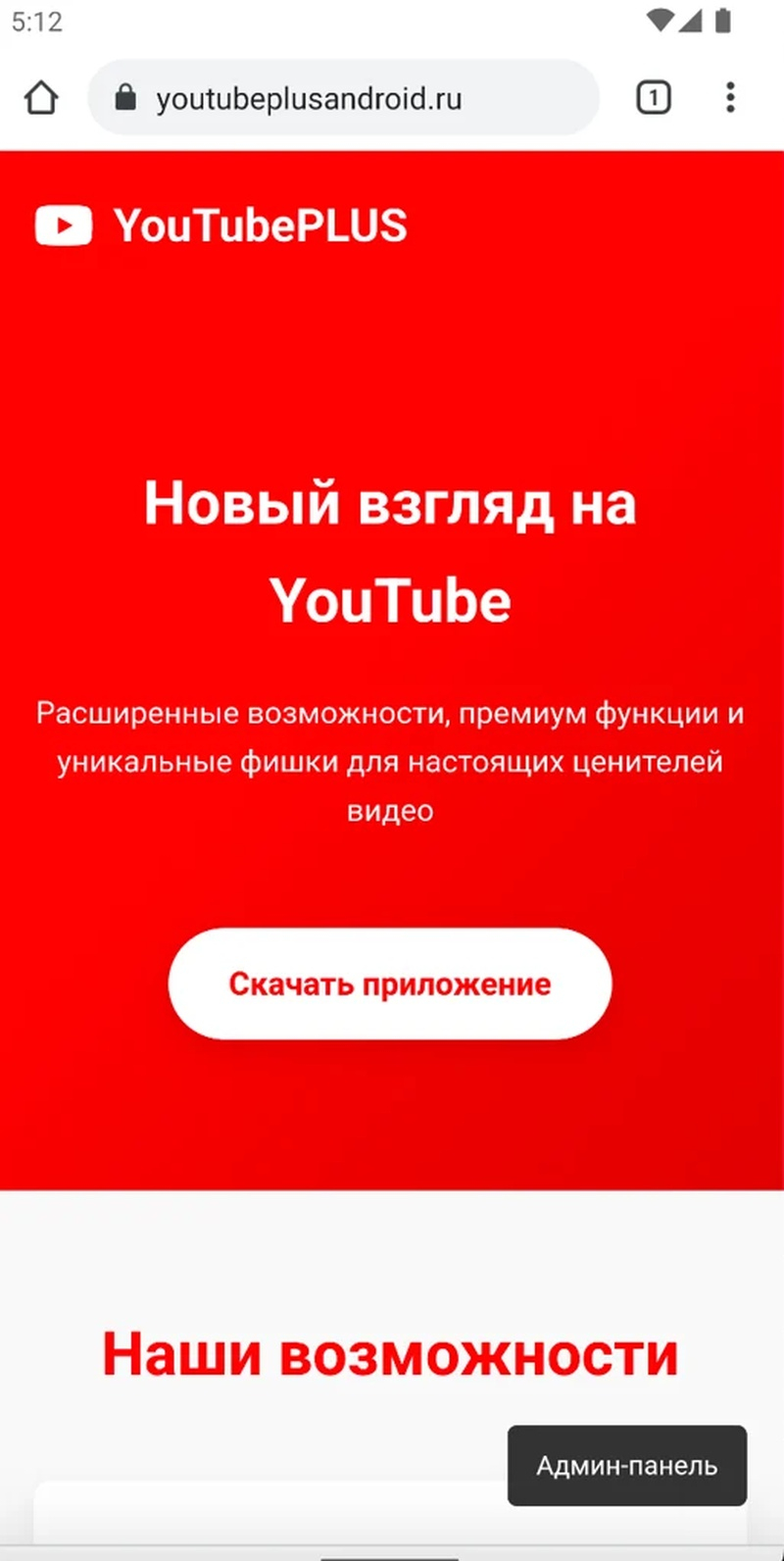

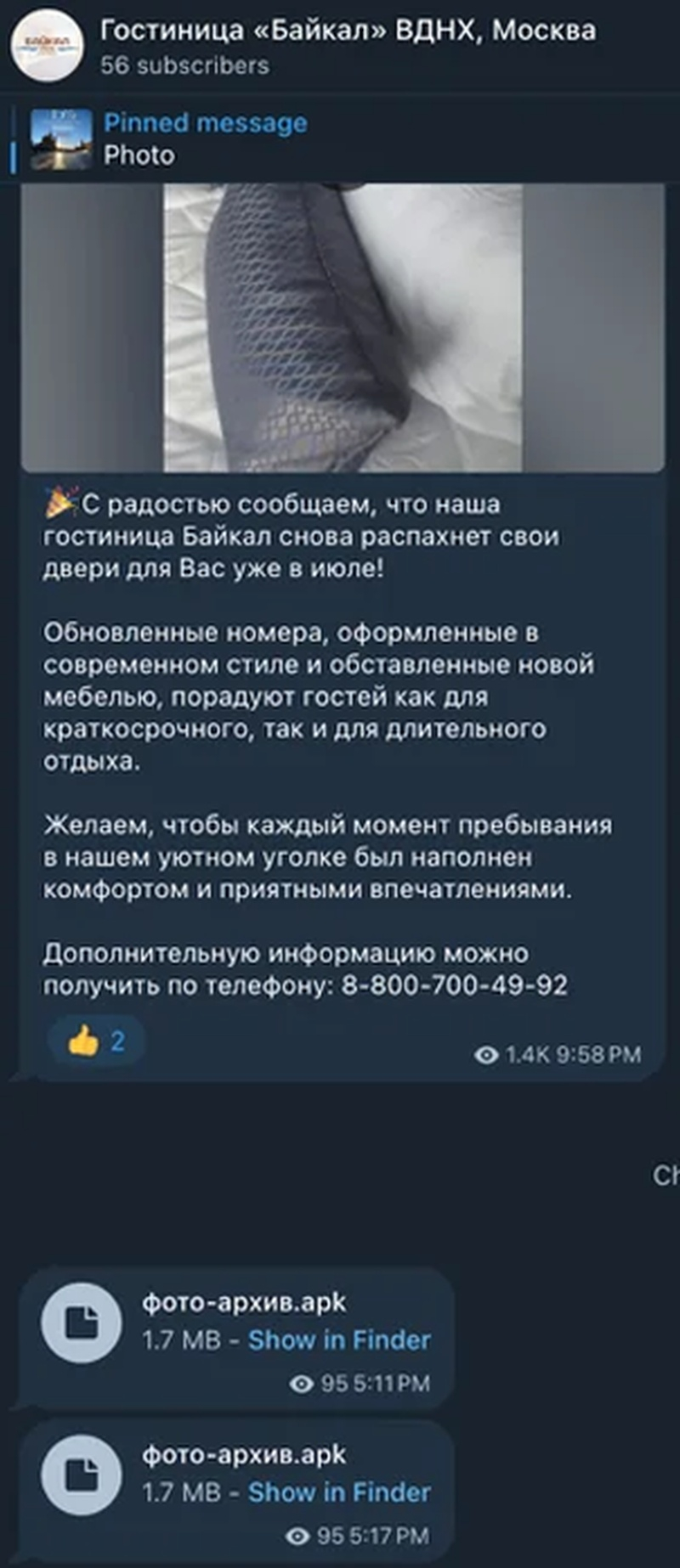

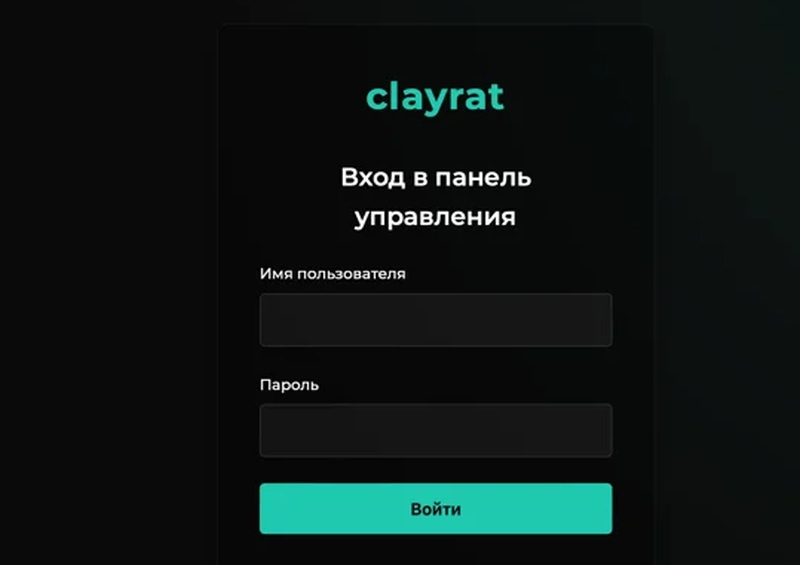

Исследователи безопасности из компании zLabs сообщили о бурном распространении ClayRat — шпионского ПО для Android, нацеленного в первую очередь на российских пользователей. ClayRat маскируется под популярные приложения, такие как WhatsApp, TikTok и YouTube, и использует для своего «продвижения» каналы Telegram, фишинговые сайты и SMS-рассылки.

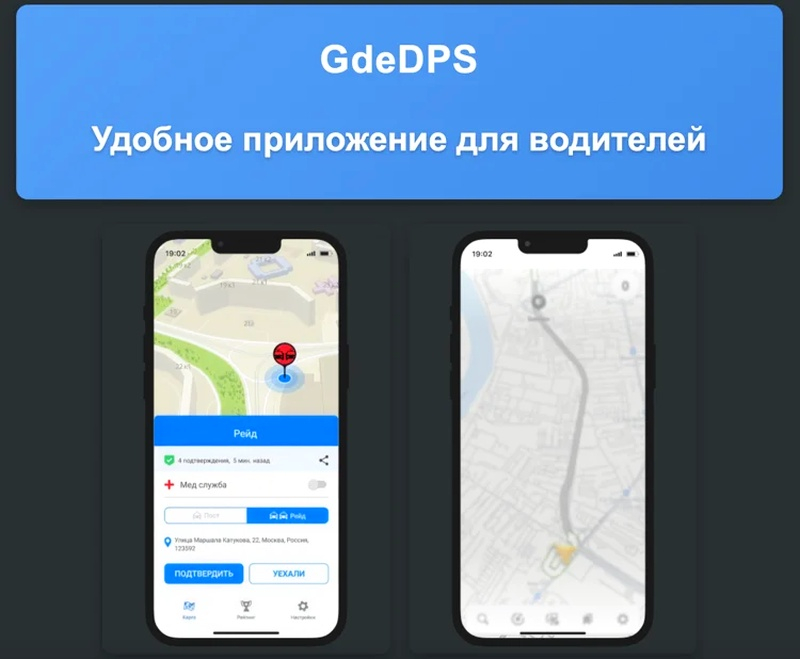

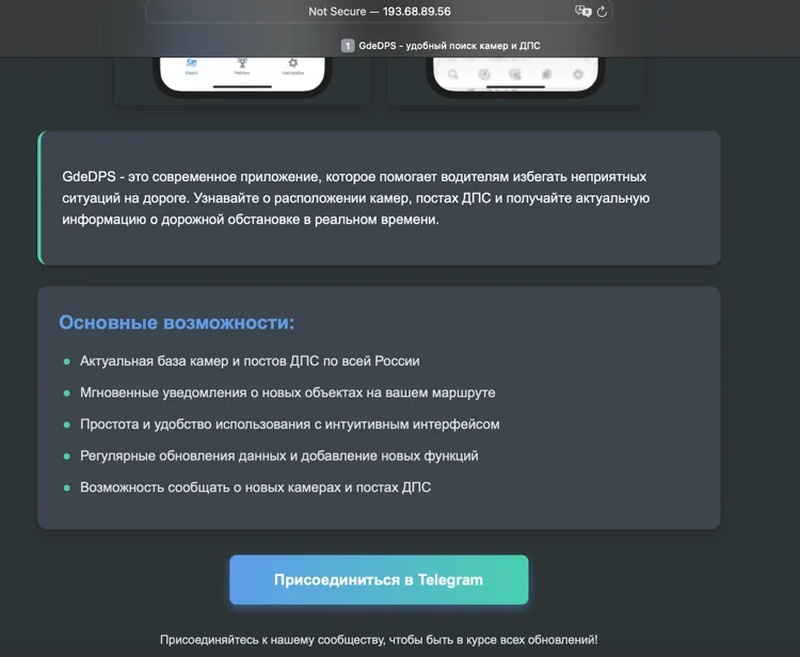

Источник изображения: unsplash.com ClayRat распространяется посредством тщательно спланированного сочетания социальной инженерии и обмана, призванного эксплуатировать доверие и удобство пользователей. Вредоносное ПО активно использует каналы Telegram и фишинговые сайты, выдающие себя за известные сервисы и приложения. В нескольких наблюдаемых случаях злоумышленники регистрировали домены, которые очень точно имитируют страницы легитимных сервисов, например, поддельную целевую страницу GdeDPS.

Источник изображений: zimperium.com С этих сайтов-двойников посетители перенаправляются на каналы Telegram, где размещены ссылки на вредоносный APK-файл с искусственно завышенным количеством загрузок и массой поддельных отзывов. Для повышения успешности установки вредоносное ПО часто сопровождается простыми пошаговыми инструкциями, побуждающими пользователей обходить встроенные предупреждения безопасности Android.  Злоумышленники используют множество поддельных порталов, имитирующих популярные приложения, например, сайт в стиле YouTube Plus, где размещают APK-файлы, замаскированные под легитимные обновления или дополнения к функциям. Эти сайты представляют качественную имитацию официальных порталов, а размещённые на них инструкции предлагают пользователям включить на устройстве установку из неизвестных источников.  «Чтобы обойти ограничения платформы и дополнительные сложности, появившиеся в новых версиях Android, некоторые образцы ClayRat действуют как дропперы: видимое приложение представляет собой просто облегчённый установщик, отображающий поддельный экран обновления Play Store, в то время как фактическая зашифрованная полезная нагрузка скрыта в ресурсах приложения, — пояснили исследователи. — Этот метод установки, основанный на сеансе, снижает предполагаемый риск и увеличивает вероятность того, что посещение веб-страницы приведёт к установке шпионского ПО».  После активации шпионское ПО может похищать SMS-сообщения, журналы вызовов, уведомления и информацию об устройстве, делать фотографии фронтальной камерой и даже отправлять SMS-сообщения или совершать звонки непосредственно с устройства жертвы. ClayRat также агрессивно распространяется, рассылая вредоносные ссылки всем контактам в телефонной книге жертвы, фактически превращая каждое заражённое устройство в центр распространения вредоносного ПО без создания новой инфраструктуры. Исследователи за последние 90 дней обнаружили не менее 600 образцов и 50 дропперов, причём каждая последующая итерация включала новые уровни обфускации, чтобы обойти попытки обнаружения и оставаться на шаг впереди систем безопасности. Название вредоносной программы отсылает к панели управления, которую можно использовать для удалённого управления заражёнными устройствами.  ClayRat представляет собой серьёзную угрозу не только благодаря своим возможностям слежки, но и способности автоматически превращать заражённое устройство в узел распространения, что позволяет злоумышленникам быстро расширять своё присутствие без какого-либо ручного вмешательства. Хакеры похитили личные данные клиентов Cisco, выманив пароль по телефону

05.08.2025 [19:50],

Сергей Сурабекянц

Сегодня компания Cisco сообщила, что 24 июля хакеры получили доступ и экспортировали «подмножество базовой информации профиля» из базы данных сторонней облачной системы управления взаимоотношениями с клиентами (предположительно CRM компании Salesforce). По утверждению Cisco, киберпреступники воспользовались голосовым фишингом (вишингом — vishing, от voice phishing), обманом убедив представителя Cisco предоставить им доступ.

Источник изображений: unsplash.com Cisco сообщила, что украденные данные включали «имя клиента, название организации, адрес, назначенный Cisco идентификатор пользователя, адрес электронной почты, номер телефона и метаданные, связанные с учётной записью», такие как дата создания учётной записи. Компания не уточнила, сколько её пользователей пострадало от этой утечки. Cisco является известным клиентом Salesforce. По мнению специалистов Bleeping Computer, утечка данных Cisco может оказаться результатом одной из целой серии атак, нацеленных на данные компаний, пользующихся услугами сервисов Salesforce. Среди целей преступников — американский страховой гигант Allianz Life, ритейлер предметов роскоши Tiffany, австралийская авиакомпания Qantas и многие другие известные компании.  Salesforce — американская компания, разработчик одноимённой CRM-системы, предоставляемой заказчикам исключительно по модели SaaS (software as a service — «программное обеспечение как услуга»). Под наименованием Force.com компания предоставляет PaaS-систему для самостоятельной разработки приложений, а под брендом Database.com — облачную систему управления базами данных. ChatGPT стал инструментом для фишеров — пользователи получают неправильные ссылки

05.07.2025 [04:03],

Анжелла Марина

Исследователи из компании Netcraft выяснили, что ChatGPT и другие чат-боты нередко ошибаются, когда пользователи просят их подсказать официальные сайты крупных компаний. В ходе тестов модели GPT-4.1 предлагали правильный URL только в 66 % случаев. Остальные варианты либо вели на несуществующие страницы (29 %), либо на легитимные, но не те, что запрашивались (5 %).

Источник изображения: Deng Xiang / Unsplash Как пояснил Роб Дункан (Rob Duncan), руководитель отдела исследования угроз Netcraft, такие ошибки открывают новые возможности для мошенников. Если ИИ предлагает неработающий домен, злоумышленники могут его зарегистрировать и создать фишинговую страницу. Проблема в том, что чат-боты анализируют слова и ассоциации, а не проверяют репутацию сайтов. Например, на запрос о сайте Wells Fargo ChatGPT однажды выдал адрес фейковой страницы, которую ранее использовали в фишинговых атаках. По словам Дункана, киберпреступники адаптируют методы под новые реалии, так как пользователи всё чаще полагаются на ИИ вместо поисковиков, не учитывая, что чат-боты могут ошибаться. Мошенники специально создают контент, который с большей вероятностью попадет в ответы ИИ. Так, Netcraft обнаружила фейковый API Solana, который распространялся через GitHub-репозитории, обучающие материалы и поддельные аккаунты в соцсетях, и всё для того, чтобы встроить вредоносный код в результаты работы чат-ботов. Эксперт отметил, что эта схема напоминает атаки на цепочку поставок, но здесь цель иная — заставить разработчиков использовать неверный API. В обоих случаях злоумышленники действуют постепенно, но результат одинаково опасен. «Лаборатория Касперского» обнаружила хакеров, которые орудуют только по ночам

09.06.2025 [14:24],

Владимир Фетисов

«Лаборатория Касперского» обнаружила вредоносную кампанию, в рамках которой члены группировки Librarian Ghouls в ночное время атаковали сотни корпоративных пользователей из России. Злоумышленники начали атаки в декабре прошлого года и преимущественно проводят их в период с 01:00 до 05:00 по времени местоположения жертвы.

Источник изображения: Xavier Cee / Unsplash В сообщении сказано, что чаще всего в качестве жертв хакеры выбирали сотрудников производственных предприятий и технических вузов. Ранее эта же группировка занималась продвижением сложных атак на цели в России и странах СНГ. В рамках новой вредоносной кампании хакеры стремятся заполучить удалённый доступ к атакуемым компьютерам, на которые, в случае успеха, устанавливается майнер для скрытой добычи криптовалюты. Также отмечается, что у хакеров есть фишинговые сайты, выдающие себя за «известный российский почтовый сервис». На начальном этапе злоумышленники рассылают фишинговые письма с вредоносными архивами, которые защищены паролем. После распаковки и открытия содержимое архивов перемещается в одну из папок на локальном диске, а хакеры получают удалённый доступ к устройству. В дальнейшем они действуют аккуратно, стараясь ничем не выдать своего присутствия. Вредоносное ПО на заражённом компьютере активируется в 01:00 по местному времени, а в 05:00 устройство выключается через планировщик задач. За это время хакеры успевают собрать важные данные, включая ключевые фразы криптовалютных кошельков. «После передачи украденной информации группе вредонос стирает из компьютера жертвы файлы, созданные в ходе атаки, и загружает в систему майнер, а затем удаляет себя с устройства», — пояснили в «Лаборатории Касперского». В России заработала система блокировки мошеннических сайтов и приложений

05.06.2025 [20:23],

Владимир Фетисов

В России начал реализовываться пилотный проект по автоматическому выявлению и блокировке фейковых сайтов и приложений, которые используются злоумышленниками для кражи личных и платёжных данных пользователей. В тестовом режиме этот механизм будет действовать до 1 марта 2026 года. Сообщение об этом появилось в Telegram-канале «Вестник Киберполиции России».

Источник изображения: Peter Conrad / Unsplash «Сегодня стартует важный пилотный проект: новая система для мгновенного выявления и блокировки поддельных сайтов и приложений, которые крадут логины, пароли и личные, и платёжные данные граждан. В тестовом режиме система будет функционировать до 1 марта 2026 года», — говорится в сообщении МВД. Что касается целей проекта, он позволит сформировать эффективный механизм защиты пользователей от интернет-мошенничества, отработать слаженное взаимодействие ключевых ведомств, а также поможет подготовить законодательные решения для закрепления лучших практик. В реализации проекта участвуют Минцифры, МВД, ЦБ, ФСБ, Генпрокуратура и другие ведомства. Инициатива является частью национальной программы по кибербезопасности и цифровой трансформации, направленных на повышение защиты граждан в цифровой среде. Злоумышленники стали чаще рассылать вредоносные архивы для угона аккаунтов

15.03.2025 [10:38],

Владимир Фетисов

Мошенники освоили новую схему угона аккаунтов — теперь они рассылают по электронной почте письма с вредоносными вложениями в формате архивов, в которых содержатся разные вирусы и фишинговые ссылки. Количество таких писем за февраль и первую половину марта превысило 880 тыс., а темы подобных посланий обычно связаны с завершением периода налоговой отчётности, этом пишет «Коммерсантъ» со ссылкой на данные сервиса «Почта Mail».

Источник изображения: Copilot В сообщении сказано, что платформа «Почта Mail» каждый день обрабатывает от 400 млн до 600 млн писем, среди которых более 22 млн содержат вложения. Мошенники чаще всего рассылают письма с вложениями в виде архивов в форматах «.7z», «.rar» и «.zip». В дополнение к этому за последний месяц вредоносный код нередко обнаруживался в файлах формата «.cab», который обычно используется для системного архивирования, но иногда также применяется для передачи электронной цифровой подписи. Злоумышленники массово рассылают упакованные в архивные файлы вложения, выдавая их за финансовые документы. Они пользуются напряжённостью в компаниях перед закрытием очередного отчётного налогового периода. По данным источника, чаще всего файлы во вложениях мошенников носят названия «Документы на подпись», «Извещение», «Счёт». По данным компании Bi.Zone, работающей в сфере информационной безопасности, в прошлом году доля сообщений с фишинговыми ссылками в почтовом трафике увеличилась на 25 %. В среднем вредоносные файлы были обнаружены в одном письме из ста. В компании также отметили рост количества фишинговых писем, основанных на предложениях принять участие в розыгрыше призов. В первой половине 2024 года на корпоративные почтовые ящики российских компаний поступали единицы подобных писем, но с октября этот показатель в среднем вырос до 56 тыс. писем в месяц. За первые две недели марта в компании уже пришло около 35 тыс. подобных писем. Одна из популярных схем подобного мошенничества сводится к попыткам убедить жертву принять участие в беспроигрышной лотерее. В случае согласия жертва выигрывает, но для получения приза ей предлагается оплатить комиссию. В конечном счёте в руки злоумышленников попадают денежные средства жертвы, а в некоторых случаях и платёжная информация. Данные карт злоумышленники могут использовать для дальнейших махинаций или продажи на чёрном рынке. Более миллиона пользователей оказались на сайтах для угона Telegram-аккаунтов за январь

18.02.2025 [13:22],

Владимир Фетисов

В январе этого года более 1,19 млн человек оказались на веб-страницах, которые созданы злоумышленниками для кражи учётных записей в мессенджере Telegram. Об этом пишет «Коммерсантъ» со ссылкой на данные «Яндекс Браузера».

Источник изображения: Copilot В сообщении сказано, что число жертв такого фишинга первый раз превысило отметку в 1 млн человек за месяц. При этом данный показатель растёт уже третий месяц подряд: по сравнению с декабрём рост на 20 %, а с ноябрём — на 58 %. Кроме то, пользователи «Яндекс Браузера» в январе этого года получили более 500 тыс. предупреждений о попытках перехода на страницы, предназначенные для кражи аккаунтов WhatsApp. Этот показатель вырос на 12 % по сравнению с ноябрём. В компании отметили, что в большинстве случаев злоумышленники оформляют фишинговые страницы в таком же стиле, как экран чата в WhatsApp. Обычно злоумышленники ведут переписку от имени сотрудников банков, специалистов по инвестициям или ясновидящих. Основная цель такого общения сводится к выманиванию личных данных. К примеру, они могут попытаться убедить жертву сообщить им номер телефона, привязанный к аккаунту, и код авторизации. В этом месяце также стало известно, что мошенники стали похищать аккаунты в Telegram с помощью фейковых точек доступа в интернет. При подключении к такой точке пользователю предлагается пройти авторизацию через аккаунт в Telegram. После этого учётные данные пользователя попадают в руки мошенников и могут использоваться для разных целей. Пользователи одной из служб Microsoft уже шесть лет подвергаются фишинговой атаке

05.02.2025 [17:25],

Павел Котов

В течение шести лет оставалась незамеченной фишинговая кампания, мишенями для которой стали пользователи устаревшей службы единого входа Microsoft: более 150 организаций в сферах образования, здравоохранения, государственного управления и технологической сферы. Злоумышленники полагаются не на техническую уязвимость систем, а на методы социальной инженерии.

Источник изображения: BoliviaInteligente / unsplash.com Киберпреступники рассылают потенциальным жертвам фишинговые письма якобы от службы безопасности. Перейдя по ссылке из такого письма, пользователь корпоративной системы попадает на поддельную страницу входа в Active Directory Federation Services (ADFS), на которой вводит свои учётные данные и код многофакторной аутентификации. Схема работает почти без изменений с 2018 года, рассказали в компании Abnormal Security; конкретного субъекта угрозы нет — кампания связана с несколькими финансово мотивированными группировками киберпреступников, которые могут продавать украденные учётные данные. Большинство жертв находятся в Северной Америке, Европе и Австралии. На образовательные организации пришлись 52,8 % атак, на здравоохранение — 14,8 %, на государственные учреждения — 12,5 %. Microsoft призвала клиентов отказаться от службы ADFS в пользу более надёжной Entra ID, но по финансовым и техническим соображениям это не всегда возможно: устаревшие системы, совместимые только с ADFS, продолжают использоваться во многих организациях, а обновление до Entra потребует комплексного развёртывания новых инструментов. Впрочем, аналогичные фишинговые атаки возможны и с Entra, отметили в Abnormal Security. Более эффективным способом защиты, по мнению экспертов, является сокращение срока действия токенов и кодов многофакторной аутентификации — это ограничит для злоумышленников возможность использовать украденные данные. Поможет и блокировка связанных с кампанией известных доменов — киберпреступники годами полагались на одну и ту же инфраструктуру. Gmail отбил мощную волну фишинговых атак и призвал 2,5 млрд пользователей готовиться ко второй

20.12.2024 [13:03],

Павел Котов

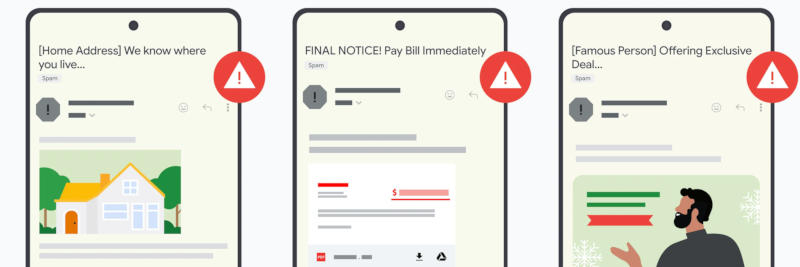

Google рассказала, что успешно отбила первую волну фишинговых атак на пользователей Gmail в праздничный сезон этого года, но призвала клиентов не терять бдительности, потому что в ближайшие дни почтовую службу накроет вторая волна, с которой придётся бороться не только самой компании, но и 2,5 млрд пользователей Gmail.

Источник изображений: blog.google С середины ноября Google отмечает «огромный всплеск трафика электронной почты по сравнению с предыдущими месяцами», что усложняет задачу по защите Gmail — у сервиса 2,5 млрд пользователей, и атаки на его пользователей происходят постоянно, поэтому компания прилагает усилия, чтобы их защитить. «Мы вкладываем значительные средства, чтобы исполнять эту обязанность, блокируя более 99,9 % спама, фишинга и вредоносного ПО в Gmail», — заявил старший директор по управлению продуктами в подразделении Gmail Энди Вэнь (Andy Wen). В этом году число сообщений пользователей о фишинговых письмах и сообщениях с вредоносным ПО сократилось на треть по сравнению с предыдущим — количество заблокированных платформой нежелательных и потенциально опасных сообщений увеличилось на несколько миллионов. Для защиты Gmail использует несколько моделей искусственного интеллекта, в том числе новую большую языковую модель, которую прицельно обучали на фишинге, спаме и письмах с вредоносным ПО — только это помогло уменьшить объём спама на 20 %. Перед «чёрной пятницей» компания развернула ещё одну модель, которая «работает как инспектор для действующей защиты с ИИ, мгновенно оценивая сотни сигналов об угрозах, когда какое-либо сообщение получает пометку, и применяя соответствующую защиту».  Google также рассказала о трёх типах фишинговых писем, которые используются в этом сезоне чаще, чем прочие. Мошенники стали прибегать к прямому вымогательству: потенциальной жертве отправляется письмо, в котором указывается её домашний адрес и часто даже прилагается фотография дома — в тексте содержатся угрозы причинить физический вред или опубликовать некие личные материалы, которые якобы были похищены в результате взлома. Ещё один сценарий — поддельные счета за услуги одной из организаций, которым жертва действительно пользуется: в счёте указывается завышенная сумма и телефон, позвонив на который, можно оспорить расходы, но за определённую плату. Наконец, набирает «популярность» фишинг с именами знаменитостей — мошенники пытаются убедить жертву, что известная личность рекламирует некий продукт. Количество фишинговых атак, целью которых является кража учётных данных, во второй половине 2024 года выросло на 700 % в годовом исчислении, подсчитали эксперты по кибербезопасности из компании SlashNext; число атак по каналам электронной почты выросло на 200 % — злоумышленники применяют «сложные фишинговые схемы и тактики социальной инженерии». Некоторые пользователи каждую неделю получали не менее одной фишинговой ссылки, в результате которой можно было инициировать атаку, «способную обойти традиционные средства контроля безопасности сети» — доля ссылок на источники атаки «нулевого дня», то есть неизвестные экспертам по кибербезопасности, достигла 80 %. Помимо ссылок, средствами атак служат QR-коды и почтовые вложения, способные обойти средства защиты. В качестве отправителей используются настоящие, но скомпрометированные адреса электронной почты. В большинстве случаев мошенники стремятся сформировать у потенциальной жертвы ощущение срочности, спровоцировать немедленные действия и лишить её времени, чтобы подумать. Поэтому при получении письма с какой-либо угрозой или, напротив, неожиданным подарком, рекомендуется успокоиться, выждать 10 или 20 секунд и подумать, не идёт ли речь о мошенничестве. Далее следует провести собственное небольшое расследование — попробовать установить отправителя и проверить, на какой сайт он пытается отправить получателя. Если же проверка покажет, что это действительно мошенническая схема, рекомендуется сообщить об инциденте администрации почтовой службы — это поможет защитить других её пользователей. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |