|

Опрос

|

реклама

Быстрый переход

Новая статья: Своевременная доставка до последнего байта: как российская сеть Curator CDN совмещает скорость, безопасность и гибкость управления

26.05.2026 [09:02],

3DNews Team

Cisco выяснила, почему безупречные на первый взгляд отчёты ИИ о киберинцидентах нельзя принимать на веру

22.05.2026 [18:39],

Дмитрий Федоров

Команда Cisco Talos Incident Response проверила, насколько точно большие языковые модели (LLM) способны составлять технические отчёты о киберинцидентах. Результаты исследования показали, что внешне безупречные отчёты содержали фактические ошибки, противоречивые выводы и несоответствия.

Источник изображения: KeepCoding / unsplash.com Нейт Порс (Nate Pors), старший руководитель направления реагирования на инциденты в Cisco Talos, описал результаты в корпоративном блоге. Моделям ChatGPT, Claude и Gemini передали сырые заметки с просьбой составить технический отчёт. Все три выдали визуально отполированные документы, однако детальный разбор выявил неточности и нетипичные заключения. По данным Cisco, в основе большинства несоответствий лежит вероятностная природа самих LLM: ИИ-модели генерируют текст, предсказывая следующее слово на основе статистических весов, а не понимания смысла. По словам Порса, LLM искажают отчёты по четырём направлениям. Во-первых, при каждом запросе модель опирается на разные фрагменты данных, из-за чего «сложно полагаться на LLM для получения воспроизводимых и стандартизированных результатов исследования». Во-вторых, одни и те же входные данные приводят к разным выводам: в одном случае ИИ-модель рекомендует принудительную смену паролей во всей организации, а в другом — точечную, причём «часто фиксируется на первой же сгенерированной рекомендации» независимо от её качества. В-третьих, поскольку LLM генерируют текст токен за токеном, при каждом запросе они могут выдавать документы с разной структурой и оформлением, что критично для «профессиональной среды, где стандартизированные шаблоны необходимы для контроля качества». В-четвёртых, когда объём входных данных достигает лимита контекстного окна, ИИ может отбросить информацию, загруженную в начале сеанса, и потерять критически важные сведения, а «засорение контекста» дополнительно ведёт к непредсказуемым или смешанным результатам. Cisco допускает, что проблемы теоретически решаемы — ИИ-моделям можно давать задания на конкретный фрагмент отчёта. Но такой подход сводит на нет выигрыш во времени от использования ИИ. В кибербезопасности цена ошибки особенно высока. Cisco предупреждает, что авторы отчётов обязаны понимать и брать на себя ответственность за каждое слово итогового документа, а рекомендации LLM оказались повторяющимися, нерелевантными или непригодными для практического применения. Microsoft нашла пару уязвимостей нулевого дня в «Безопасности Windows» и рекомендует срочно обновиться

21.05.2026 [16:28],

Дмитрий Федоров

Microsoft устранила две уязвимости нулевого дня в антивирусной защите «Безопасность Windows» (Windows Defender), которые использовались в реальных кибератаках. Компания выпустила обновления Malware Protection Engine и Antimalware Platform. Накануне Агентство по кибербезопасности и защите инфраструктуры США (CISA) внесло обе угрозы в каталог эксплуатируемых уязвимостей (KEV) и обязало федеральные ведомства устранить их до 3 июня.

Источник изображения: microsoft.com Первая уязвимость, CVE-2026-41091, затрагивает Malware Protection Engine версий 1.1.26030.3008 и старше. Этот модуль защиты от вредоносных программ отвечает за сканирование, обнаружение и удаление угроз в антивирусных и антишпионских продуктах Microsoft. Используя уязвимость злоумышленник, получивший локальный доступ к устройству, может обмануть Defender при работе со ссылками на файлы и выполнить действия с правами администратора. Вторая уязвимость, CVE-2026-45498, касается Antimalware Platform версий 4.18.26030.3011 и старше. Этот набор инструментов безопасности также применяется в System Center Endpoint Protection, System Center 2012 R2 Endpoint Protection, System Center 2012 Endpoint Protection и Security Essentials. Её эксплуатация позволяет вызвать отказ в обслуживании (DoS) на необновлённых устройствах под управлением Windows. Microsoft выпустила обновления, закрывающие уязвимости в Microsoft Malware Protection Engine и Microsoft Defender Antimalware Platform: защищёнными считаются версии Malware Protection Engine 1.1.26040.8 и Defender Antimalware Platform 4.18.26040.7 или новее. Компания отметила, что при стандартной конфигурации действия со стороны пользователей обычно не требуются, поскольку антивирусные базы и платформа Defender обновляются автоматически. Тем не менее пользователям и администраторам стоит убедиться, что автообновления Defender включены, и проверить установленные версии Engine и Platform вручную. Для этого необходимо открыть Windows Security, перейти в Virus & threat protection → Protection Updates → Check for updates, затем в Settings → About и сверить номер версии платформы или пакета сигнатур с актуальной. CISA внесло обе уязвимости в KEV и обязало федеральные гражданские ведомства защитить конечные устройства и серверы Windows за две недели — до 3 июня, как предписывает обязательная операционная директива Binding Operational Directive (BOD) 22-01. «Уязвимости такого типа часто становятся вектором атак для злоумышленников и представляют значительную угрозу для федеральных систем», — предупредило агентство. CISA также рекомендовало применить меры противодействия по инструкциям производителя, следовать указаниям BOD 22-01 для облачных сервисов или прекратить использование продукта, если меры противодействия недоступны. Google случайно опубликовала эксплойт для уязвимости Chromium, которую не исправляет уже 29 месяцев

21.05.2026 [06:17],

Дмитрий Федоров

Google выложила в открытый доступ код эксплойта для уязвимости в браузере Chromium, о которой ей сообщили 29 месяцев назад и которая до сих пор не исправлена. Проблема затрагивает миллионы пользователей Chrome, Microsoft Edge и других браузеров на основе Chromium — включая Brave, Opera, Vivaldi и Arc. Браузеры Firefox и Safari уязвимости не подвержены.

Источник изображения: chromium.org Эксплойт использует API фоновой загрузки (Background Fetch) — механизм для скачивания крупных файлов в фоновом режиме. Через него злоумышленник запускает на устройстве жертвы фоновый процесс (сервис-воркер), который остаётся постоянно активным. Соединение инициируется кодом на вредоносном сайте и в зависимости от браузера либо восстанавливается, либо сохраняется даже после перезагрузки устройства. Фактически устройство превращается в часть ограниченного ботнета (сети заражённых устройств): может заходить на вредоносные сайты, выступать анонимным прокси-сервером, участвовать в DDoS-атаках и отслеживать активность пользователя. Эксплойт способен объединить тысячи, а то и миллионы устройств. Лира Ребейн (Lyra Rebane), независимый исследователь, обнаружившая уязвимость и конфиденциально сообщившая о ней в Google в конце 2022 года, заявила, что воспользоваться эксплойтом, по её словам, довольно просто, хотя его масштабирование потребует усилий. Два разработчика Chromium назвали проблему серьёзной уязвимостью с уровнем критичности S1 — вторым по серьёзности. Уязвимость 29 месяцев оставалась неизвестной за пределами команды Chromium. В среду утром она появилась в открытом баг-трекере проекта. Ребейн сначала решила, что проблему устранили, но выяснила: патч не вышел. Google удалила публикацию, однако она вместе с кодом эксплойта по-прежнему доступна на архивных сайтах. Компания не ответила на запрос о причинах и сроках исправления. По словам Ребейн, долгие задержки с патчами — обычное дело, но в этот раз срок оказался рекордным. Она объяснила это тем, что уязвимость не выходит за привычные границы безопасности и не даёт доступа к почте или компьютеру, из-за чего назначенные сотрудники Google не разобрались в проблеме. Обнаружить эксплойт трудно, и неопытный пользователь, скорее всего, спишет это на мелкий баг. По данным внутренних логов, функция фоновой загрузки используется в Chrome минимально — в среднем около 17 файлов на пользователя в день, что, по мнению разработчиков, подтверждает отсутствие масштабной эксплуатации уязвимости. Ребейн сомневается в эксплуатации за пределами Chrome, но рекомендует пользователям Chromium-браузеров обращать внимание на окна загрузок, появляющиеся без причины. Nvidia призвала пользователей срочно обновить старые драйверы GeForce — в них нашли семёрку опасных уязвимостей

20.05.2026 [00:42],

Николай Хижняк

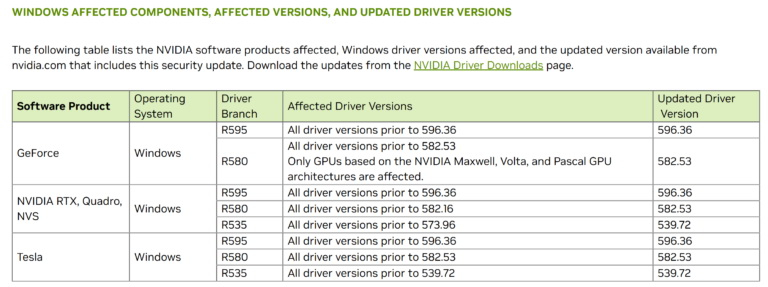

Компания Nvidia выпустила майский бюллетень безопасности, в котором описаны семь новых уязвимостей в драйверах видеокарт и программном обеспечении vGPU. Эти уязвимости варьируются от средней до высокой степени серьёзности. Некоторые из них могут привести к «изменению данных и выполнению кода», отмечает компания.

Источник изображения: Overclock3d Уязвимости в драйверах Nvidia затрагивают пользователей видеокарт GeForce, RTX, Quadro, Tesla и NVS в Windows и Linux. Для решения этих проблем Nvidia рекомендует обновить драйверы до последней версии. Ниже приведены официальные рекомендации Nvidia.

Для пользователей Windows следует отметить, что все эти уязвимости устранены в драйвере версии 596.36 и более новых. Последняя публичная версия драйвера — GeForce Game Ready 596.49 — была выпущена 12 мая. «Nvidia выпустила обновление безопасности для драйверов видеокарт Nvidia, чтобы устранить проблемы, описанные в этом бюллетене. Для защиты вашей системы загрузите и установите обновление программного обеспечения через страницу загрузки драйверов Nvidia. Для обновлений программного обеспечения vGPU и Cloud Gaming скачайте его через портал лицензирования Nvidia», — говорится в заявлении компании. Microsoft отказывается от двухфакторной аутентификации по SMS в пользу ключей доступа

19.05.2026 [21:32],

Сергей Сурабекянц

По данным Windows Latest, Microsoft планирует отказаться от SMS-аутентификации для входа в локальные учётные записи, ссылаясь на её уязвимость для эксплуатации и мошенничества. Вместо этого Microsoft предлагает использовать ключи доступа (Passkeys), то есть встроенные средства защиты устройства: Face ID, отпечаток пальца или PIN-код и в конечном итоге отказаться от обычных паролей.

Источник изображения: unsplash.com Текстовые сообщения оказались полезным способом добавить дополнительный уровень безопасности к входам в учётные записи, но они никогда не предназначались для этой цели. SMS-сообщения отправляются в открытом виде, что делает их уязвимым вектором для атак типа «человек посередине» и подмены номера. «Microsoft стремится к повышению стандартов безопасности, и поэтому мы начнём постепенно отказываться от SMS как метода аутентификации и восстановления учётных записей для личных записей Microsoft, — говорится в официальном сообщении Microsoft. — SMS-аутентификация в настоящее время является одним из основных источников мошенничества, и, переходя на беспарольные учётные записи […] мы помогаем вам опережать развивающиеся угрозы, делая доступ к учётным записям проще и удобнее». Passkeys — это более чистый и безопасный способ аутентификации, использующий локальную защиту дополнительного устройства или биометрические данные для подтверждения личности. При настройке пользователь можете использовать своё лицо, отпечаток пальца или локальный пароль/PIN-код. Эта информация никогда не покидает конкретное устройство, что делает практически невозможным её подделку третьей стороной. Хотя метод аутентификации при помощи Passkeys более безопасен, при настройке новых ПК с Windows или временных виртуальных машин могут возникать сложности с вводом биометрических данных. В таких случаях SMS-сообщения кажутся пользователю более удобными, однако это удобство достигается ценой безопасности. В таких случаях предпочтительным методом является использование верифицированной записи электронной почты. Рабочий погиб на площадке SpaceX за несколько дней до запуска Starship — ведётся расследование

19.05.2026 [19:25],

Сергей Сурабекянц

15 мая, всего за несколько дней до первого запланированного запуска модернизированной ракеты Starship на стартовой площадке Starbase компании SpaceX в Южном Техасе погиб рабочий. Обстоятельства смерти пока не ясны. Управление по охране труда и технике безопасности (Occupational Safety and Health Administration, OSHA) начало расследование. OSHA отказалось публиковать дополнительную информацию до завершения расследования, которое может занять несколько месяцев.

Источник изображения: SpaceX По данным OSHA, SpaceX не первый раз сталкивается с проблемами безопасности труда на своей площадке Starbase, где проводятся запуски прототипов Starship и которая является активной строительной зоной. Уровень травматизма на площадке значительно превосходит показатели конкурентов, и она является самой опасной из рабочих площадок SpaceX. Расследование Reuters, проведённое в 2023 году, выявило десятки ранее не зарегистрированных травм, а также гибель рабочего в 2014 году на испытательном полигоне SpaceX в Макгрегоре, штат Техас. В январе OSHA вынесло SpaceX семь «серьёзных» обвинений в нарушении правил безопасности, в том числе за ненадлежащую проверку крана перед его обрушением на Starbase в июне прошлого года. Агентство наложило на SpaceX максимальный финансовый штраф по шести из семи нарушений на общую сумму $115 850, который компания не преминула оспорить. Компания столкнулась с многочисленными судебными исками, связанными с травмами, полученными на Starbase в последние годы. В декабре сотрудник одного из субподрядчиков SpaceX подал в суд после того, как его придавило большим металлическим элементом, упавшим с крана. Рабочий получил переломы бедра, колена и большеберцовой кости, в связи с чем OSHA начало оперативное расследование, которое не дало результатов. Иск был недавно отозван, поскольку условия страхования не предусматривают судебного преследования компании. На этой неделе космическая компания Илона Маска (Elon Musk) должна опубликовать подробный проспект своего первичного публичного размещения акций (IPO), которое, как ожидается, станет крупнейшим в истории. Эксплойт Fabricked тайно ломает аппаратную защиту чипов EPYC со 100-% успехом — AMD уже выпустила патч

19.05.2026 [17:29],

Николай Хижняк

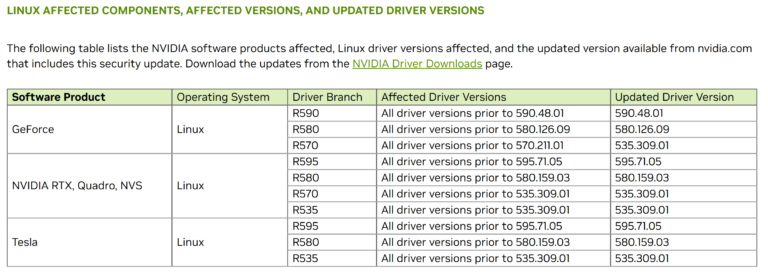

В апреле исследователи из Швейцарской высшей технической школа Цюриха раскрыли программную уязвимость, которая незаметно для пользователя компрометирует аппаратную защиту AMD SEV-SNP для конфиденциальных вычислений на платформах AMD EPYC, предоставляя вредоносному облачному хосту полный доступ для чтения и записи в защищённой памяти виртуальной машины.

Источник изображения: AMD Метод, получивший название Fabricked, использует недостатки процесса обработки шиной Infinity Fabric маршрутизации памяти во время загрузки и может подделывать отчёты о криптографической проверке, на которые пользователи полагаются, чтобы убедиться, что их среда не была взломана. Исследователи представили результаты в рамках документа USENIX Security 2026, описав эксплойт как полностью детерминированный со 100-процентной вероятностью успеха, без необходимости физического доступа и выполнения кода внутри виртуальной машины-жертвы. Конфиденциальные вычисления предназначены для решения фундаментальной проблемы доверия в облачной инфраструктуре: у арендаторов вычислительных мощностей часто нет возможности проверить, что облачный провайдер не имеет доступа к их данным. Технология AMD SEV-SNP решает эту проблему, создавая аппаратно-изолированные конфиденциальные виртуальные машины, в которых память шифруется, а доступ контролируется специальным встроенным процессором безопасности под названием PSP. Чтобы обеспечить защиту SEV-SNP использует структуру под названием Reverse Map Table — таблицу управления доступом для каждой страницы, хранящуюся в памяти, — которую PSP безопасно инициализирует во время загрузки. Аттестация, механизм, с помощью которого арендаторы криптографически проверяют, что их среда является подлинной и нетронутой, зависит от наличия этой цепочки. Эксплоит Fabricked предназначен для обхода этого процесса. Метод основан на компоненте, о котором большинство пользователей никогда не задумываются — Infinity Fabric, внутреннем межчиплетном соединении AMD, которое отвечает за маршрутизацию трафика памяти между ядрами процессора, контроллерами памяти и периферийными устройствами. Поскольку конфигурации платформы различаются в зависимости от аппаратного обеспечения, части Infinity Fabric должны настраиваться во время каждой загрузки с помощью встроенного программного обеспечения материнской платы — UEFI. Согласно собственной модели угроз AMD, этой встроенной программе нельзя явно доверять, поскольку её контролируют облачные провайдеры. Исследователи обнаружили, что UEFI отвечает за выполнение двух вызовов PSP API, которые блокируют регистры конфигурации Infinity Fabric после инициализации. Скомпрометированный UEFI может просто пропустить их, оставив Data Fabric (слой маршрутизации памяти в Infinity Fabric) доступным для записи злоумышленником даже после активации SEV-SNP. После этого эксплойт использует второй, едва заметный недостаток. Исследователи обнаружили, что запросы на доступ к памяти PSP некорректно проверялись на соответствие правилам маршрутизации MMIO (правилам, которые обычно используются для взаимодействия с аппаратными устройствами) до применения стандартных правил маршрутизации DRAM. Настроив эти сопоставления MMIO таким образом, чтобы они затеняли область памяти RMP, злоумышленник может добиться того, что записи инициализации PSP будут игнорироваться. RMP не настраивается должным образом, но SEV-SNP всё равно сообщает об успешной инициализации. В результате платформа считает систему безопасной, хотя на самом деле это не так. При наличии неинициализированной RMP, находящейся под контролем злоумышленника, гипервизор может считывать и записывать данные в произвольную область памяти CVM. Исследователи продемонстрировали два конкретных эксплойта: включение режима отладки на работающей CVM после аттестации, что даёт гипервизору возможность расшифровывать произвольную область памяти виртуальной машины, оставаясь незамеченным для гостевой системы; и массовую подмену отчётов об аттестации, что позволяет использовать вредоносный образ в качестве доверенного. Исследователи подтвердили возможность использования этого эксплойта на процессорах AMD EPYC на Zen 5. В рекомендациях AMD также перечислены обновления встроенного ПО для процессоров Zen 3 и Zen 4, что указывает на наличие уязвимостей в процессорах разных поколений. AMD признала наличие уязвимости после того, как в августе 2025 года исследователи сообщили о ней. Компания присвоила ей идентификатор CVE-2025-54510 и опубликовала рекомендации по обеспечению безопасности в рамках бюллетеня AMD-SB-3034 после снятия эмбарго на публикацию отчёта об уязвимости в апреле 2026 года. Организациям, использующим конфиденциальные вычисления на базе процессоров AMD EPYC, следует уточнить у своего облачного провайдера, установлено ли обновлённое встроенное ПО, закрывающее данную уязвимость. AMD выпустила исправления для платформ Zen 3, Zen 4 и Zen 5. Потребительские компьютеры и системы обычных облачных сервисов, не использующие конфиденциальные вычисления SEV-SNP, не подвержены этой уязвимости. Хакер опубликовал эксплойт для полного захвата Windows 11 — уязвимость не закрыта с 2020 года

18.05.2026 [10:07],

Дмитрий Федоров

Исследователь по кибербезопасности, известный под псевдонимом Хаотик Эклипс (Chaotic Eclipse), выложил на GitHub экспериментальный эксплойт MiniPlasma для уязвимости нулевого дня в Windows. Эксплойт позволяет получить привилегии SYSTEM — максимальный уровень доступа — на полностью обновлённых системах. Автор опубликовал и исходный код, и скомпилированный файл, заявив, что Microsoft так и не устранила уязвимость, впервые обнаруженную ещё в 2020 году.

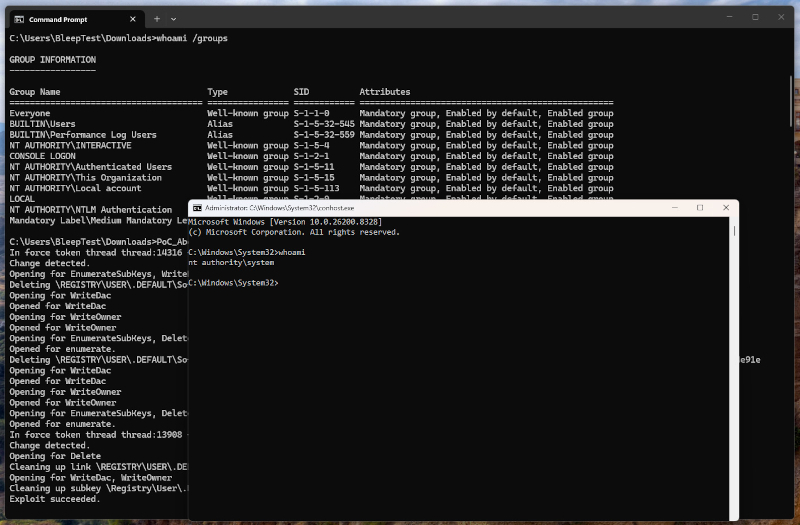

Источник изображения: Imam Fadly / unsplash.com Ресурс BleepingComputer подтвердил работоспособность эксплойта на Windows 11 Pro с обновлениями мая 2026 года: из-под обычной учётной записи открылась командная строка с правами SYSTEM. Ведущий аналитик уязвимостей компании Tharros Уилл Дорманн (Will Dormann) получил тот же результат, но отметил, что в сборке Insider Preview Canary уязвимость не воспроизводится. Эксплойт использует особенности обработки ключей реестра драйвером cldflt.sys через недокументированный API CfAbortHydration. Уязвимость позволяет создавать произвольные ключи в ветке .DEFAULT без проверки прав, что открывает путь к повышению привилегий.

Эксплойт MiniPlasma, запущенный из-под обычного пользователя BleepTest, повысил привилегии до nt authority\system — об этом свидетельствует правое окно командной строки с результатом команды whoami. Источник изображения: bleepingcomputer.com MiniPlasma — последняя в серии публикаций об уязвимостях нулевого дня в Windows, которые исследователь раскрывает на протяжении нескольких недель. Волна началась в апреле с BlueHammer (CVE-2026-33825), затем последовали RedSun и инструмент UnDefend для отказа в обслуживании Windows Defender. Все три уязвимости были замечены в реальных атаках. В мае исследователь дополнительно выпустил YellowKey — обход BitLocker на Windows 11 и Windows Server 2022/2025 — и GreenPlasma. Тесты подтвердили: Claude Mythos превосходит конкурентов в поиске уязвимостей, но имеет другие слабые места

17.05.2026 [07:21],

Дмитрий Федоров

ИИ-модель Mythos компании Anthropic подтвердила репутацию лучшего инструмента поиска программных уязвимостей, но в других задачах её результаты оказались неоднозначными. Компания XBOW, которая разрабатывает ИИ-инструменты для проверки защищённости систем, провела серию независимых тестов Mythos Preview.

Источник изображения: anthropic.com XBOW сообщает, что Mythos Preview представляет собой существенный шаг вперёд по сравнению со всеми существующими моделями, независимо от провайдера. Модель отлично находит проблемы при тестировании на работающей системе с доступом к исходному коду, но хуже справляется с анализом кода в изоляции. Ещё 20 лет назад американский учёный в области информатики Гэри Макгроу (Gary McGraw) отметил, что ошибки в работе программ возникают на стыке багов в коде и изъянов архитектуры: найти архитектурные изъяны, просто изучая код построчно, нельзя — для этого требуется понимание системы на более высоком уровне. XBOW при этом подчёркивает: хотя любая ИИ-модель может обнаружить что-то интересное, «что-то» не равнозначно «всему». В оценке результатов — умении отличать реальные уязвимости от ложных — Mythos отсеивала ложные срабатывания лучше предшественников, но иногда пропускала реальные уязвимости, когда свидетельства формально не удовлетворяли её критериям. Лучших результатов модель достигает при точно сформулированных запросах. В реверс-инжиниринге (восстановлении логики программы без доступа к исходному коду) и анализе нативного кода Mythos показала значительную силу. XBOW заключила, что модель способна проводить триаж — приоритизацию и отсев — как собственных результатов, так и находок конкурентов, а также разбираться в нестандартных прошивках. Тесты на взаимодействие с визуальным интерфейсом показали, что модель не всегда попадает в точные координаты элементов на экране, но практически эффективна при выборе действий в браузере: верно определяет нужный элемент и кликает в нужное место. Остаётся вопрос стоимости. XBOW отмечает, что Mythos Preview — не просто очередная модель, а настоящий титан, но титаны велики, а величина означает дороговизну. Anthropic заявила, что Mythos будет в пять раз дороже модели Opus. XBOW проверила, можно ли дать более дешёвой модели больше времени и получить сопоставимую точность, — и ответ оказался утвердительным. При нормализации по стоимости работы Mythos Preview не выглядит расточительной, если требуется высокая точность, но на бенчмарках XBOW не стала лучшей в своём классе. При поиске веб-уязвимостей с фиксированным бюджетом токенов Mythos превосходит Opus 4.6, но уступает GPT5.5. Главные выводы тестирования: Mythos чрезвычайно мощна для аудита исходного кода, хороша, но менее убедительна в подтверждении работоспособности найденных эксплойтов. Модель склонна к буквальности в оценках и преувеличивает практическую значимость находок, при этом сильна в нативном коде и реверс-инжиниринге. XBOW заключает, что Mythos Preview уверенно находит потенциальные уязвимости, особенно в исходном коде, и показывает сильные результаты в задачах, связанных с вебом, нативным кодом и реверс-инжинирингом. Модель Claude Mythos от Anthropic помогла взломать macOS, обнаружив и объединив две уязвимости

15.05.2026 [07:42],

Николай Хижняк

Модель искусственного интеллекта Claude Mythos компании Anthropic выявила новые уязвимости в системе безопасности операционной системы macOS. Apple уже их изучает, пишет The Wall Street Journal.

Источник изображения: 9to5Mac «Исследователи в области безопасности утверждают, что нашли новый способ обойти самые современные технологии защиты Apple, используя методы, которые они обнаружили при тестировании ранней версии программного обеспечения Mythos компании Anthropic в апреле. Исследователи из компании Calif, занимающейся вопросами в области кибербезопасности и базирующейся в Пало-Альто, утверждают, что написанное ими программное обеспечение объединяет в себе две уязвимости и несколько методов, позволяющих повредить память Mac, а затем получить доступ к тем частям устройства, которые должны быть недоступны. Это так называемый эксплойт для повышения привилегий. Если его использовать в сочетании с другими атаками, хакер может получить полный контроль над компьютером», — говорится в статье WSJ. В настоящее время Apple изучает отчёт компании Calif, чтобы подтвердить выводы исследователей. «Безопасность — наш главный приоритет, и мы очень серьёзно относимся к сообщениям о потенциальных уязвимостях», — заявил представитель Apple в интервью The Wall Street Journal. Команда Calif подготовила 55-страничный отчёт, который они лично передали в штаб-квартиру Apple в Купертино. По словам исполнительного директора Calif Тая Донга (Thai Dong), атака «не могла быть осуществлена только с помощью Mythos и потребовала участия специалистов по кибербезопасности из числа сотрудников Calif». Подробности об открытиях, сделанных компанией Calif, будут обнародованы после того, как Apple устранит выявленные проблемы. В разговоре с The Wall Street Journal Донг предположил, что «обнаруженные уязвимости, скорее всего, будут устранены довольно быстро». ИИ сломал правила кибербезопасности — 90-дневное окно раскрытия уязвимостей теперь мертво

12.05.2026 [17:33],

Дмитрий Федоров

Исследователь безопасности Химаншу Ананд (Himanshu Anand) заявил, что отраслевой стандарт 90-дневного окна раскрытия уязвимостей фактически мёртв. Сам Ананд с помощью ИИ-инструментов создал рабочий эксплойт для уже исправленной уязвимости за 30 минут, а независимые исследователи массово обнаруживают одни и те же уязвимости за считанные дни.

Источник изображения: Sasun Bughdaryan / unsplash.com Поводом стали две свежие уязвимости повышения привилегий в ядре Linux — Copy Fail и Dirty Frag: обе позволяли получить права администратора через локальную учётную запись. Информацию о Dirty Frag раскрыли чуть больше чем через неделю после её передачи команде разработки ядра Linux, задолго до привычных 90 дней. Предположительно, исследователи поспешили, потому что уязвимость уже активно эксплуатировалась хакерами. Масштаб проблемы Ананд показал на собственном примере: он нашёл уязвимость в неназванном интернет-магазине, позволявшую покупать товары за $0, и отправил отчёт, но выяснилось, что за предшествующие шесть недель о той же ошибке сообщили ещё 10 исследователей. Ананд заключил, что специалисты по кибербезопасности, использующие ИИ, сходились на одних и тех же ошибках практически одновременно. Другой расследователь инцидентов подтвердил, что при появлении новой уязвимости он видит волну дублирующихся отчётов за считанные дни и задаётся вопросом, что мешает злоумышленникам делать то же самое до её устранения. ИИ не умнее человека, но он работает круглосуточно и крайне эффективен в распознавании закономерностей, а большинство эксплойтов коренится именно в повторяющихся ошибках кода. Ананд продемонстрировал это на фреймворке React, собрав эксплойт для уже закрытой уязвимости за 30 минут. По словам Ананда, 90-дневное окно не защищает никого, а ежемесячные циклы обновлений тоже мертвы, поскольку 30-дневный промежуток между обнаружением и исправлением предполагает, что злоумышленники медленнее релизного конвейера. Он призывает относиться к каждой критической уязвимости как к P0 (наивысший приоритет инцидента в системах баг-трекинга), исправлять немедленно и встроить ИИ в процессы проверки кода. Ананд резюмирует, что пока разработчик читает описания CVE, злоумышленник уже изучает git log --diff-filter=M — и выигрывает. Открытое программное обеспечение превращается в обоюдоострое оружие: ИИ используют доступность кода и для защиты, и для атаки. Впрочем, патч может появиться за считанные часы — команда Mozilla выпустила 423 исправления только за апрель. Для закрытого ПО перспектива хуже: ИИ-боты столь же хороши в декомпиляции и сетевом сканировании, и вполне вероятно, что Microsoft, Apple или Google переживут свой момент Copy Fail скорее рано, чем поздно. Dirty Frag превзошла Copy Fail: вторая за месяц критическая уязвимость Linux осталась без исправлений

08.05.2026 [11:16],

Дмитрий Федоров

Критическая уязвимость Dirty Frag позволяет любому локальному пользователю получить права администратора на большинстве популярных дистрибутивов Linux, выпущенных с 2017 года, включая Ubuntu, Arch, RHEL, Fedora и даже подсистему WSL2 в Windows 11. На момент публикации не существует ни одного исправления — ни в одном дистрибутиве, ни в основной ветке ядра Linux.

Источник изображения: Sasun Bughdaryan / unsplash.com Dirty Frag работает по тому же принципу, что и недавняя уязвимость Copy Fail. Атака не зависит от настроек системы и не требует точного момента для запуска — это простая логическая ошибка операционной системы. Достаточно запустить небольшую программу, и обычный пользователь получает права администратора. Затронуты текущие версии Ubuntu (24 и 26), Arch, RHEL, OpenSUSE, CentOS Stream, Fedora, Alma и другие сборки Linux. В отличие от уязвимости Copy Fail, для которой патчи уже выпущены, Dirty Frag остаётся без исправлений, в том числе в основной ветке ядра Linux. Издание Tom's Hardware сообщило, что взлом успешно сработал на CachyOS с ядром 7.0.3-1-cachyos и на обновлённой системе Arch. Однако защититься несложно: достаточно отключить три компонента ядра — esp4, esp6 и rxrpc. Все три отвечают за шифрование сетевого трафика по протоколу IPSec и нужны только машинам, работающим в корпоративных VPN-сетях, поэтому для большинства рабочих станций и серверов их отключение пройдёт незаметно. О проблеме сообщили команде разработчиков ядра Linux ещё 30 апреля, но некая третья сторона нарушила договорённость и раскрыла уязвимость раньше срока. Tom's Hardware полагает, что уязвимость уже активно эксплуатируют злоумышленники, что и спровоцировало досрочную публикацию о ней в Сети. Технически Dirty Frag, как и Copy Fail, использует механизм нулевого копирования в ядре Linux: атакующий внедряет дескриптор страничного кеша в операцию splice, что позволяет записывать данные в файлы, к которым у обычного пользователя нет прав на запись, и через это получать привилегии администратора. Уязвимый код находится в модулях, связанных с шифрованием сетевого трафика IPSec. Исходная ошибка xfrm-ESP Page Cache Write появилась в коммите cac2661c53f3 в 2017 году. Поскольку встроенный механизм защиты AppArmor в Ubuntu закрывает именно эту первую брешь, демонстрационный код (PoC) дополнительно задействует вторую — RxRPC Page-Cache Write из коммита 2dc334f1a63a. Хакеры теперь грабят хакеров: новая группировка PCPJack перехватывает заражённые сети

08.05.2026 [10:48],

Дмитрий Федоров

Неизвестная хакерская группировка атакует системы, уже скомпрометированные киберпреступной группой TeamPCP, вытесняет её участников, удаляет их вредоносы и разворачивает собственное ПО для кражи учётных данных. Группировку, получившую название PCPJack, обнаружила ИБ-компания SentinelOne.

Источник изображения: Sasun Bughdaryan / unsplash.com Проникнув в заражённые TeamPCP системы, хакеры PCPJack разворачивают в них собственные вредоносы, способные распространяться по облачной инфраструктуре жертв наподобие сетевого червя, похищать учётные данные и пересылать украденную информацию на серверы злоумышленников. Инструменты хакеров ведут собственный счётчик целей, из которых им удалось вытеснить участников TeamPCP. TeamPCP — киберпреступная группировка, привлёкшая внимание в последние недели серией резонансных атак. Среди них — взлом облачной инфраструктуры Европейской комиссии и масштабная атака на широко используемый сканер уязвимостей Trivy, затронувшая все компании, полагавшиеся на этот инструмент, в том числе LiteLLM и ИИ-стартап по рекрутингу Mercor. Алекс Деламотт (Alex Delamotte), старший исследователь компании SentinelOne, рассказала, что организаторы группировки пока не установлены. Деламотт выдвинула три версии: недовольные бывшие участники TeamPCP, конкурирующая группировка или третья сторона, которая решила создать свои инструменты атаки по образцу TeamPCP. «Сервисы, на которые нацелена PCPJack, во многом совпадают с мишенями декабрьских и январских атак TeamPCP, предшествовавших предполагаемой смене состава группы в феврале-марте», — сообщила Деламотт. Она также отметила, что хакеры атакуют не только системы, скомпрометированные TeamPCP, но и сканируют интернет в поисках открытых сервисов, таких как облачная платформа виртуализации Docker и базы данных MongoDB. Тем не менее в SentinelOne подчеркнули, что группировка сосредоточена преимущественно на вытеснении конкурентов из TeamPCP. Цели участников PCPJack носят исключительно финансовый характер. Они монетизируют украденные учётные данные тремя способами: перепродажей, продажей доступа к скомпрометированным системам и прямым вымогательством у жертв. При этом хакеры не устанавливают программы для майнинга криптовалюты, вероятно потому, что такая стратегия требует больше времени для получения выгоды, считает Деламотт. В ходе некоторых атак злоумышленники используют домены, указывающие на фишинг паролей, а также поддельные сайты технической поддержки, сообщила Деламотт. В ChatGPT появился «доверенный контакт» — его уведомят, если пользователь захочет навредить себе

08.05.2026 [09:30],

Павел Котов

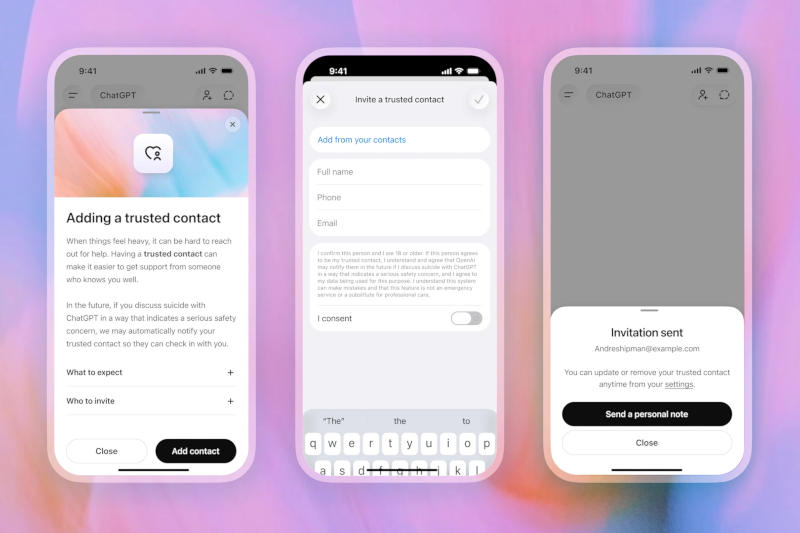

Совершеннолетние пользователи ChatGPT теперь могут назначить в настройках своей учётной записи на платформе «доверенный контакт» — лицо, с которым OpenAI свяжется в экстренной ситуации, связанной с психическим здоровьем или безопасностью. Сервис отправит уведомление, если пользователь будет обсуждать с искусственным интеллектом такие вопросы как членовредительство или самоубийство.

Источник изображения: openai.com «В основе функции „Доверенный контакт“ лежит простая, проверенная экспертами предпосылка: когда кто-то находится в кризисной ситуации, существенное значение может иметь связь с тем, кого он знает и кому доверяет. Она предлагает дополнительный уровень поддержки наряду с местными линиями помощи, уже доступными в ChatGPT», — рассказали в OpenAI. Подключать «Доверенный контакт» не обязательно. Включить её может любой взрослый пользователь ChatGPT, добавив контактные данные любого другого совершеннолетнего (от 18 лет во всём мире и от 19 лет в Южной Корее) человека в настройках своей учётной записи. Доверенный контакт в течение недели после получения запроса должен принять приглашение. Отредактировать или удалить доверенный контакт пользователь может в любое время, как и само доверенное лицо может отказаться от этого статуса. Содержание уведомления будет «намеренно ограничено», уточнили в OpenAI — фрагментов переписки с ИИ доверенный контакт не получит. Если системы ChatGPT обнаружат, что пользователь говорит о причинении себе вреда, платформа посоветует ему обратиться к своему доверенному лицу и сообщит ему, что это лицо может получить уведомление. Далее инцидент изучит «небольшая группа специально обученных людей», и ChatGPT отправит доверенному контакту короткое электронное письмо, текстовое сообщение или уведомление в приложении ChatGPT, если таковое установлено — и предупредит его, что переписка указывает на серьёзные проблемы с безопасностью. |