|

Опрос

|

реклама

Быстрый переход

ООН рассказала об использовании Telegram преступными сетями из Юго-Восточной Азии

07.10.2024 [20:02],

Сергей Сурабекянц

Представитель ООН заявил, что в Telegram открыто и в огромных масштабах продаются похищенные данные, а также доступны инструменты для киберпреступников и услуги по отмыванию денег. В недавно опубликованном докладе ООН утверждается, что преступные группировки Юго-Восточной Азии широко используют приложение, что позволяет им вести крупномасштабную незаконную деятельность.

Источник изображения: Pixabay В отчёте Управления ООН по наркотикам и преступности (УНП ООН) говорится, что в Telegram широко продаются похищенные персональные данные, что авторы отчёта связывают со слабой модерацией в приложении. Широко доступны также инструменты, используемые киберпреступниками, включая программное обеспечение для создания дипфейков и вредоносное ПО для кражи данных, а нелицензированные криптовалютные биржи предлагают в Telegram услуги по отмыванию денег. Юго-Восточная Азия стала крупным центром многомиллиардной криминальной индустрии, которая использует мошеннические схемы для поиска жертв по всему миру. По данным УНП ООН, отрасль ежегодно генерирует от 27,4 до 36,5 млрд долларов. В качестве примера цитируется рекламное объявление на китайском языке: «Мы ежедневно переводим 3 миллиона долларов США, украденных из-за рубежа». В докладе идёт речь о китайских преступных синдикатах, замешанных в торговле людьми и использовании рабского труда. «Есть убедительные доказательства того, что подпольные рынки данных перемещаются в Telegram, а поставщики активно ищут цели для транснациональных организованных преступных группировок, базирующихся в Юго-Восточной Азии», — говорится в отчёте. В августе в Париже создателю и главе мессенджера Павлу Дурову были предъявлены обвинения по шести пунктам, в том числе в отказе от сотрудничества. Самый тяжкий пункт — соучастие в администрировании онлайн-платформы для совершения незаконных транзакций. За это Дурову грозит наказание до десяти лет лишения свободы и штраф до €500 тыс. Поводом для ареста Дурова стал отказ администрации мессенджера от сотрудничества с властями Евросоюза, а политика модерации давно вызывала критику у властей. Париж также оказался разочарован отказом платформы сотрудничать конкретно с французскими властями. После ареста Дуров заявил, что приложение станет передавать IP-адреса и номера телефонов пользователей властям, подающим официальные юридические запросы. Он также пообещал, что будут удалены некоторые функции, которые использовались для незаконной деятельности. Арест Дурова привлёк внимание к ответственности поставщиков приложений, а также вызвал дебаты о том, где заканчивается свобода слова и начинается исполнение закона. В отчёте УГП ООН говорится, что размах деятельности преступных группировок в регионе привёл к внедрению ими инноваций и новых бизнес-моделей и технологий, включая вредоносное ПО, генеративный ИИ и дипфейки. Заместитель представителя УНП ООН Бенедикт Хофман (Benedikt Hofmann) заявил, что приложение является удобной средой для преступников. «Для потребителей это означает, что их данные подвергаются большему риску попасть к мошенникам или в другую преступную схему, чем когда-либо прежде», — считает он. По словам Хофмана, УНП ООН выявило более 10 поставщиков услуг программного обеспечения для создания дипфейков, «специально нацеленных на преступные группы, занимающиеся кибермошенничеством в Юго-Восточной Азии». В настоящее время регулирующие органы Южной Кореи проводят расследование о причастности мессенджера Telegram к распространению дипфейков сексуального содержания из-за недостаточной модерации. Сообщается, что в Telegram есть каналы с более чем 200 000 подписчиков, где распространяется такой контент. В прошлом месяце агентство Reuters сообщило, что чат-боты Telegram использовались для кражи данных из ведущей индийской страховой компании Star Health, что побудило страховую компанию подать в суд на онлайн-платформу. К преступникам могли попасть документы по страхованию и претензиям, содержащие имена, номера телефонов, адреса, налоговые реквизиты, копии удостоверений личности, результаты анализов и медицинские диагнозы. Напомним, что бот для передачи информации о нарушениях правил мессенджера Telegram заработал в России с 23 сентября. С начала года Роскомнадзор заблокировал 456 млн телефонных звонков

07.10.2024 [12:41],

Владимир Мироненко

За восемь месяцев текущего года Роскомнадзор (РКН) заблокировал 456 млн мошеннических звонков, сообщили «Ведомости» со ссылкой на информацию регулятора. Для блокировки вызовов с подменных номеров используется автоматизированная система «Антифрод», созданная РКН в 2022 году, к которой подключены операторы, владеющие 99,6 % номеров. В прошлому году с её помощью было заблокировано более 750 млн звонков.

Источник изображения: geralt/Pixabay В своей деятельности преступники используют серые SIM-карты без установленного владельца. С августа 2023 года РКН запрашивает у операторов сведения о номерах. По данным регулятора, за период с ноября 2023 года по сентябрь 2024 года было выявлено 93,9 млн нарушений в достоверности сведений об абонентах, из которых 85,7 млн были устранены. По 6,2 млн SIM-карт расторгнуты договоры или выполнена блокировка, а по 2 млн ещё проводится расследование. К нарушениям относятся отсутствие подтверждения достоверности сведений об абоненте, некорректное заполнение полей в базе и недостаток данных. «Актуализация сведений об абонентах как раз и необходима для предотвращения правонарушений, в том числе мошенничества», — пояснил «Ведомостям» представитель РКН. По словам операторов, наиболее распространённая сейчас схема мошенничества — уведомление абонента о том, что у него якобы заканчивается срок действия SIM-карты. На неё приходится около 90 % обращений клиентов в группу быстрого реагирования, связанных с продлением договора, сообщил представитель «Билайна». В этом случае следует помнить, что договор на оказание услуг мобильной связи с физлицами является бессрочным, отметили операторы. Хотя, если абонент не пользуется услугами связи и не оплачивает их в течение 90 календарных дней, оператор может расторгнуть договор. Также распространён среди мошенников такой способ обмана, как звонки от якобы представителя банка, сообщил представитель «Мегафона». Согласно данным ЦБ, во II квартале 2024 года мошенники украли 4,8 млрд рублей, что является рекордом за всю историю наблюдений. 97,2 % от этой суммы пришлось на хищения со счетов граждан. До этого, в I квартале были похищены 4,3 млрд рублей. Доля возвращённых средств во II квартале сократилась до 6,1 % с 9,7 % в среднем за предыдущие четыре квартала. Представители МТС и «Билайна» также назвали в числе пользующихся популярностью у мошенников схем обмана по телефону запись в поликлинику через «Госуслуги», пересчёт пенсии, диспансеризацию, скидки на оплату ЖКХ. Все эти схемы используют методы социальной инженерии, которые сейчас лидируют по распространённости среди всех типов мошенничества, отметил ведущий эксперт по сетевым угрозам, веб-разработчик «Кода безопасности» Константин Горбунов. Согласно данным ЦБ, во II квартале 2024 года было зафиксировано порядка 20 тысяч атак с использованием методов социальной инженерии, что составляет 95 % от общего количества. По словам эксперта, определить мошенника позволяют несколько признаков. Во-первых, реальный сотрудник не будет требовать срочного принятия решения. Во-вторых, сотрудники банков и сотовых операторов никогда не используют мессенджеры для звонка клиенту. Также следует задуматься, если звонок идёт с незнакомого мобильного номера или не определяется. Если появились подозрения, что звонит злоумышленник, то рекомендуется сразу закончить разговор и перезвонить по официальному номеру поддержки оператора связи или банка для получения разъяснений. В России создадут госплатформу для борьбы с интернет-мошенниками — она заработает в 2025 году

01.10.2024 [14:55],

Владимир Фетисов

На создание «ТелекомЦерта» — общей платформы обмена информацией между банками, операторами связи и цифровыми системами для борьбы с мошенничеством — планируется выделить 6,1 млрд рублей. Об этом пишет «Коммерсантъ» со ссылкой на предварительную версию федерального проекта «Инфраструктура безопасности», который станет частью национального проекта «Экономика данных».

Источник изображения: B_A / pixabay.com Из проекта следует, что платформа должна быть сформирована в 2025 году для «автоматизации взаимодействия уполномоченных органов и организаций, в том числе для мониторинга утечек персональных данных». К 2030 году к платформе должны подключиться все финансовые организации, операторы связи и цифровые платформы. В их число войдут владельцы соцсетей, маркетплейсов и разработчиков мобильных приложений. В «ТелекомЦерте» планируется реализовать «единое окно» для приёма обращений граждан и компаний о случаях мошенничества. Авторы проекта считают, что система ускорит процесс блокировки фишинговых сайтов и мошеннических ресурсов с восьми до четырёх часов. В аппарате профильного вице-премьера Дмитрия Григоренко сообщили, что проработка параметров федерального проекта ещё продолжается, поэтому говорить о предусмотренных им планах пока преждевременно. Представитель Минцифры подтвердил планы по созданию единой антифрод-платформы, добавив, что её параметры находятся на стадии межведомственного согласования. По данным источника на телеком-рынке, оператором «ТелекомЦерта» будет Минцифры, но исполнитель системы ещё не определён. Отмечается, что данная инициатива обсуждается с 2018 года, но она до сих пор не была реализована «из-за столкновения интересов операторов связи, банков и госорганов». В «Вымпелкоме» считают, что при создании подобной платформы необходимо учитывать все имеющиеся наработки и продукты. В «Мегафоне» добавили, что в настоящее время Минцифры занимается разработкой концепции платформы. В t2 (бывший Tele2) сообщили, что проект архитектуры системы операторам не предоставляли. В «Т-банке »(бывший «Тинькофф-банк ») считают, что оперативный обмен информацией между участниками рынка и силовыми ведомствами «поможет эффективнее предотвращать мошенничество по всем фронтам». На смартфоны россиян стали прилетать фейковые пуш-уведомления от банков — мошенники совершенствуют тактику

01.10.2024 [00:55],

Владимир Мироненко

В России телефонные мошенники всё чаще стали использовать смешанные атаки, сочетая технологии и социальную инженерию, пишут «Известия». По словам гендиректора SafeTech Дениса Калемберга, в новой схеме мошенники одновременно применяют вирус-троян и звонок «службы безопасности банка».

Источник изображения: tookapic/Pixabay Как рассказал эксперт, сначала на телефон жертвы проникает вирус. Это может произойти с помощью письма с фишинговой ссылкой под видом легального сообщения, например, от имени «Госуслуг». Если пользователь смартфона на Android перейдёт по ссылке, то получит троян. После запуска вредоноса на смартфон поступают пуш-сообщения о списании денег со счетов банков, установленных на телефоне. Далее пользователю звонят из якобы службы безопасности банка, сообщают о взломе и предлагают быстро перевести деньги на безопасный счет, описал сценарий действий мошенников Калемберг. Эксперт пояснил, что с помощью трояна злоумышленники получают доступ к устройству, но он не полный. Их действия направлены на то, чтобы посеять панику с помощью пуш-сообщений, которые визуально похожи на банковские уведомления. И когда поступает звонок якобы от банка, жертва безоговорочно верит в то, что телефон взломали и его средства уже воруют, поэтому действует, как указывают злоумышленники. Те предлагают жертве перечислить средства на «безопасный счёт» или выведывают данные для входа в онлайн-банк. По словам эксперта, избавиться от вируса довольно просто, обычно для этого достаточно сбросить настройки телефона до базовых. Троян, который взламывает онлайн-банк и выводит оттуда деньги, написать достаточно сложно в отличие от вируса, который будет имитировать пуш-уведомления и работать как пугалка, говорит Калемберг. В Ассоциации развития финграмотности (АРФГ) подтвердили «Известиям» факты случаев мошенничества с использованием троянов, имитирующих пуш-уведомления. С этим сталкивались и в АО «Почта Банк», рассказали в его пресс-службе. В АРФГ уточнили, что с такой схемой сталкивались владельцы смартфонов на Android без установленного антивируса. Также в организации предположили, что вирус может попадать на телефон вместе со скачанным нелицензионным программным обеспечением или в случае, если пользователь зашёл на заражённый сайт. Подобные приложения могут распространяться через фишинговые ссылки, которые рассылаются различными способами — через мессенджеры, электронную почту или СМС, сообщили в Infosecurity. В Банке России рассказали «Известиям» о том, что мошенники постоянно совершенствуют схемы обмана: они пытаются убедить потенциальную жертву в том, что неизвестные якобы готовятся похитить деньги со счёта, и для их сохранности необходимо предпринять те или иные действия. В связи с этим ЦБ рекомендует пользователям не переходить по неизвестным ссылкам, не скачивать мобильные приложения и программы по просьбе неизвестных лиц, а также советует установить антивирус и регулярно его обновлять. Также нельзя раскрывать посторонним личные и финансовые данные, в том числе коды из СМС-сообщений и пуш-уведомлений. Музыкант с помощью ИИ обманом заработал $10 млн на стриминговых сервисах

06.09.2024 [09:02],

Анжелла Марина

По словам прокуроров, житель Северной Каролины (США) использовал искусственный интеллект для создания сотен тысяч поддельных песен поддельных групп, а затем выкладывал их на стриминговые сервисы, где ими наслаждалась аудитория поддельных слушателей. Теперь музыканту грозит по меньшей мере 20 лет тюрьмы.

Источник изображения: Alexander Sinn/Unsplash По сообщению The New York Times, 52-летний музыкант Майкл Смит (Michael Smith) был обвинён в мошенничестве, связанном с манипуляцией стриминговыми сервисами. Как утверждают прокуроры, он использовал нейросети для создания сотен тысяч фальшивых песен, которые затем размещал на популярных платформах, таких как Spotify, Apple Music и Amazon Music. В результате своего мошеннического плана Смит заработал по меньшей мере 10 миллионов долларов, подделывая роялти и обманывая слушателей, которых на самом деле не существовало. Афера с фальшивыми исполнителями привела к серьёезным обвинениям, включая мошенничество с использованием электронной почты и заговор с отмыванием денег. Прокуроры заявили, что Смит использовал программное обеспечение для автоматического стриминга своих сгенерированных композиций, что создавало иллюзию, будто за ними стоят реальные исполнители. Утверждается, что у него были такие вымышленные группы, как «Callous Post», «Calorie Screams» и «Calvinistic Dust», которые выпускали треки с необычными названиями, подобными «Zygotic Washstands» и «Zymotechnical». Прокуроры подчеркнули, что «Смит украл миллионы в виде роялти, которые должны были быть выплачены музыкантам, композиторам и другим правопреемникам, чьи песни транслировались легитимно». В итоге это дело стало первым уголовным делом, связанным с манипуляциями в области музыкальных стримингов, возбуждённым прокурором Южного округа Нью-Йорка. Если Смит будет признан виновным, он может получить до 20 лет тюремного заключения, причём по каждому из предъявленных обвинений. Схема Смита была тщательно продумана. Он создал тысячи фальшивых аккаунтов для стриминга, купив электронные адреса на онлайн-площадках. Имея до 10 000 таких аккаунтов он, в виду трудоёмкости процесса, привлёк других пользователей (соучастников) для оплачиваемой помощи в их создании. Смит также разработал программное обеспечение для многократного воспроизведения своих песен с разных компьютеров, создавая видимость, что за музыкой следят реальные слушатели. В 2017 году, по данным прокуроров, он рассчитал, что сможет стримить свои треки 661 440 раз в день, что обеспечивало ему доход более $3000 в день. Смит начинал с размещения своей собственной оригинальной музыки на стриминговых платформах, но вскоре осознал, что количество его треков недостаточно для получения значительных роялти. Попытки использовать музыку, принадлежащую другим, и предложение услуг по продвижению таких композиций не увенчались успехом. В 2018 году он объединился с главой компании, занимающейся ИИ-музыкой, и музыкальным промоутером для создания огромного каталога поддельных песен, которые загружал на стриминговые платформы. По состоянию на июнь 2019 года Смит зарабатывал около 110 000 долларов в месяц, часть из которых уходила его соучастникам. В одном из своих писем в феврале этого года он похвалился, что достиг 4 миллиардов стримов и 12 миллионов долларов в виде роялти с 2019 года. Однако, когда стриминговые компании начали подозревать его в мошенничестве и уведомили его о получении «нескольких сообщений о злоупотреблениях», Смит в ответ на это заявил: «Это абсолютная неправда, это безумие! Никакого мошенничества здесь не происходит! Как я могу это обжаловать?» IT-преступления нанесли ущерб на 99 млрд рублей с начала года

04.09.2024 [12:39],

Владимир Мироненко

За первые семь месяцев 2024 года в России было зарегистрировано 577 тысяч IT-преступлений, из которых 437 тысяч были связаны с мошенничеством и хищениями, сообщили «Ведомости» со ссылкой на выступление заместителя начальника Следственного департамента МВД Даниила Филиппова в рамках сессии «Цифровая безопасность и ответственность бизнеса» на Восточном экономическом форуме. Он отметил, что преступления в сфере IT составляют больше 30 % от их общего количества.

Источник изображения: TheDigitalArtist / Pixabay Ущерб от подобных преступлений уже достиг 99 млрд рублей с начала года, тогда как в прошлом году ущерб от преступлений, связанный с IT-технологиями и при их помощи, оценивается в 156 млрд рублей, рассказал Филиппов. В свою очередь, начальник отдела по надзору за исполнением законов в сфере информационных технологий и защиты информации Генпрокуратуры Олег Кипкаев отметил, что за последние 2,5 года средствами надзора были устранены почти 155 тысяч нарушений нормативных требований в сфере цифровых технологий, электронных систем и защиты информации, в том числе при функционировании объектов критической информационной инфраструктуры в органах власти, учреждениях и организациях. Также в этом году был заблокирован доступ почти к 40 тысячам ресурсов, нарушающих законодательство (фишинговые атаки, предложения о продаже поддельных документов). Кипкаев подчеркнул, что выявляемые нарушения свидетельствуют об уязвимости конфиденциальной информации в цифровом пространстве, в связи с чем необходимо внедрять более эффективные меры её защиты. Говоря об обработке персональных данных, работник Генпрокуратуры отметил, что «коммерческие организации стремятся накапливать такие данные при минимальных расходах на информационную безопасность». По-прежнему является проблемой принуждение компаниями граждан к согласию на обработку персональных данных, из-за чего те зачастую лишены выбора. «Нужно исключить избыточный сбор информации и перейти к принципу уничтожения данных после достижения целей их сбора», — заявил Кипкаев. Член комитета Госдумы по информационной политике, информационным технологиям и связи Антон Немкин сообщил, что самыми уязвимыми с точки зрения кибербезопасности остаются регионы, объяснив это отсутствием возможности обучать сотрудников и проводить профилактическую работу по кибербезопасности. По его словам, субъекты РФ ежедневно теряют несколько десятков миллионов рублей, которые поступают от граждан мошенникам из-за отсутствия у людей элементарных знаний о цифровой гигиене. В свою очередь, депутат Госдумы, член комитета по развитию Дальнего Востока и Арктики Николай Новичков предупредил о грядущих угрозах, исходящих от искусственного интеллекта. «Ещё всё впереди, и мы даже представить не можем, какие преступления может совершать искусственный интеллект, потому что его возможности растут в геометрической прогрессии», — заявил он. Подытоживая дискуссию, сенатор Артем Шейкин обратил внимание участников сессии на ещё одну проблему в сфере киберпреступлений, касающуюся возмещения вреда, нанесённого гражданам. По его словам, оборотные штрафы не гарантируют в полной мере возмещения за похищенные данные ни морального, ни материального ущерба. Поэтому в Совфеде сейчас обсуждается инициатива о необходимости наличия у компаний, оперирующих данными, финансового обеспечения, «чтобы у них в случае утечки данных была возможность для выплат гражданам морального ущерба». В продаже появились поддельные Ryzen 7 7800X3D — они очень похожи на настоящие, но не имеют кремниевых кристаллов

02.09.2024 [12:24],

Андрей Созинов

Известный компьютерный энтузиаст и блогер Роман «Der8auer» Хартунг (Roman Hartung) рассказал о мошенничестве с самым популярным процессором AMD. Нечестный частный продавец продал подписчику Хартунга поддельный Ryzen 7 7800X3D, который вообще не работает. Энтузиаст выкупил подделку для изучения и рассказал, как отличить настоящий процессор.

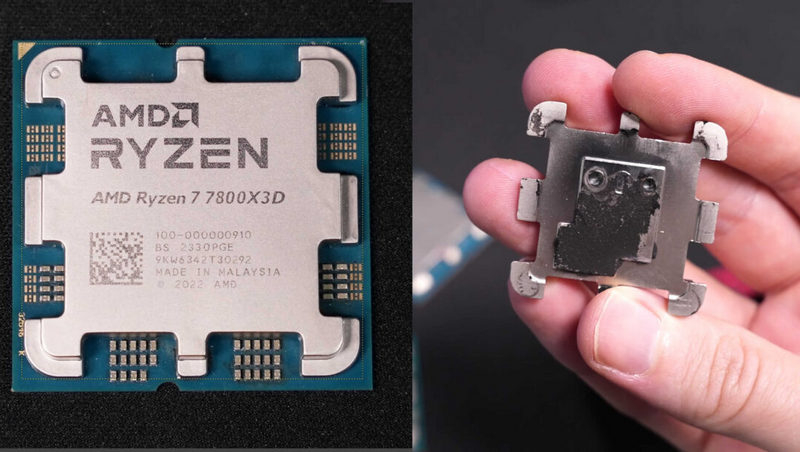

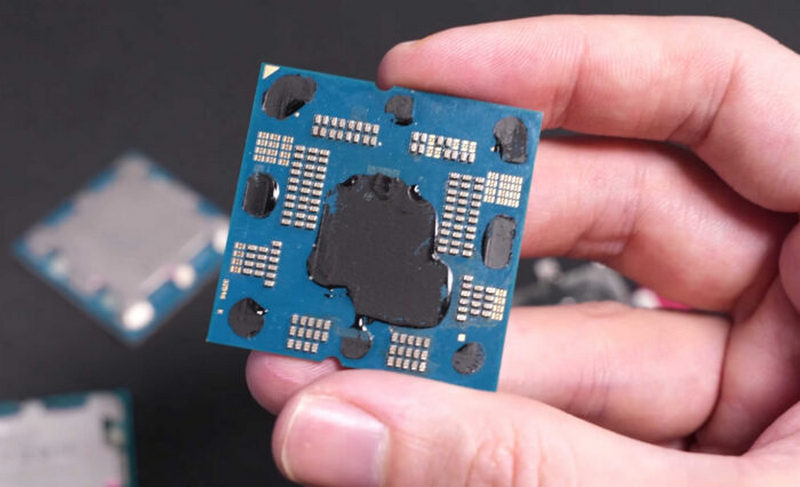

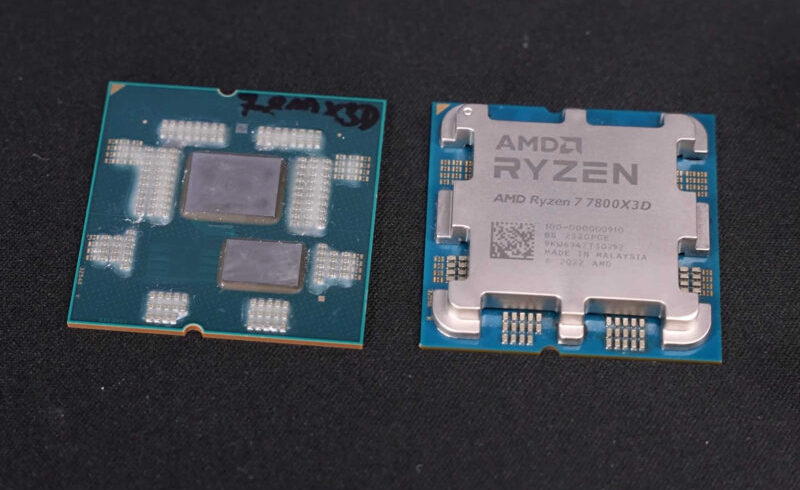

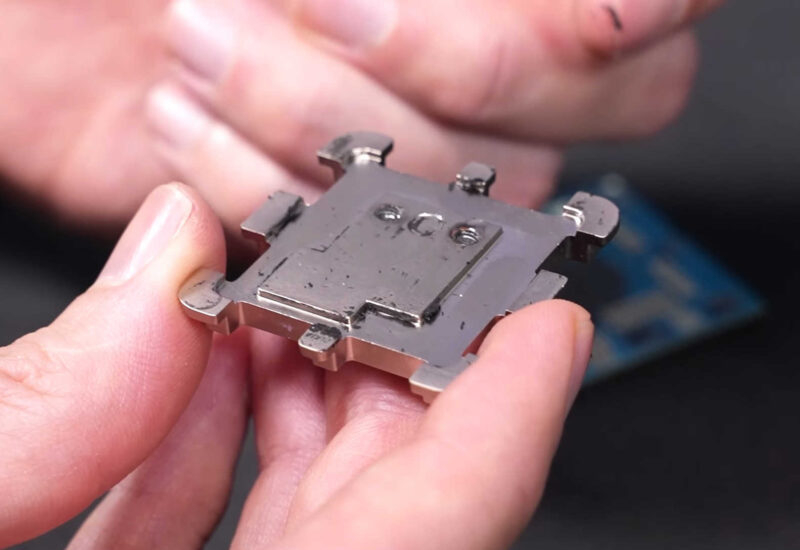

Источник изображений: der8auer Поддельный процессор был куплен в Румынии через платформу объявлений OLX (европейский аналог «Авито»). Эта площадка не позволяет покупателям возвращать товары, если они куплены у частных лиц. Однако существует система защиты, позволяющая покупателям предъявлять претензии к продавцам, если доставленный товар является мошенническим, что гарантирует, что мошенник никогда не получит деньги. К сожалению, некоторые покупатели, пытаясь сэкономить, часто заключают сделки напрямую с продавцами вне платформы. Стоит отметить, что продажа поддельных процессоров практикуется мошенниками очень давно и существует несколько методов такого мошенничества. Иногда покупатель получает совершенно не тот процессор, который заказывал; иногда — перемаркированный с помощью лазерной гравировки чип, а бывают случаи, когда крышка теплораспределителя (IHS) устанавливается на пустую подложку, в которой никогда не было ядер.  Первым очевидным признаком подделки для Der8auer стало отсутствие клея на конденсаторах, окружающих IHS. Важно отметить, что этот клей отсутствует на процессорах Ryzen 7000, но присутствует у чипов серии Ryzen 7000X3D, а также у новых Ryzen 9000. В подделке конденсаторы были чистыми, что стало первой подсказкой, что что-то не так.

Слева — настоящий Ryzen 7 7800X3D, справа — поддельный Другим признаком подделки стал цвет текстолита подложки. Цвет поддельного 7800X3D был более голубоватым по сравнению с типичным зелёным оттенком настоящих процессоров Ryzen 7000, что ещё больше усилило подозрения. Однако процессоры серии 9000 имеют синий цвет подложки, так что это правило не распространяется на все процессоры AM5. Ещё Der8auer, как профессиональный оверклокер, заметил, что печатная плата подделки намного тоньше, чем у оригинального процессора Ryzen. На самом деле, после установки процессор было слишком легко зафиксировать на корпусе AM5.  Der8auer подтвердил, что процессор не работает, установив его на материнскую плату. Затем он выполнил вскрытие чипа, обнаружив отсутствие кристаллов на подложке и изменённую металлическую крышку. Последняя изготовлена так, чтобы имитировать дизайн настоящего процессора — на её внутренней стороне имеются выступы, которые имитируют кристаллы процессора. Эксперт признал, что это весьма высококачественная подделка: все, от дизайна до расположения конденсаторов, было правильным. Даже серийный номер на коробке совпадал с номером поддельного процессора. Однако мошенники не смогли идеально воспроизвести все детали, и были несколько очевидных признаков того, что что-то не так. Почему для подделки был выбран Ryzen 7 7800X3D? Это самый популярный игровой процессор AMD, а поскольку цена на него уже давно не меняется, мошенники пользуются тем, что геймеры стремятся сэкономить. Мошенники вовсю эксплуатируют арест Дурова для выманивания денег

27.08.2024 [14:28],

Владимир Мироненко

Задержание во Франции основателя и гендиректора мессенджера Telegram Павла Дурова вызвало всплеск активности мошенников, спешащих воспользоваться новостным фоном вокруг инцидента для выманивания денег пользователей, пишет Forbes.ru с ссылкой на данные «Лаборатории Касперского».

Источник изображения: TheDigitalArtist/Pixabay Эксперты «Лаборатории Касперского» сообщили о почтовой спам-рассылке на английском языке, в которой злоумышленники, выдавая себя за правозащитные организации, призывают внести посильный вклад в освобождение Павла Дурова и перевести деньги в криптовалюте (BTC, ETH и TRX) на один из указанных кошельков, якобы для юридической защиты бизнесмена. В «Лаборатории Касперского» не исключают, что такую схему могут использовать и злоумышленники в России. Как сообщают эксперты, в своих действиях мошенники проявляют изобретательность — чтобы обойти спам-фильтры, меняют формулировки, избегают повторов и используют синонимы вроде «помочь» и «поддержать» (help и support) вместо «пожертвовать» и «собрать» (donate и raise), а также меняют название организации, от имени которой якобы идёт сбор средств на помощь Дурову. Руководитель группы защиты от почтовых угроз в «Лаборатории Касперского» Андрей Ковтун отметил, что мошенники реагируют на ситуацию в мире очень быстро — эта скам-рассылка была обнаружена уже на следующий день после появления первых новостей о случившемся с основателем Telegram. «Мы напоминаем, что доверять следует только официальным сообщениям из проверенных источников», — предупреждает Ковтун. В F.A.С.С.T, разрабатывающей технологии для борьбы с киберпреступлениями, сообщили, что имя Павла Дурова уже давно используется как для привлечения трафика на ресурсы, так и для продвижения мошенниками схем, в том числе фейковых инвестиционных проектов. Уже 25 августа рекламные сообщения мошеннических инвестпроектов были адаптированы под инфоповод. Например, стали появляться сайты с таким же дизайном, как официальный ресурс блокчейн-проекта TON, и с предложением привязать криптокошелек, чтобы «поддержать Павла Дурова». «Обладателям криптовалюты следует внимательно относиться к интернет-ресурсам в поддержку Павла Дурова или как-то использующих эту новость. Привязывая свои криптокошельки к сомнительным сайтам, можно стать жертвой мошенничества. В том числе киберпреступники могут использовать криптодрейнеры — вредоносное ПО — для быстрого и автоматизированного опустошения криптосчетов», — сообщил ведущий аналитик департамента Digital Risk Protection компании F.A.С.С.T. Евгений Егоров. Мошенники научились обходить защиту Android и iOS при помощи веб-приложений

22.08.2024 [13:30],

Павел Котов

Создатели фишинговых мошеннических схем нашли способ обходить механизмы, направленные против приложений, которые предназначены для кражи личной информации. Эти меры не работают против прогрессивных веб-приложений (Progressive Web App — PWA), чьи привилегии ниже, и возможности — скромнее.

Источник изображения: Gerd Altmann / pixabay.com На iOS разрешена установка приложений только из App Store, а на Android по умолчанию можно устанавливать приложения только из Google Play — при попытке использовать другой источник система выводит предупреждение. Обнаруженные за последние девять месяцев фишинговые кампании имеют своей целью обманом заставить жертву установить вредоносное приложение, которое маскируется под официальный банковский клиент. После установки оно крадёт данные учётной записи и в реальном времени отправляет их злоумышленнику через Telegram, предупреждают эксперты компании ESET. При атаке на пользователей iOS используется традиционное PWA — разработанный злоумышленниками веб-сайт открывается не через браузер, а с имитацией полноценного приложения; пользователей Android в некоторых случаях обманом заставляют устанавливать его особый подвид — WebAPK. Атака начинается, когда потенциальная жертва получает текстовое сообщение, звонок робота или переходит по ссылке вредоносной рекламы на Facebook✴✴ или Instagram✴✴. Открыв ссылку, они попадают на страницу, имитирующую магазин приложений App Store или Google Play. В случае с iOS установка PWA немного отличается от процедуры установки стандартного приложения — пользователю показывается всплывающее окно с инструкциями по установке, имитирующее системное сообщение платформы. Если же пользователь Android установил WebAPK через Google Play, то его бдительность усыпляется тем, что в описании говорится об отсутствии у приложения системных привилегий. В любом случае после установки пользователю предлагается ввести свои учётные данные для доступа к онлайн-банку, и вся введённая информация отправляется на подконтрольный мошенникам сервер. Новая схема пока применяется преимущественно в Чехии, но уже отмечены инциденты в Венгрии и Грузии. Эксперты по кибербезопасности предполагают, что число подобных инцидентов будет расти, а их география — расширяться. Преступники перевели в криптовалюты $100 млрд за пять лет — зачастую через стейблкоины и централизованные биржи

12.07.2024 [17:58],

Владимир Мироненко

В период с 2019 года до настоящего времени с подозрительных цифровых кошельков ушло на криптовалютный рынок около $100 млрд нелегальных средств. Их потоки часто проходили через централизованные биржи и нередко были связаны с популярными стейблкоинами, сообщил Bloomberg со ссылкой на данные американской фирмы по анализу блокчейнов Chainalysis.

Источник изображения: Kanchanara/unsplash.com Согласно исследованию Chainalysis, злоумышленники активно используют стейблкоины, на которые сейчас приходится значительная часть объёма незаконных операций в криптовалюте. При этом более половины всех сомнительных потоков приходится на централизованные биржи. На просьбу Bloomberg прокомментировать данную публикацию эмитенты стейблкоинов Tether и Circle пока не откликнулись. Хотя во всём мире ужесточаются нормы, регулирующие обращение стейблкоинов и деятельность платформ цифровых активов с целью предотвращения использования криптовалюты для отмывания денег и финансирования терроризма, злоумышленники продолжают искать способы для обхода правил. «Экосистема постоянно меняется, — сообщила Ким Грауэр (Kim Grauer), директор по исследованиям Chainalysis. — Появляются новые криптовалюты и варианты их использования преступниками, и они становятся все более изощренными в отмывании». Нелегальные средства, поступающие с даркнет-рынков, от мошеннических операций, применения программ-вымогателей и вредоносных программ, сосредоточены на пяти централизованных биржах, рассказали в Chainalysis без указания их названий. Помимо торговых платформ, преступники также используют для отмывания денег децентрализованные финансовые сервисы, сайты азартных игр, криптомиксеры и блокчейн-мосты. «Незаконные субъекты могут обратиться к централизованным биржам для отмывания денег из-за их высокой ликвидности, простоты конвертации криптовалюты в фиатные деньги и интеграции с традиционными финансовыми сервисами, которые помогают сочетать незаконные средства с законной деятельностью», — сообщили эксперты Chainalysis. Вместе с тем объём подозрительных средств, поступающих на биржи, сокращается. По всей видимости это связано с усилением проверок платформ на фоне ужесточения регулирования со стороны властей. Согласно исследованию Chainalysis, поступления сомнительных средств сократились примерно до $780 млн в месяц с пика в почти $2 млрд. Стремясь скрыть незаконное происхождение средств, злоумышленники увеличивают число промежуточных цифровых кошельков. Причём их количество растёт быстрее на биржах, которые соблюдают правило «знай своего клиента» (Know Your Customer, KYC), отмечает Chainalysis. В связи с тем, что незаконные схемы становятся всё более изощренными, следователи начали использовать такие методы обнаружения, как поведенческий анализ. По данным DeFiLlama, общая рыночная стоимость стейблкоинов выросла до более чем $160 млрд с примерно $29 млрд в начале 2021 года. Доминирует на рынке токен USDT компании Tether Holdings с долей 69 %, за ним следует USDC компании Circle Internet Financial с долей 21 %. В России стали чаще обнаруживать и блокировать фишинговые сайты

02.07.2024 [13:29],

Павел Котов

Государственные ведомства и частные компании стали чаще обнаруживать фишинговые сайты и принимать меры для блокировки доступа россиян к таким ресурсам. Мошеннические схемы часто связываются с сезонностью и новостной повесткой, а также отличаются всё более хитроумными схемами, пишут «Ведомости».

Источник изображения: Tumisu / pixabay.com За первую половину 2024 года Роскомнадзор ограничил доступ к 33 800 фишинговым сайтам — основанием служили решения суда и требования Генпрокуратуры. В 2021 году ведомство блокировало 3100 таких ресурсов, в 2022 году их стало 13 800, а в 2023 году — уже 43 100. В рамках программы Минцифры «Антифишинг» с 1 января по 20 июня 2024 года заблокированы 64 000 фишинговых сайтов, а с начала работы системы в июне 2022 года — около 215 000 мошеннических ресурсов. Впрочем, действительное количество работающих фишинговых ресурсов может оказаться в 3–4 раза больше, чем говорится в статистике Роскомнадзора, а доменов, которые могут использоваться для реализации мошеннических схем, регистрируется в десятки раз больше, указывают в компании T.Hunter. «Яндекс Браузер» за первую половину 2024 года обнаружил 214 000 фишинговых сайтов, а за весь предыдущий год их было выявлено 344 000. «МегаФон» за первое полугодие зафиксировал более 100 000 таких страниц, и ежедневно список пополняют 600 фишинговых ресурсов. Компания BI.ZONE за первую половину 2024 года выявила 190 000 мошеннических сайтов — за аналогичный период прошлого года таковых было 60 000, а за весь 2023 год — 210 000 ресурсов. Рост этих показателей объясняется несколькими факторами: с одной стороны, совершенствуются средства поиска фишинговых сайтов, с другой, активизируются и сами киберпреступники. При этом усложняются и механизмы используемых ими атак — мошенники всё чаще пользуются технологиями искусственного интеллекта и прибегают к схемам, связанным с дипфейками.

Источник изображения: DIDIER PETIT / pixabay.com Эксперты рекомендуют обратить внимание на схему клон-фишинга: вслед за легитимным письмом потенциальная жертва получает похожую на него копию, которая помечается как повторная отправка или исправленная версия, и в таком письме используются уже вредоносные ссылки или вложения. Применяются схемы Adversary-in-the-Middle (AiTM) и Browser-in-the-Browser (BiTB), при которых между пользователем и легитимным сервисом делается вставка для перехвата данных; создаются поддельные окна браузера с формами, напоминающими настоящие страницы входа в систему. Фишинговые сценарии злоумышленники часто связывают с сезонными событиями и новостной повесткой. Так, в начале лета был всплеск схем, связанных с продажей ответов на ЕГЭ/ОГЭ. Чаще всего жертвы попадаются на сомнительные предложения, связанные с обходом законов, скидками, бесплатными услугами и быстрым решением сложных ситуаций. Предметами подделок выступают ресурсы инвестиционных площадок, интернет-магазинов, банков, соцсетей, мессенджеров, служб онлайн-бронирования и органов государственной власти. Популярны схемы с кражей учётных записей Telegram: в «Избранном» часто хранятся пароли, данные банковских карт и фото документов. Фишинговые ссылки чаще всего распространяются через почту и мессенджеры, а 65 % переходов производится с мобильных устройств, что закономерно: мобильный трафик уже несколько лет как превысил десктопный. Наконец, объектами фишинговых кампаний оказываются и корпоративные ресурсы — иногда злоумышленники пытаются получить доступ к учётным записям работников организаций. США увеличили до $5 млн награду за информацию о «криптокоролеве» Руже Игнатовой

02.07.2024 [00:55],

Владимир Мироненко

Власти США увеличили до $5 млн вознаграждение за любую информацию, которая приведёт к аресту Ружи Игнатовой (Ruja Ignatova), известной как «Пропавшая криптокоролева» (Missing Cryptoqueen) и организовавшей мошенническую схему, основанную на токене OneCoin, сообщил ресурс BBC.

Источник изображения: Kanchanara/unsplash.com Мошенническая криптовалюта OneCoin появилась в 2014 году. Это была классическая пирамида, предусматривающая выплаты ранним инвесторам за счет денег, полученных от новых клиентов. Также новые инвесторы привлекались без предоставления какого-либо реального продукта. Стоящая за OneCoin компания тайно проводила махинации с базой данных, имитируя транзакции в блокчейне, но в реальности ни блокчейна, ни майнинга, ни даже самой криптовалюты OneCoin не было. После того, как вскрылся обман, в результате которого участники финансовой пирамиды потеряли порядка $4,5 млрд, в США подписали ордер на арест Игнатовой как организатора мошеннической схемы, но она скрылась. Сообщается, что 25 октября 2017 года Ружа Игнатова села в самолёт, следовавший из Софии в Афины, после чего больше о ней ничего не было слышно.

Источник изображения: BBC Правоохранительные органы США объявили Игнатову в розыск, назначив вознаграждение за информацию о ней в размере $100 тыс., которое позже было увеличено до $250 тыс. В 2022 году ФБР включило её в список 10 самых разыскиваемых преступников. Последнее увеличение до $5 млн было сделано в рамках «Программы вознаграждения по борьбе с транснациональной организованной преступностью» Госдепартамента США (Transnational Organised Crime Reward Program). «Мы предлагаем вознаграждение в размере $ 5 млн за информацию, которая приведет к аресту и/или осуждению гражданки Германии Ружи Игнатовой, известной как “Криптокоролева», в связи с её ролью в одной из крупнейших глобальных схем мошенничества в истории», — заявил представитель Госдепартамента США Мэтью Миллер (Matthew Miller). В настоящее время Игнатова единственная женщина, на которую распространяется эта программа. Аналогичная награда предлагается за информацию о Дэниеле Кинахане (Daniel Kinahan), считающемся главой одного из крупнейших наркокартелей Европы, и Семёне Могилевиче, который разыскивается ФБР «по подозрению в участии в схеме, с помощью которой были обмануты тысячи инвесторов на общую сумму более $150 млн». Honor представила ИИ-технологии для обнаружения дипфейков и защиты от развития близорукости

26.06.2024 [15:51],

Павел Котов

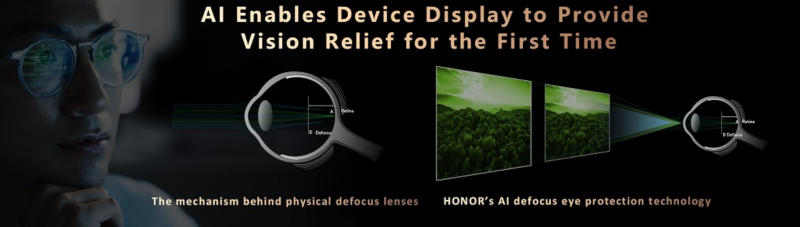

На проходящей в Шанхае выставке Mobile World Congress Shanghai (MWC Shanghai) компания Honor представила две основанные на искусственном интеллекте технологии для устройств: AI Defocus Eye Protection (защита глаз от расфокусировки) и AI Deepfake Detection (обнаружение дипфейков).

Источник изображения: Brian Penny / pixabay.com Технология Honor AI Defocus Eye Protection имитирует очки расфокусировки на экране устройства. Такие очки создают контролируемую расфокусировку в периферийном зрении пользователя, помогая удерживать взгляд на экране устройства — формируется искажённое зрительное восприятие, из-за которого снижается риск развития близорукости. Эта технология помогает уменьшить эффект временного возникновения близорукости в среднем на 13° в течение 25 минут после чтения, утверждает Honor, а в некоторых случаях снижение достигает 75°.

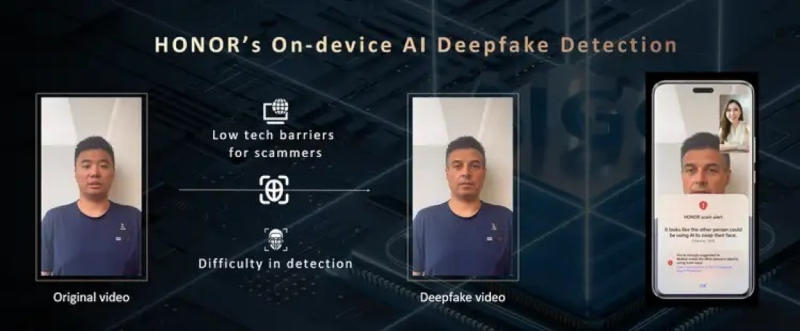

Источник изображения: Honor Honor AI Deepfake Detection помогает предотвращать случаи мошенничества, обнаруживая контент, который подвергался цифровым манипуляциям. Это делается посредством покадрового анализа изображения во время видеосвязи по таким критериям как зрительный контакт, чёткость изображения, эффекты освещения и воспроизведения видео — так выявляются недостатки, невидимые человеческому глазу.

Источник изображения: Honor Лежащая в основе технологии нейросеть обучена на большом объёме данных и видео, связанных с мошенничеством онлайн, благодаря чему система осуществляет идентификацию, проверку и сравнение всего за три секунды. Если обнаруживается подделка, пользователю выводится предупреждение о риске мошеннических действий, чтобы удержать его от дальнейшего контакта с возможным злоумышленником. Мошенники взломали рэпера 50 Cent, чтобы нажиться на мем-коине $GUNIT

23.06.2024 [19:03],

Владимир Мироненко

Рэпер Кёртис Джеймс Джексон (Curtis James Jackson), более известный под псевдонимом 50 Cent, сообщил, что стал объектом мошенничества вместе со своими поклонниками. По словам рэпера, неизвестные лица взломали его аккаунт в соцсети X (ранее Twitter), а также сайт Thisis50 с целью продвижения среди его поклонников мем-коина $GUNIT, вышедшего ранее в этом году.

Источник изображения: Kanchanara/unsplash.com Название криптовалюты ассоциируется с названием хип-хоп группы G-Unit, в которую ранее входил 50 Cent. «Мой Twitter и Thisis50.com были взломаны, я не имею никакого отношения к этой криптовалюте», — написал 50 Cent в посте в соцсети Instagram✴✴ своим подписчиками, число которых превышает 32,8 млн. Рэпер сообщил, что хотя администрация соцсети X быстро отреагировала и вскоре заблокировала его аккаунт, мошенники успели «заработать» значительную сумму, используя тактику pump-and-dump, когда для создания ажиотажа и резкого увеличения цены токена распространяются ложные сообщения о росте спроса на криптовалюту, а затем похищают поступившие средства. Точная сумма похищенного неизвестна. Сначала рэпер написал в Instagram✴✴, что «тот, кто это сделал, заработал $300 млн за 30 минут», но после этого цифры откорректировали, сократив до $3 млн. Как сообщается, учётная запись рэпера в X и сайт Thisis50.com по-прежнему недоступны. Lamptron уличили в продаже фиктивных ключей для AIDA64 в комплекте со своими продуктами

15.04.2024 [22:52],

Николай Хижняк

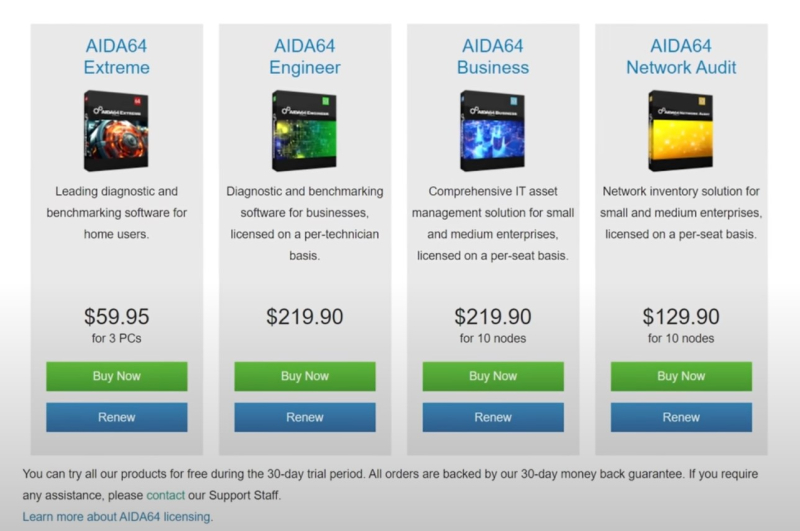

Популярный оверклокер и видеоблогер Роман «der8auer» Хартунг (Roman Hartung) выяснил, что компания Lamptron продаёт вместе со своими кулерами поддельные ключи к программе мониторинга ПК AIDA64. Разработчик AIDA64, компания FinalWire, в разговоре с Хартунгом подтвердила, что Lamptron включает в комплект поставки своих продуктов нелицензионные ключи к её программному обеспечению и делает это уже некоторое время.

Источник изображения: Lamptron FinalWire обратилась к Lamptron с требованием прекратить незаконную практику, однако производитель компьютерных комплектующих никак на это не отреагировал. Der8auer и FinalWire подозревают, что Lamptron использует что-то вроде генератора ключей для AIDA64. Ключи действительно активируют программу, но только определённых версий. О незаконной практике Lamptron Хартунг узнал ещё несколько лет назад от одного из своих сотрудников. Решив наконец проверить так ли это, Der8auer использовал один из «бесплатных» ключей для AIDA64, который он получил при покупке процессорного кулера Lamptron ST060. Последний оснащён большим ЖК-экраном, на который выводится различная информация о системе. Энтузиаст обнаружил, что ключ действительно работает, как и было обещано производителем кулера. На коробке продукта указано, что «ключ предназначен для бесплатной версии AIDA64 и не поддерживает онлайн-обновления». Правда в том, что у AIDA64 нет никакой бесплатной версии. Приложение имеет пробный период в 30 дней, но затем требует приобретения лицензии.

Источник изображения: FinalWire Хотя ключ, предоставленный Lamptron, действительно активировал программу, попытка её обновить привела к тому, что ПО сообщило об использовании нелицензионного ключа. Хартунг обратился к FinalWire и там подтвердили, что «бесплатные» ключи Lamptron к AIDA64 фиктивные и незаконные. Разработчик приложения также сообщил, что Lamptron зарегистрировалась в качестве реселлера их продукта два года назад, но сделала только один заказ на версию приложения AIDA64 Extreme. «Мы понимаем ваши опасения по поводу “бесплатной версии” лицензии, поставляющейся с кулером. К сожалению, мы тоже обнаружили, что Lamptron поставляет свои продукты с фиктивными ключами к AIDA64. Когда нам стало об этом известно, мы немедленно к ним обратились и потребовали прекратить эту практику. Хотя они и зарегистрировались в качестве реселлера два года назад и разместили заказ на AIDA64 Extreme, мы не уверены, что они вообще когда-либо поставляли свои продукты с лицензионными ключами для нашего ПО», — прокомментировали в FinalWire. Der8auer проверил ещё несколько продуктов Lamptron, поставляющихся с ключами для AIDA64. Как выяснилось, эти продукты поставляются не только с ключами для AIDA64 Extreme, но также и для AIDA64 Business. Lamptron сейчас в основном занимается реализацией ЖК-экранов, которые не оснащены собственным ПО. Иными словами, для работы они требуют использования стороннего программного обеспечения. AIDA64 имеет функцию, которая позволяет пользователям создавать собственное экранное меню специально для таких внешних дисплеев. Хартунг предоставил FinalWire все ключи, которые он получил с несколькими продуктами Lamptron для проверки. В FinalWire подтвердили, что все они являются фиктивными, и предположили, что для их создания может использоваться некий генератор ключей. «К сожалению, ни один из предоставленных ключей не прошёл проверку в нашей системе. Мы предполагаем, что эти ключи были нелегально сгенерированы с помощью специального инструмента вроде keygen», — объяснил разработчик приложения. На данный момент никто не подал в суд на Lamptron за продажу нелицензионных ключей к AIDA64. Однако если она продолжит предоставлять эти ключи вопреки желанию FinalWire, то рискует подвергнуться серьёзным последствиям. Проблемы, по крайней мере в Германии, также могут возникнуть у тех, кто приобретёт такие ключи. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |