|

Опрос

|

реклама

Быстрый переход

TSMC подала в суд на бывшего топ-менеджера, который переметнулся в Intel

25.11.2025 [17:48],

Сергей Сурабекянц

Компания Taiwan Semiconductor Manufacturing Co подала иск против бывшего старшего вице-президента Вэй-Цзэнь Ло (Wei-Jen Lo). По словам юристов TSMC, существует «высокая вероятность» передачи конфиденциальных корпоративных данных компании Intel. Ранее тайваньская прокуратура начала расследование, подозревая бывшего старшего вице-президента в нарушении закона о национальной безопасности.

Источник изображения: unsplash.com TSMC заявила, что Ло сообщил главному юрисконсульту компании чипов Сильвии Фанг (Sylvia Fang) во время собеседования перед уходом на пенсию, что переходит в академическое учреждение и подтвердил понимание условий подписанных им соглашений о неразглашении и неконкуренции. Однако, после отставки Ло присоединился к Intel в качестве исполнительного вице-президента. По мнению юристов TSMC «существует высокая вероятность, что Ло использует, разглашает, раскрывает, передаёт или информирует Intel о коммерческих секретах и конфиденциальной информации TSMC, что может привести к судебным искам, включая требования о возмещении ущерба». Ло работал к TSMC в качестве вице-президента с 2004 года и был повышен до старшего вице-президента в 2014 году. Он официально ушёл из TSMC в июле этого года. TSMC сообщила, что в марте 2024 года Ло был переведён в подразделение, не связанное с исследованиями и разработками, но продолжал встречаться с сотрудниками отделов исследований и разработок, получая информацию о передовых технологиях TSMC, включая текущие, планируемые и перспективные. Intel от комментариев воздержалась. На прошлой неделе генеральный директор Intel Лип-Бу Тан (Lip-Bu Tan) отверг причастность Intel к воровству технологий TSMC: «Это слухи и домыслы. Они не имеют под собой основы. Мы уважаем интеллектуальную собственность». Утечки об уходе Тима Кука на пенсию — это продуманная проверка реакции рынка

17.11.2025 [19:43],

Сергей Сурабекянц

В начале ноября генеральному директору Apple Тиму Куку (Tim Cook) исполнилось 65 лет. Этот факт вызвал волну спекуляций на тему его возможного ухода на пенсию, хотя ещё в августе аналитики были уверены, что Кук пока не собирается покидать свой пост. Теперь эксперты полагают, что сообщения о возможной отставке Кука являются пробным шаром, рассчитанным на проверку реакции бизнеса и общественности.

Источник изображения: Apple В опубликованном позавчера отчёте Financial Times говорится, что совет директоров Apple активизировал поиски замены генерального директора в связи с достижением Куком пенсионного возраста. Старший вице-президент по разработке аппаратного обеспечения Джон Тёрнас (John Ternus) считается наиболее вероятным кандидатом на эту должность после ухода Тима Кука, но пока он не утверждён в этом статусе даже предварительно, а в отчёте сказано, что совет директоров также рассматривает внешних кандидатов. Компания может объявить о важнейшем кадровом решении в новой истории Apple в начале следующего года, чтобы дать новому генеральному директору время освоиться до WWDC в июне и следующего запуска iPhone в сентябре. Однако авторы отчёта подстраховываются, отмечая, что запланированные сроки могут измениться. Многие аналитики полагают, что этот отчёт имеет все признаки преднамеренной утечки, так как число людей в Apple, которые могли бы знать об этом, настолько мало, что случайная утечка кажется маловероятной. «Не думаю, что за пределами высшего руководства и совета директоров Apple есть много людей, если таковые вообще есть, которые хоть как-то понимают, что думает Кук по этому поводу. То, что несколько человек говорили об этом, говорит мне, что эти источники (члены совета директоров?) сделали это с благословения Кука, и они хотят, чтобы это объявление не стало чем-то большим, чем просто небольшим сюрпризом», — считает основатель ресурса Daring Fireball Джон Грубер (John Gruber). «Тот факт, что под этим постом из 330 слов стоят подписи четырёх репортёров, говорит о том, что это не просто досужие домыслы, основанные на какой-то болтовне, а скорее потенциальный пробный шар, основанный на идее, что по крайней мере некоторые “знающие” люди что-то там знают», — согласен с ним бывший партнёр Google Ventures М.Г. Сиглер (M. G. Siegler). Учитывая, что Кук руководил ростом компании с $350 млрд в 2011 году до $4 трлн сегодня, вполне естественно, что совет директоров обеспокоен реакцией рынка на его уход на пенсию. Если он действительно планирует уйти на пенсию в следующем году, компания хотела бы оценить реакцию инвесторов и дать людям время свыкнуться с этой мыслью. Даже если Кук рассматривает возможность своего ухода на пенсию, его лояльность к компании подразумевает, что он уйдёт только тогда, когда рынок будет к этому готов. Вполне возможно, что Кук мог бы временно занять пост председателя или советника совета директоров, чтобы ещё больше успокоить инвесторов. Эта утечка, очевидно, предназначена для определения наиболее благоприятного момента для этого шага. После её появления акции Apple снизились в пределах 1 %, что находится в пределах нормы случайных колебаний. Это, как правило, говорит о том, что инвесторы были к этому готовы уже некоторое время и не испытывают чрезмерного беспокойства. Logitech подтвердила утечку данных со своих серверов после вымогательской атаки хакерами Clop

15.11.2025 [16:38],

Николай Хижняк

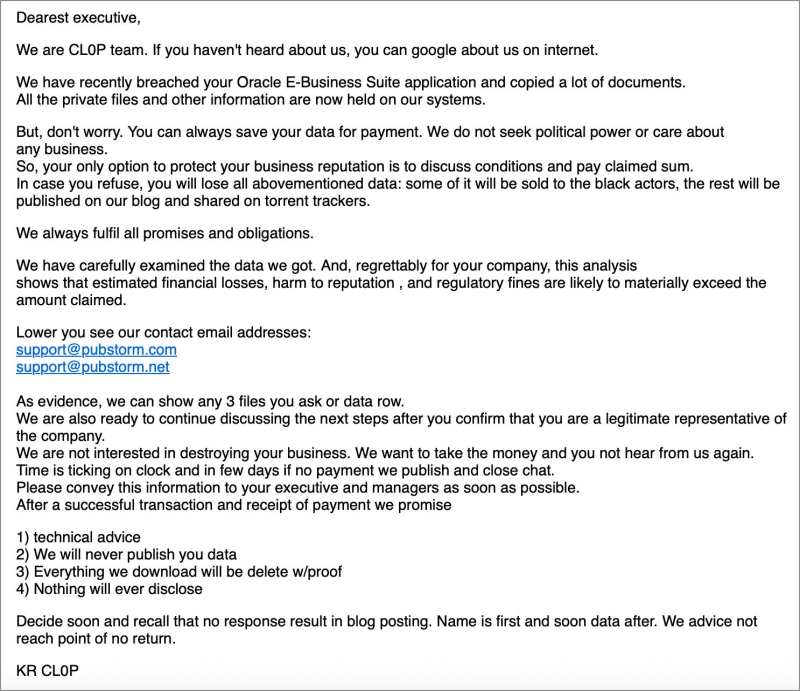

Компания Logitech подтвердила, что пострадала от утечки данных в результате кибератаки, ответственность за которую взяла на себя банда вымогателей Clop, осуществившая в июле кражу данных из Oracle E-Business Suite.

Источник изображения: Logitech Logitech International S.A. — швейцарская транснациональная компания, занимающаяся электроникой, которая продаёт аппаратные и программные решения, включая компьютерную периферию, оборудование для видеосвязи, музыкальное оборудование и продукты для умного дома. Днём ранее Logitech подала в Комиссию по ценным бумагам и биржам США форму 8-K, подтверждающую кражу данных со своих серверов. «Компания Logitech International S.A. («Logitech») недавно столкнулась с инцидентом кибербезопасности, связанным с кражей данных. Инцидент не повлиял на продукцию, бизнес-операции или производство Logitech. Обнаружив инцидент, Logitech оперативно приняла меры по его расследованию и реагированию при поддержке ведущих внешних компаний, специализирующихся на кибербезопасности», — сообщила Logitech Компания заявляет, что данные, вероятно, включают ограниченную информацию о сотрудниках и потребителях, а также информацию о клиентах и поставщиках. Однако Logitech не считает, что хакеры получили доступ к конфиденциальной информации, такой как национальные идентификационные номера или данные кредитных карт, поскольку эти данные не хранились во взломанных системах. Logitech утверждает, что утечка произошла из-за уязвимости нулевого дня, которая была устранена сразу после её появления. Компания признала взлом после того, как на прошлой неделе банда вымогателей Clop добавила данные Logitech на свой сайт, связанный с утечками. Речь идёт о почти 1,8 Тбайт информации, предположительно украденных у компании. Хотя Logitech не называет поставщика программного обеспечения, утечка, вероятно, была вызвана уязвимостью нулевого дня в ПО от Oracle, которой банда вымогателей Clop воспользовалась в июле во время атак с целью кражи данных. В прошлом месяце Mandiant и Google начали отслеживать новую кампанию вымогательства, в рамках которой многие компании получили электронные письма от группы вымогателей Clop, утверждавших, что из их систем Oracle E-Business Suite были украдены конфиденциальные данные. В этих письмах содержалось предупреждение о том, что украденные данные будут раскрыты, если компании не согласятся на выкуп.

Письмо от хакеров Clop с требованием выкупа, отправленное клиентам Oracle. Источник изображения: Bleeping Computer Вскоре после этого Oracle подтвердила наличие новой уязвимости нулевого дня в E-Business Suite (маркировка уязвимости CVE-2025-61882) и выпустила экстренное обновление для её устранения. Вымогательская группа Clop имеет долгую историю использования уязвимостей нулевого дня для масштабных атак с целью кражи данных:

Среди других организаций, пострадавших от атак с целью кражи данных Oracle E-Business Suite в 2025 году, стали Гарвардский университет, американская региональная авиакомпания Envoy Air и издание The Washington Post. Ведущие разработчики ИИ продолжают публиковать секретные данные на GitHub

12.11.2025 [14:00],

Павел Котов

Разработчики технологий искусственного интеллекта продолжают пренебрегать соображениями кибербезопасности и конфиденциальности данных, утверждают эксперты компании Wiz. Они изучили положение дел в 50 ведущих компаниях в области ИИ по версии Forbes и обнаружили, что 65 % из них публикуют закрытые данные прямо на GitHub.

Источник изображения: wiz.io Чтобы обнаружить общедоступные конфиденциальные данные, такие как токены доступа, учётные данные и ключи API, специалистам Wiz пришлось обратиться к источникам, которые большинство исследователей и сканеров едва ли когда-либо обнаружат. Это были, например, удалённые форки, репозитории разработчиков и файлы GIST. Глубокое сканирование, которое позволяет заглянуть дальше обычных поисковых запросов и выйти за рамки «секретов на поверхности», осуществлялось с помощью схемы «глубина, периметр и покрытие». Аспект «периметра», в частности, предполагает анализ репозиториев не только самой крупной организации, но и ресурсов связанных с ней лиц. Традиционные средства поиска таких результатов не дают. Примечательно, что попытки сообщить компаниям о выявленных утечках зачастую не давали результатов: почти половина уведомлений либо не доходила до них, либо оставалась без ответа за отсутствием официального канала связи для таких целей. Иногда компания просто не отвечала и не решала проблему. Эксперты же рекомендуют уделять первоочередное внимание обнаружению конфиденциальной информации в массивах открытых данных, иметь особый канал для получения таких сигналов, а также привлекать поставщиков и разработчиков открытого ПО. Надлежащий протокол раскрытия информации, подчёркивают специалисты, может дать компании преимущество в выявлении уязвимостей и утечек. Хакеры слили данные сотен сотрудников ФБР, Минюста и Министерства внутренней безопасности США

17.10.2025 [18:13],

Сергей Сурабекянц

Группа Scattered LAPSUS$ Hunters из хакерского сообщества Com, стоящего за крупными утечками данных в последние годы, опубликовала имена и личные данные сотен государственных служащих, включая сотрудников ФБР, Министерства юстиции США, Министерства внутренней безопасности США, Иммиграционной и таможенной полиции США. Хакеры публично обратились к мексиканским наркокартелям, требуя вознаграждения за доксинг (раскрытие персональных данных) агентов США.

Источник изображения: unsplash.com «Я хочу свои деньги, Мексика», — написал пользователь Telegram-канала Scattered LAPSUS$ Hunters, объединяющего несколько хакерских групп, связанных с киберпреступным сообществом Com. «Мексиканские картели, мы сбрасываем все документы, где мой миллион долларов?» — говорится в другом сообщении. Хакеры имеют в виду заявление Министерства внутренней безопасности США о том, что мексиканские картели начали предлагать вознаграждение за доксинг агентов. Правительство США не подтвердило и не опровергло это утверждение, несмотря на угрозы хакеров в следующий раз раскрыть данные работников налогового управления. Издание 404 Media изучило несколько таблиц с данными, опубликованных в Telegram-канале группы. Одна содержала якобы персональные данные 680 сотрудников Министерства внутренней безопасности, другая — сведения о более чем 170 адресах электронной почты ФБР и их владельцах; а третья — персональные данные более 190 сотрудников Министерства юстиции. При содействии компании District 4 Labs, специализирующейся на кибербезопасности, сотрудники 404 Media подтвердили достоверность некоторых опубликованных данных. Исследование показало, что многие части документов действительно относились к государственным служащим с тем же именем, названием агентства, адресом или номером телефона. В некоторых случаях адреса, опубликованные хакерами, по-видимому, относились к жилым, а не к офисным помещениям. Неясно, как хакеры собрали или иным образом получили эти данные, будь то объединение предыдущих разрозненных утечек данных или получение их из конкретного государственного органа. Министерство внутренней безопасности заявило, что его чиновники «сталкиваются с более чем 1000 % ростом числа нападений на них и их семьи, подвергающихся доксингу и угрозам в интернете». Остаётся неясным, как именно Министерство рассчитало этот рост и какие данные использовало. Правительство США принимает меры в отношении приложений, веб-сайтов и страниц в социальных сетях, которые, по его мнению, раскрывают персональную информацию или иным образом угрожают государственным служащим. Во многих случаях эти источники информации действовали в соответствии с первой поправкой к Конституции США и не занимались доксингом, но всё равно вынуждены были подчиниться. Так, Apple была вынуждена удалить приложение Eyes Up, которое собирало видеозаписи действий и злоупотреблений иммиграционных и таможенных служащих. Также Apple пришлось запретить ряд приложений, которые демонстрировали незаконные действия государственных чиновников, после прямого давления со стороны Министерства юстиции. Хакерская группа Scattered LAPSUS$ Hunters приобрела известность после угрозы опубликовать большой объём данных клиентов Salesforce, включая Disney/Hulu, FedEx, Toyota, UPS и других. В 2016 году другая хакерская группа под названием Crackas With Attitude опубликовала личные данные около 20 000 агентов ФБР и 9000 сотрудников Министерства внутренней безопасности. Discord нашла виноватого в утечке данных пользователей — подрядчик заявил, что его не взламывали

14.10.2025 [20:25],

Анжелла Марина

Компания 5CA, поставщик услуг поддержки клиентов для платформы Discord, заявила, что не была взломана, опровергая более раннее утверждение Discord о том, что утечка данных произошла по вине третьей стороны. Инцидент, в ходе которого могли быть скомпрометированы паспорта пользователей, сейчас расследуется. По предварительным данным 5CA, утечка произошла за пределами их защищённых систем.

Источник изображения: ELLA DON/Unsplash Как сообщает The Verge со ссылкой на данные Discord, инцидент затронул ограниченное число пользователей, которые обращались в службу поддержки платформы. Компания уточнила, что примерно 70 000 пользователей по всему миру могли иметь скомпрометированные фотографии государственных удостоверений личности, которые поставщик использовал для рассмотрения апелляций, связанных с возрастом. При этом в Discord подчеркнули, что «это был не взлом самой платформы Discord, а инцидент, связанный со сторонним поставщиком услуг — 5CA, который использовался для поддержки клиентской службы». В ответ на эти заявления компания 5CA опубликовала на своём сайте официальное сообщение, в котором заявила следующее: «Мы осведомлены о публикациях в СМИ, называющих 5CA причиной утечки данных одного из наших клиентов. В отличие от этих сообщений, мы можем подтвердить, что ни одна из систем 5CA не была задействована, и 5CA не обрабатывала никакие удостоверения личности, выданные государством, для этого клиента. Все наши платформы и системы остаются защищёнными, а данные клиентов продолжают охраняться в рамках строгих мер защиты и контроля безопасности». 5CA также сообщила, что проводит расследование совместно с Discord, внешними консультантами и экспертами по кибербезопасности, а в качестве меры предосторожности усилен контроль за системами доступа, шифрованием и мониторингом. Предварительные результаты расследования указывают на то, что инцидент мог быть вызван человеческой ошибкой, масштаб которой пока уточняется. 5CA находится в тесном контакте со всеми заинтересованными сторонами и обещает опубликовать результаты после их подтверждения. Журналисты направили запросы как в 5CA — с просьбой подтвердить, обрабатывала ли компания фотографии государственных удостоверений и уточнить характер возможной ошибки, так и в Discord — с вопросом, какая организация действительно хранила скомпрометированные изображения документов. Salesforce не будет платить выкуп хакерам, укравшим из её базы данные 39 клиентов, включая Toyota и FedEx

09.10.2025 [13:03],

Владимир Фетисов

Ранее в этом году группа хакеров заявила о краже около 1 млрд записей компаний, хранящих контакты своих клиентов в облачных базах данных Salesforce. Злоумышленники запустили вымогательский веб-сайт с требованиями выкупа и угрозами опубликовать эту информацию в сети. Теперь же Salesforce заявила, что не намерена платить киберпреступникам.

Источник изображений: unsplash.com За этим инцидентом стоит сообщество киберпреступников Scattered LAPSUS$ Hunters. Название представляет собой гибрид трёх известных вымогательских группировок: Scattered Spider, LAPSUS$ и ShinyHunters. По данным принадлежащей Google ИБ-компании Mandiant, хакеры начали вредоносную кампанию в мае этого года. Они обзванивали организации, хранящие данные на платформе Salesforce, и под разными предлогами убеждали жертв установить вредоносное приложение. Mandiant отслеживает эту группировку под идентификатором UNC6040, поскольку исследователям не удалось однозначно идентифицировать принадлежность её членов к конкретным киберпреступным сообществам. В начале месяца хакеры запустили вымогательский веб-сайт, на котором разместили информацию о том, что Toyota, FedEx и 37 других крупных клиентов Salesforce стали жертвами их вредоносной кампании. В заявлении хакеров говорилось, что общее количество похищенных ими записей составило 989,45 млн. На этом же сайте они призвали Salesforce начать переговоры о сумме выкупа, угрожая раскрыть похищенную информацию. На этой неделе представитель Salesforce заявил, что компания не намерена платить выкуп. «Могу подтвердить, что Salesforce не будет вступать в контакт, вести переговоры или платить по какому-либо требованию выкуп», — приводит источник слова представителя компании. Это сообщение появилось на следующий день после того, как стало известно, что Salesforce уведомила клиентов по почте о своём намерении не вступать в контакт с хакерами. Отметим, что Salesforce отказалась платить выкуп хакерам на фоне продолжающегося роста числа атак вымогательского ПО на компании по всему миру. Причина, по которой атаки такого типа всё ещё пользуются большой популярностью среди злоумышленников, в том, что они могут приносить огромные суммы, которые жертвы атак нередко платят за восстановление данных или обещание хакеров не публиковать конфиденциальную информацию. По данным ИБ-компании Deepstrike, разные организации по всему миру в прошлом году выплатили хакерам $813 млн, а годом ранее этот показатель был равен $1,1 млрд. Discord сообщил об утечке удостоверений личности 70 000 пользователей

09.10.2025 [06:15],

Анжелла Марина

Платформа Discord сообщила, что в результате взлома стороннего провайдера технической поддержки персональные данные около семи десятков тысяч пользователей могли быть скомпрометированы, включая фотографии документов, удостоверяющих личность. Инцидент произошёл в системе Zendesk, которую компания использовала для обработки обращений, связанных с подтверждением возраста.

Источник изображения: appshunter.io/Unsplash Представитель Discord Ну Векслер (Nu Wexler) заявил изданию The Verge, что сообщения о якобы утечке 2,1 миллиона фотографий и 1,5 терабайта данных являются неточными и используются злоумышленниками в целях вымогательства. По его словам, речь идёт не о взломе самой платформы Discord, а о компрометации стороннего поставщика услуг поддержки. Из всех пострадавших аккаунтов по всему миру компания идентифицировала примерно 70 000 пользователей, чьи официальные удостоверений личности могли быть раскрыты — эти изображения использовались поставщиком для рассмотрения апелляций, связанных с возрастом. Векслер подчеркнул, что Discord не намерен выплачивать вымогаемые средства и уже прекратил сотрудничество с пострадавшим вендором. Компания заявила, что работает с правоохранительными органами, регуляторами по защите данных и внешними экспертами по кибербезопасности. Кроме того, на прошлой неделе платформа также сообщила, что в ходе инцидента могли быть скомпрометированы имена, логины пользователей, адреса электронной почты, последние четыре цифры номеров кредитных карт и IP-адреса. Все пользователи, которых коснулась проблема, получили уведомления. Discord взломали: хакеры похитили личные данные пользователей и «немного» сканов паспортов

04.10.2025 [12:28],

Владимир Фетисов

Платформа Discord объявила об утечке данных некоторых пользователей сервиса. Инцидент произошёл в результате хакерской атаки на одного из партнёров компании, который занимается предоставлением услуг модерации контента и техподдержки на платформе.

Источник изображения: Discord В сообщении Discord сказано, что один из сторонних поставщиков услуг техподдержки был скомпрометирован «неавторизованной стороной». Злоумышленники получили доступ к информации ограниченного числа пользователей, которые обращались в Discord через «Службу поддержки» и/или команды Trust & Safety. В сообщении также говорится, что злоумышленники пытались вымогать у Discord финансовый выкуп. При этом особо отмечается, что «злоумышленники не получили доступа к системам Discord». Что касается данных, к которым злоумышленники получили доступ, то речь идёт о Ф. И. О. пользователей, адресах их почтовых ящиков и последних четырёх цифрах номеров банковских карт. Вместе с этим «неавторизованная сторона» получила доступ к «небольшому количеству» изображений удостоверений личности, которые предоставлялись пользователями при подтверждении возраста в Discord. По данным компании, полные номера банковских карт и пароли пользователей не попали в руки злоумышленников. В настоящее время Discord уведомляет затронутых инцидентом пользователей по электронной почте. Если изображение удостоверения личности могло попасть в руки злоумышленников, компания сообщит об этом отдельно. В дополнение к этому Discord отозвал доступ к своим системам у поставщика услуг техподдержки, который был скомпрометирован, а также уведомил регуляторов и провёл проверку собственных систем обнаружения угроз и средств безопасности, используемых при взаимодействии со сторонними подрядчиками. Грядущий флагман Samsung Galaxy S26 Ultra показался на изображениях — изменения в дизайне минимальны

30.09.2025 [19:39],

Сергей Сурабекянц

В Сети опубликованы рендеры будущего флагманского смартфона Samsung Galaxy S26 Ultra. Судя по этим изображениям и видео, устройство получит такой же плоский экран, боковые панели и четыре тыльные камеры, как у S25 Ultra, хотя оформление блока камер немного отличается. Три камеры теперь расположены вертикально слева на тыльной стороне корпуса внутри выступающего островка, а четвёртая камера, светодиодная вспышка и дополнительный вырез для датчиков сохранили свою конфигурацию. Рамка телефона полностью плоская, а края закруглены спереди и сзади для удобства удержания в руке. Габариты телефона составляют 163,4 × 77,9 × 7,9 мм (12,4 мм с учётом выступающих камер), что делает его немного тоньше, чем 8,2-миллиметровый S25 Ultra, и чуть длиннее, несмотря на тот же 6,9-дюймовый дисплей. Согласно просочившейся информации, смартфон сохранит аккумулятор ёмкостью 5000 мА·ч, а данные о быстрой проводной зарядке мощностью 60 Вт пока остаются противоречивыми. Сообщается, что телефон будет поддерживать стандарт Qi2.2 с магнитным креплением. Предполагается, что S26 Ultra будет построен на базе чипсета Snapdragon 8 Elite Gen 5 и получит до 16 Гбайт оперативной памяти. Презентация смартфонов серии Samsung Galaxy S26 ожидается в начале 2026 года. Более подробная информация должна появиться в ближайшие месяцы. FCC случайно слила секретные данные об устройстве iPhone 16e

30.09.2025 [08:42],

Алексей Разин

Федеральная комиссия США по связи (FCC) взаимодействует с поставщиками различных электронных устройств на рынок страны, а потому те постоянно передают ей подробные технические данные. В результате недавнего инцидента достоянием общественности стала конфиденциальная информация об устройстве смартфонов Apple iPhone 16e.

Источник изображения: Apple Чертежи Apple с пометкой «только для служебного пользования» оказались в 163-страничном документе, опубликованном на сайте, где хранится открытая документация, связанная с работой FCC. В понедельник внимание к этой случайной утечке привлёк один из участников обсуждения на страницах Reddit. Обычно комиссия редактирует документацию, содержащую конфиденциальные технические сведения, прежде чем публиковать её на собственном сайте, но в конкретном случае этого сделано не было. В обсуждаемом 163-страничном документе содержались подробные чертежи, описывающие устройство процессора и графической подсистемы смартфона iPhone 16e. Apple была вынуждена обратиться к регуляторам с письмом, в котором требовала удалить конфиденциальную информацию со связанного с деятельностью комиссии стороннего сайта. По мнению производителя, получившие доступ к этим данным конкуренты могли бы использовать их в дальнейшем для получения «несправедливого преимущества» даже с учётом присутствия указанного устройства (iPhone 16e) на рынке. Ссылка на документ с официального сайта FCC исчезла, поэтому можно предположить, что соответствующие меры по защите интересов Apple были приняты. Производитель Peugeot, Opel и Fiat заявил об утечке данных клиентов после хакерской атаки

23.09.2025 [10:55],

Владимир Фетисов

Концерн Stellantis, производящий автомобили Opel, Chrysler, Fiat, Jeep, Dodge, Ram и др., подтвердил факт утечки персональных данных клиентов. В заявлении автогиганта сказано, что инцидент произошёл в результате «взлома платформы стороннего поставщика услуг, которая обеспечивает работу службы поддержки клиентов в Северной Америке».

Источник изображения: Towfiqu barbhuiya / Unsplash В заявлении Stellantis сказано, что в руки злоумышленников попала контактная информация клиентов. При этом представители компании отказались от комментариев относительно того, какие именно типы данных были похищены в рамках инцидента. В компании также отказались от комментариев касательно количества клиентов, которые были уведомлены об утечке данных. По данным источника, утечка данных Stellantis связана со взломом базы данных Salesforce. Эту информацию якобы предоставили хакеры из группировки ShinyHunters, которая взяла на себя ответственность за взлом Stellantis. По их словам, в результате взлома из базы данных удалось извлечь 18 млн записей о пользователях. Отмечается, что Stellantis является частью длинного списка компаний, включая Cloudflare, Google и Proofpoint, чьи данные были похищены в результате недавнего инцидента, затронувшего платформу Salesloft Drift. Жертвы утечки данных Facebook✴ через Cambridge Analytica начали получать выплаты от Цукерберга

17.09.2025 [19:46],

Владимир Фетисов

Вероятно, многие ещё помнят скандал с британской компанией Cambridge Analytica, получившей доступ к данным миллионов пользователей Facebook✴✴ без их согласия во время президентской кампании Дональда Трампа (Donald Trump) в 2016 году и использовавшей их для политической рекламы. Похоже, что компания Meta✴✴ Platforms (в то время Facebook✴✴) начала выплачивать компенсации пострадавшим пользователям платформы в рамках судебного урегулирования.

Источник изображения: Michael Candelori / Shutterstock.com Рассмотрение этого дела закончилось ещё несколько лет назад. Facebook✴✴ выплатила штраф в размере $5 млрд после иска Федеральной торговой комиссии (FTC) в 2019 году. В 2022 года для урегулирования другого коллективного иска компания согласилась выплатить $725 млн пострадавшим пользователям. Теперь же стало известно, что затронутые инцидентом пользователи начали получать компенсацию. В недавнем сообщении одного из участников иска против Facebook✴✴ сказано, что он получил на этой неделе около $38. По сути, все пользователи Facebook✴✴, у которых была учётная запись в социальной сети в период с 7 мая 2007 года по 22 декабря 2022 года, могут претендовать на получение выплаты, поскольку они, вероятно, пострадали от утечки данных. Однако для получения компенсации необходимо было присоединиться к коллективному иску и подать претензию до 25 августа 2023 года. Пользователи платформы, которые не сделали этого, более не имеют права на получение компенсации. Размер выплаты зависит от количества людей, присоединившихся к коллективному иску, а также от продолжительности периода активности в Facebook✴✴. Другими словами, пользователь, который имел аккаунт Facebook✴✴ в течение нескольких лет, получит больше пользователя, активного всего несколько недель. По данным источника, процесс распределения средств продлится в течение следующих двух с половиной месяцев. Денежные средства будут поступать на счёт, который каждый пользователь указал в коллективном иске. Энтузиасты портировали FSR 4 на Radeon RX 7000 и Nvidia GeForce RTX 30 — благодаря утечке из AMD

16.09.2025 [15:01],

Павел Котов

AMD случайно опубликовала исходный код технологии масштабирования изображения FSR 4 — энтузиасты быстро воспользовались возможностью и реализовали её там, где сама компания этого не сделала, обратил внимание ресурс VideoCardz.

Источник изображения: videocardz.com В опубликованных файлах нашлась и INT8-реализация FSR 4, которая теоретически не требовала графики на архитектуре RDNA 4 (семейства видеокарт Radeon RX 9000). Репозитории вскоре удалили, однако несколько дней они были доступны под лицензией MIT, разрешающей свободное использование. AMD утверждает, что лицензия не распространяется на утечку, но юридическая ситуация остаётся неясной. Среди прочего в сеть попали некомпилированные веса ИИ-алгоритма FSR 4 , бесполезные для большинства пользователей. Но энтузиасты собрали на их основе DLL-библиотеку, позволяющую подменой файлов запустить FSR 4 вместо FSR 3.1 на видеокартах с архитектурой RDNA 3 и Nvidia RTX 30-й серии. В этом варианте удалось добиться «заметно более высокого качества» по сравнению с FSR 3.1, хотя и ценой некоторого падения производительности. Например, на GeForce RTX 3060 Ti задержка апскейлера выросла с 0,6 до 1,9 мс. В финальной версии AMD FSR 4 используется формат FP8 (операции с 8-битными числами с плавающей запятой), который поддерживается только на графике с архитектурой RDNA 4. Разработанный энтузиастами вариант с INT8 удалось запустить на видеокартах AMD Radeon RX 7000, но не RX 6000, потому что архитектура RDNA 2 не предусматривает матричного ускорения WMMA — для более старых видеокарт потребуется другая версия библиотек. AMD не делала заявлений о намерении реализовать поддержку FSR 4 на видеокартах Radeon RX 7000, и нет ясности, использовались ли подвергшиеся утечке данные на ранних этапах разработки, или компания отказалась от них в пользу другого решения, например, FSR Redstone, которое совместимо с более широким ассортиментом оборудования. Как бы то ни было, удалось подтвердить, что видеокарта AMD Radeon RX 7900 XTX способна поддерживать FSR 4 в Cyberpunk 2077 через OptiScaler, причём активация технологии довольно проста. Энтузиасты опубликовали скомпилированные файлы DLL, позволяющие опробовать FSR 4 на разных видеокартах, но пользоваться ими придётся на свой страх и риск, а также помнить, что это решение вызывает просадку частоты кадров. Масштабный слив данных «Великого китайского файрвола» раскрыл механизм работы системы

14.09.2025 [05:31],

Анжелла Марина

В Китае произошла крупнейшая утечка данных системы интернет-цензуры, известной как «Великий китайский файрвол». Исследователи подтвердили, что в открытый доступ попало более 500 ГБ внутренних документов, исходного кода, рабочих журналов и сообщений, связанных с этой системой.

Источник изображения: Krzysztof Kowalik/Unsplash Утечка, обнаруженная 11 сентября, включает материалы, предположительно принадлежащие компании Geedge Networks, связанной с Фан Биньсином (Fang Binxing), которого называют «отцом» «Великого китайского файрвола», и лаборатории MESA Института информационной инженерии Китайской академии наук. По сообщению Tom's Hardware со ссылкой на независимую команду исследователей Great Firewall Report (GFW Report), в документах содержатся полные сборочные системы для платформ глубокого анализа пакетов (DPI), а также модули кода, предназначенные для выявления и ограничения работы инструментов обхода цензуры, включая VPN, SSL-фингерпринтинг (метод анализа характеристик SSL/TLS-соединений) и регистрацию сессий. По данным GFW Report, материалы раскрывают архитектуру коммерческой платформы Tiangou, предназначенную для интернет-провайдеров и пограничных шлюзов. Эта система, которую называют «Великим файрволом в коробке», изначально работала на серверах HP и Dell, но позже перешла на китайское оборудование из-за санкций. Документы показывают, что система развёрнута в 26 дата-центрах Мьянмы, где государственная телекоммуникационная компания использует её для мониторинга 81 млн одновременных TCP-соединений и массовой блокировки контента. Технологии компании Geedge Networks также экспортируются в Пакистан, Эфиопию и Казахстан для интеграции в системы законного перехвата данных, включая систему WMS 2.0 в Пакистане, которая обеспечивает слежку за мобильными сетями в реальном времени и перехват незашифрованных HTTP-сессий. Исследователи продолжают анализировать архив, который включает журналы сборки и заметки разработчиков, способные выявить уязвимости протоколов или ошибки в работе системы, которые могут быть использованы для обхода цензуры. Архив уже дублируется хакерскими группами, такими как Enlace Hacktivista, но специалисты рекомендуют использовать изолированные среды для его изучения. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |