|

Опрос

|

реклама

Быстрый переход

Хакеры легко извлекли из электромобиля BYD Seal полную историю поездок — от китайского завода до авторазборки в Польше

22.04.2026 [13:26],

Дмитрий Федоров

Группа «белых» хакеров купила на вторичном рынке телематический модуль от разбитого электромобиля BYD Seal и по незашифрованным данным из его памяти восстановила полный маршрут машины — от заводского конвейера в Китае через эксплуатацию в Великобритании до разборки в Польше. Ни специального оборудования, ни доступа к закрытым базам не потребовалось: хватило самодельной проводки, утилиты для чтения файловой системы и общедоступных интернет-источников.

Источник изображения: Curated Lifestyle / unsplash.com Телематический модуль отвечает за связь автомобиля с мобильными и интернет-сетями и, как правило, содержит GPS-приёмник. В памяти такого блока хранятся координаты каждого перемещения, время включения и выключения двигателя, данные о зарядке (для электромобилей), состояние технических жидкостей, моточасы, диагностические коды неисправностей и статистика обслуживания. Многие модули работают ещё и как «чёрный ящик» — фиксируют параметры автомобиля в момент аварии и за несколько секунд до неё. Данные сохраняются даже после извлечения модуля из машины. Исследователи намеренно купили модуль на вторичном рынке: новый автомобиль ещё не успел бы накопить журналы поездок, тогда как модуль из подержанной машины почти наверняка содержит пользовательские данные. Штатного разъёма для считывания памяти у них не было, поэтому пришлось спаять собственный переходник для подключения модуля к USB-программатору — минуя диагностический интерфейс OBD-II. С помощью утилиты ubireader хакеры извлекли полный образ файловой системы из разделов modem, custapp и system, а затем сосредоточились на анализе корневой файловой системы (rootfs) и пользовательского раздела (usrfs). Ни один из разделов не был зашифрован, и задача оказалась несложной. Разобрав журналы глобальной навигационной спутниковой системы (GNSS), хакеры восстановили полную историю автомобиля — каждое перемещение и каждая остановка были зафиксированы в логах. Помимо данных с чипа исследователи воспользовались разведкой на основе открытых источников (OSINT). Два подхода вместе позволили привязать аномальные точки данных к реальным событиям. На карте большинство перемещений соответствовало типичным маршрутам, однако за период нахождения автомобиля в Великобритании неожиданно обнаружилось скопление GPS-точек в одной локации. Простой поиск в Google с фильтрами по дате и времени привёл к публикациям в социальных сетях о перевернувшемся электромобиле BYD Seal. Длинная серия координат в одной локации объяснялась тем, что машина лежала на боку после аварии. Описанная уязвимость не уникальна для автомобилей BYD. GPS-навигации уже три десятилетия, и на вторичном рынке хватает старых автомобилей, чья бортовая электроника может стать источником детальной информации о перемещениях владельца. Даже Tesla, которая позиционирует шифрование как конкурентное преимущество, не всегда была защищена от подобных проблем. Автопроизводители и регуляторы в последние годы ужесточили требования к шифрованию, но практически любой автомобиль, выпущенный за последние двадцать лет, несёт на борту цифровые регистраторы — аналог авиационного «чёрного ящика». Часть таких модулей хранит информацию о перемещениях за весь срок эксплуатации, и во многих случаях эти данные не зашифрованы. ИИ стал оружием хакеров: кибератаки стали быстрее и сложнее

20.04.2026 [18:33],

Владимир Мироненко

Стремительное внедрение ИИ расширило возможности киберпреступников для совершения хакерских атак. Согласно исследованию, проведённому по заказу финансовой и риск-консалтинговой компании Kroll, 76 % организаций за последние два года столкнулись с инцидентами безопасности, связанными с использованием ИИ-приложений или ИИ-моделей.

Источник изображения: Kevin Ku/unsplash.com Также использование ИИ упростило злоумышленникам проведение атак и применение методов социальной инженерии, например с помощью поддельных телефонных звонков или дипфейк-видео. Финансовые учреждения, являясь основой современной экономики, стали очевидной целью для злоумышленников. Обладая большими финансовыми резервами и обширными базами данных о клиентах, они являются привлекательной целью для киберпреступников, рассчитывающих на возможность получить выкуп в случае успешных атак с использованием программ-вымогателей. В связи с этим компании в сфере финансовых услуг наращивают усилия по укреплению защиты от растущей угрозы киберпреступности, стремясь обезопасить своих клиентов, клиентов и себя от дорогостоящих взломов и репутационного ущерба. Такие банки, как JPMorgan Chase, Lloyds Banking Group и Santander, принимают меры для обеспечения безопасности своих систем в условиях растущего числа кибератак. «Время, необходимое для обнаружения и использования уязвимостей, резко сокращается», — говорит Патрик Опет (Patrick Opet), директор по информационной безопасности JPMorgan. Согласно индексу угроз IBM X-Force 2025, на финансовый и страховой секторы пришлось 27 % всех инцидентов в сфере безопасности в 2025 году, что является вторым по величине показателем среди всех отраслей. В связи с быстро меняющейся ситуацией финансовые организации укрепляют защиту, чтобы противостоять угрозам безопасности. Например, Томас Харви (Thomas Harvey), главный специалист по информационной безопасности Santander UK, сообщил на саммите FT по киберустойчивости в декабре, что для снижения рисков компания регулярно проводит аудит своих партнёров. «У нас есть множество пунктов, касающихся кибербезопасности, которые мы оговариваем. Мы проводим различные оценки кибербезопасности в процессе внедрения, и у нас есть инструменты мониторинга, которые отслеживают внешнее состояние нашей цепочки поставок на случай изменений», — сказал он. Патрик Опет сообщил, что банк начал изучать, как поставщики защищают свои системы. «По сути, мы собираем информацию обо всех наших поставщиках, чтобы выявить слабые места в их инфраструктуре или признаки потенциальной угрозы», — рассказал он. Тем, кто пренебрегает защитой, банк направил в 2025 году предупреждение, что прекратит с ними сотрудничество, если они не изменят подход. В свою очередь, Lloyds разработал Global Correlation Engine — инструмент на основе ИИ, который помогает выявлять угрозы и уменьшать количество ложных срабатываний — действий, ошибочно идентифицируемых как вредоносные. Регулирующие органы, такие как Банк Англии и Управление по финансовому регулированию и надзору Великобритании (FCA), советуют участникам финансового сектора сосредоточиться на повышении отказоустойчивости, чтобы системы можно было быстро восстановить в случае атаки. В связи с этим некоторые организации обратились за помощью к бывшим хакерам, которые лучше знают ход мыслей атакующих. Есть также компании, такие как группа The Hacking Games, созданная в 2023 году, которые предоставляют услуги белых хакеров, позволяя выявить бреши в безопасности. Исследователь слил уязвимости Windows, которые проигнорировала Microsoft — хакеры уже их используют

18.04.2026 [08:20],

Анжелла Марина

Хакеры воспользовались выложенным в Сеть кодом неисправленной уязвимости Windows для атаки как минимум на одну организацию. Код недавно опубликовал недовольный исследователь безопасности, известный под псевдонимом Chaotic Eclipse, после того, как Microsoft не отреагировала на его сообщение об обнаружении уязвимостей.

Источник изображения: AI Как сообщает TechCrunch, специалисты компании Huntress зафиксировали использование трёх уязвимостей Windows, получивших названия BlueHammer, UnDefend и RedSun. Данные бреши затрагивают антивирус Windows Defender и позволяют злоумышленникам получить права администратора на поражённом компьютере. Код для эксплуатации этих уязвимостей был опубликован Chaotic Eclipse на GitHub. «Я не блефовал перед Microsoft, и я делаю это снова, — написал он. — Огромное спасибо руководству MSRC за то, что это стало возможным», — добавил Chaotic Eclipse, имея в виду Центр реагирования на кибератаки Microsoft, который расследует и обрабатывает сообщения об уязвимостях. На данный момент Microsoft выпустила патч только для одной из трёх уязвимостей — BlueHammer, исправление для которой стало доступно на этой неделе. Остальные две бреши, UnDefend и RedSun, остаются неустранёнными, продолжая представлять угрозу для систем. Личности самих хакеров, а также их цели пока не установлены. Джон Хэммонд (John Hammond), исследователь из Huntress, отметил, что доступность готовых инструментов для атак превращает защиту в изматывающую гонку с преступниками. Представитель Microsoft Бен Хоуп (Ben Hope) в ответ заявил, что компания поддерживает скоординированное раскрытие уязвимостей и устранение проблем до их публичного раскрытия. Злоумышленники похитили данные о бронированиях клиентов Booking.com — пострадавших уже известили

13.04.2026 [20:15],

Сергей Сурабекянц

В воскресенье вечером платформа онлайн-бронирования Booking.com сообщила, что «неуполномоченные третьи стороны» получили доступ к информации о бронировании клиентов. По словам компании, ситуация «сейчас под контролем», а «пострадавшие гости» проинформированы. Некоторые клиенты Booking.com подтвердили получение электронных писем от компании о возможной утечке данных.

Источник изображений: unsplash.com В опубликованном сообщении говорится, что Booking.com «недавно заметил подозрительную активность», которая «затрагивает ряд бронирований». Начатое расследование возможной утечки показало, что неуполномоченные лица могли просмотреть «данные бронирования, имя или имена, адреса электронной почты и физические адреса», а также «номера телефонов, связанные с бронированием, и любую другую информацию, которой вы могли поделиться с местом размещения». Информация о том, когда произошёл взлом и сколько человек могло пострадать, отсутствует. Сервис Booking.com пока не ответил на журналистские запросы по этому поводу. Взломщики Rockstar опубликуют украденные данные — разработчик GTA VI не выполнил требования хакеров

13.04.2026 [17:55],

Михаил Романов

Хакерская группировка ShinyHunters, получившая доступ к конфиденциальной информации разработчиков криминального боевика GTA VI из Rockstar Games, в разговоре с BBC подтвердила планы на публикацию украденных данных. Напомним, на днях ShinyHunters объявила о взломе хранилища данных Rockstar через стороннюю аналитическую ИИ-платформу Anodot и потребовала от студии до 14 апреля выплатить выкуп, иначе выложит материалы в открытый доступ. Rockstar впоследствии взлом подтвердила, но постаралась преуменьшить его значение. Хакеры получили доступ к «ограниченному объёму несущественной информации», который не повлияет на игроков и деятельность самой компании. Таким образом, Rockstar требования ShinyHunters не выполнила, в связи с чем группировка намерена привести свою угрозу в исполнение, хотя дедлайн в виде 14 апреля на момент публикации ещё не наступил. Какого рода информацией Rockstar завладели в ShinyHunters, неясно, но, учитывая способ взлома, речь, скорее всего, идёт о финансовых документах, маркетинговых планах и данных о расходах игроков, нежели о материалах самой GTA VI. Стоит отметить, что это уже не первый взлом Rockstar за время разработки GTA VI. В 2022 году хакеры опубликовали сотни геймплейных роликов из тестовой версии игры, а на исходе 2023-го «слили» дебютный трейлер проекта до официального показа. GTA VI создаётся исключительно для PS5, Xbox Series X и S. Игра должна была выйти ещё прошлой осенью, но сначала премьеру перенесли на 26 мая 2026 года, а впоследствии отложили до 19 ноября. Хакеры похитили и слили в Сеть секретные файлы полиции Лос-Анджелеса

10.04.2026 [06:09],

Анжелла Марина

Киберпреступники похитили большой массив конфиденциальных внутренних документов Департамента полиции Лос-Анджелеса и выложили данные в сеть. Как стало известно TechCrunch, за утечкой стоит группировка World Leaks, которая публикует похищенную информацию, чтобы заставить жертв заплатить выкуп.

Источник изображения: xAI Украденные данные включают личные дела сотрудников полиции, материалы расследований внутренних проверок и процессуальные документы с уголовными жалобами. Файлы также содержат персональную информацию, включая имена свидетелей и медицинские данные. Эмма Бест (Emma Best), основатель некоммерческой организации и платформы для сбора и публикации крупных утечек информации от государственных структур DDoSecrets, подтвердила, что смогла просмотреть часть информации, которая была опубликована (а затем удалена по неизвестной причине) на сайте группировки. В публичном заявлении Департамент полиции Лос-Анджелеса сообщил, что расследует инцидент, уточнив, что взлом не затронул системы и сети LAPD, а произошёл через систему цифрового хранения, принадлежащую офису городского прокурора Лос-Анджелеса. Департамент уже работает с этим офисом, чтобы получить доступ к скомпрометированным файлам и понять полный масштаб инцидента. Взлом, по данным Los Angeles Times, затронул 7,7 терабайт различной информации и более 337 000 файлов. Так как по законам штата Калифорния большинство документов полицейских считаются конфиденциальными, эта утечка, если её подлинность подтвердится, станет беспрецедентным нарушением безопасности полицейских. World Leaks начала свою деятельность в январе 2025 года как очевидный ребрендинг предыдущей группировки Hunters International, и с тех пор скомпрометировала организации в различных отраслях, включая здравоохранение, производство и технологии, продемонстрировав способность атаковать даже оборонных подрядчиков и компании из списка ежегодного рейтинга 500 крупнейших компаний США (Fortune 500). Злоумышленники спрятали вирус для кражи данных кредиток в SVG-изображении размером 1 пиксель

09.04.2026 [12:54],

Дмитрий Федоров

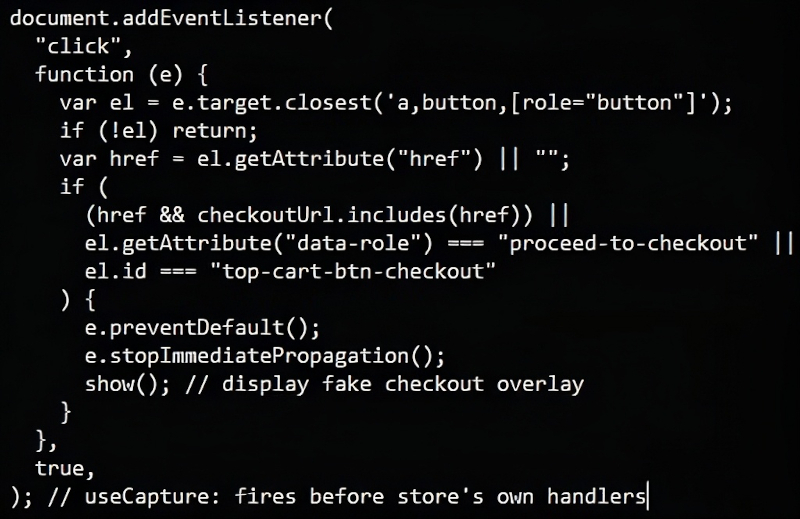

Почти 100 интернет-магазинов, работающих на платформе электронной коммерции Magento, стали целью кампании по краже данных кредитных карт. Злоумышленники прячут вредоносный код в SVG-изображении размером 1 × 1 пиксель и запускают его при переходе жертвы к оплате заказа. Исследователи Sansec связывают атаку с уязвимостью PolyShell, обнаруженной в середине марта и затронувшей все установки Magento Open Source и Adobe Commerce стабильных версий ветки 2.

Источник изображения: Wesley Tingey / unsplash.com При переходе к оплате на скомпрометированном сайте вредоносный код перехватывает нажатие кнопки оформления заказа и выводит правдоподобную поддельную форму Secure Checkout с полями для реквизитов карты и данных плательщика. Сведения, введённые в эту форму, проверяются, после чего отправляются злоумышленнику в формате JSON-данных, зашифрованных с помощью XOR и дополнительно замаскированных кодированием base64. Злоумышленники внедряют вредоносный код непосредственно в HTML-код сайта в виде SVG-элемента размером 1 × 1 пиксель с обработчиком события onload. «Обработчик onload содержит всю вредоносную нагрузку: она закодирована в base64 внутри вызова atob() и запускается через setTimeout», — пояснила Sansec. Такой способ позволяет не подключать внешние сценарии, на которые защитные сканеры обычно реагируют как на подозрительные: весь вредоносный код остаётся встроенным в страницу и помещается в значении одного строкового атрибута.

Источник изображения: sansec.io Sansec полагает, что злоумышленники получили доступ, эксплуатируя уязвимость PolyShell. Она позволяет выполнять код без прохождения проверки подлинности и получать контроль над учётными записями. Ранее компания предупреждала, что атакам с использованием PolyShell подверглись более половины всех уязвимых магазинов. В части случаев злоумышленники внедряли перехватчики данных платёжных карт и использовали WebRTC для скрытой передачи похищенных сведений. Sansec выявила шесть доменов, на которые выводятся похищенные данные. Все они размещены у IncogNet LLC (AS40663) в Нидерландах, причём на каждый из них поступает информация от 10 до 15 подтверждённых жертв. Для защиты от взлома компания рекомендует проверить файлы сайта на наличие скрытых SVG-элементов с атрибутом onload, использующим atob(), убедиться, что в локальном хранилище браузера localStorage отсутствует ключ _mgx_cv, отслеживать и блокировать обращения к fb_metrics.php и незнакомым доменам, маскирующимся под аналитические службы, а также полностью блокировать трафик к IP-адресу 23.137.249.67 и связанным с ним доменам. Adobe к моменту публикации не выпустила обновление безопасности для устранения PolyShell в рабочих версиях Magento. Исправление доступно только в предварительной версии 2.4.9-alpha3+. Владельцам и администраторам сайтов Sansec рекомендует применить все доступные меры защиты и по возможности перейти на последний бета-выпуск Magento. Microsoft раскрыла кампанию по взлому десятков тысяч домашних роутеров MikroTik и TP-Link

09.04.2026 [11:49],

Павел Котов

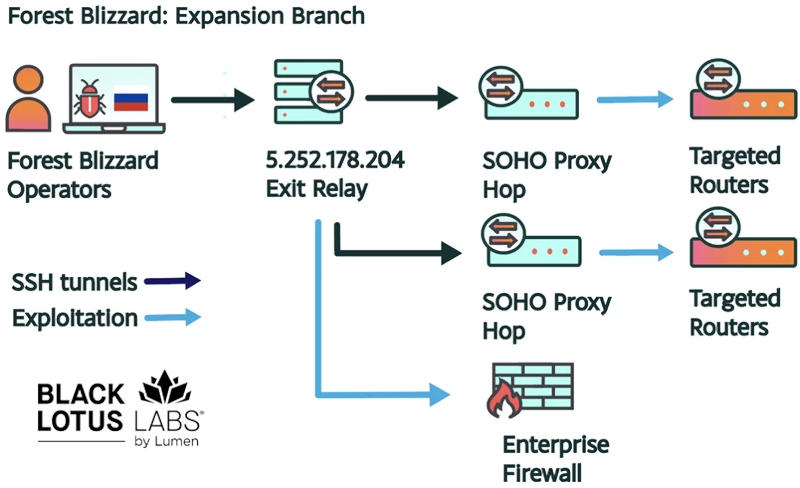

Хакерская группировка APT28, также известная как Forest Blizzard, развернула крупномасштабную кампанию, в ходе которой были скомпрометированы маршрутизаторы MikroTik и TP-Link. Настройки сетевого оборудования изменили, сформировав из него вредоносную инфраструктуру; кампания действовала с мая 2025 года.

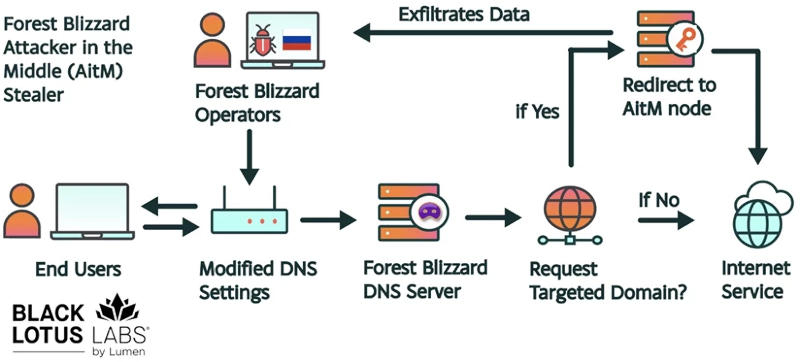

Источник изображения: microsoft.com Крупномасштабную хакерскую кампанию назвали FrostArmada — он ней рассказали эксперты отдела Black Lotus Labs компании Lumen, а также специалисты Microsoft. В ходе атаки злоумышленники взломали уязвимое оборудование, предназначенное для дома и небольших компаний, изменили на нём настройки DNS и перехватывали трафик пользователей. Когда пользователи обращались на интересующие злоумышленников домены, их трафик направлялся на узлы класса «атакующий посередине» (AitM), где собирались учётные данные жертв: пароли, токены OAuth и другая информация, необходимая для доступа к веб-сервисам и электронной почте.

Источник изображения: lumen.com В рамках совместной «Операции Маскарад» (Operation Masquerade), проведённой Министерством юстиции США, Федеральным бюро расследований и зарубежными партнёрами американских ведомств, правоохранительным органом удалось нарушить работу, а впоследствии отключить используемую злоумышленниками инфраструктуру. Жертвами оказались военнослужащие, служащие правительственных структур и сотрудники объектов критической инфраструктуры. Кампания началась в мае 2025 года, в августе она развернулась в крупномасштабную атаку с эксплуатацией маршрутизаторов и перенаправлением DNS-трафика. На пике активности с инфраструктурой APT28 взаимодействовали более 18 000 уникальных IP-адресов из не менее чем 120 стран.

Источник изображения: lumen.com Действия хакеров были направлены преимущественно против государственных учреждений, в том числе министерств иностранных дел, правоохранительных органов, сторонних поставщиков услуг электронной почты и облачных сервисов в странах Северной Африки, Центральной Америки, Юго-Восточной Азии и Европы. По данным Microsoft, в результате кампании были взломаны более 5000 потребительских устройств и более 200 организаций. Компания также выявила активность AitM, направленную на сторонние ресурсы как минимум в трёх правительственных организациях в Африке. Одним из векторов атаки стали маршрутизаторы TP-Link WR841N, на которых эксплуатировалась уязвимость CVE-2023-50224 с рейтингом 6,5. Злоумышленники развернули автоматизированный процесс фильтрации, чтобы выделить DNS-обращения к представляющим для них интерес ресурсам. В одних случаях использовалась имитация легитимных сервисов, таких как Microsoft Outlook Web Access; в других группа серверов направляла запросы на инфраструктуру злоумышленников. Дополнительным вектором атаки стало относительно небольшое число маршрутизаторов MikroTik в Восточной Европе. Кампания была направлена только на сбор информации, но не на развёртывание вредоносного ПО и DDoS-атак. В Германии раскрыли лидеров хакерских группировок REvil и GandCrab — это граждане России

07.04.2026 [12:07],

Павел Котов

Федеральная полиция Германии (BKA) заявила, что ей удалось установить личности глав группировок киберпреступников GandCrab и REvil, которые занимались распространением вирусов-вымогателей в период с 2019 по 2021 год.

Источник изображения: Desola Lanre-Ologun / unsplash.com Лидерами группировок, по версии немецких правоохранительных органов, являются граждане России Даниил Максимович Щукин (31 год) и Анатолий Сергеевич Кравчук (43 года) — они несут ответственность за распространение вирусов-вымогателей «как минимум с начала 2019 по как минимум июль 2021 года». Щукин использовал на хакерских форумах псевдонимы UNKN/UNKNOWN, под которыми выступал представителем кампании по распространению вирусов-вымогателей. Только в Германии Щукин и Кравчук несут ответственность не менее чем за 130 эпизодов вымогательства в отношении местных организаций. Не менее 25 жертв киберпреступников заплатили выкуп на общую сумму $2,2 млн; общий ущерб от их деятельности оценивается более чем в $40 млн. Группировка GandCrab действовала с начала 2018 года; в июне 2019 году её главарь объявил о выходе в отставку, заявив, что получил на вымогательстве $2 млрд. Из них он обналичил $150 млн, которые, по его словам, вложил в законное предпринимательство. Вскоре после этого возникла группировка REvil, которая действовала по образцу GandCrab. REvil, также известную как Sodinokibi, сформировали из бывших партнёров и операторов GandCrab. Впоследствии группировка запускала общедоступные сайты и проводила аукционы данных, чтобы оказывать давление на жертв. Среди пострадавших значатся несколько региональных ведомств штата Техас, производитель электроники Acer, а также компания Kaseya. После взлома Kaseya группировка REvil сделала двухмесячный перерыв — за это время сотрудники правоохранительных органов взломали её серверы и начали следить за её деятельностью. В середине января 2022 года российские власти арестовали более десятка членов REvil, а в 2025 году они вышли на свободу, отбыв наказание за вымогательство. О деятельности Щукина и Кравчука после 2021 года, когда REvil прекратила существование, ничего не известно. Неизвестные вторглись в среду разработки Cisco — похищены данные проектов компании и её клиентов

01.04.2026 [11:59],

Павел Котов

Компания Cisco подверглась крупномасштабной кибератаке со стороны хакерской группировки TeamPCP. Используя вредонос TeamPCP Cloud Stealer, злоумышленники взломали средство безопасности Trivy, что открыло им доступ к защищаемым проектам. Добычей киберпреступников стал исходный код самой Cisco и некоторых её клиентов.

Источник изображения: Kevin Ku / unsplash.com Эксперты в области кибербезопасности из отделов Cisco Unified Intelligence Center, CSIRT и EOC обнаружили проникновение, связанное с плагином GitHub Action, который стал вредоносным после взлома Trivy через атаку на цепочку поставок — один из компонентов продукта. Этот плагин помог похитить учётные данные из сред разработки и сборки ПО, затронув десятки систем, в том числе рабочие станции разработчиков и сотрудников лабораторий. Первоначальный взлом удалось локализовать, но его последствия остаются актуальными из-за последовавших за ним проникновений в код библиотеки LiteLLM и средства Checkmarx KICS. Злоумышленники успели украсть несколько ключей доступа к платформе Amazon Web Services (AWS) и совершить несанкционированные действия в ряде учётных записей Cisco на платформе AWS. Специалисты Cisco изолировали пострадавшие системы и проводят масштабную ротацию учётных данных. В ходе инцидента киберпреступники клонировали более 300 репозиториев GitHub, в том числе хранилища исходного кода ИИ-продуктов компании, таких как AI Assistants, AI Defense, а также невыпущенных проектов. Некоторые репозитории, предположительно, принадлежат клиентам Cisco, в том числе банкам, госучреждениям США и сервисам аутсорсинга бизнес-процессов. Ответственность за произошедшее исследователи возложили на группировку TeamPCP. Сейчас она развернула целую серию атак на цепочку поставок, пытаясь взломать такие платформы как GitHub, PyPi, NPM и Docker. Хакеры подсадили троян в одну из самых скачиваемых библиотек JavaScript

31.03.2026 [20:45],

Анжелла Марина

Хакерам удалось скомпрометировать аккаунт ведущего разработчика библиотеки Axios в реестре npm и опубликовать две вредоносные версии пакета, распространявшие кроссплатформенный троян удалённого доступа. Заражённые релизы axios@1.14.1 и axios@0.30.4 были доступны для загрузки в течение двух-трёх часов. Эксперты по безопасности рекомендуют считать скомпрометированными все системы, на которых выполнялась установка этих версий.

Источник изображения: AI По сообщению Tom's Hardware, атака зафиксирована 30 марта и была реализована через скрытую зависимость plain-crypto-js@4.2.1, представляющую из себя поддельный пакет, замаскированный под легитимную библиотеку CryptoJS, реализующую набор стандартных криптографических алгоритмов на JavaScript. При установке был запущен сценарий, который загружал вирус, адаптированный под операционные системы macOS, Windows и Linux. По данным аналитиков StepSecurity, вредоносный код связывался с управляющим сервером (sfrclak.com) всего через 1,1 секунды после начала установки npm-пакета. На macOS троян сохранялся в /Library/Caches/com.apple.act.mond, на Windows — копировал PowerShell в %PROGRAMDATA%\wt.exe, на Linux — загружал Python-версию RAT в /tmp/ld.py. Отмечается, что поскольку данную библиотеку скачивают около 100 млн раз в неделю, инцидент создал угрозу для огромной аудитории. Заражённые версии пробыли в открытом доступе примерно три часа, после чего администрация npm удалила их и заблокировала вредоносную зависимость. Эти релизы публиковались в обход стандартного конвейера CI/CD, поэтому они так и не появились в официальном репозитории Axios на GitHub. Крупные IT-компании, включая Snyk, Wiz и Vercel, выпустили предупреждения с рекомендацией считать пострадавшие машины полностью скомпрометированными и немедленно сменить все учётные данные. Anthropic предупредила, что её будущая модель Claude Mythos станет «хакерской вундервафлей»

29.03.2026 [20:36],

Дмитрий Федоров

Anthropic, OpenAI и другие технологические компании готовят ИИ-модели, способные резко усилить угрозу масштабных кибератак на корпоративные, государственные и муниципальные системы. В центре внимания — ещё не выпущенная ИИ-модель Claude Mythos компании Anthropic. По данным Axios, компания уже предупреждает высокопоставленных чиновников США, что её появление в 2026 году заметно повышает вероятность атак такого уровня.

Источник изображения: Wesley Tingey / unsplash.com Mythos описывается как система, позволяющая ИИ-агентам автономно, с высокой точностью и сложностью, проникать в корпоративные, государственные и муниципальные системы. Генеральный директор Axios Джим ВандеХей (Jim VandeHei) сообщил в своей рассылке для руководителей, что один из источников, знакомых с будущими ИИ-моделями, допускает крупную кибератаку уже в 2026 году. При этом бизнес назван особенно уязвимой целью. Ранее Fortune изучил утёкшие материлы из блога Anthropic о Claude Mythos. В нём ИИ-модель названа системой, которая «в настоящее время значительно опережает любую другую ИИ-модель по кибервозможностям». Там же сказано, что Mythos «предвещает надвигающуюся волну ИИ-моделей, способных использовать уязвимости так, что это будет намного опережать усилия киберзащиты». Риск усиливают сотрудники, использующие ИИ-агентов без понимания того, что это может упростить киберпреступникам доступ к внутренним системам их компаний. В конце 2025 года Anthropic раскрыла первый задокументированный случай кибератаки, в значительной степени выполненной ИИ. Поддерживаемая государством китайская группа использовала ИИ-агентов для автономного взлома примерно 30 целей по всему миру. ИИ самостоятельно вёл от 80 % до 90 % тактических операций. Это произошло ещё до резкого усиления агентных систем и до появления новых опасных способов их применения. Новые ИИ-модели отличаются более высокой способностью поддерживать автономную работу ИИ-агентов. Речь идёт о системах, позволяющих агентам самостоятельно мыслить, действовать, рассуждать и импровизировать без пауз и усталости. Масштаб атаки теперь определяется прежде всего вычислительными ресурсами злоумышленников, а не численностью их группировки. Теперь один человек получает возможность проводить кибератаки, для которых раньше требовались целые команды. Одновременно растёт и уязвимость компаний. Сотрудники всё чаще запускают Claude, Copilot и другие агентные модели, нередко из дома, и создают собственных ИИ-агентов. Во многих случаях такие агенты без должного контроля получают доступ к внутренним рабочим системам. Это создаёт для киберпреступников ещё один канал проникновения. В отрасли такое несанкционированное или неконтролируемое использование ИИ называют «теневым ИИ». Опрос ресурса Dark Reading показал, что 48 % специалистов по кибербезопасности считают агентный ИИ главным вектором атак в 2026 году. Эта угроза поставлена выше дипфейков и выше всех остальных рисков, включённых в опрос. Каждому сотруднику любой компании в мире уже сейчас требуется понимать риск использования ИИ-агентов рядом с чувствительной информацией. Техническая команда Axios считает эту угрозу крупнейшей для компании на текущий момент. Практический вывод один: для работы с ИИ-агентами нужна безопасная изолированная среда. Хакеры взломали инфраструктуру Еврокомиссии и похитили 350 Гбайт данных

28.03.2026 [13:06],

Владимир Мироненко

Европейская комиссия (ЕК) объявила о кибератаке, затронувшей облачную инфраструктуру, на которой размещён её веб-сайт на платформе Europa.eu. Комиссия отметила, что благодаря оперативному реагированию удалось локализовать инцидент и принять меры по снижению рисков для защиты сервисов и данных, не нарушая при этом доступность веб-сайтов Europa.eu.

Источник изображения: Carl Campbell/unsplash.com Тем не менее, как пишет BleepingComputer, хакерам удалось в результате взлома похитить более 350 Гбайт данных (включая несколько баз данных). Еврокомиссия подтвердила факт кражи данных: «Предварительные результаты нашего текущего расследования указывают на то, что данные с этих веб-сайтов были украдены. Комиссия надлежащим образом уведомляет структуры Союза, которые могли пострадать от инцидента». Комиссия добавила, что расследование инцидента продолжается. По данным BleepingComputer, хакер получил доступ к сайтам Europa и данным сотрудников через одну из учётных записей ЕК в Amazon Web Services. «AWS не столкнулась с инцидентом безопасности, и наши сервисы работали в соответствии с планом», — сообщил представитель AWS изданию BleepingComputer после публикации. Аналогичная утечка в сервисах ЕК произошла в январе. Тогда сообщалось о взломе платформы управления мобильными устройствами, используемой сотрудниками регулятора. Эти атаки произошли вскоре после того, как 20 января ЕК представила новый пакет мер по кибербезопасности для усиления защиты от поддерживаемых государством субъектов и киберпреступных групп, нацеленных на критическую инфраструктуру Европы. Также на прошлой неделе Совет Европейского союза ввёл санкции против трех китайских и иранских компаний за организацию кибератак, направленных на критическую инфраструктуру государств-членов. В России арестовали администратора одной из крупнейших хакерских площадок LeakBase

25.03.2026 [23:34],

Владимир Мироненко

Как сообщает ТАСС со ссылкой на правоохранительные органы, полиция задержала жителя Таганрога, который подозревается в администрировании одной из крупнейших хакерских площадок LeakBase. Ранее о задержании хакера сообщила в мессенджере МАХ официальный представитель МВД РФ Ирина Волк.

Источник изображения: Boitumelo/unsplash.com По её словам, он был задержан сотрудниками Бюро специальных технических мероприятий МВД РФ совместно с коллегами из Ростовской области. В ходе обыска по адресу его проживания были изъяты технические средства и другие предметы, которые могут служить доказательствами по этому делу. Задержанный подозревается в создании и администрировании одной из крупнейших международных хакерских площадок, через которую в течение четырёх лет осуществлялась торговля похищенными базами персональных данных. На форуме было зарегистрировано свыше 147 тыс. пользователей, которые с помощью площадки могли продавать и покупать информацию о персональных данных, а также использовать её для совершения мошеннических действий в отношении граждан. Сообщается, что в отношении подозреваемого следователем ГСУ ГУ МВД России по г. Москве было возбуждено уголовное дело по признакам преступлений, предусмотренных частями 3 и 6 статьи 272.1 УК РФ (незаконные использование и (или) передача, сбор и (или) хранение компьютерной информации, содержащей персональные данные). В качестве меры пресечения для подозреваемого было избрано заключение под стражу. США сломали четыре ботнета, заразившие более 3 млн устройств и атаковавшие ресурсы Пентагона

20.03.2026 [12:12],

Дмитрий Федоров

США, Германия и Канада провели совместную операцию против инфраструктуры четырёх ботнетов — Aisuru, KimWolf, JackSkid и Mossad, заразивших более 3 млн устройств по всему миру, включая сотни тысяч в США. По данным Министерства юстиции США (DOJ), сети использовались для сотен тысяч DDoS-атак на компьютеры и серверы, в том числе на ресурсы Министерства обороны США, а также для вымогательства денег у жертв.

Источник изображения: Wesley Tingey / Unsplash.com Большинство заражённых устройств относилось к интернету вещей (IoT): веб-камеры, цифровые видеорегистраторы и Wi-Fi-роутеры. Операторы ботнетов провели сотни тысяч DDoS-атак. В отдельных случаях от жертв требовали деньги. Операция прошла одновременно в США, Германии и Канаде и была нацелена на лиц, стоящих за этими ботнетами. Руководитель направления в Следственной службе DoW Кеннет ДеКеллис (Kenneth DeChellis) заявил: «Сегодняшний вывод из строя четырёх мощных ботнетов подчёркивает нашу приверженность устранению возникающих киберугроз для Министерства войны и его военнослужащих». В операции участвовали почти два десятка технологических компаний, включая Amazon Web Services, Google, PayPal и Nokia. Помощь также оказала команда PowerOFF Европола — правоохранительного агентства Европейского союза. Операция PowerOFF против киберпреступников, специализирующихся на DDoS-атаках, ведётся с 2017 года. |