|

Опрос

|

реклама

Быстрый переход

Хакер, приговорённый к пяти годам тюрьмы за кражу 120 тыс. биткоинов, досрочно вышел на свободу благодаря Трампу

03.01.2026 [15:37],

Владимир Мироненко

Хакер Илья Лихтенштейн (Ilya Lichtenstein) с российским и американским гражданством, приговорённый к пяти годам тюремного заключения за кражу 119,7 тыс. биткоинов с гонконгской криптобиржи Bitfinex в 2016 году, досрочно вышел на свободу. Отсидев лишь 14 месяцев, он был освобождён благодаря закону First Step Act («Закон о первом шаге»), подписанному Дональдом Трампом (Donald Trump) во время его первого президентского срока.

Источник изображения: Kanchanara/unsplash.com «Благодаря закону First Step Act президента Трампа я был досрочно освобожден из тюрьмы, — сообщил Лихтенштейн в четверг в соцсети X. — Я по-прежнему полон решимости как можно скорее внести позитивный вклад в кибербезопасность». В его тюремный срок было зачтено время нахождения под стражей после ареста в 2022 году, что значительно сократило срок его заключения. «Закон о первом шаге», посвящённый реформе тюремной системы, был предложен и одобрен законодателями в 2018 году с целью экономии средств налогоплательщиков. Представитель администрации Трампа подтвердил ресурсу CNBC досрочное освобождение Лихтенштейна, отметив, что тот «отбыл значительную часть срока и в настоящее время находится под домашним арестом в соответствии с законом и политикой Бюро тюрем (FBOP)». В результате взлома Bitfinex в августе 2016 года хакером было украдено 119 754 BTC, что на тот момент составляло приблизительно $71 млн, а по текущим ценам — более $10 млрд. Правоохранительные органы вернули около 94 тыс. BTC, и в январе 2025 года прокуратура США подала ходатайство о возврате этих BTC компании Bitfinex. Около 25 тыс. BTC до сих пор числятся пропавшими. Лихтенштейн признал себя виновным в сговоре с целью отмывания денег и взломе криптоактивов. Сообщается, что ему удалось конвертировать около 25 тыс. BTC в другие криптовалюты и в физические золотые монеты, большую часть которых вернуло правительство США. Жена Лихтенштейна, Хизер Морган (Heather Morgan), признавшая себя виновной в содействии отмыванию украденных средств по тому же делу, была приговорена к 18 месяцам тюремного заключения в феврале 2025 года, и объявила о своем досрочном освобождении в октябре. Интерпол арестовал хакера, который заразил миллионы компьютеров через поддельную утилиту KMSAuto

30.12.2025 [11:14],

Павел Котов

В Грузии арестован 29-летний гражданин Литвы — он подозревается в заражении 2,8 млн компьютеров вредоносным ПО, которое манипулирует содержимым буфера обмена, маскируясь под утилиту KMSAuto для нелицензионной активации Microsoft Office и Windows.

Источник изображения: Ed Hardie / unsplash.com Подозреваемый, по версии следствия, обманным путём заставлял жертв загружать маскирующийся под KMSAuto вредоносный исполняемый файл, при запуске которого в системе начинает работать опасный алгоритм. Этот алгоритм отслеживает в буфере обмена адреса криптовалютных кошельков и подменяет их на адреса, подконтрольные злоумышленнику. Такие вредоносы называются «вирусами-клипперами». «С апреля 2020 по январь 2023 года хакер распространил по всему миру 2,8 млн копий вредоносного ПО, замаскированного под нелегальную программу активации лицензий Windows (KMSAuto). С помощью этого вредоносного ПО хакер похитил виртуальные активы на сумму около 1,7 млрд вон ($1,2 млн) за 8400 транзакций у пользователей 3100 виртуальных активов», — заявили в Национальном полицейском управлении Кореи. Полиция начала расследование в августе 2020 года на основании заявления о краже средств в криптовалюте. Правоохранительным органам удалось отследить движение средств, идентифицировать подозреваемого, и в декабре 2024 года в Литве был проведён рейд, в ходе которого были изъяты 22 предмета, в том числе ноутбуки и телефоны. По результатам экспертизы были выявлены улики, которые привели к аресту мужчины в апреле 2025 года, когда тот ехал из Литвы в Грузию. Полиция Южной Кореи напомнила общественности, что использование ПО, предназначенного для нарушения авторских прав, сопряжено с рисками — вместе с такими утилитами в систему могут внедряться вредоносы. Рекомендуется не пользоваться неофициальными активаторами программных продуктов и вообще любыми исполняемыми файлами для Windows, у которых нет цифровой подписи, или целостность которых невозможно проверить. Хакеры перешли от кражи данных к выжиганию IT-систем российских компаний

24.12.2025 [11:36],

Владимир Фетисов

В нынешнем году изменился характер кибератак против российских компаний. Злоумышленники стали более заинтересованы не в том, чтобы украсть конфиденциальные данные или вызвать демонстративные сбои, а в том, чтобы полностью уничтожить IT-инфраструктуру жертвы.

Источник изображения: unsplash.com По данным компании «Инфосистемы Джет», доля таких сценариев в общей массе критических инцидентов составила 76 %, причём 44 % из них были связаны с шифрованием данных, а 32 % — с физическим разрушением инфраструктуры. В лаборатории цифровой криминалистики F6 подтвердили рост активности вымогательского ПО. По данным экспертов, количество атак с использованием программ-вымогателей за год выросло на 15 %. Требования хакеров также увеличились до рекордных уровней. В некоторых случаях заявленный выкуп достигал 50 биткоинов, что эквивалентно 500 млн рублей. В среднем же размер выкупа варьируется от 4 млн до 40 млн рублей, для малого и среднего бизнеса — от сотен тысяч до нескольких миллионов рублей. В сообщении сказано, что наиболее уязвимыми перед кибератаками оказались представители финансового сектора, IT-компании и рынок недвижимости. Причины возникновения инцидентов за год существенно не изменились. Хакеры используют фишинг, уязвимости веб-приложений, отсутствие многофакторной аутентификации и ошибки персонала. Отмечается, что многие компании всё ещё недостаточно защищают внешний периметр, оставляя открытые административные интерфейсы. Однако эскалация угроз заставляет бизнес менять подходы к кибербезопасности. Компании отказываются от долгосрочных стратегий в пользу гибкого планирования, а также усиливают системы резервного копирования и чаще проводят тесты восстановления данных, делая ставку на устойчивость инфраструктуры к разрушительным атакам. В 2025 году хакеры установили рекорд по кражам криптовалюты — на сумму $2,7 млрд

24.12.2025 [11:29],

Владимир Мироненко

В этом году киберпреступники украли криптовалюту на рекордную сумму в размере $2,7 млрд, сообщил TechCrunch со ссылкой на данные компаний, занимающихся мониторингом блокчейна.

Источник изображения: Kanchanara/unsplash.com Самая крупная сумма — около $1,4 млрд — была похищена со счетов базирующейся в Дубае криптовалютной биржи Bybit. По мнению компаний, специализирующихся на анализе блокчейна, а также ФБР, за этой масштабной кражей стоят хакеры из КНДР, считающиеся самой активной среди хакерских группировок, занимающихся кражами криптовалюты в течение последних нескольких лет. Это была самая крупная известная кража криптовалюты за всю историю криптовалютного рынка и одна из крупнейших краж в сфере финансов в истории человечества. До взлома Bybit крупнейшими считались кражи криптовалюты в результате взлома платформ Ronin Network и Poly Network в 2022 году, когда было похищено $624 и $611 млн соответственно. Публикация TechCrunch основана на данных компаний Chainalysis и TRM Labs, занимающихся мониторингом криптовалют, которые оценивают общую сумму похищенной в этом году криптовалюты в $2,7 млрд. В свою очередь, Chainalysis сообщает, что из отдельных криптовалютных кошельков было похищено $700 тыс. Данные Chainalysis и TRM Labs совпадают с оценкой компании De.Fi, занимающейся безопасностью на основе Web3 и управляющей базой данных REKT. Несмотря на меры безопасности, сумма похищенной криптовалюты растёт из года в год. Ранее сообщалось, что в 2024 году хакеры похитили криптовалюту на $2,2 млрд, а годом ранее — на $2 млрд. В числе других значительных краж криптовалюты в этом году называют взлом Cetus — децентрализованной биржи, который принёс хакерам $223 млн; взлом Balancer — протокола, построенного на блокчейне Ethereum, в результате которого было похищено $128 млн; а также взлом криптовалютной биржи Phemex, где киберпреступники украли более $73 млн. Хакеры украли 300 Тбайт музыки у Spotify — 86 млн треков готовят к раздаче на торрентах «ради сохранения»

22.12.2025 [19:33],

Сергей Сурабекянц

Группа хакеров-активистов Anna’s Archive стала известна благодаря заявленной цели — сохранению книг, документов, журналов и многого другого с помощью торрентов. Она называет себя «крупнейшей по-настоящему открытой библиотекой в истории человечества», имеющей доступ к более чем 61 млн книг и 95 млн документов. Теперь группа сообщила о взломе музыкального сервиса Spotify, в результате которого были выгружены 86 млн треков, на которые приходится 99,6 % прослушиваний на сервисе.

Источник изображения: unsplash.com Согласно сообщению в блоге Anna’s Archive, группа получила доступ к более чем 250 миллионам единиц метаданных и 86 миллионам аудиофайлов из музыкального сервиса Spotify. Общий объём скачанных данных составил 300 Тбайт. Группа пиратских активистов утверждает, что таким образом они создали «первый в мире архив сохранения музыки». По словам группы, в их распоряжении оказались аудиофайлы, на которые приходится 99,6 % прослушиваний на Spotify. Группа Anna’s Archive опубликовала полученные метаданные на своём торрент-сайте и планирует позже сделать доступными все украденные аудиофайлы. Затем будут выложены дополнительные метаданные и обложки альбомов. Пираты собираются публиковать треки в «порядке популярности» в соответствии с метриками обворованного ими Spotify. Самые популярные песни будут представлены с битрейтом 160 Кбит/с, в то время как битрейт менее популярных треков будет снижен до 75 Кбит/с. По словам хакеров, «на данный момент это архив, работающий только с торрентами и предназначенный для сохранения, но если будет достаточно интереса, мы можем добавить возможность загрузки отдельных файлов». Активисты объяснили, что они увидели способ «создать музыкальный архив, ориентированный в первую очередь на сохранение [музыки]», когда поняли, как масштабно собирать данные со Spotify. Они стремятся избежать типичных ошибок, наблюдаемых в других инструментах сохранения, таких как ориентация на самых популярных исполнителей и работа только с высококачественными аудиофайлами. Крупнейший в мире сервис потоковой передачи музыки Spotify подтвердил факт взлома группой пиратских активистов и в настоящее время занимается расследованием инцидента: «В ходе расследования несанкционированного доступа было установлено, что третья сторона собрала общедоступные метаданные и использовала незаконные методы для обхода DRM и доступа к некоторым аудиофайлам платформы». Назван главный источник утечек данных россиян — на него пришлось более 70 % инцидентов в 2025 году

22.12.2025 [15:19],

Владимир Мироненко

В завершающемся году больше всего утечек данных из российских организаций (73 %) пришлось на госсектор, сообщил «Коммерсантъ» со ссылкой на исследование компании «Еca Про» (входит в ГК «Кросс технолоджис»). По мнению аналитиков, это связано с политической мотивацией хакеров, а также низким уровнем кибербезопасности некоторых организаций.

Источник изображения: Towfiqu barbhuiya/unsplash.com Согласно исследованию «Еca Про», всего за 2025 год утекли более 145 млн строк данных. У лидирующего по количеству утечек госсектора было «слито» более 105 млн строк данных с записями о пользователях и компаниях. На втором мест — ретейл (19 % утечек), на третьем — сфера услуг, включающая образование, онлайн-сервисы, медицину и т.д (6,5 %). Аналитики связывают уязвимость госсектора как с политической составляющей (ранее сообщалось по итогам за первую половину 2025 года, что каждая пятая атака носит идеологический характер), так и с низким уровнем кибербезопасности многих организаций из-за «халатности сотрудников и недостатка финансирования». В ГК «Солар» подтвердили лидерство госсектора по количеству утекших строк данных, отметив при этом, что за девять месяцев 2025 года число сообщений об утечках баз данных российских компаний сократилось на 17 % год к году. В «Еca Про» тоже фиксируют снижение количества утечек, что связано с ужесточением законодательства в области защиты данных и улучшением ИБ-систем. То, что ретейл и сфера услуг чаще других подвергаются угрозам аналитики объяснили тем, что у организаций этого сегмента хранится большое количество персональных данных, например, банковские реквизиты и адреса. По словам руководителя направления анализа защищенности «Информзащиты» Анатолия Песковского, на «чёрном» рынке растёт спрос не на «сырые» строки, а на полные цифровые профили граждан, включающие паспортные данные, СНИЛС и биометрию, собранные из множества мелких утечек. В F6 сообщили о росте утечек строк с данными пользователей почти на 68 %, до 767 млн, хотя количество слитых баз данных в тематических Telegram-каналах и на андерграундных форумах сократилось на 50 %, до 225 единиц. Разница в цифрах объясняется разными методиками подсчёта, а также их «приблизительным» характером, поскольку не все утечки попадают в общий доступ, пояснил начальник отдела по ИБ компании «Код безопасности» Алексей Коробченко. «Злоумышленники особенно активно используют уязвимости в легитимном ПО. Например, браузеры на базе Chrome, мессенджер Telegram, Linux. Если говорить о вредоносном ПО, то чаще всего хакеры использовали трояны-стилеры, например, Lumma Stealer, программы-вымогатели и различные бэкдоры», — добавил он. Что касается перспектив, то аналитики прогнозируют дальнейшее увеличение утечек из-за кибератак на фоне «напряжённого геополитического противостояния», а также в связи с развитием цифровизации и увеличением хакерских атак. Хакеры из Северной Кореи похитили за 2025 год рекордные $2 млрд в криптовалюте

19.12.2025 [06:28],

Анжелла Марина

Хакеры Северной Кореи похитили криптовалюту на рекордные $2 млрд в этом году, что более чем на 50 % превышает показатели 2024 года. Согласно отчёту компании Chainalysis, о котором сообщает Bloomberg, эти средства составляют большую часть от примерно $3,4 млрд, украденных у криптовалютной индустрии с января 2025 года. Общая сумма краж, связанных с криптовалютой и приписываемых КНДР с начала ведения статистики, достигла как минимум $6,75 млрд.

Источник изображения: AI Значительная часть годовой суммы связана с крупнейшей в истории цифровой кражей в феврале, когда хакеры из КНДР похитили $1,5 млрд с криптобиржи Bybit. Компания Chainalysis утверждает, что КНДР продолжает представлять одну из значительных угроз безопасности криптовалют среди всех государств-акторов. Глава отдела разведки по национальной безопасности Chainalysis Эндрю Фирман (Andrew Fierman) заявил в электронном письме, что кража криптовалюты стала для Северной Кореи прибыльным механизмом финансирования, а доходы от этих взломов поддерживают режим государства. Массивный приток похищенных средств в начале 2025 года, по словам исследователей, позволил получить беспрецедентное представление о методах отмывания крупных сумм криптовалюты северокорейскими хакерами. Они используют сложные техники, включая структурирование платежей в блокчейне меньшими траншами, что снижает вероятность их обнаружения системами мониторинга. При этом, несмотря на снижение количества известных взломов в этом году, КНДР смогла добиться высокоэффективных компрометаций, внедряя своих IT-специалистов в криптосервисы для получения привилегированного доступа. В ноябре южнокорейская ведущая криптобиржа Upbit сообщила о хищении цифровых активов на сумму около $30 млн, которое произошло через день после объявления о поглощении компании Naver. Bloomberg отмечает, ссылаясь на южнокорейские СМИ, что за этой кражей предположительно стоит хакерская группа Lazarus, связанная с КНДР. Хакеры взломали Pornhub и теперь угрожают опубликовать данные премиум-подписчиков

17.12.2025 [17:31],

Павел Котов

Хакерская группировка ShinyHunters накануне заявила о краже данных премиум-подписчиков крупнейшего сайта для взрослых Pornhub и угрожает опубликовать их, сообщает Reuters. Масштабы, объёмы и детали взлома установить пока не удалось, но киберпреступники предоставили образцы данных, и их подлинность частично подтвердилась.

Источник изображения: Kevin Horvat / unsplash.com По меньшей мере трое бывших подписчиков ресурса — двое канадцев и один американец — на условиях анонимности подтвердили подлинность данных, которые, впрочем, несколько лет назад устарели. За отказ от публикации информации и её удаление хакеры ShinyHunters потребовали выкуп в биткоинах; администрация самого ресурса для взрослых и владеющей им канадской компании инцидент не прокомментировали. Ежедневная аудитория Pornhub составляет 100 млн пользователей, годовая — 36 млрд, гласит собственная статистика ресурса. Представители ShinyHunters вышли на связь с Reuters и предоставили данные о 14 пользователях премиум-подписки, с которой открывается доступ к видео высокого разрешения, отсутствует реклама, и поддерживаются устройства виртуальной реальности. Как именно группировка получила данные, её представители не сообщили, установить это иными способами не удалось. 3 из 14 упомянутых в образцах данных лиц подтвердили, что ранее были пользователями премиум-подписки. Администрация ресурса 12 декабря сообщила о недавнем инциденте в области кибербезопасности, связанном со сторонним поставщиком аналитических данных Mixpanel, который затронул некоторое число премиум-подписчиков. Mixpanel предоставляет компаниям подробную информацию о пользователях и их действиях — она сообщила об инциденте в области кибербезопасности 27 ноября; позже компания добавила, что ей известно о заявлении, которое сделала администрация ресурса для взрослых, но отметила, что «не может найти признаков того, что эти данные были украдены в ходе инцидента от ноября 2025 года или иным образом». Доступ к данным ресурса для взрослых в системе Mixpanel в последний раз осуществлялся с «действительной учётной записи сотрудника материнской компании Pornhub в 2023 году», и «если эти данные оказались в руках неуполномоченной стороны, мы не уверены, что это произошло в результате инцидента в Mixpanel». Хакеры ShinyHunters подтвердили связь кражи данных с инцидентом в Mixpanel, но в компании заявление киберпреступников отвергли, заявив, что она провела тщательное расследование инцидента, к которому привлекла сторонних экспертов по кибербезопасности, уведомила всех пострадавших клиентов, и Pornhub в их число, подчеркнули в Mixpanel, не входит. Ранее ShinyHunters сообщали о взломах и кражах данных у Salesforce и британской Jaguar Land Rover. Хакеры научились проникать на ПК через поддельный экран «Центра обновления Windows»

25.11.2025 [19:46],

Сергей Сурабекянц

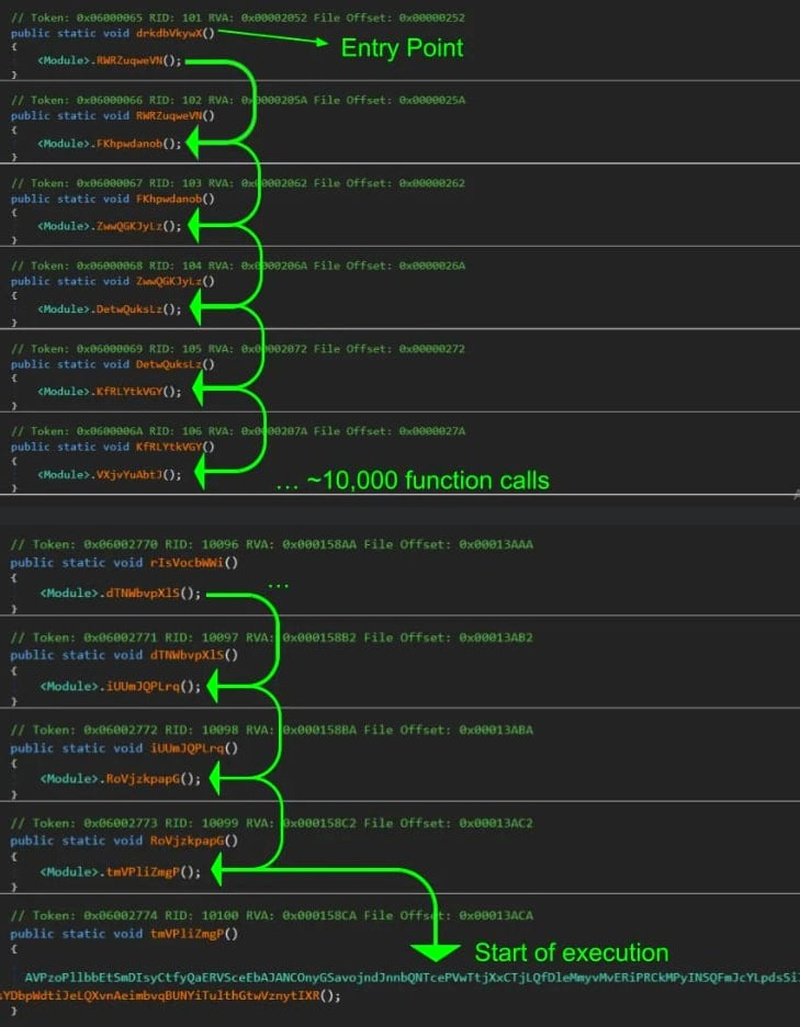

Киберпреступники давно взяли на вооружение методы социальной инженерии и продвинутые технологии — теперь они обманывают пользователей поддельным «Центром обновления Windows» на полноэкранной странице браузера, а вредоносный код скрывают внутри изображений. При помощи атаки, получившей название ClickFix, хакеры убеждают пользователей вставить код или команды в окно «Выполнить», вызываемое сочетанием Win+R, что приводит к установке в системе вредоносного ПО.

Источник изображения: unsplash.com Эта атака широко используется киберпреступниками всех уровней благодаря своей высокой эффективности и постоянно совершенствуется, предлагая всё более сложные и обманчивые приманки. С 1 октября исследователи наблюдали атаки ClickFix, при которых под предлогом установки критически важного обновления безопасности Windows происходило внедрение в систему вредоносного ПО. Поддельная страница обновления предлагает жертвам нажимать клавиши в определённой последовательности, что приводит к вызову окна «Выполнить», вставке и выполнению команд злоумышленника, автоматически скопированных в буфер обмена с помощью JavaScript, работающего на сайте. В результате на компьютер жертвы устанавливаются программы для хищения персональной информации LummaC2 и Rhadamanthys. В одном варианте проникновения хакеры использовали страницу верификации, а в другом — поддельный экран «Центра обновления Windows». Однако в обоих случаях злоумышленники применили стеганографию для кодирования окончательной вредоносной нагрузки внутри изображения. Стеганография — способ передачи информации, сохраняющий в тайне само её наличие. Впервые описан в 1499 году в трактате «Стеганография», замаскированном под магическую книгу. В отличие от криптографии, которая шифрует сообщение, стеганография скрывает сам факт его существования. В современной стеганографии информация внедряется в изображение, медиафайл или любой другой вид данных. «Вместо того, чтобы просто добавлять вредоносные данные в файл, вредоносный код кодируется непосредственно в пиксельные данные PNG-изображений, используя определённые цветовые каналы для реконструкции и расшифровки полезной нагрузки в памяти», — объясняют исследователи поставщика управляемых сервисов безопасности Huntress. Доставка вредоносного кода производится при помощи легитимного системного файла mshta.exe, являющегося частью операционной системы Windows. Хакеры используют эту утилиту для выполнения вредоносного кода JavaScript. Весь процесс включает несколько этапов, использующих командную оболочку PowerShell и сборку .NET Stego Loader, отвечающую за извлечение вредоносного кода, внедрённого в PNG-файл средствами стеганографии. В ресурсах манифеста Stego Loader содержится зашифрованный при помощи алгоритма AES блок данных, содержащий код для командной оболочки PowerShell. Этот код с вредоносным ПО извлекается из зашифрованного изображения и упаковывается с помощью инструмента Donut, который позволяет выполнять файлы VBScript, JScript, EXE, DLL и сборки .NET в памяти. Исследователи Huntress отметили, что злоумышленники для дополнительной защиты своего кода использовали тактику динамического уклонения, обычно называемую ctrampoline, при которой функция точки входа перед выполнением кода производит 10 000 вызовов пустых функций.  По данным Huntress, 13 ноября в результате операции правоохранительных органов «Эндшпиль» (Operation Endgame) была частично уничтожена инфраструктура злоумышленников, а вредоносное ПО перестало доставляться на поддельные домены «Центра обновления Windows», но часть из них всё ещё активна. Чтобы защититься от атак, подобных ClickFix, исследователи рекомендуют отключить окно «Выполнить» в Windows и отслеживать подозрительные цепочки процессов, такие как explorer.exe, запускающий mshta.exe или PowerShell. Кроме того, при расследовании инцидента кибербезопасности аналитики могут проверить раздел реестра RunMRU, чтобы узнать, вводились ли команды в окне «Выполнить». Хакеры взломали приложение Gainsight и могли похитить данные более двухсот компаний

22.11.2025 [11:47],

Павел Котов

Участники объединённой хакерской группировки Scattered Lapsus$ Hunters взломали приложение Gainsight, которое подключается к CRM-платформе Salesforce, и получили возможность похитить с этой платформы данные более чем двухсот крупных компаний. Об этом сообщили эксперты специализирующегося на вопросах кибербезопасности отдела Google Threat Intelligence Group.

Источник изображения: Boitumelo / unsplash.com Группировка Scattered Lapsus$ Hunters подтвердила факт взлома и заявила о краже данных компаний Atlassian, CrowdStrike, Docusign, F5, GitLab, Linkedin, Malwarebytes, SonicWall, Thomson Reuters и Verizon. Атака, по словам киберпреступников была многоступенчатой. На первом этапе они взломали ресурсы компании Salesloft, предоставляющей маркетинговую платформу Drift с чат-ботами и функциями искусственного интеллекта. Похитив токены авторизации Drift, хакеры получили доступ к данным Gainsight. Приложения Gainsight подключаются к CRM Salesforce и выступают в качестве платформы для поддержки клиентов у других компаний. Располагая доступом к данным Gainsight, хакеры, таким образом, получили возможность взломать более двухсот инстансов Salesforce. В Gainsight факт инцидента признали и сообщили, что к его расследованию подключили экспертов Google Mandiant, а также что «в качестве меры предосторожности Salesforce временно отозвала активные токены доступа для подключённых к Gainsight приложений, пока ведётся расследование необычной активности». В Salesforce заявления сформулировали аккуратнее, заявив, что «в соответствии с политикой Salesforce не комментирует конкретные проблемы клиентов», а также отметили отсутствие «признаков того, что эта проблема была вызвана какой-либо уязвимостью платформы Salesforce». Некоторые из упомянутых хакерами клиентов Salesforce и Gainsight заверили, что их данные похищены не были. Представитель CrowdStrike Кевин Беначчи (Kevin Benacci) заявил ресурсу TechCrunch, что компанию «проблема Gainsight не коснулась, и все данные клиентов остаются в безопасности»; однако был уволен некий «подозрительный инсайдер» за возможную передачу информации хакерам. «Verizon осведомлена о безосновательном заявлении злоумышленников», заявил представитель оператора. В Malwarebytes и Thomson Reuters сообщили, что ведут расследование инцидента. В Docusign сообщили, что не нашли подтверждений кражи данных, но в целях предосторожности отключили интеграции с Gainsight и связанные с ними потоки данных. Хакеры Scattered Lapsus$ Hunters, однако, продолжают настаивать на своём. В ближайшие недели они обещали запустить посвящённый этому инциденту сайт, через который пострадавшие при взломе компании смогут связаться с ними и обсудить выплату выкупа. За квартал в России подскочил уровень киберпреступности

02.11.2025 [19:47],

Владимир Фетисов

В период с июля по сентябрь в России было выявлено 42 тыс. кибератак, т.е. 40 % от общего количества инцидентов за весь год. Этот показатель вырос на 73 % по сравнению с аналогичным периодом прошлого года. При этом количество высококритичных инцидентов в третьем квартале достигло 7,6 тыс. Об этом пишет «Коммерсантъ» со ссылкой на данные компании RED Security SOC.

Источник изображения: unsplash.com В августе этого года специалисты центра мониторинга и реагирования на кибератаки RES Security SOC зафиксировали и нейтрализовали 17 тыс. угроз, что является максимумом за весь год. В прошлом году существенного всплеска активности хакеров в рассматриваемом периоде не наблюдалось. В третьем квартале прошлого года было зафиксировано только 24 % от общего количества киберинцидентов с начала года. Наибольшее количество атак в 2025 году направлены на телекоммуникационный сектор, который обогнал промышленность и вошёл в тройку самых атакуемых вместе с IT и финансовым сегментом. Эти сферы экономики представляют наибольший интерес для злоумышленников, поскольку в случае успеха кибератаку можно быстро монетизировать, инцидент затронет большое количество граждан или злоумышленники получат доступ к конфиденциальной информации. Наибольший рост продемонстрировали атаки на представителей медиаотрасли. С начала года количество таких инцидентов выросло на 43 % до примерно 9 тыс. Аналитики считают, что атаки в этом сегменте имеют общую цель, которая заключается в привлечении максимального внимания к действиям хакеров, что может способствовать созданию резонанса или паники в обществе. «Эскалация киберугроз связана, с одной стороны, с тем, что экономика страны наращивает темпы цифровизации. Это приносит очевидные преимущества, но одновременно повышает риски информационной безопасности для граждан и организаций. Второй фактор — это сохраняющаяся политизированность кибератак на российский бизнес», — считает технический директор центра мониторинга и реагирования RED Security SOC Владимир Зуев. По данным BI.ZONE, лидером по количеству целевых атак за рассматриваемый период стала транспортная отрасль, на которую пришлось 16 % от общего количества инцидентов. На долю госучреждений пришлось 15 % атак. В «Лаборатории Касперского» отметили, что российские организации столкнулись с беспрецедентным числом кибератак в третьем квартале 2025 года, такие инциденты фиксировались практически ежедневно. Microsoft наконец закрыла уязвимость Windows, которой хакеры пользовались восемь лет

01.11.2025 [11:44],

Владимир Фетисов

Хакерские группировки активно используют две опасные уязвимости в Windows для проведения крупномасштабной вредоносной кампании. Речь об уязвимости нулевого дня, о которой злоумышленникам известно с 2017 года, а также ещё одной уязвимости, которую Microsoft пыталась исправить в недавнем обновлении, но сделать это с первого раза не удалось.

Источник изображения: AI Уязвимость нулевого дня ZDI-CAN-25373, о которой идёт речь, оставалась необнаруженной до марта этого года. Тогда её заметили специалисты Trend Micro, которые также установили, что эту уязвимость использовали члены 11 хакерских группировок, некоторые из которых связаны с правительствами разных стран. По данным компании, злоумышленники использовали уязвимость для распространения вредоносного программного обеспечения в ходе атак на инфраструктурные объекты почти в 60 странах, причём больше всего пострадали США, Канада, Россия и Южная Корея. Спустя семь месяцев Microsoft так и не устранила уязвимость, которая связана с файлами-ярлыками Windows формата .lnk. Злоумышленники могут создавать ярлыки, которые визуально не вызовут подозрений у жертвы, но при открытии выполняют вредоносный код. Одна из особенностей уязвимости в том, что она позволяет скрыть выполняемые команды при активации ярлыка, что делает атаку незаметной для жертвы. Несколько месяцев назад идентификатор уязвимости ZDI-CAN-25373 был изменён на CVE-2025-9491. На этой неделе компания Arctic Wolf сообщила, что ей удалось выявить крупномасштабную кампанию, в рамках которой китайская группировка UNC-6384 использовала уязвимость CVE-2025-9491 для проведения атак в разных странах европейского региона. Конечная цель злоумышленников заключалась в распространении троянского ПО PlugX для получения контроля над атакуемыми устройствами. Для лучшей маскировки троян до последнего этапа атаки хранится в зашифрованном виде. «Широта охвата нескольких европейских стран в сжатые сроки предполагает либо крупномасштабную скоординированную операцию по сбору разведывательной информации, либо развёртывание нескольких параллельных оперативных групп с общими инструментами, но независимыми целями. Согласованность в работе над различными задачами свидетельствует о централизованной разработке инструментов и стандартах операционной безопасности, даже если этапы реализации распределены между несколькими командами», — говорится в заявлении Arctic Wolf. Поскольку патча для исправления уязвимости CVE-2025-9491 не существует, у пользователей остаётся не так много вариантов для защиты устройств. Наиболее эффективной мерой является блокировка функций файлов формата .lnk путём запрета или ограничения на использование ярлыков из ненадёжных источников. Это можно сделать путём настройки проводника на отключение автоматического разрешения на использование таких файлов. Опасность уязвимости CVE-2025-9491 оценивается в 7 баллов из 10 возможных. Вторая используемая хакерами уязвимость — CVE-2025-59287 — была исправлена на прошлой неделе, когда Microsoft выпустила внеплановое обновление. Уязвимость затрагивает службы обновления Windows Server (WSUS), которые администраторы используют для установки, исправления и удаления приложений на различных серверах. Критичность уязвимости оценена в 9,8 балла из 10. В октябрьском обновлении безопасности Microsoft попыталась закрыть эту уязвимость, эксплуатация которой позволяла злоумышленникам осуществить удалённое выполнение кода на устройстве жертвы. Однако после тестирования патча специалисты установили, что проблема не была устранена полностью. Немного позже Microsoft выпустила дополнительный патч. Компания Huntress, работающая в сфере информационной безопасности, сообщила, что фиксировала атаки с использованием уязвимости CVE-2025-59287 вплоть до 23 октября, то есть примерно в то же время, когда Microsoft выпустила второе исправление. ИБ-компания Sophos ранее на этой неделе сообщила о фиксации нескольких атак на своих клиентов через эту уязвимость 24 октября. Хакеры-вымогатели теряют прибыль — жертвы всё чаще отказываются платить выкуп

28.10.2025 [13:34],

Владимир Мироненко

В III квартале 2025 года число организаций, пострадавших от кибератак и согласившихся заплатить выкуп злоумышленникам, использующим программы-вымогатели, достигло нового минимума: лишь 23 % всех жертв согласились на их требования, сообщил ресурс BleepingComputer со ссылкой на исследование Coveware.

Источник изображения: David Rangel / unsplash.com Исследователи отметили, что тенденция к снижению выплат пострадавшими от программ-вымогателей наблюдается последние шесть лет. В I квартале 2024 года процент выплат составил 28 %. Как полагают исследователи, это связано с внедрением организациями более эффективных и целенаправленных мер защиты от программ-вымогателей, а также усилением давления властей на пострадавших, чтобы те не платили хакерам. «Киберзащитники, правоохранительные органы и юристы должны рассматривать это как подтверждение коллективного прогресса», — заявила Coveware, отметив, что каждый невыплаченный платеж «перекрывает кислород киберпреступникам». По данным Coveware, более 76 % атак, зафиксированных в III квартале 2025 года, были связаны с кражей данных. При атаках, которые не шифруют данные, а только крадут их, уровень выплат резко сократился до 19 %, что также является рекордом для этой подкатегории. При этом злоумышленники переходят от атак с использованием шифрования к двойному вымогательству с угрозой публичной утечки похищенных данных. Coveware сообщила, что средний размер выплат киберпреступникам-вымогателям в III квартале снизился по сравнению с предыдущим кварталом до $377 тыс. и $140 тыс. соответственно. Исследователи также отмечают, что такие группировки вымогателей, как Akira и Qilin, на долю которых в III квартале пришлось 44 % всех зарегистрированных атак, переключили внимание на предприятия среднего размера, которые с большей вероятностью готовы платить выкуп. Также Coveware зафиксировала тренд на рост числа атак с применением средств удалённого доступа и значительное увеличение использования уязвимостей программного обеспечения. Падение прибыли побуждает хакерские группировки, использующие программы-вымогатели, действовать более целенаправленно, и крупные компании будут всё чаще подвергаться атакам по мере снижения извлекаемых злоумышленниками доходов, считают в Coveware. Хакеры слили данные сотен сотрудников ФБР, Минюста и Министерства внутренней безопасности США

17.10.2025 [18:13],

Сергей Сурабекянц

Группа Scattered LAPSUS$ Hunters из хакерского сообщества Com, стоящего за крупными утечками данных в последние годы, опубликовала имена и личные данные сотен государственных служащих, включая сотрудников ФБР, Министерства юстиции США, Министерства внутренней безопасности США, Иммиграционной и таможенной полиции США. Хакеры публично обратились к мексиканским наркокартелям, требуя вознаграждения за доксинг (раскрытие персональных данных) агентов США.

Источник изображения: unsplash.com «Я хочу свои деньги, Мексика», — написал пользователь Telegram-канала Scattered LAPSUS$ Hunters, объединяющего несколько хакерских групп, связанных с киберпреступным сообществом Com. «Мексиканские картели, мы сбрасываем все документы, где мой миллион долларов?» — говорится в другом сообщении. Хакеры имеют в виду заявление Министерства внутренней безопасности США о том, что мексиканские картели начали предлагать вознаграждение за доксинг агентов. Правительство США не подтвердило и не опровергло это утверждение, несмотря на угрозы хакеров в следующий раз раскрыть данные работников налогового управления. Издание 404 Media изучило несколько таблиц с данными, опубликованных в Telegram-канале группы. Одна содержала якобы персональные данные 680 сотрудников Министерства внутренней безопасности, другая — сведения о более чем 170 адресах электронной почты ФБР и их владельцах; а третья — персональные данные более 190 сотрудников Министерства юстиции. При содействии компании District 4 Labs, специализирующейся на кибербезопасности, сотрудники 404 Media подтвердили достоверность некоторых опубликованных данных. Исследование показало, что многие части документов действительно относились к государственным служащим с тем же именем, названием агентства, адресом или номером телефона. В некоторых случаях адреса, опубликованные хакерами, по-видимому, относились к жилым, а не к офисным помещениям. Неясно, как хакеры собрали или иным образом получили эти данные, будь то объединение предыдущих разрозненных утечек данных или получение их из конкретного государственного органа. Министерство внутренней безопасности заявило, что его чиновники «сталкиваются с более чем 1000 % ростом числа нападений на них и их семьи, подвергающихся доксингу и угрозам в интернете». Остаётся неясным, как именно Министерство рассчитало этот рост и какие данные использовало. Правительство США принимает меры в отношении приложений, веб-сайтов и страниц в социальных сетях, которые, по его мнению, раскрывают персональную информацию или иным образом угрожают государственным служащим. Во многих случаях эти источники информации действовали в соответствии с первой поправкой к Конституции США и не занимались доксингом, но всё равно вынуждены были подчиниться. Так, Apple была вынуждена удалить приложение Eyes Up, которое собирало видеозаписи действий и злоупотреблений иммиграционных и таможенных служащих. Также Apple пришлось запретить ряд приложений, которые демонстрировали незаконные действия государственных чиновников, после прямого давления со стороны Министерства юстиции. Хакерская группа Scattered LAPSUS$ Hunters приобрела известность после угрозы опубликовать большой объём данных клиентов Salesforce, включая Disney/Hulu, FedEx, Toyota, UPS и других. В 2016 году другая хакерская группа под названием Crackas With Attitude опубликовала личные данные около 20 000 агентов ФБР и 9000 сотрудников Министерства внутренней безопасности. В популярнейшем архиваторе 7-Zip обнаружены две уязвимости, позволяющие удалённо взламывать ПК

13.10.2025 [23:55],

Анжелла Марина

Исследователи безопасности выявили две критические уязвимости в популярной программе сжатия данных 7-Zip, которые позволяют злоумышленникам выполнять произвольный код на компьютере жертвы, если пользователь откроет или извлечёт содержимое специально сформированного ZIP-архива.

Источник изображения: Kandinsky Как стало известно Tom's Hardware, о проблеме сообщила 7 октября японская компания-разработчик ПО для кибербезопасности Trend Micro в рамках инициативы Zero Day Initiative (ZDI). Уязвимости зарегистрированы под идентификаторами CVE-2025-11001 и CVE-2025-11002 и связаны с тем, как 7-Zip обрабатывает символические ссылки внутри ZIP-файлов. Злоумышленник может создать архив, способный выйти за пределы целевой директории распаковки и записать файлы в произвольные системные пути. При комбинированном использовании эти уязвимости позволяют добиться выполнения кода с привилегиями текущего пользователя, что достаточно для компрометации среды Windows. Обе уязвимости имеют базовую оценку по шкале CVSS, равную 7,0. Согласно бюллетеню ZDI, для эксплуатации требуется минимальное взаимодействие пользователя — достаточно просто открыть или извлечь вредоносный архив. После этого уязвимость обхода каталогов через символические ссылки может перезаписать файлы или разместить полезную нагрузку в чувствительных путях, что позволяет хакеру перехватить поток выполнения. ZDI классифицирует обе ошибки как уязвимости обхода каталогов, ведущие к удалённому выполнению кода в контексте учётной записи службы. Российский разработчик 7-Zip Игорь Павлов выпустил версию 25.00 5 июля, в которой были устранены данные уязвимости. Стабильная версия 25.01 появилась в августе. Однако публичное раскрытие технических деталей произошло лишь на этой неделе, когда ZDI опубликовала соответствующие уведомления. Это означает, что пользователи, не обновлявшие программу с начала лета, оставались уязвимыми в течение нескольких месяцев, не зная об этом. Кроме того, из-за отсутствия механизма автоматического обновления многие продолжают использовать старые версии программы. Ранее в этом году уязвимость CVE-2025-0411 привлекла внимание специалистов, поскольку позволяла обходить защиту Windows Mark-of-the-Web (MOTW) путём вложения вредоносных ZIP-архивов друг в друга, эффективно удаляя метку «загружено из интернета» с файлов. Эта проблема была устранена в версии 24.09. Для обеспечения защиты рекомендуется загрузить 7-Zip версии 25.01 или новее непосредственно с официального сайта проекта. Установщик обновит существующую конфигурацию без изменения пользовательских настроек. До обновления следует избегать распаковки архивов из ненадёжных источников. |