|

Опрос

|

реклама

Быстрый переход

Cloudflare предотвратил рекордное количество DDoS-атак в 2024 году, в том числе гиперобъёмных

28.04.2025 [20:20],

Николай Хижняк

Интернет-гигант Cloudflare сообщил о предотвращении рекордного количества DDoS-атак в 2024 году, зафиксировав их рост на 358 % по сравнению с годом ранее и на 198 % в расчёте на квартал. Цифры взяты из отчёта Cloudflare по DDoS-атакам за первый квартал 2025 года, в котором компания также заявляет, что предотвратила в общей сложности 21,3 миллиона DDoS-атак в 2024 году.

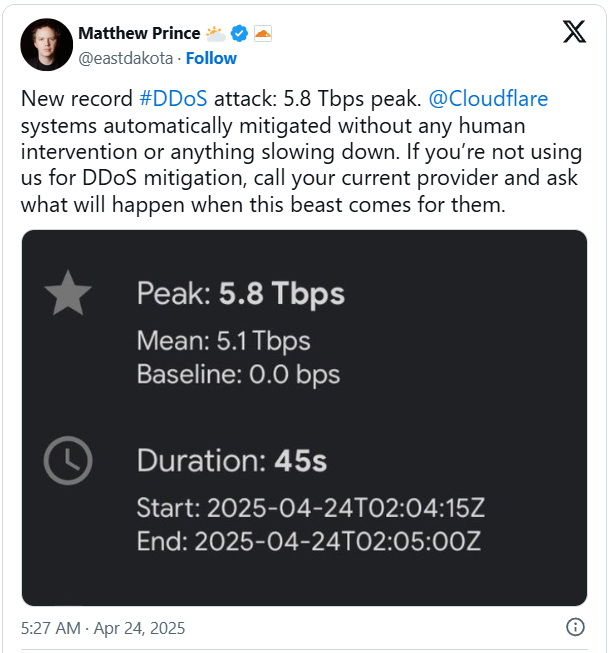

Источник изображений: Cloudflare Однако 2025 год, похоже, станет для интернет-гиганта и организаций, пользующихся его услугами, ещё более проблемным, поскольку Cloudflare уже отразила 20,5 миллиона DDoS-атак только за первый квартал 2025 года. Среди этих атак 6,6 млн были направлены на саму инфраструктуру Cloudflare в ходе 18-дневной многовекторной кампании. «Из 20,5 миллионов DDoS-атак 16,8 миллионов были DDoS-атаками сетевого уровня, и из них 6,6 миллионов были направлены непосредственно на сетевую инфраструктуру Cloudflare. Эти атаки были частью 18-дневной многовекторной DDoS-кампании, включающей атаки SYN-флуда, DDoS-атаки, сгенерированные Mirai, атаки с усилением SSDP и многие другие», — поясняет Cloudflare. Значительнее всего рост за последние несколько месяцев наблюдался в атаках сетевого уровня — их количество выросло на 509 % в годовом исчислении. Между тем среди злоумышленников сохраняется тенденция к гиперобъёмным атакам: Cloudflare зафиксировала более 700 атак, которые превышали пропускную способность в 1 Тбит/с (терабит в секунду) или скорость передачи в 1 миллиард пакетов в секунду. В течение первого квартала 2025 года компания ежедневно подвергалась около восьми гиперобъёмным атакам, а их общее количество удвоилось по сравнению с предыдущим кварталом. Cloudflare сообщает, что выявила две новые угрозы в первом квартале 2025 года — атаки с отражением/усилением через Connectionless Lightweight Directory Access Protocol (CLDAP) и Encapsulating Security Payload (ESP). Количество атак CLDAP выросло на 3488 % по сравнению с предыдущим кварталом: эти атаки используют вариант LDAP-протокола на базе UDP вместо TCP, что обеспечивает более высокую скорость, но меньшую надёжность. UDP в CLDAP не требует подтверждения передачи, что позволяет злоумышленникам подменять IP-адрес, направляя огромные объёмы трафика к цели. Атаки ESP, количество которых увеличилось на 2301 % по сравнению с предыдущим кварталом, становятся возможными из-за неправильных настроек или уязвимостей в открытых системах. Одна из атак, описанных в отчёте Cloudflare и произошедших в первом квартале 2025 года, была направлена на хостинг-провайдера из США, предоставляющего услуги многопользовательских игровых серверов для Counter-Strike GO, Team Fortress 2 и Half-Life 2: Deathmatch. Атака, проходившая несколькими волнами, была нацелена на порт 27015, который часто используется в играх и требует, чтобы он оставался открытым как для пакетов UDP, так и для TCP. Целью атаки было явное нарушение работы игровых сервисов. Атака была гиперобъёмной, достигнув 1,5 млрд пакетов в секунду, хотя Cloudflare утверждает, что ей удалось её нейтрализовать. Игровые серверы являются частыми целями для DDoS-атак, поскольку их сбой может быть крайне разрушительным и иметь серьёзные последствия для издателей и целых сообществ игроков.  Генеральный директор Cloudflare Мэтью Принс (Matthew Prince) сообщил на своей странице в соцсети X в конце прошлой недели, что компания нейтрализовала рекордную распределённую атаку типа «отказ в обслуживании» (DDoS) с пиковым трафиком в 5,8 Тбит/с, которая длилась примерно 45 секунд. Предыдущий рекорд, о котором также сообщала Cloudflare, был установлен DDoS-атакой мощностью 5,6 Тбит/с, приписываемой ботнету на базе Mirai, состоящему из 13 000 устройств. Как сообщается, последняя атака носила тестовый характер для оценки мощности их DDoS-пушки. Принс намекнул, что в тот же день Cloudflare столкнулась с ещё более масштабной атакой и пообещал вскоре поделиться дополнительной информацией. Жильцы домов ПИК пожаловались в ФАС на безальтернативного интернет-провайдера Lovit за постоянные сбои

25.03.2025 [14:26],

Владимир Мироненко

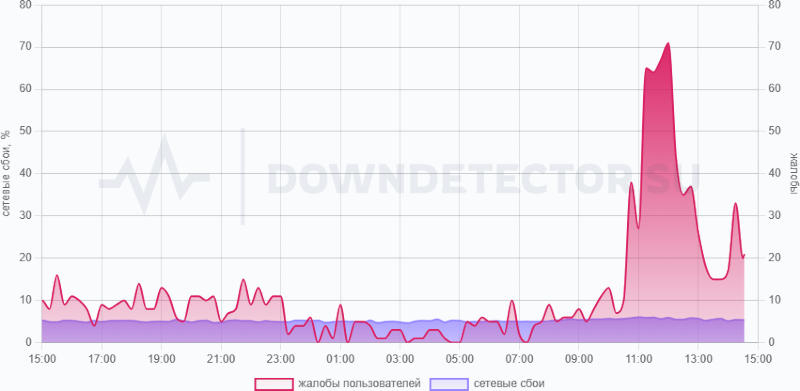

В конце прошлой недели абоненты интернет-провайдера Lovit в Москве и Санкт-Петербурге столкнулись с перебоями в работе интернета. И хотя провайдер сообщил 23 марта о восстановлении доступа, жалобы пользователей Lovit продолжают поступать, как показывают данные сервиса Downdetector, пишет «Коммерсантъ». В связи с этим пользователи обратились с жалобой в ФАС, где пообещали разобраться с проблемой.

Источник изображения: Burst/unsplash.com Сбои в работе сервисов в Lovit связали с DDoS-атакой, в которой, по данным Роскомнадзора, принимали участие хакеры «преимущественно из США, Германии и Швеции». Сообщается, что с проблемой столкнулись более 200 тыс. человек, которые живут в новостройках компании ПИК, где Lovit является единственным интернет-провайдером — подключиться к другим операторам возможности нет. Жильцы этих микрорайонов подписывают петиции с требованием разрешить работу других поставщиков услуг связи, а чаты жилых комплексов в Люблине, Саларьеве, Митино, Мякинине и Жулебине заполняются сообщениями об отсутствии доступа в интернет, неработающих умных домофонах и кассовых аппаратах в магазинах. Жалобы поступают в сервис Downdetector от пользователей Lovit из Москвы, Подмосковья, Твери, Санкт-Петербурга и Ленинградской области. Один из слушателей радио «Коммерсантъ FM» рассказал, что жильцы неоднократно пытались сменить провайдера, но безрезультатно. Последний ответ, который он получил, был таким: «Извините, такой технической возможности сейчас нет». У Lovit и его дочерних структур нет конкурентов в домах застройщика ПИК, но доказать наличие монопольного сговора всегда непросто, отмечает руководитель направления ЖКХ юридической группы «Яковлев и Партнёры» Сергей Сергеев. «Если сейчас какие-то другие провайдеры пожалуются, что их не пустили, тогда ФАС должна выдать предписание управляющей организации устранить нарушения и обеспечить доступ провайдерам к необходимому общедомовому имуществу для размещения оборудования», — пояснил он. Эксперт Торгово-промышленной палаты по вопросам ЖКХ Сусана Киракосян подчеркнула, что навязывание провайдера со стороны застройщика недопустимо. Согласно законодательству, любой собственник имеет право выбрать своего провайдера, заключить договор и определить технические возможности прокладки сетей. Директор компании Lovit Мария Ляхова сообщила, что после серьёзных технических сбоев основной объём услуг уже восстановлен. «В ближайшее время планируем внедрить дополнительные меры защиты, а также разработать новые механизмы, которые обеспечат безопасность всей инфраструктуры провайдера от подобных атак в будущем», — заявила она, отметив, что к проверкам антимонопольной службы компания готова. Миллион россиян остался без интернета из-за DDoS-атаки на провайдера Lovit [обновлено]

22.03.2025 [14:37],

Павел Котов

Сотни тысяч, если не миллионы жителей домов крупнейшего российского застройщика «ПИК» в Москве и Санкт-Петербурге с 21 марта остаются без домашнего интернета. Виной тому стала массированная DDoS-атака на ресурсы обслуживающего эти дома провайдера Lovit.

Источник изображения: t.me/bazabazon Факт атаки на инфраструктуру Lovit подтвердили в Роскомнадзоре, сообщил Telegram-канал «Контекст», — специалисты ведомства подключили национальную систему противодействия DDoS-атакам, и к настоящему моменту работа оператора частично восстановлена. Ситуация осложняется тем, что Lovit является единственным провайдером в домах «ПИК».

Источник изображения: t.me/bazabazon DDoS-атака началась в 12 часов 21 марта, и оператор был вынужден отключить услуги связи, опубликовав соответствующее сообщение в соцсетях. Компания пообещала устранить неполадки до 22 марта, однако впоследствии сообщение об этом было удалено: жильцы домов «ПИК» выразили недоверие такой версии развития событий и выступили с резкой критикой работы провайдера, напомнив, что альтернатив ему нет, а отключения происходят слишком часто — в результате «без связи и возможности работать» остаются «под миллион человек». Обновление: 23 марта провайдер Lovit восстановил доступ к интернету: большинство сервисов работает в штатном режиме, сообщается в Telegram-канале компании. «Все клиентские платформы доступны только из сети lovit и недоступны из внешней. Также частично отсутствует доступ к иностранным ресурсам и сайтам. Безопасность системы усилена», — сообщил провайдер. У «Билайна» произошёл сбой в столичном регионе

03.03.2025 [14:45],

Павел Котов

От абонентов «Билайна» в Москве и Московской области стали массово поступать жалобы на проблемы в работе оператора. Инцидент зафиксирован специалистами Роскомнадзора; сам «Билайн» уже пытается восстановить штатную работу сети, передаёт «РИА Новости» со ссылкой на ведомство.

Источник изображения: beeline.ru «Центр мониторинга и управления сетью связи общего пользования (ЦМУ ССОП) фиксировал всплеск обращений абонентов о проблемах в работе ПАО „ВымпелКом“ в г. Москва и Московская область. Специалисты оператора связи уже ведут работу по диагностике и устранению проблемы», — заявили в Роскомнадзоре.

Источник изображения: downdetector.su Ряд систем оператора сегодня, 3 марта 2025 года, подвергся DDoS-атаке, рассказали в «Билайне». «Наши специалисты обнаружили проблему и приняли все необходимые меры для поддержания стабильной работы сервисов», — сообщил представитель компании. Более половины жалоб абонентов оператора относятся к сбоям в работе мобильного приложения; проблемы наблюдаются также в работе сайта и оповещений. Пик жалоб пришёлся на 12:00 мск. Последние крупные инциденты с работой «Билайна» отмечались в декабре прошлого и феврале текущего года. 26 февраля оператор не работал в нескольких регионах — причиной сбоя также была DDoS-атака. Тысячи россиян лишились доступа в интернет из-за сбоя у «Билайна»

26.02.2025 [13:51],

Павел Котов

Сегодня, 26 февраля, произошёл сбой в работе оператора связи «Билайн». На платформах «Сбой.рф» и Downdetector.su зарегистрированы более 7,6 тыс. жалоб на проблемы у провайдера. Причиной сбоя стала DDoS-атака, признался представитель компании.

Источник изображения: beeline.ru Жалобы стали поступать 26 февраля примерно в 12:00 мск, максимальное их число пришлось на 12:30. Чаще всего абоненты «Билайна» жалуются на неполадки в работе домашнего интернета. Сообщения поступают из разных регионов России — это преимущественно Смоленская область (28 % жалоб), Краснодарский край (15 %), а также Санкт-Петербург и Ленинградская область (8 %), гласит статистика Downdetector.su. На платформе «Сбой.рф» больше всего жалоб оставили пользователи интернета из Москвы (26 %), Краснодарского края (19 %), Санкт-Петербурга (12 %). Поступают жалобы на постоянное отключение интернета и сбой при попытке входа в мобильное приложение. На момент публикации данного материала поток жалоб не прекратился, то есть проблемы в работе сервисов сохраняются. Часть систем компании подверглись DDoS-атаке, сообщили в «Билайне». «Сегодня ряд систем „Билайна“ подвергся DDoS-атаке. Наши специалисты принимают все необходимые меры для минимизации возможных последствий и поддержания стабильной работы сервисов», — заявил представитель оператора агентству «РИА Новости». Половину нелегитимного трафика в России теперь создают вредоносные ботнеты

14.02.2025 [08:13],

Владимир Фетисов

Доля нецелевого трафика, поступающего от веб-серверов, продолжила увеличиваться и по итогам 2024 года составила 12 % от общего числа запросов. При этом более половины объёма такого трафика приходится на активность вредоносных ботнетов (используемых для кибератак высокой мощности сети из большого числа устройств). Об этом сообщает «Коммерсантъ» со ссылкой на данные хостинг-провайдера RUVDS.

Источник изображения: pexels.com В сообщении сказано, что операторы ботнетов всё чаще используют для DDoS-атак компьютеры и серверы. Обычно в атаках такого типа задействуют заражённые устройства с простой архитектурой, такие как IoT-устройства или умные гаджеты. Такие сети чаще всего используют для атак сетевого (L2) и транспортного (L3) уровней. При этом для атак на уровень веб-приложений и серверов (L7) задействуют виртуальные серверы и машины. Директор по продуктам Servicepipe Михаил Хлебунов сообщил, что злоумышленники арендуют мощности хостинг-провайдеров для проведения атак на L7-уровне. «При этом мы сталкивались с атаками, когда злоумышленники не выкупают виртуальные машины, а пользуются промоакциями хостеров и «берут» их непосредственно под атаку», — добавил господин Хлебунов. Гендиректор RUVDS Никита Цаплин отметил, что злоумышленникам не всегда нужно арендовать мощности хостинг-провайдеров для своих ботнетов. Это связано с тем, что они могут эксплуатировать известные уязвимости оборудования для компрометации пользовательских устройств. При таком подходе легитимный клиент будет генерировать вредоносный трафик, не подозревая об этом. Эксперты отмечают, что провайдерам защитить предоставляемые в аренду виртуальные серверы и машины весьма непросто, поскольку они не могут самостоятельно обновлять клиентское программное обеспечение. Достоверно определить тип исходящих от арендованного оборудования атак также непросто. Однако по некоторым характерным признакам можно с большой вероятности вычислить устройства, участвующие в DDoS-атаке, поскольку провайдер будет видеть резкий рост объёма трафика, аномально высокую сетевую активность и нагрузку на сетевое оборудование. Более четырёх дней длилась самая долгая DDoS-атака на российские ресурсы в 2024 году

30.01.2025 [07:33],

Владимир Фетисов

Центр мониторинга и управления сетью связи общего пользования Роскомнадзора отразил 10,9 тыс. DDoS-атак и заблокировал 30 тыс. фишинговых сайтов в 2024 году. Об этом пишет «Интерфакс» со ссылкой на данные пресс-службы ведомства.

Источник изображения: Hack Capital / unsplash.com «В 2024 году специалисты ЦМУ отразили более 10,9 тыс. DDoS-атак, направленных на различные организации страны. Среди них наиболее мощная была зафиксирована на ресурсы провайдера хостинга: её мощность достигала 2,38 Тбит/с, скорость до 210 млн пакетов в секунду. Самая длительная атака продолжалась 108 часов 24 минуты и была направлена на ресурсы оператора связи», — сказано в сообщении пресс-службы Роскомнадзора. Количество заблокированных в 2024 году фишинговых сайтов оказалось в 7 раз больше по сравнению с аналогичным показателем за 2023 год. Специалисты ЦМУ также заблокировали 217 ресурсов, распространяющих вредоносное программное обеспечение, что в 4,5 раза больше, чем годом ранее. В дополнение к этому за год было выявлено 8,3 тыс. нарушений маршрутизации трафика. По данным пресс-службы Роскомнадзора, в настоящее время ЦМУ обеспечивает защиту более 6 тыс. ресурсов, которые принадлежат 869 организациям. В число клиентов ведомства входят крупные государственные и частные структуры, телекоммуникационные компании, СМИ, банки, операторы связи и объекты критической информационной инфраструктуры. В ведомстве отметили, что количество подключённых к системе ЦМУ организаций продолжает расти. Россия опустилась на 8-е место в мире по количеству DDoS-атак в 2024 году

27.01.2025 [12:10],

Владимир Фетисов

По данным компании StormWall, Россия заняла восьмое место по количеству DDoS-атак в 2024 году. Отмечается, что на долю страны пришёлся тот же процент от всех кибератак, что и годом ранее, но по итогам 2023 года Россия занимала седьмое место в этом рейтинге.

Источник изображения: Hack Capital / unsplash.com «Анализ основан на данных глобальной сети центров очистки трафика StormWall, которые обрабатывают огромные объёмы данных — более 5 Тбит/с при пиковых нагрузках. Именно эти сведения дают нам чёткое представление о текущем состоянии DDoS-угроз по всему миру», — говорится в сообщении StormWall. В сообщении сказано, что 2024 год отличился не только ростом количества атак на 45 %, но и «колоссальным ростом» мощности DDoS-атак на уровне приложений, нацеленных на уязвимости критически важных частей приложений и на недостатки в логике и обработке данных. Мощность таких атак в минувшем году увеличилась вдвое по сравнению с 2024 годом. По мнению специалистов, это произошло из-за «серьёзных геополитических событий в мире», а также из-за роста конкуренции на рынке во второй половине года. В дополнение к этому отмечается рост количества устройств в ботнетах, используемых злоумышленниками для проведения DDoS-атак. По данным StormWall, в среднем в России оно увеличилось в пять раз — с 7 тыс. устройств в 2023 году до 35 тыс. устройств в 2024 году. «Рост количества устройств является пугающей тенденцией, поскольку гигантские ботнеты могут запускать мощнейшие атаки, которые могут нанести огромный вред любой российской компании», — сказано в отчёте StormWall. Крупнейший обнаруженный в 2024 году в России ботнет насчитывал более 100 тыс. устройств (преимущественно маршрутизаторы Asus). Ещё в прошлом году на 268 % по сравнению с предыдущим годом увеличилось количество случаев «ковровых бомбардировок», нацеленных сразу на сотни или тысячи IP-адресов жертвы. Основная цель таких атак заключается в выводе из строя инфраструктуры. Актуальным трендом остаются многовекторные DDoS-атаки, которые направлены на несколько разных сетевых уровней и элементов инфраструктуры. Количество таких атак выросло на 32 % по сравнению с 2023 годом. «Это один из наиболее вредоносных типов нападений, который может причинить большой ущерб организации», — сказано в сообщении StormWall. Чаще всего в 2024 году злоумышленники атаковали российские предприятия в сфере телекоммуникаций. Доля атак на телекоммуникационную отрасль выросла до 31 % (годом ранее этот показатель был равен 14 %). Средний показатель эффективности атак на телеком-предприятия в России составил 57 %. Злоумышленники также часто атаковали представителей госсектора (17 % атак) и ретейла (14 % атак). В компании отметили, что одним из важнейших итогов 2024 года является смещение фокуса злоумышленников с количества проводимых атак на их качество. Всё чаще киберпреступники придерживаются подхода, при котором потенциальная цель хорошо изучается, и вектор атаки формируется именно под её особенности. Cloudflare снова отразила крупнейшую в истории DDoS-атаку — её мощность достигла 5,6 Тбит/с

23.01.2025 [17:25],

Павел Котов

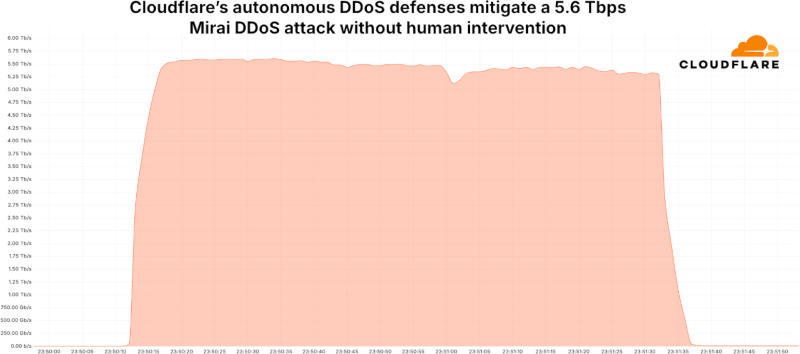

Cloudflare рассказала, что отразила крупнейшую в истории распределённую атаку типа «отказ в обслуживании» (DDoS). Инцидент произошёл в конце октября 2024 года — защитные средства компании заблокировали DDoS-атаку, осуществлявшуюся по протоколу UDP (User Datagram Protocol), её мощность достигала 5,6 Тбит/с.

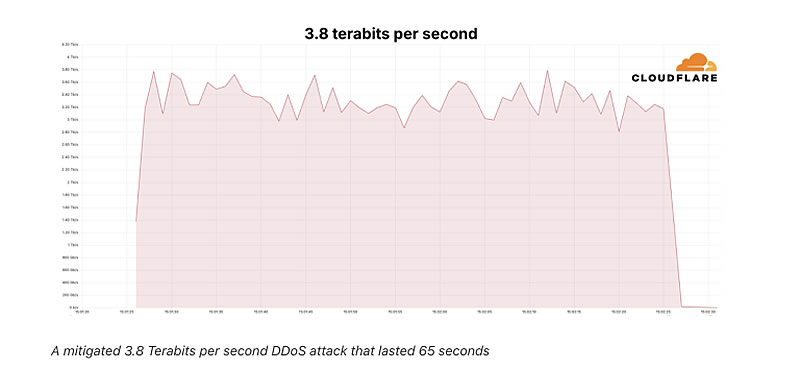

Источник изображения: Hack Capital / unsplash.com DDoS-атака была инициирована при помощи одного из вариантов ботнета Mirai, а её целью был интернет-провайдер в Восточной Азии. Для сравнения, незадолго до этого, также в октябре 2024 года, Cloudflare заблокировала ещё одну мощную DDoS-атаку, которая теперь оказалась второй по величине — её мощность была 3,8 Тбит/с. Новая атака продолжалась чуть более минуты (80 секунд), а её источниками стали более 13 000 устройств интернета вещей (IoT).

Источник изображения: cloudflare.com Адаптируясь к современным реалиям, киберпреступники вынуждены менять свои стратегии, в результате чего DDoS-атаки становятся короче по продолжительности, но чаще и интенсивнее. Несмотря на разрушительный потенциал, в ходе последнего инцидента цели не было нанесено никакого ущерба, отметили в Cloudflare — DDoS-атака была обнаружена и блокирована в полностью автоматическом режиме. «Она не потребовала человеческого вмешательства, не вызвала никаких оповещений и ухудшения работоспособности [ресурсов]. Системы продолжали работать в штатном режиме», — рассказали в компании. Общее количество уникальных IP-адресов достигло 13 000, но в секунду их было 5500. Каждый из этих адресов генерировал трафик до 8 Гбит/с или 1 Гбит/с в среднем (0,012 % от 5,6 Тбит/с). Mirai — один из самых печально известных ботнетов. Его исходный код был опубликован в 2017 году, и с тех пор различные киберпреступники начали создавать собственные варианты ботнета. Только на этой неделе были обнаружены два варианта. «Сбер»: в открытом доступе оказались данные 90 % россиян, а ущерб экономике от кибератак приближается к 1 трлн рублей за два года

06.11.2024 [16:40],

Павел Котов

Из-за действий киберпреступников в открытом доступе оказались персональные данные 90 % россиян, а суммарный ущерб для экономики страны от кибератак в 2023 и 2024 годах может составить 1 трлн руб., пишет «Коммерсантъ» со ссылкой на заявление зампреда правления «Сбербанка» Станислава Кузнецова.

Источник изображения: Franz Bachinger / pixabay.com Ситуацию с утечками персональных данных жителей России господин Кузнецов назвал плачевной — их пик пришёлся на прошлый год, а в этом количество утечек стало немного сокращаться. По итогам 2024 года сумма похищенных у россиян средств достигнет 250 млрд руб., и если ситуация не изменится, общий объём ущерба от кибератак в 2023–2024 годах может подойти к отметке в 1 трлн руб. Утечки и кражи средств, по словам господина Кузнецова, имеют «тренд на увеличение». Пик мошеннических звонков пришёлся на февраль и март этого года, когда их было до 20 млн в сутки; к настоящему моменту их стало 6–6,5 млн, но качество мошеннических схем повысилось. Число обнаруженных и заблокированных фишинговых ресурсов за первые девять месяцев 2024 года выросло на 116 % — хакеры стали размещать их на доменах третьего и более глубоких уровней, что усложняет их выявление. За первую половину 2024 года на российские организации были совершены 355 тыс. DDoS-атак, и это на 16 % больше, чем за весь 2023 год. Для борьбы с этим явлением российские власти намерены увеличивать объём трафика, который проходит через технические средства противодействия угрозам — в 2030 году он должен достичь 725,6 Тбит/с. VK защитит сервисы от ботов и DDoS-атак с помощью ИИ

30.10.2024 [12:04],

Владимир Мироненко

VK запустит до конца года в большинстве сервисов собственную систему защиты от DDoS-атак и бот-активности на основе искусственного интеллекта (ИИ), которая сможет отличать вредоносный трафик от реальных всплесков активности, сообщил «Коммерсантъ» со ссылкой информацию компании. До этого защиту таких проектов, как «VK Видео», ОК, «Дзен», Mail и др., обеспечивал комплекс решений, включающий продукты вендоров информационной безопасности (ИБ).

Источник изображения: Franz26/Pixabay ИИ-модели, обученные на обезличенных и обобщенных данных о поведении пользователей каждого сервиса VK, будут уже на ранних стадиях выявлять вредоносный трафик, даже если он не отличается от органического. Система также будет выявлять и другую вредоносную активность, включая программы-парсеры (собирают открытые данные о пользователях), программы-брутфорсеры, которые автоматически перебирают пароли от аккаунтов. Вице-президент по стратегии и инновациям МТС Евгений Черешнев отметил, что противодействие DDoS-атакам обычно не требует ИИ: «Это больше вопрос системной логики управления потоками данных и доступных серверных мощностей». Хотя в борьбе с ботами применение ИИ он назвал закономерным. Для эффективной работы ИИ-моделей необходимо разнообразие трафика, так как атакующая сторона постоянно меняет свои методики, сообщили в DDoS-Guard. Преимущество специализированных провайдеров заключается в том, что они анализируют трафик тысяч различных доменов и их пользователей, что обеспечивает больше данных для обучения системы защиты. По словам источника «Коммерсанта», в VK Tech (входит в группу VK) обсуждается вариант продажи системы внешним заказчикам в виде облачного решения. Однако заместитель гендиректора группы компаний «Гарда» Рустэм Хайретдинов считает, что такое решение вряд ли выйдет на рынок, «поскольку изначально разрабатывается для конкретной платформы, ее адаптация может стоить соизмеримо с разработкой новой». В свою очередь, бизнес-консультант по информационной безопасности Positive Technologies Алексей Лукацкий отметил, что в России пока нет ни одного примера, чтобы компания, которая не специализируется в сфере ИБ, смогла не только разработать, но и развивать своё решение. В России учетверилось число DDoS-атак в 2024 году, но они стали менее мощными

22.10.2024 [15:39],

Дмитрий Федоров

В России количество DDoS-атак в III квартале 2024 года увеличилось на беспрецедентные 319 % по сравнению с аналогичным периодом прошлого года, однако их пиковая интенсивность снизилась с 675 Гбит/с до 446 Гбит/с. К 2030 году правительство планирует увеличить пропускную способность технических средств противодействия угрозам (ТСПУ) до 725,6 Тбит/с. Эксперты предупреждают, что требуются более комплексные решения. Простое расширение каналов передачи данных может быть недостаточным для эффективной защиты от кибератак.

Источник изображения: cliff1126 / Pixabay Согласно исследованию Qrator Labs, которое охватило более 1000 компаний из разных секторов экономики, прирост DDoS-атак был отмечен на всех уровнях: на сетевом и транспортном уровнях увеличение составило 80 %, а на уровне приложений (веб-серверов) — 70 %. DDoS-атаки представляют собой одну из наиболее серьёзных угроз стабильности ИТ-инфраструктуры. 14 октября 2024 года Роскомнадзор сообщил о мощной зарубежной кибератаке, направленной на системы отечественных операторов связи. Её пиковая интенсивность достигала 1,73 Тбит/с. В ответ на подобные инциденты правительство намерено к 2030 году увеличить пропускную способность ТСПУ до 725,6 Тбит/с. В настоящее время этот показатель составляет 329 Тбит/с, а к 2025 году должен достигнуть 378,4 Тбит/с. Важно отметить, что Роскомнадзор уже несколько лет занимается подключением компаний к системе для защиты от подобных угроз, продолжая развивать российскую инфраструктуру кибербезопасности. Несмотря на значительное увеличение пропускной способности ТСПУ, эксперты предупреждают, что пропускная способность может оказаться недостаточной для эффективной фильтрации трафика при высоких нагрузках, характерных для сетевых атак. В случае превышения допустимой нагрузки оборудование может работать некорректно и даже привести к отказу в работе каналов передачи данных. Для операторов связи и интернет-провайдеров, активно внедряющих такие системы, это представляет серьёзную угрозу для стабильности их сетей. Евгений Фёдоров, руководитель продуктового направления компании Innostage, подчеркнул, что для эффективной борьбы с DDoS-атаками требуется комплексный подход: от фильтрации трафика на уровне провайдеров до внедрения решений на уровне инфраструктуры. ТСПУ способны фильтровать аномальный трафик, однако злоумышленники быстро адаптируются к новым методам защиты. «Это можно сравнить с расширением автодорог: чем больше полоса пропускной способности, тем больше машин — пакетов данных, которые смогут пройти», — отметил эксперт. Без интеллектуальной маршрутизации и фильтрации трафика безопасность сети останется под угрозой. Архив интернета взломали — похищены данные 31 млн пользователей

10.10.2024 [10:15],

Дмитрий Федоров

Архив интернета или archive.org — уникальная платформа, сохраняющая всю историю интернета, подверглась хакерской атаке, что привело к утечке данных 31 млн пользователей. Утечка затронула электронные адреса, имена пользователей и пароли. Вскоре после инцидента пользователи социальных сетей начали активно делиться скриншотами главной страницы Archive.org, на которой появилось тревожное сообщение.

Источник изображения: abbiefyregraphics / Pixabay Около 00:00 по московскому времени пользователи увидели на главной странице Archive.org следующее сообщение: «Вам когда-нибудь казалось, что Internet Archive держится на честном слове и постоянно находится на грани катастрофической утечки данных? Это только что случилось. Увидим 31 миллион из вас на HIBP!».

Источник изображения: Archive.org После публикации этого сообщения сайт оказался временно недоступен. Позже Брюстер Кейл (Brewster Kahle), основатель Archive.org, сообщил через социальные сети, что платформа подверглась DDoS-атаке. Сайт восстановил свою работу, но обсуждения последствий утечки не утихают. Хотя DDoS-атака вызвала кратковременные сбои, наибольший резонанс вызвала именно утечка данных, подтверждённая онлайн-сервисом Have I Been Pwned (HIBP), который помогает пользователям проверить, были ли их данные скомпрометированы. HIBP подтвердил, что взлом Archive.org произошёл месяц назад. В результате хакеры похитили 31 млн записей, содержащих электронные адреса, имена пользователей и хэшированные пароли. Алгоритм bcrypt, который использовался для хэширования паролей, считается одним из самых надёжных методов защиты данных. Однако даже его применение не гарантирует полной безопасности, если пользователи выбирали слабые пароли или использовали их на других платформах. В связи с этим пользователям Archive.org рекомендуется немедленно сменить свои пароли и включить двухфакторную аутентификацию для дополнительной защиты учётных записей. Cloudflare отразила рекордную DDoS-атаку интенсивностью 3,8 Тбит/с — её устроили роутеры Asus и MikroTik

03.10.2024 [00:22],

Анжелла Марина

Компания Cloudflare сообщила об успешном отражении рекордной по объёму DDoS-атаки со скоростью 3,8 Тбит/с. Этот инцидент превзошёл предыдущий рекорд, установленный в ноябре 2021 года, когда на Microsoft была осуществлена похожая DDoS-атака в 3,47 Тбит/с, цель которой состояла в исчерпании пропускной способности ресурса и недоступности его для пользователей.

Источник изображения: Copilot По данным PCMag, атака стала частью масштабной хакерской кампании, продолжающейся уже более месяца, в ходе которой было зафиксировано более 100 крупных DDoS-атак, скорость которых превышала 3 Тбит/с. В Cloudflare отметили, что смогли отразить эту крупномасштабную атаку благодаря глобальной сети серверов, способной эффективно распределять входящий трафик. Этому также способствовала система, позволяющая в реальном времени анализировать и фильтровать вредоносные данные.

Источник изображения: Cloudflare Cloudflare не раскрыла имена пострадавших клиентов, однако сообщила, что атаки были направлены на компании из финансового сектора, сферы телекоммуникаций и интернет-услуг. «Обнаружение и смягчение последствий было полностью автономным», — говорится в блоге компании. В ходе расследования было установлено, что неправомерные действия были организованы с использованием ботнета, состоящего из взломанных интернет-устройств, включая маршрутизаторы Asus и MikroTik, DVR и веб-серверы. Захваченные устройства использовались для генерации огромного объёма трафика, направленного на целевые сайты и приложения. В данном случае ботнет применил протокол UDP (User Datagram Protocol), который позволяет быстро передавать данные, но может быть также использован для создания мощных DDoS-атак, известных как UDP flood. Анализ непосредственно интернет-трафика показал, что захваченные устройства находились в таких странах, как Россия, Бразилия, Вьетнам, Испания и США. Cloudflare также добавила, что хакеры, вероятно, скомпрометировали домашние маршрутизаторы Asus через недавно обнаруженную уязвимость высокой степени опасности, затрагивающую около 157 000 моделей данных устройств. Хакерские атаки на организации в РФ стали более мощными и разнообразными

09.09.2024 [09:06],

Владимир Фетисов

Количество DDoS-атак на российские организации в первом полугодии 2024 года увеличилось до 355 тыс., что на 16 % больше по сравнению с показателем за аналогичный период прошлого года. Максимальная мощность одной атаки выросла почти в семь раз и составила 1,2 Тбит/с. Максимальная продолжительность атак снизилась втрое до 35 дней, а средняя продолжительность уменьшилась в 24 раза. Об этом пишет «Коммерсантъ» со ссылкой на данные ГК «Солар».

Источник изображения: Pete Linforth/Pixabay Исследователи считают, что хакеры стали осуществлять более краткосрочные и целевые атаки. Жертвами разных типов сетевых атак за первые шесть месяцев текущего года становились IT-компании, представители телекоммуникационной отрасли, учреждения госсектора, а также компании из кредитно-финансовой отрасли и энергетики. Количество DDoS-атак на энергетические компании за полугодие подскочило в 19 раз. Отмечается усиление тенденции к росту атак в июле и августе. В Роскомнадзоре подтвердили данные о том, что средняя мощность атак в третьем квартале выросла на 600 Гбит/с по сравнению с предыдущим трёхмесячным отрезком. В первом полугодии в четыре раза по сравнению с показателем за аналогичный период прошлого года увеличилось количество мультивекторных DDoS-атак, включающих несколько типов атак одновременно. «Этому способствует возросшая доступность ботнетов на чёрном рынке, которая позволяет большему числу злоумышленников организовывать сложные атаки», — считает заместитель директора по продуктовому развитию ГК «Солар» Артём Избаенков. Доля смешанных мультивекторных атак во втором квартале 2024 года составила 17,7 % от общего количество атак, подсчитали в компании Qrator Labs. При этом во втором квартале прошлого года доля таких атак составляла 9,15 %. В компании отметили, что защищаться от смешанных атак сложнее, поскольку многие поставщики решений для борьбы с DDoS-атаками защищают отдельные IP-адреса, а не инфраструктуру и сети в целом. |