Microsoft выпустила обновление безопасности для операционных систем Windows. В этот раз компания закрыла 79 уязвимостей, большинство из которых относятся к категориям «критическая» и «высокий риск». По словам Microsoft, четыре уязвимости из этого списка уже эксплуатируются в реальных условиях, поэтому компания советует скачать обновление безопасности как можно скорее.

Источник изображения: geralt / Pixabay

Большинство уязвимостей (67) встречаются на разных версиях Windows, включая Windows 10, Windows 11 и Windows Server. Версии Windows 7 и 8.1 больше не отображаются в отчётах безопасности Microsoft, но они также потенциально могут быть подвержены риску. При отсутствии веских причин, всё же следует рассмотреть возможность обновления до Windows 10 (22H2) или Windows 11 (23H2), чтобы продолжать получать актуальные обновления безопасности, отмечает Microsoft. Правда, следует помнить, что поддержка Windows 10 прекратится в 2025 году.

Последний патч безопасности также включает некоторые обновления для Windows 11 24H2, однако указанное крупное обновление операционной системы, чей выпуск ожидается этой осенью, по-прежнему проходит тестирование в рамках программы Windows Insider и пока недоступно для всех пользователей Windows 11.

Закрытые уязвимости нулевого дня

Как уже отмечалось выше, несколько уязвимостей безопасности уже эксплуатируются в реальных атаках. На данный момент идут споры о том, активно ли применяется одна из них, а именно CVE-2024-43461. Microsoft не предоставила дополнительную информацию об этих уязвимостях нулевого дня в своём последнем отчёте безопасности, однако о них рассказал эксперт по кибербезопасности Дастин Чайлдс (Dustin Childs) в блоге Zero Day Initiative. Чайлдс утверждает, что специалисты нашли уязвимость, позволяющую использовать поддельные данные. Об этом они сообщили в Microsoft, однако компания не включила её в список уязвимостей, которые используются в реальных условиях.

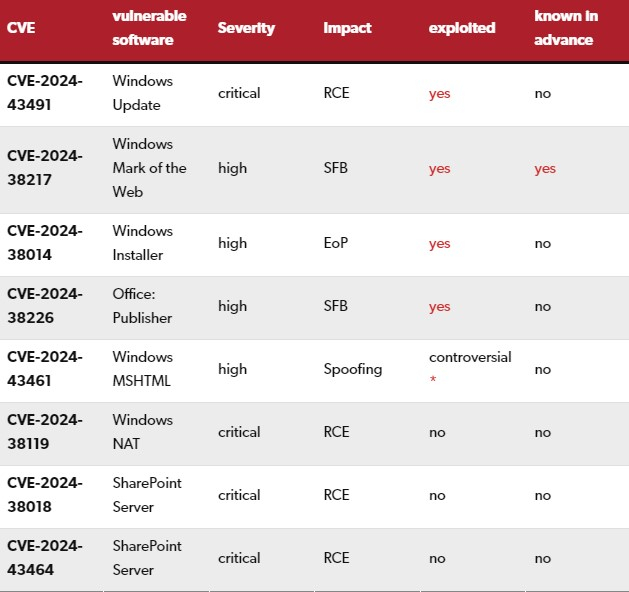

Ниже в таблице отмечены самые опасные уязвимости безопасности в отчёте Patch Day от Microsoft за сентябрь 2024 года. Примечание: RCE: Remote Code Execution — удалённое выполнение кода; EoP: Elevation of Privilege — повышение привилегий доступа; SFB: Security Feature Bypass — обход функций безопасности. Красным в таблице отмечены уязвимости, которые уже эксплуатируются в реальных условиях.

По словам Microsoft, уязвимость CVE-2024-38217 (обход функций безопасности) не только эксплуатируется, но и была известна заранее. Эта уязвимость затрагивает функцию Mark of the Web (MotW) в загруженных файлах, что позволяет обходить защитные механизмы.

Что касается CVE-2024-43491, то это единственная уязвимость, связанная с удалённым выполнением кода (RCE) среди четырех уязвимостей нулевого дня. Она влияет только на некоторые старые версии Windows 10 и может быть устранена только путём установки обновления KB5043936, а затем установки обновления KB5043083. Microsoft заявляет, что более новые версии Windows 10 не подвержены этой уязвимости.

Уязвимость CVE-2024-38014 (угроза повышения привилегий, EoP) существует в установщике Windows для всех поддерживаемых в настоящее время версий Windows, включая серверные выпуски. Злоумышленник используя эту уязвимость, может получить системные разрешения без взаимодействия с пользователем. Точный механизм неясен, но обычно злоумышленники объединяют уязвимости EoP с уязвимостями RCE для удаленного запуска вредоносного кода.

Другие критические уязвимости Windows

В отчёте также указаны несколько критических уязвимостей, одна из которых связана c Windows. Эти уязвимости пока не эксплуатировались в реальных условиях. RCE-уязвимость CVE-2024-38119 связана с функцией Network Address Translation (NAT) и требует, чтобы злоумышленник находился в той же сети, что и жертва. Это связано с тем, что NAT, как правило, не поддерживает маршрутизацию, что означает, что её нельзя эксплуатировать за пределами границы сети.

С Windows Remote Desktop Services связано семь уязвимостей, включая четыре уязвимости RCE (удалённое выполнение кода). Также в отчёте указаны по одной уязвимости в Microsoft Management Console (CVE-2024-38259) и Power Automate для десктопов (CVE-2024-43479).

Уязвимости Microsoft Office

Новый патч безопасности также исправляет 11 уязвимостей, связанных с продуктами Microsoft Office, включая одну уязвимость нулевого дня и две критические. Уязвимость обхода функций безопасности (CVE-2024-38226) была обнаружена неизвестным исследователем безопасности в Microsoft Publisher. Злоумышленники сразу же начали её эксплуатировать. Как сообщается, для этого злоумышленнику необходимо убедить пользователя открыть специально подготовленный файл в Publisher. В случае успеха макросы Office обходят правила и выполняется вредоносный код.

Microsoft также выделила две RCE-уязвимости в SharePoint Server (CVE-2024-38018, CVE-2024-43464), как «критические». Ещё одна RCE-уязвимость (CVE-2024-38227) в SharePoint Server и одна в Visio (CVE-2024-43463) отмечены, как «обладающие высоким риском».

Уязвимости SQL Server

В SQL Server было закрыто 13 проблем безопасности. Шесть из них относились к RCE-уязвимостям с рейтингом CVSS 8.8. Также компания закрыла три EoP-уязвимости и четыре утечки данных.

Обновления браузеров

Последнее обновление безопасности для браузера Microsoft Edge — версия 128.0.2739.63 от 3 сентября на основе Chromium 128.0.6613.120. Однако оно пока не появилось в отчёте по обновлению безопасности. Обновление Edge 128.0.2739.67 от 5 сентября исправляет только несколько ошибок. Google выпустила новое обновление безопасности Chrome 10 сентября. Оно закрывает несколько уязвимостей с высоким риском.

Источник:

MWC 2018

MWC 2018 2018

2018 Computex

Computex

IFA 2018

IFA 2018