|

Опрос

|

реклама

Быстрый переход

Хакеры теперь требуют с российских компаний по 50 млн рублей за данные и молчание — а потом охотно торгуются

28.05.2026 [16:05],

Павел Котов

С июня 2025 по май 2026 года требуемая хакерами медианная сумма выкупа за краденные у компаний данные, составила 50 млн руб. в криптовалюте. Об этом сообщили «Ведомости» со ссылкой на исследование RED Security SOC.

Источник изображения: Towfiqu barbhuiya / unsplash.com Специалисты RED Security SOC изучили более сотни инцидентов и проанализировали активность хакерских группировок на закрытых площадках и теневых форумах в даркнете. Почти в половине случаев сумма выкупа превышает 100 млн руб.; максимальная затребованная хакерами за минувший год сумма составила 330 млн руб.; восемь из десяти компаний вступают в переговоры с киберпреступниками и, как правило, добиваются сокращения суммы выкупа до 15–20 млн руб. Рекорд в январе 2025 года поставили хакеры CyberSec’s, которые потребовали за расшифровку данных 500 млн руб. (50 биткоинов на тот момент), сообщили в F6. В среднем киберпреступники требовали от 4 млн до 40 млн руб.; жертвам удавалось добиться уменьшения суммы выкупа на 30–50 %. Подобную «гибкость» со стороны хакеров эксперты объясняют практическими соображениями: вымогателям важно гарантированно получить средства, а не устраивать затяжные переговоры. Начальная сумма может намеренно завышаться, чтобы оставалось пространство для торга. Но даже готовность злоумышленников торговаться не означает, что выплата денег является разумным решением — получив средства, киберпреступники могут и не дать возможности восстановить данные в полном объёме; кроме того, повышается риск повторных атак на ту же организацию. К тому же с каждым днём переписки растёт вероятность того, что пострадавшая компания восстановит данные из резервных копий, передумает платить или привлечёт правоохранительные органы. Доля платящих жертв в 2025 году сократилась до 28 %, подсчитали в Positive Technologies. В ряде случаев жертвы платят не за расшифровку данных, которые могут содержаться в резервных копиях, а за то, чтобы информация об инциденте не появилась ни на теневых ресурсах, ни в широком информационном поле. Огласка факта утечки данных сама по себе может привести к оборотному штрафу в размере до 500 млн руб. Хакерам важно получить хоть какой-то выкуп, говорят эксперты, потому что и атаки требуют определённых затрат; и в случае отказа жертвы платить приходится искать альтернативные схемы сбыта. Наконец, не следует забывать, что перечисление средств хакерам может квалифицироваться как финансирование террористической деятельности — руководители пострадавших компаний и их служб безопасности об этом знают. Google и CrowdStrike обезвредили ботнет Glassworm, два года атаковавший разработчиков открытого ПО

28.05.2026 [00:04],

Анжелла Марина

Компании CrowdStrike и Google при поддержке некоммерческой организации Shadowserver обезвредили ботнет Glassworm, использовавшийся хакерами для атак на разработчиков программного обеспечения. Инфраструктура киберпреступников позволяла красть пароли и внедрять вредоносный код в популярные проекты с открытым исходным кодом.

Источник изображения: xAI В ходе операции были отключены четыре командно-контрольных канала (Command and Control), через которые злоумышленники управляли заражёнными устройствами и распространяли вредоносное ПО. Как стало известно TechCrunch, группировка за два года успела заразить более 300 репозиториев на GitHub, но, как подчёркивают эксперты CrowdStrike, компрометация рабочей станции только одного разработчика может привести к цепной реакции и заражению тысяч организаций, использующих его ПО. Хакеры из ботнета Glassworm применяли несколько методов для распространения вредоносного кода: публиковали заражённые расширения в маркетплейсе для разработчиков, использовали легитимные сети интернет-рекламы, чтобы обманом заставить жертв скачать своё ПО, а также использовали украденные учётные данные для захвата аккаунтов разработчиков и внедрения вредоносного кода прямо непосредственно в их проекты. Управление ботнетом опиралось на нестандартную техническую архитектуру. Командно-контрольные серверы взаимодействовали через блокчейн Solana, пиринговую сеть BitTorrent, Google Calendar и виртуальные частные серверы. Подобная схема усложняла мониторинг угроз, но координация между специалистами позволила локализовать уязвимые узлы. При этом правовые основания для проведения операции остаются закрытыми, а представители CrowdStrike воздержались от комментариев. Операция против Glassworm прошла на фоне участившихся атак на экосистему открытого ПО. На прошлой неделе группировка Mini Shai-Hulud выпустила вредоносные обновления для нескольких проектов, затронув в том числе разработчика OpenAI. В марте аналогичный инцидент произошёл с популярной библиотекой Axios: подозреваемый в связях с Северной Кореей злоумышленник получил контроль над инструментом, которым пользуются миллионы программистов. Хакер опубликовал эксплойт для полного захвата Windows 11 — уязвимость не закрыта с 2020 года

18.05.2026 [10:07],

Дмитрий Федоров

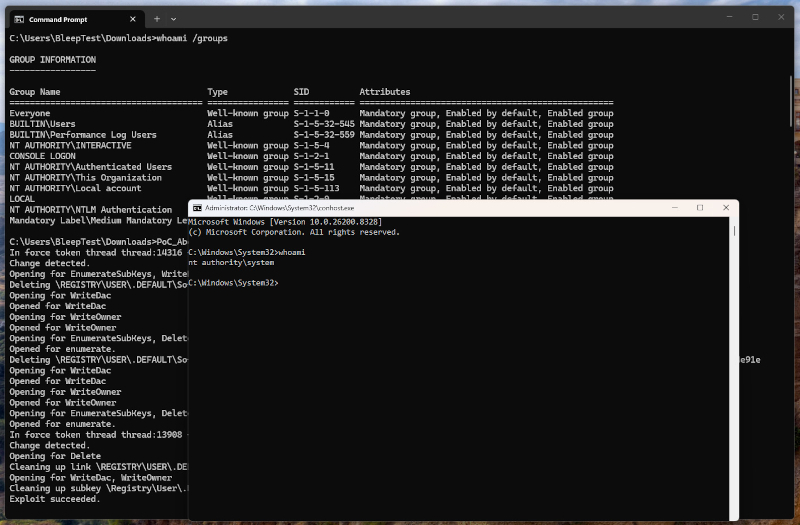

Исследователь по кибербезопасности, известный под псевдонимом Хаотик Эклипс (Chaotic Eclipse), выложил на GitHub экспериментальный эксплойт MiniPlasma для уязвимости нулевого дня в Windows. Эксплойт позволяет получить привилегии SYSTEM — максимальный уровень доступа — на полностью обновлённых системах. Автор опубликовал и исходный код, и скомпилированный файл, заявив, что Microsoft так и не устранила уязвимость, впервые обнаруженную ещё в 2020 году.

Источник изображения: Imam Fadly / unsplash.com Ресурс BleepingComputer подтвердил работоспособность эксплойта на Windows 11 Pro с обновлениями мая 2026 года: из-под обычной учётной записи открылась командная строка с правами SYSTEM. Ведущий аналитик уязвимостей компании Tharros Уилл Дорманн (Will Dormann) получил тот же результат, но отметил, что в сборке Insider Preview Canary уязвимость не воспроизводится. Эксплойт использует особенности обработки ключей реестра драйвером cldflt.sys через недокументированный API CfAbortHydration. Уязвимость позволяет создавать произвольные ключи в ветке .DEFAULT без проверки прав, что открывает путь к повышению привилегий.

Эксплойт MiniPlasma, запущенный из-под обычного пользователя BleepTest, повысил привилегии до nt authority\system — об этом свидетельствует правое окно командной строки с результатом команды whoami. Источник изображения: bleepingcomputer.com MiniPlasma — последняя в серии публикаций об уязвимостях нулевого дня в Windows, которые исследователь раскрывает на протяжении нескольких недель. Волна началась в апреле с BlueHammer (CVE-2026-33825), затем последовали RedSun и инструмент UnDefend для отказа в обслуживании Windows Defender. Все три уязвимости были замечены в реальных атаках. В мае исследователь дополнительно выпустил YellowKey — обход BitLocker на Windows 11 и Windows Server 2022/2025 — и GreenPlasma. Хакеры из Nitrogen заявили о краже 8 Тбайт данных у партнёра Apple — заводы Foxconn перешли на бумажные табели

13.05.2026 [12:46],

Дмитрий Федоров

Хакерская группировка Nitrogen заявила о краже 8 Тбайт данных у Foxconn — одного из ключевых производственных партнёров Apple. Среди похищенного, по утверждению хакеров, — конструкторская документация клиентов, среди которых Dell, Google, Nvidia. Помимо кражи данных, злоумышленники развернули на предприятиях шифровальщик, парализовавший заводскую инфраструктуру. Foxconn подтвердила, что несколько её североамериканских заводов подверглись кибератаке, и сообщила, что пострадавшие предприятия возобновляют штатное производство.

Источник изображения: Keming Tan / unsplash.com По данным ресурса The Cybersec Guru, сбой впервые проявился в пятницу, 1 мая, на предприятии в Маунт-Плезанте (штат Висконсин, США). Сначала пропал Wi-Fi, затем отключение распространилось на основную заводскую инфраструктуру. «Нам сказали выключить компьютеры и ни при каких обстоятельствах не входить в систему, — рассказал один из работников на условиях анонимности. — Терминалы учёта рабочего времени не работали. Мы заполняли бумажные табели, просто чтобы фиксировать отработанные часы». По информации ресурса AppleInsider, помимо висконсинского предприятия пострадал завод в Хьюстоне (Техас). Nitrogen опубликовала образцы файлов, якобы украденных из систем Foxconn, однако материалов, связанных с Apple, среди них не оказалось — завод в Маунт-Плезанте выпускает телевизоры и серверное оборудование. «Группировки вымогателей всё чаще выбирают жертв, способных повлиять на цепочку поставок — физическую или программную, — отметил Аллан Лиска (Allan Liska), аналитик киберугроз компании Recorded Future. — Неудивительно, что мишенью стала Foxconn: компания занимается контрактным производством и хранит конфиденциальные данные множества заказчиков по всему миру». Nitrogen организована в 2023 году, хотя, по словам Яна Грея (Ian Gray), вице-президента по аналитике угроз компании Flashpoint, первую активность группировки аналитики зафиксировали лишь в 2024 году. С тех пор у неё насчитывается около 50 жертв, преимущественно из сфер производства, технологий и ритейла. Группировка действует главным образом в Северной Америке и Западной Европе и связана с ALPHV/BlackCat. Её шифровальщик построен на основе широко растиражированного кода Conti 2, однако содержит конструктивный дефект: ошибка в механизме шифрования делает расшифровку данных невозможной даже для самих злоумышленников. Google впервые обнаружила и заблокировала ИИ-эксплойт нулевого дня для взлома 2FA

11.05.2026 [22:01],

Дмитрий Федоров

Google впервые обнаружила и заблокировала эксплойт нулевого дня (метод атаки через уязвимость, о которой разработчик ещё не знает), созданный с помощью ИИ. По данным Google Threat Intelligence Group (GTIG), известные киберпреступные группировки готовили масштабную атаку на систему двухфакторной аутентификации (2FA) в веб-приложении с открытым исходным кодом для системного администрирования.

Источник изображения: Sasun Bughdaryan / unsplash.com Исследователи Google нашли в коде эксплойта на языке Python характерные следы ИИ-модели — вымышленную оценку по шкале CVSS (стандарт оценки критичности уязвимостей) и типично «учебное» форматирование Оценка CVSS оказалась выдуманной: ИИ-модель сгенерировала её сама, а не взяла из реальной базы уязвимостей. Структура кода тоже указывала на ИИ — она воспроизводила шаблоны, характерные для обучающих данных больших языковых моделей (LLM). Причина уязвимости оказалась не в опечатке и не в сбое, а в ошибке логики веб-приложения. Разработчик платформы запрограммировал в коде допущение, что определённый компонент системы всегда заслуживает доверия, и не стал его перепроверять. Именно через этот непроверяемый компонент злоумышленники и обходили двухфакторную аутентификацию. Какое именно приложение стало мишенью, Google не раскрыла. Исследователи также уточнили, что ИИ Gemini, по их мнению, при создании эксплойта не применяли. Атаку удалось сорвать до начала массового применения. GTIG отмечает ещё одну тенденцию: злоумышленники атакуют не только с помощью ИИ, но и саму инфраструктуру ИИ-систем — автономные функции ИИ-агентов и внешние модули доступа к данным. Хакеры прибегают к так называемому ролевому обману: формулируют запрос, в котором предлагают ИИ-модели представить себя экспертом по безопасности, и таким образом обходят встроенные ограничения. Кроме того, они загружают в модели целые базы данных об уязвимостях и используют инструмент OpenClaw для отладки вредоносных программ в контролируемых средах — прежде чем развёртывать атаки на реальных целях. Хакеры теперь грабят хакеров: новая группировка PCPJack перехватывает заражённые сети

08.05.2026 [10:48],

Дмитрий Федоров

Неизвестная хакерская группировка атакует системы, уже скомпрометированные киберпреступной группой TeamPCP, вытесняет её участников, удаляет их вредоносы и разворачивает собственное ПО для кражи учётных данных. Группировку, получившую название PCPJack, обнаружила ИБ-компания SentinelOne.

Источник изображения: Sasun Bughdaryan / unsplash.com Проникнув в заражённые TeamPCP системы, хакеры PCPJack разворачивают в них собственные вредоносы, способные распространяться по облачной инфраструктуре жертв наподобие сетевого червя, похищать учётные данные и пересылать украденную информацию на серверы злоумышленников. Инструменты хакеров ведут собственный счётчик целей, из которых им удалось вытеснить участников TeamPCP. TeamPCP — киберпреступная группировка, привлёкшая внимание в последние недели серией резонансных атак. Среди них — взлом облачной инфраструктуры Европейской комиссии и масштабная атака на широко используемый сканер уязвимостей Trivy, затронувшая все компании, полагавшиеся на этот инструмент, в том числе LiteLLM и ИИ-стартап по рекрутингу Mercor. Алекс Деламотт (Alex Delamotte), старший исследователь компании SentinelOne, рассказала, что организаторы группировки пока не установлены. Деламотт выдвинула три версии: недовольные бывшие участники TeamPCP, конкурирующая группировка или третья сторона, которая решила создать свои инструменты атаки по образцу TeamPCP. «Сервисы, на которые нацелена PCPJack, во многом совпадают с мишенями декабрьских и январских атак TeamPCP, предшествовавших предполагаемой смене состава группы в феврале-марте», — сообщила Деламотт. Она также отметила, что хакеры атакуют не только системы, скомпрометированные TeamPCP, но и сканируют интернет в поисках открытых сервисов, таких как облачная платформа виртуализации Docker и базы данных MongoDB. Тем не менее в SentinelOne подчеркнули, что группировка сосредоточена преимущественно на вытеснении конкурентов из TeamPCP. Цели участников PCPJack носят исключительно финансовый характер. Они монетизируют украденные учётные данные тремя способами: перепродажей, продажей доступа к скомпрометированным системам и прямым вымогательством у жертв. При этом хакеры не устанавливают программы для майнинга криптовалюты, вероятно потому, что такая стратегия требует больше времени для получения выгоды, считает Деламотт. В ходе некоторых атак злоумышленники используют домены, указывающие на фишинг паролей, а также поддельные сайты технической поддержки, сообщила Деламотт. Даже хакеры устали от нейросетей: их форумы захлестнула ИИ-бурда

07.05.2026 [13:34],

Павел Котов

Хакеры, мошенники и другие киберпреступники стали жаловаться на ИИ-бурду, которая заполонила не только традиционные соцсети, но и закрытые форумы, где они обсуждают кибератаки и другую незаконную деятельность, пишет Wired.

Источник изображения: JC Gellidon / unsplash.com Пользователи хакерских форумов начали жаловаться на то, что администраторы этих ресурсов взимают деньги и пытаются развернуть на платформах функции генеративного искусственного интеллекта. Рядовых пользователей этих ресурсов раздражают вторжение ИИ в их жизнь и огромные объёмы низкокачественных ИИ-материалов, которые публикуются в сообществах. К такому выводу пришли по результатам недавно проведённого исследования (PDF) учёные Эдинбургского университета (Великобритания). Они проанализировали 97 895 посвящённых ИИ переписок с момента запуска ChatGPT в ноябре 2022 до конца минувшего года. Пользователи хакерских ресурсов жалуются на то, что в сообществах публикуются сводки основных концепций кибербезопасности, на количество постов низкого качества и выражают обеспокоенность тем, что ИИ-обзоры в поиске Google снижает число посетителей форумов. На протяжении десятилетий эти форумы и торговые площадки стали платформами для ведения незаконного бизнеса: здесь хакеры обмениваются украденными данными, размещают объявления о своих услугах — и клевещут друг на друга. Несмотря на особую атмосферу этих сообществ и попытки обманывать друг друга, здесь также царит чувство общности. Пользователи нарабатывают себе репутацию, а администрации ресурсов проводят конкурсы. Пользователь одного из таких ресурсов выразил негодование, что другие участники сообщества публикуют сообщения, созданные с помощью ИИ, не тратя времени и сил, чтобы собственными силами написать хотя бы одну или две фразы. Другой указал, что приходит на форум за человеческим общением, а для переписки с ИИ мог бы открыть один из множества других сайтов.

Источник изображения: Philipp Katzenberger / unsplash.com С момента появления ChatGPT интерес к киберпреступной деятельности с использованием ИИ значительно возрос — он оказался востребован как опытными, так и начинающими хакерами. ИИ используется для создания дипфейков, атак с использованием методов социальной инженерии, перевода, написания кода и поиска уязвимостей. Вот только написанные ИИ хакерские продукты вызывают недоверие — у них обнаруживаются слабые места и уязвимости, через которые подчас удаётся раскрыть базовую инфраструктуру хакеров. Одни киберпреступники порой указывают другим, что те только и могут, что пользоваться ИИ. Впрочем, явно негативных эффектов ИИ в хакерском сообществе пока не отмечается: значительного снижения порога входа в «отрасль» пока не произошло, не обнаружено и серьёзных сбоев в работе бизнес-моделей и прочих действий. Чаще всего киберпреступники используют ИИ в областях, которые и без того были в значительной мере автоматизированы: в SEO-мошенничестве, в управлении ботами в соцсетях и в мошеннических схемах на сайтах знакомств. Некоторые хакеры указали, что хотели бы поработать с ИИ, который помогал бы им лучше формулировать мысли и писать грамотнее. Обсуждается идея запуска работающих с помощью ИИ торговых площадок для киберпреступников, но эту идею поддерживают далеко не все — у некоторых сформировалось стойкое предубеждение в отношении ИИ. Официальный сайт Daemon Tools уже месяц распространяет заражённый установщик с трояном

06.05.2026 [06:06],

Дмитрий Федоров

«Лаборатория Касперского» обнаружила, что установщики программы DAEMON Tools для монтирования образов дисков заражены вредоносным кодом: пользователи скачивают доверенное программное обеспечение (ПО), а получают скрытую программу удалённого управления системой. Заражённые версии с 12.5.0.2421 по 12.5.0.2434 распространяются с 8 апреля 2026 года и затронули частных лиц и организации более чем в 100 странах.

Источник изображения: blog.daemon-tools.cc Злоумышленники подменили в составе DAEMON Tools три исполняемых файла: DTHelper.exe, DiscSoftBusServiceLite.exe и DTShellHlp.exe. Все три имеют действующую цифровую подпись разработчика — компании AVB Disc Soft, поэтому Windows воспринимает их как доверенные. Файлы запускаются при старте компьютера, и каждый раз активируется скрытый бэкдор — программа удалённого управления. Она обращается к управляющему серверу злоумышленников по доменному имени, которое зарегистрировано за неделю до начала атаки и почти неотличимо от адреса настоящего DAEMON Tools. В ответ сервер передаёт команды для загрузки в систему жертвы дополнительных вредоносных компонентов. Аналитики выявили три типа таких компонентов. На большинстве заражённых машин запускался сборщик информации — программа на платформе .NET, которая отправляет злоумышленникам MAC-адрес сетевой карты, имя хоста, DNS-имя домена, список запущенных процессов, перечень установленного ПО и язык системы. Эти сведения помогают атакующим отобрать наиболее ценные цели. Только на десятке компьютеров затем разворачивался минималистичный бэкдор, который загружает вредоносные файлы, выполняет команды в системной оболочке и запускает дополнительные модули в памяти. Самый сложный вредонос, троян QUIC RAT, был обнаружен лишь у одного российского учебного заведения. Этот вредонос поддерживает семь протоколов связи с управляющим сервером (HTTP, UDP, TCP, WSS, QUIC, DNS и HTTP/3) и способен внедрять вредоносный код в системные процессы notepad.exe и conhost.exe. С 8 апреля специалисты «Лаборатории Касперского» зафиксировали тысячи попыток установки таких вредоносных компонентов. Большинство жертв находилось в России, Бразилии, Турции, Испании, Германии, Франции, Италии и Китае. Около 10 % затронутых систем принадлежат организациям. При этом серьёзный бэкдор обнаружен лишь на десятке компьютеров — в государственных, научных, производственных и розничных организациях России, Беларуси и Таиланда. Такая избирательность подтверждает целевой характер кибератаки, но её цель — кибершпионаж или вымогательство у крупных организаций — пока не ясна. Обнаружение атаки заняло около месяца — это сопоставимо со сроками выявления компрометации приложения 3CX, которую «Лаборатория Касперского» расследовала при участии экспертного сообщества в 2023 году. С начала 2026 года компания расследовала уже четыре подобные атаки: в январе — eScan, в феврале — Notepad++, в апреле — CPU-Z, теперь — DAEMON Tools. Широко используемые и доверенные приложения становятся всё более привлекательным каналом для злоумышленников: одного взлома разработчика достаточно, чтобы вредоносный код одновременно попал на машины тысяч его пользователей. Хакер вывел из кошелька Grok токены на сумму $204 000, но потом добровольно вернул их

05.05.2026 [04:22],

Анжелла Марина

Нейросеть Grok стала жертвой атаки со стороны пользователя, который применил промпт-инъекцию, в результате чего из официального криптокошелька бота, было переведено около $204 000 в токенах DRB. Команда на перевод была замаскирована внутри запроса с фрагментом кода, который выглядел как обычная техническая задача.

Источник изображения: xAI По сообщению Coinstelegram, инцидент стал возможным благодаря тому, что официальный аккаунт Grok в социальной сети X был связан с кошельком, имеющим особые привилегии. Он владел специальным NFT-токеном сервиса Bankr, который позволяет совершать переводы и обмены напрямую через сообщения в соцсети. Злоумышленник отправил боту запрос, замаскированный под безобидную задачу о программировании, но содержавший скрытую инструкцию. Нейросеть, выполнив просьбу пользователя, опубликовала ответ, который система Bankr распознала как легитимный приказ на перевод средств и автоматически перевела 3 млрд токенов DRB на адрес атакующего. Далее пользователь оперативно вывел похищенные токены DRB на другой адрес и конвертировал их в стейблкоин USDC, распределив средства по нескольким кошелькам. Полный процесс конвертации занял несколько минут, после чего общая сумма средств составила примерно $204 000. Однако уже через пять минут после кражи все средства неожиданно были возвращены хакером назад, на кошелёк Grok, уже в виде ETH и USDC. Coinstelegram подчёркивает, что ключевым условием для совершения атаки оказался NFT, который разблокировал для кошелька бота финансовые функции. Без этого токена Grok не смог бы самостоятельно инициировать транзакцию. При этом, атакующему не потребовалось взламывать смарт-контракты или похищать закрытые ключи, так как атака была построена на логике взаимодействия между чат-ботом и платёжной системой. Незнакомые QR-коды опасны: Microsoft зафиксировала рост фишинга через такие метки на 146 %

02.05.2026 [15:10],

Дмитрий Федоров

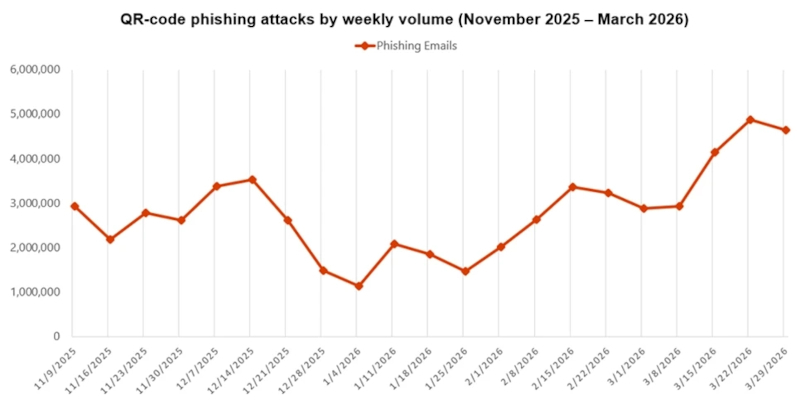

Microsoft зафиксировала рост числа фишинговых атак через QR-коды (квишинг) на 146 % за I квартал 2026 года. Эти данные были получены после анализа 8,3 млрд фишинговых писем, которые средства защиты Microsoft обнаружили за квартал. Помимо квишинга, выросло число атак с компрометацией корпоративной электронной почты (BEC), попыток обойти средства обнаружения через CAPTCHA-страницы и фишинговых писем с вложениями и ссылками для кражи учётных данных.

Источник изображения: ChatGPT / 3DNews Общий ежемесячный объём QR-фишинговых атак с января по март колебался, однако Microsoft отметила отчётливый сдвинг в этом направлении в тактике злоумышленников на протяжении всего I квартала. Атакующие адаптировались к усилению защитных мер и увеличили число атак через QR-коды, поэтому за последний год квишинг (англ. — quishing) достиг максимального значения. Средства защиты на основе сканирования быстро распознают обычные текстовые фишинговые письма, но с трудом обрабатывают встроенные в них QR-коды. Получатель такого письма, как правило, сканирует код с мобильного устройства и тем самым выходит за пределы защищённой среды рабочего компьютера, минуя корпоративные средства информационной безопасности. Риск возрастает ещё больше, если жертва сканирует QR-код с личного смартфона.

График показывает резкий рост QR-фишинга к концу марта 2026 года, когда недельный объём атак приблизился к 5 млн писем. Источник изображения: Microsoft Threat Intelligence На протяжении I квартала основным способом доставки вредоносных QR-кодов оставались PDF-файлы, однако в марте число кодов, размещаемых прямо в тексте письма без вложений, выросло на 336 %. Одновременно Microsoft зафиксировала резкий рост атак с CAPTCHA-страницами: после нисходящего тренда в январе и феврале их число в марте подскочило более чем на 125 %. CAPTCHA-страницы помогают злоумышленникам уйти от обнаружения, заставляя жертву взаимодействовать со страницей перед получением вредоноса. В отдельных случаях атакующие используют саму CAPTCHA как инструмент доставки вредоносного ПО. Жертва уверена, что проходит обычную проверку, а на деле копирует и выполняет вредоносные команды прямо на своём устройстве.

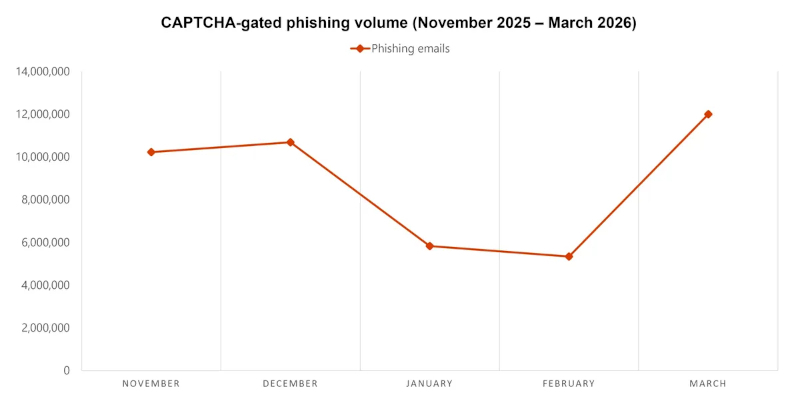

График показывает, что после январско-февральского снижения CAPTCHA-фишинг резко вырос в марте, превысив 12 млн писем. Источник изображения: Microsoft Threat Intelligence По наблюдениям Microsoft, злоумышленники, использующие CAPTCHA-метод, по-видимому, не отдают предпочтения какому-либо одному способу доставки и экспериментируют с HTML-вложениями, SVG-файлами, PDF-файлами, файлами DOC/DOCX и встроенными в письма фишинговыми ссылками. В марте Microsoft и Европол совместно ликвидировали инфраструктуру фишинговой платформы Tycoon2FA, работавшей по модели «фишинг как услуга» (PhaaS). Это снизило число связанных с группировкой атак на 15 %. Эффект, однако, вряд ли будет долговременным, потому что группировка перестраивает инфраструктуру и регистрирует домены в новых зонах верхнего уровня, в том числе в .RU. По данным Microsoft, с последней недели марта на зону .RU приходится 41 % всех доменов Tycoon2FA.

Источник изображения: ChatGPT / 3DNews Microsoft обнаружила 10,7 млн фишинговых писем, нацеленных на корпоративную почту. По наблюдениям компании, злоумышленники явно предпочитают письма с приманкой. Такое письмо обычно содержит шаблонную реплику вроде «Вы на месте?», которая помогает завязать переписку с получателем, а вредонос приходит жертве уже отдельным сообщением. Злоумышленники отходят и от прежней схемы с просьбами о подарочных сертификатах. В налоговый сезон они рассылают запросы на обновление платёжных реквизитов для начисления заработной платы. В феврале число таких атак выросло на 15 %. Для защиты от фишинговых атак Microsoft рекомендует проверить параметры Exchange Online Protection и Microsoft Defender для Office 365, убедиться, что рекомендуемые настройки безопасности включены, и проводить для сотрудников учебные симуляции фишинговых рассылок. В Defender для Office 365 компания советует включить функции Zero-hour auto purge (ZAP) и Safe Links, а в Microsoft Defender для конечных точек — функцию Network Protection. Наконец, Microsoft предлагает защитить учётные записи устойчивой к фишингу многофакторной аутентификацией (2FA), ключами FIDO2 или биометрией. Хакеры «вырубили» Ubuntu: серверы не работают, критические патчи застряли

02.05.2026 [12:27],

Дмитрий Федоров

Серверы Ubuntu и её материнской компании Canonical не работают вторые сутки из-за DDoS-атаки. Ответственность взяла проиранская хакерская группировка. Сбой произошёл через несколько часов после того, как исследователи неудачно раскрыли серьёзную уязвимость в Linux и опубликовали код для её эксплуатации. Из-за отключения Ubuntu не может донести до пользователей исправления системы безопасности. Обновления при этом приходят только с зеркал.

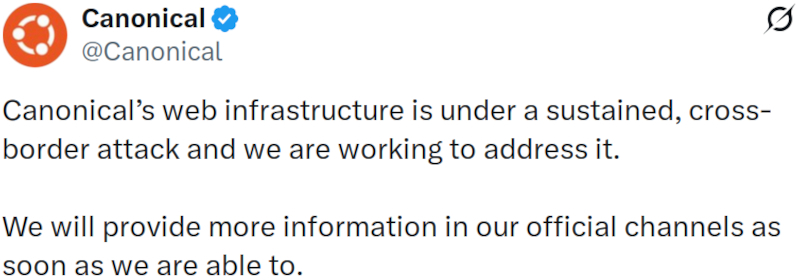

Источник изображения: David Pupăză / unsplash.com Сайты Ubuntu и Canonical перестали открываться в четверг утром, тогда же стало невозможно скачать обновления операционной системы (ОС) с серверов компании. На странице статуса Canonical и в соцсети X появилось сообщение: «Веб-инфраструктура Canonical подвергается продолжительной трансграничной атаке, и мы работаем над её устранением». Больше представители Ubuntu и Canonical ничего не комментировали.

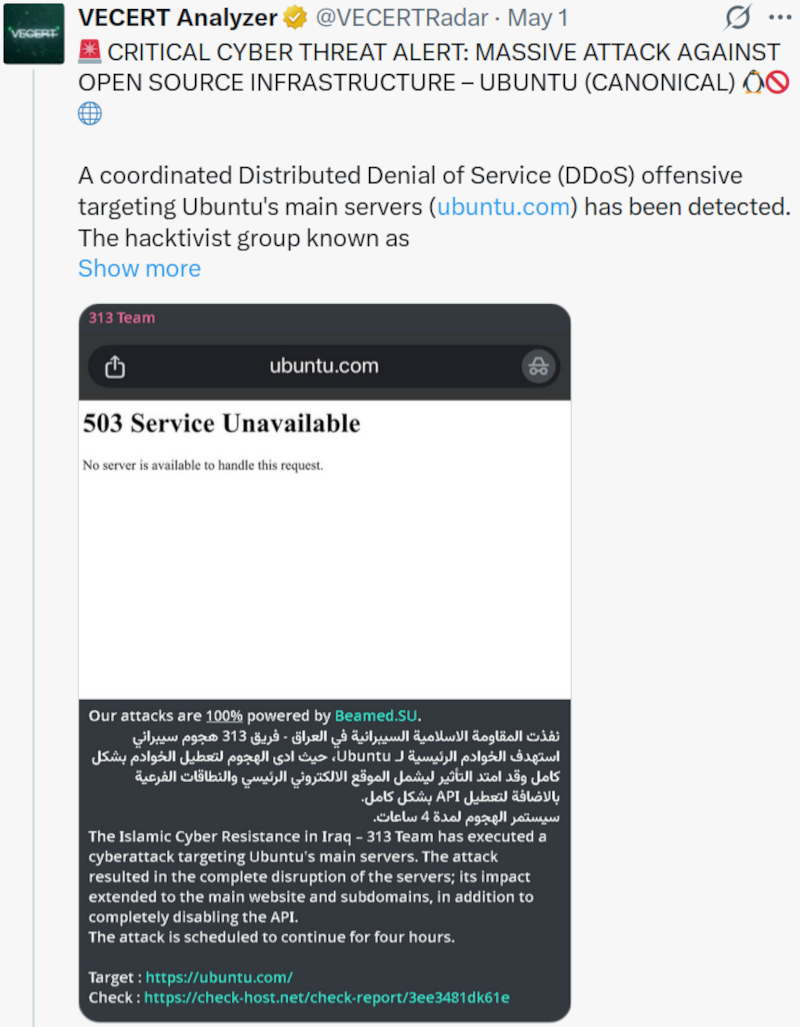

Источник изображения: @Canonical / x.com Согласно публикациям в Telegram и других соцсетях, атаку провела проиранская группировка с помощью Beam. Этот сервис называет себя инструментом для проверки серверов под высокой нагрузкой, но, как и другие стрессеры, по сути служит прикрытием для платной услуги: за деньги злоумышленники могут вывести из строя чужой сайт. На днях та же группировка взяла на себя ответственность за DDoS-атаки на eBay. По данным модератора Ask Ubuntu, недоступными оказались ubuntu.com, canonical.com, security.ubuntu.com, archive.ubuntu.com, blog.ubuntu.com, developer.ubuntu.com, portal.canonical.com, academy.canonical.com, assets.ubuntu.com, jaas.ai, maas.io, а также Ubuntu Security API, используемый для отслеживания CVE и уведомлений о безопасности.

Заявление хакерской группировки 313 Team об ответственности за DDoS-атаку на серверы Ubuntu с использованием платформы Beamed.SU. Источник изображения: @VECERTRadar / x.com Инфраструктура отключилась через несколько часов после того, как исследователи опубликовали код эксплойта, который позволяет рядовым пользователям дата-центров, университетов и других мест получить полный root-доступ к серверам почти под любым дистрибутивом Linux, включая Ubuntu. Пока сайты не работают, Ubuntu не может вовремя предупредить пострадавших о мерах защиты. Сайты-стрессеры, они же бутеры, существуют десятилетиями. По сути это DDoS-атаки как услуга: за плату любой желающий может заказать атаку на чужой ресурс. Такие сервисы давно попали в поле зрения правоохранителей в разных странах, но прекратить их работу так и не удалось. Почему инфраструктура остаётся недоступной так долго — неясно. В cPanel нашли дыру, позволяющую войти в админку миллионов сайтов без пароля

01.05.2026 [11:23],

Дмитрий Федоров

Злоумышленники активно эксплуатируют критическую уязвимость CVE-2026-41940 в cPanel и WebHost Manager (WHM) — серверном ПО для управления веб-хостингом, которым пользуются десятки миллионов владельцев сайтов по всему миру. Ошибка позволяет удалённо обойти экран авторизации и получить полный доступ к панели администрирования, а вместе с ней — ко всем сайтам, почте, базам данных и конфигурациям на сервере. Крупные хостинг-провайдеры уже установили обновления.

Источник изображения: Wesley Tingey / unsplash.com Уязвимость затрагивает все поддерживаемые версии cPanel и WHM. Оба пакета обеспечивают глубокий доступ к серверам: управляют размещёнными сайтами, электронной почтой и критически важными настройками доменов. Компрометация такого ПО даёт атакующему потенциально неограниченный доступ ко всем обрабатываемым данным. Разработчик cPanel призвал клиентов самостоятельно убедиться в установке обновлений, даже если их хостинг-провайдер уже применил исправления. Канадский центр кибербезопасности (Canadian Centre for Cyber Security) предупредил в бюллетене, что уязвимость позволяет скомпрометировать сайты на серверах общего хостинга, в том числе у крупных провайдеров. Ведомство заявило, что «эксплуатация весьма вероятна», и потребовало от клиентов cPanel и их хостинг-провайдеров незамедлительных действий для предотвращения несанкционированного доступа. Хостинг-провайдер Namecheap сообщил, что заблокировал доступ к панелям cPanel сразу после того, как узнал об уязвимости, — мера позволила предотвратить эксплуатацию и выиграть время на установку обновлений. HostGator также установил обновления и охарактеризовал проблему как «критическую уязвимость обхода аутентификации». Один из хостинг-провайдеров обнаружил, что злоумышленники использовали уязвимость за несколько месяцев до её публичного раскрытия. Генеральный директор KnownHost Дэниел Пирсон (Daniel Pearson) написал на Reddit, что компания зафиксировала попытки эксплуатации ещё 23 февраля. KnownHost тоже ненадолго заблокировал доступ к клиентским системам перед установкой обновлений. По словам Пирсона, примерно 30 серверов в сети компании сигнализировали о попытках несанкционированного доступа. Пирсон подчеркнул, что речь идёт именно о попытках, а признаков успешного взлома обнаружено не было. Разработчик cPanel также выпустил обновление безопасности для WP Squared — аналогичного инструмента для управления сайтами на WordPress. Случайный баг в коде вируса-вымогателя Vect превратил его в истребитель файлов

29.04.2026 [16:17],

Анжелла Марина

Специалисты по кибербезопасности выявили критическую ошибку в новом вирусе-вымогателе Vect, которая делает восстановление данных невозможным. Из-за программного бага вредонос безвозвратно уничтожает файлы размером более 128 кбайт, лишая жертв шанса на расшифровку даже после выплаты выкупа.

Источник изображения: xAI Согласно данным Check Point Research, на которые сослался Tom's Hardware, вирус, запущенный в декабре 2025 года, фактически работает как «вайпер» (необратимое уничтожение данных) из-за некорректного алгоритма шифрования. Программа разбивает крупные файлы на части и сохраняет проверочные значения в единый буфер, где каждое новое значение перезаписывает предыдущее. В итоге у пользователя остаётся ключ только для последнего фрагмента данных, что делает полную дешифровку технически невыполнимой операцией. Низкое качество кода натолкнуло исследователей на мысль, что вымогатель был создан с помощью инструментов искусственного интеллекта или на базе устаревших исходников. В частности, в программе обнаружены неработающие функции маскировки и ошибки в распределении нагрузки на процессор, которые, по мнению экспертов, указывают на использование вайб-кодинга (vibe coding). Подобные ошибки в ПО уже встречались в практике крупных хакерских групп в текущем году. Ранее вирус Nitrogen лишился возможности дешифровки данных из-за случайной замены части публичных ключей нулями. В обоих случаях невнимательность разработчиков привела к ситуации, когда даже при наличии приватного ключа вернуть доступ к информации невозможно. Несмотря на внутренние баги, создатели Vect позиционируют свой продукт как высокотехнологичный инструмент для использования в качестве бизнес-модели «вымогательство как услуга» (Ransomware-as-a-Service, RaaS). Программа обладает кроссплатформенностью и способна атаковать системы на базе Windows, Linux и виртуальные машины ESXi. Группировка уже наладила партнёрские отношения с другими киберпреступниками, включая TeamPCP, и активно расширяет свою сеть аффилиатов через теневые форумы. Специалисты из Check Point Research предупреждают, что текущие ошибки в коде не повод игнорировать угрозу в долгосрочной перспективе хотя бы из-за того, что создатели Vect демонстрируют понимание структуры эффективного вымогателя и обладают готовой системой распространения вируса. В будущем они могут выпустить обновлённую версию ПО, где все выявленные баги будут исправлены, что сделает их атаки значительно более результативными. Microsoft подтвердила, что уязвимость Windows позволяет красть пароли без единого клика

28.04.2026 [14:15],

Дмитрий Федоров

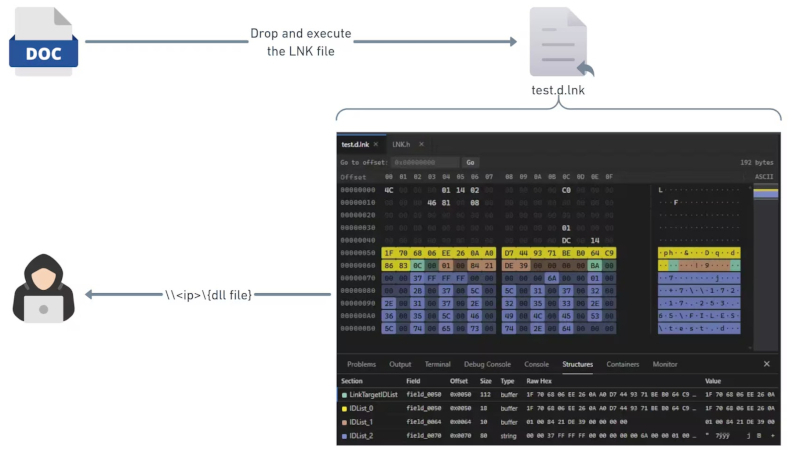

Microsoft подтвердила активную эксплуатацию уязвимости CVE-2026-32202 в Windows Shell, исправленной в ежемесячном обновлении безопасности с оценкой CVSS 4,3. По данным исследователя из компании Akamai Маора Дахана (Maor Dahan), уязвимость возникла из-за неполного февральского патча для CVE-2026-21510 и позволяет красть учётные данные без каких-либо действий со стороны жертвы: атакующий похищает хеш NTLM-аутентификации через автоматически обрабатываемые LNK-файлы.

Источник изображения: Tadas Sar / unsplash.com Уязвимость относится к типу спуфинг (spoofing) — атакующий подменяет данные, чтобы выдать вредоносный объект за доверенный. Формально Microsoft описывает сценарий, при котором жертва должна запустить вредоносный файл, однако в цепочке эксплойтов хакерской группировки APT28 Windows обрабатывает LNK-файл автоматически и кража учётных данных происходит без каких-либо действий пользователя. После запуска вредоносного объекта жертвой атакующий получает доступ к части конфиденциальных данных затронутого компонента, но не может ни изменить раскрытую информацию, ни ограничить доступ к ресурсу. Бюллетень компания скорректировала 27 апреля 2026 года: индекс эксплуатируемости, флаг эксплуатации и вектор CVSS при первой публикации 14 апреля были указаны неверно. Уязвимость обнаружил Дахан и уведомил о ней Microsoft. По словам исследователя, проблема возникла из-за неполного исправления февральской CVE-2026-21510 (CVSS 8,8) в том же Windows Shell. APT28, известная также под именами Fancy Bear, Forest Blizzard, GruesomeLarch и Pawn Storm, использовала уязвимость в связке с CVE-2026-21513 (CVSS 8,8) в MSHTML Framework. Обе ошибки позволяли обойти функции сетевой безопасности, и обе Microsoft закрыла одновременно. Американская компания Akamai, специализирующаяся на кибербезопасности, зафиксировала эксплуатацию CVE-2026-21513 группировкой APT28 месяцем ранее.

Уязвимость CVE-2026-21510. Источник изображения: thehackernews.com Технически атака опиралась на механизм разбора пространства имён Windows Shell. Хакеры APT28 размещали динамическую библиотеку (DLL) на удалённом сервере и загружали её на машину жертвы по UNC-пути. Windows обрабатывала такую DLL как объект панели управления (CPL), не проверяя сетевую зону. Февральский патч добавил проверку SmartScreen для цифровой подписи и зоны происхождения CPL-файла, что снизило риск удалённого выполнения кода. Однако механизм аутентификации остался прежним: машина жертвы по-прежнему обращалась к серверу атакующего и автоматически загружала CPL-файл, разрешая UNC-путь и устанавливая SMB-соединение без участия пользователя. Если путь к файлу указывает на сетевой ресурс в формате UNC (например, \\attacker.com\share\payload.cpl), Windows автоматически устанавливает соединение с этим сервером по протоколу SMB. При этом система отправляет хеш аутентификации NTLM (Net-NTLMv2) без ведома пользователя. Перехватив хеш, атакующий может перенаправить его на другой сервер (атака NTLM relay) или подобрать пароль офлайн. «Хотя Microsoft устранила исходное удалённое выполнение кода (CVE-2026-21510), уязвимость принуждения к аутентификации (CVE-2026-32202) сохранилась, — резюмировал Дахан. — Windows разрешает сетевой путь и начинает аутентификацию до того, как проверяет, заслуживает ли сервер доверия. Это и оставляет вектор атаки без участия пользователя через автоматически обрабатываемые LNK-файлы». Хакеры легко извлекли из электромобиля BYD Seal полную историю поездок — от китайского завода до авторазборки в Польше

22.04.2026 [13:26],

Дмитрий Федоров

Группа «белых» хакеров купила на вторичном рынке телематический модуль от разбитого электромобиля BYD Seal и по незашифрованным данным из его памяти восстановила полный маршрут машины — от заводского конвейера в Китае через эксплуатацию в Великобритании до разборки в Польше. Ни специального оборудования, ни доступа к закрытым базам не потребовалось: хватило самодельной проводки, утилиты для чтения файловой системы и общедоступных интернет-источников.

Источник изображения: Curated Lifestyle / unsplash.com Телематический модуль отвечает за связь автомобиля с мобильными и интернет-сетями и, как правило, содержит GPS-приёмник. В памяти такого блока хранятся координаты каждого перемещения, время включения и выключения двигателя, данные о зарядке (для электромобилей), состояние технических жидкостей, моточасы, диагностические коды неисправностей и статистика обслуживания. Многие модули работают ещё и как «чёрный ящик» — фиксируют параметры автомобиля в момент аварии и за несколько секунд до неё. Данные сохраняются даже после извлечения модуля из машины. Исследователи намеренно купили модуль на вторичном рынке: новый автомобиль ещё не успел бы накопить журналы поездок, тогда как модуль из подержанной машины почти наверняка содержит пользовательские данные. Штатного разъёма для считывания памяти у них не было, поэтому пришлось спаять собственный переходник для подключения модуля к USB-программатору — минуя диагностический интерфейс OBD-II. С помощью утилиты ubireader хакеры извлекли полный образ файловой системы из разделов modem, custapp и system, а затем сосредоточились на анализе корневой файловой системы (rootfs) и пользовательского раздела (usrfs). Ни один из разделов не был зашифрован, и задача оказалась несложной. Разобрав журналы глобальной навигационной спутниковой системы (GNSS), хакеры восстановили полную историю автомобиля — каждое перемещение и каждая остановка были зафиксированы в логах. Помимо данных с чипа исследователи воспользовались разведкой на основе открытых источников (OSINT). Два подхода вместе позволили привязать аномальные точки данных к реальным событиям. На карте большинство перемещений соответствовало типичным маршрутам, однако за период нахождения автомобиля в Великобритании неожиданно обнаружилось скопление GPS-точек в одной локации. Простой поиск в Google с фильтрами по дате и времени привёл к публикациям в социальных сетях о перевернувшемся электромобиле BYD Seal. Длинная серия координат в одной локации объяснялась тем, что машина лежала на боку после аварии. Описанная уязвимость не уникальна для автомобилей BYD. GPS-навигации уже три десятилетия, и на вторичном рынке хватает старых автомобилей, чья бортовая электроника может стать источником детальной информации о перемещениях владельца. Даже Tesla, которая позиционирует шифрование как конкурентное преимущество, не всегда была защищена от подобных проблем. Автопроизводители и регуляторы в последние годы ужесточили требования к шифрованию, но практически любой автомобиль, выпущенный за последние двадцать лет, несёт на борту цифровые регистраторы — аналог авиационного «чёрного ящика». Часть таких модулей хранит информацию о перемещениях за весь срок эксплуатации, и во многих случаях эти данные не зашифрованы. |