|

Опрос

|

реклама

Быстрый переход

«Настоящий шаг вперёд»: Cloudflare сравнила Anthropic Mythos с опытным исследователем

21.05.2026 [08:22],

Павел Котов

Эксперты компании Cloudflare изучили возможности передовой модели искусственного интеллекта Anthropic Mythos и оставили о ней самые положительные отзывы, хотя и оговорились, что надлежащие сценарии её применения ещё предстоит выработать.

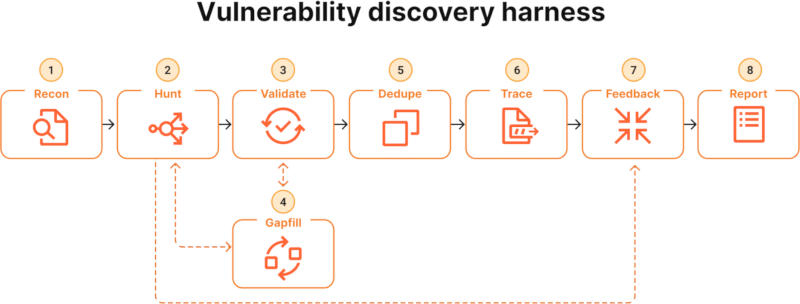

Источник изображений: cloudflare.com Cloudflare приняла участие в программе Anthropic Project Glasswing, в рамках которой ей предоставили доступ к Mythos. Цель программы — опередить использующих ИИ злоумышленников в обнаружении уязвимостей систем. Среди других участников программы значатся Amazon Web Services, Apple, Google, Microsoft и Nvidia — им Anthropic выделила кредиты на сумму до $100 млн, чтобы дать возможность изучить возможности Mythos. «Claude Mythos Preview — универсальная, ещё не выпущенная модель, которая раскрывает суровый факт: ИИ-модели достигли такого уровня в программировании, что могут превзойти всех, кроме самых опытных людей, в поиске и эксплуатации уязвимостей ПО. <..> Project Glasswing — оперативная попытка использовать эти возможности в целях защиты», — отметили в Cloudflare. Mythos произвела на экспертов Cloudflare большое впечатление; компания признала, что это «настоящий шаг вперёд, <..> не просто усовершенствование того, что было прежде, <..> изменение Mythos состоит в том, что модель теперь может собирать эти ошибки невысокой степени угрозы (которые традиционно так и оставались бы невидимыми в списке невыполненных задач) и объединять их в один, более опасный эксплойт». В ходе тестирования Cloudflare выделила две наиболее важные функции Mythos: «построение цепочек эксплойтов», то есть способность интеллектуально объединять уязвимости в целостную схему атаки; и «генерацию доказательств», то есть фактическую демонстрацию работоспособности полученных результатов.  Эксперты компании также указали, что прочие специалисты не вполне корректно использовали преимущества Mythos, когда делали упор на скорости обнаружения уязвимостей, чтобы их быстро исправить. Она лучше раскрывает свои возможности, если применять её целенаправленно и поэтапно. Ей может быть непросто изучать большую базу кода целиком — эффективнее использовать её в узких областях, то есть запускать несколько ИИ-агентов под управлением Mythos, поручая каждому конкретную задачу. Передовая ИИ-модель, считают в Cloudflare, показала, что и подход к исправлению уязвимостей теперь должен быть иным: «Более сложный вопрос состоит в том, как должна выглядеть архитектура вокруг уязвимости. Принцип в том, чтобы затруднить злоумышленнику [её] эксплуатацию даже при наличии ошибки, чтобы разрыв между моментом обнаружения уязвимости и моментом её исправления имел меньшее значение». В компании предлагают принять три меры защиты ПО в эпоху ИИ: усложнить гипотетическим злоумышленникам доступ к самим приложениям, используя внешние средства; проектировать ПО так, чтобы взлом одного его фрагмента не означал компрометации всей системы сразу; и, наконец, развёртывать обновления безопасности немедленно, а не ждать, когда каждая команда программистов доделает свою работу. В Cloudflare пообещали «в ближайшие недели» рассказать клиентам о том, как Mythos изменит их работу. Cloudflare уволит сотни сотрудников из-за внедрения ИИ

08.05.2026 [12:29],

Павел Котов

Cloudflare сообщила о намерении сократить около 20 % работников в из-за реструктуризации операций, связанной с развёртыванием систем искусственного интеллекта. За минувший квартал компания шестикратно нарастила использование ИИ.

Источник изображения: Steve A Johnson / unsplash.com Компания, обеспечивающая интернет-инфраструктуру и кибербезопасность, намеревается сократить 1100 рабочих мест в филиалах по всему миру. По состоянию на конец 2025 года в ней работали 5156 штатных сотрудников — связанные с программой сокращения расходы составят от $140 млн до $150 млн. При переводе на режим работы в эпоху агентского ИИ компании придётся переосмыслить каждый отдел и каждую должность, отметили в обращении к сотрудникам гендиректор Cloudflare Мэтью Принс (Matthew Prince) и соучредитель Мишель Затлин (Michelle Zatlyn). Сокращение рабочих мест станет прямым следствием нового формата деятельности, а не реакцией на производительность труда работников и потребностью оптимизировать затраты. За минувшие три месяца в Cloudflare стали применять ИИ вшестеро интенсивнее, что привело к значительным изменениям в работе подразделений. Среди инвесторов и экономистов растёт обеспокоенность по поводу того, что автоматизация процессов с использованием ИИ может разрушить некоторые отрасли и ускорить потерю рабочих мест, наиболее уязвимых к этим процессам. В 2025 году из-за ИИ каждый месяц теряли рабочие места от 5000 до 10 000 человек, подсчитали в Goldman Sachs. Cloudflare перестала маркировать мессенджер Max как шпионское ПО

01.05.2026 [17:54],

Павел Котов

Платформа Cloudflare сняла с сайта по адресу «max.ru» отметку «шпионского ПО», о которой стало известно накануне. Об этом сообщил «Коммерсантъ» со ссылкой на пресс-службу национального российского мессенджера.

Источник изображения: max.ru Статус шпионского приложения сервис Cloudflare присвоил мессенджеру Max накануне, 30 апреля. Тогда в администрации службы мгновенных сообщение назвали это технической ошибкой и связали действия платформы с «неверной интерпретацией заголовков запросов к сервисам обыкновенной веб-аналитики сайта „max.ru“». Случай привлёк внимание после инцидента с альтернативным клиентом Telega для мессенджера Telegram. После того, как Cloudflare присвоил ему статус «шпионского ПО», Apple удалила приложение из App Store и заблокировала аккаунт разработчика. В Google «Play Маркете» приложение Telega остаётся доступным. В случае с Max радикальных решений не было — приложение мессенджера не исчезло ни из Apple App Store, ни из Google «Play Маркета». Оно также размещено в альтернативных магазинах приложений, включая национальный RuStore; скачать его можно и напрямую с сайта разработчика. Провайдер Cloudflare назвал мессенджер Max шпионским и вредоносным — разработчики ответили

30.04.2026 [15:45],

Павел Котов

На платформе Cloudflare Radar, принадлежащей одному из крупнейших в мире провайдеров сетевых услуг Cloudflare, у домена «web.max.ru» появилась отметка «шпионское ПО»; по результатам публичного сканирования от 30 апреля 2026 года сервис также имеет статус «вредоносного», обратил внимание vc.ru.

Источник изображения: max.ru Указывается, однако, что у сервиса мгновенных сообщений имеется действующий TLS-сертификат, необходимый для защищённого соединения по протоколу HTTPS. Крупные платформы радикальных мер в отношении Max принимать пока не стали — приложение Max остаётся доступным для установки в Google «Play Маркете» и Apple App Store. В пресс-службе Max уже прокомментировали инцидент — по версии администрации мессенджера, действия Cloudflare объясняются «неверной интерпретацией заголовков запросов к сервисам обыкновенной веб-аналитики сайта „max.ru“». Ранее схожий инцидент произошёл с приложением Telega – альтернативным клиентом мессенджера Telegram. Cloudflare также присвоила ему статус шпионского ПО. Из-за этого Apple удалила его из App Store, а разработчиков лишила соответствующего статуса. Разработчики Telega заявили 11 апреля, что эту классификацию платформа уже сняла, но по состоянию на 30 апреля соответствующая пометка на Cloudflare Radar остаётся действующей. Cloudflare ускорила переход на постквантовую криптографию из-за роста угроз

07.04.2026 [23:03],

Анжелла Марина

Компания Cloudflare объявила об ускорении своей дорожной карты в области постквантовой безопасности. К 2029 году вся платформа компании, включая системы аутентификации, будет полностью защищена от угроз, связанных с развитием квантовых компьютеров.

Источник изображения: siliconangle.com Пересмотр сроков связан с новыми исследованиями, которые указывают на то, что текущие стандарты шифрования могут быть взломаны гораздо раньше, чем ожидалось. В частности, недавние работы Google и исследователей из Oratomic продемонстрировали значительный прогресс в создании алгоритмов и оборудования, способных обойти широко используемые методы защиты, такие как RSA-2048. В связи с этим Cloudflare готовится к более скорому наступлению так называемого «Q-дня» — момента, когда квантовые системы смогут массово взламывать современные криптографические протоколы. По некоторым прогнозам, этот рубеж может быть пройден уже к концу текущего десятилетия. Фокус отрасли смещается с долгосрочной защиты зашифрованных данных на обеспечение безопасности текущих систем аутентификации. Злоумышленники с доступом к квантовым мощностям смогут подделывать учётные данные для прямого проникновения в корпоративные сети. Однако внедрение постквантовой аутентификации технически сложнее обычного шифрования из-за зависимости от долгоживущих ключей и сторонних сертификатов и для надёжной защиты компаниям придётся не только внедрить новые стандарты, но и полностью отключить устаревшие криптографические системы. На данный момент более половины пользовательского трафика в сети Cloudflare уже использует постквантовое согласование ключей. В 2026 году компания планирует расширить поддержку постквантовой аутентификации, а к 2028 году развернуть её в большинстве своих продуктов. К 2029 году все сервисы платформы станут постквантово-защищенными по умолчанию и без дополнительных затрат для клиентов. Новость об этих изменениях была опубликована изданием SiliconANGLE, у истоков которого стоят технологические предприниматели Джон Фарриер (John Furrier) и Дейв Велланте (Dave Vellante). Cloudflare представила CMS EmDash — «духовного преемника» WordPress

02.04.2026 [16:48],

Павел Котов

Компания Cloudflare представила EmDash — собственную систему управления содержимым (CMS) или платформу для разработки сайтов, которую объявила «духовным преемником» WordPress — самой популярной в мире платформы.

Источник изображений: blog.cloudflare.com Подавляющее большинство (96 %) уязвимостей WordPress исходят от плагинов, которым предоставляется полный доступ к базе данных и файловой системе; они работают в единой среде с кодом ядра без какой-либо изоляции. Чтобы решить эту проблему, Cloudflare решила поместить каждый плагин EmDash в изолированную песочницу Dynamic Worker; кроме того, в плагинах указывается, какие разрешения им необходимы. Cloudflare раскритиковала систему доверенных плагинов для WordPress — так, администрация платформы WordPress.org вручную проверяет и одобряет каждый. Поэтому сейчас одобрения ждут около 800 плагинов. Плагины EmDash призваны быть безопасными по своей архитектуре. Разработчики могут поставлять их под любой лицензией, а работа в песочнице избавляет систему от привязки к маркетплейсу. Ещё одно достоинство EmDash — масштабирование до нуля, что значит оплату за ресурсы процессора на сервере только при наличии запросов. Пользовательский интерфейс в EmDash основан на фреймворке Astro — он позволяет создавать темы страниц, макеты, компоненты, стили и многое другое. Наконец, ещё одним достоинством новой CMS является нативная поддержка искусственного интеллекта: агентских навыков, интерфейса командной строки и наличие встроенного сервера MCP. Доступен перенос данных с платформы WordPress: это может быть файл WXR или, что иронично, плагин EmDash Exporter. Cloudflare: трафик интернет-ботов превысит человеческий в 2027 году

20.03.2026 [08:22],

Владимир Фетисов

Генеральный директор Cloudflare Мэттью Принс (Matthew Prince) во время конференции SXSW в Остине заявил, что боты захватывают интернет. По его мнению, объём трафика ботов на базе искусственного интеллекта превысит объём человеческого трафика к 2027 году при сохранении нынешних темпов развития отрасли.

Источник изображения: Gemini Принс рассказал, что активность ботов в интернете растёт по мере развития технологий генеративного ИИ. Это связано и с тем, что боты для формирования ответов на пользовательские запросы могут посещать гораздо больше сайтов, чем люди. «Если бы человек выполнял задачу, скажем, по поиску цифровой камеры, он мог бы зайти на пять веб-сайтов. Ваш агент или бот, выполняющий такую задачу, зачастую посетит в 1000 раз больше сайтов, чем реальный человек. Так что он может зайти на 5000 сайтов. И это реальный трафик, и это реальная нагрузка, с которой всем приходится иметь дело и которую нужно учитывать», — заявил Принс. Он также отметил, что до эры генеративного ИИ на долю ботов приходилось не более 20 % трафика, причём самым крупным из них был поисковый робот Google. При этом основная масса ботов использовалась мошенниками и злоумышленниками. «С развитием генеративного ИИ и его ненасытной потребности в данных мы наблюдаем рост, который позволяет нам предположить, что в 2027 году объём трафика интернет-ботов превысит объём человеческого трафика», — считает Принс. Он отметил, что это изменение потребует разработки новых технологий, таких как «песочницы» для ИИ-агентов, которые можно будет быстро создавать и удалять после выполнения задачи. Они могут оказаться актуальными, когда пользователи просят выполнить ИИ-агента какие-то действия от своего имени, например, спланировать отпуск. «Мы пытаемся обдумать, как построить эту базовую инфраструктуру, которая позволит вам так же легко, как открыть новую вкладку в браузере, генерировать новый код, который затем сможет запускаться и обслуживать агентов», — сказал Принс. Он также предположил, что скоро наступит время, когда миллионы таких «песочниц» для ИИ-агентов будут создаваться каждую секунду. Использование интернета ботами в таких масштабах потребует расширения физической инфраструктуры, т.е. строительства новых центров обработки данных. Принс напомнил, как во время пандемии коронавируса быстрыми темпами рос объём потребляемого трафика, особенно у видеосервисов, таких как YouTube или Netflix. Уже тогда это привело к тому, что некоторые сегменты интернета находились под угрозой падения из-за нагрузки. «Сейчас рост более плавный, но, в отличие от COVID, когда он резко вырос за две недели, а затем вышел на плато на новом уровне, мы видим, как интернет-трафик растёт и растёт, и мы не видим ничего, что могло бы его замедлить или остановить», — сказал Принс. «Я думаю, что люди не до конца осознают, что ИИ — это смена платформы. ИИ – это очередная смена платформы <…> способ, которым вы будете потреблять информацию, полностью изменится», — считает глава Cloudflare. Брутфорс уходит в прошлое: Cloudflare назвала ИИ и дипфейки главной проблемой года

06.03.2026 [22:04],

Анжелла Марина

Компания Cloudflare опубликовала ежегодный отчёт о киберугрозах, в котором констатировала, что ландшафт угроз стал разнообразнее и опаснее. Хакеры постепенно отказываются от методов грубой силы и встраивают вредоносные действия в легитимные рабочие процессы, используя искусственный интеллект (ИИ) и облачные сервисы.

Источник изображения: Grok Ключевым трендом, зафиксированным специалистами, стало активное применение ИИ для автоматизации атак. Нейросети используются для построения карты сетей в реальном времени, написания эксплойтов и создания дипфейков, а эффективность таких методов подтверждается статистикой: пользователи попадаются на фишинговые уловки, сгенерированные искусственным интеллектом, в четыре с половиной раза чаще, чем на ухищрения, созданные человеком. В качестве примера в отчёте упоминается недавний инцидент с мошенниками, которые выдали себя за генерального директора компании во время поддельной видеоконференции в Zoom и убедили жертву установить вредоносное ПО. Помимо ИИ, Cloudflare обращает внимание на активность хакерских групп, спонсируемых государствами. Их основной мишенью становятся телекоммуникационные компании и уязвимости в сторонних API. Особую тревогу у экспертов вызывает рост числа атак через доверенные облачные сервисы, такие как «Google Календарь», Dropbox и GitHub. Злоумышленники используют эту инфраструктуру для маскировки своей вредоносной активности, делая её менее заметной для традиционных систем защиты. Отдельный блок отчёта посвящён угрозам для владельцев криптовалют. Хакеры активно охотятся за криптоинвесторами, поскольку цифровые активы не только представляют собой лёгкую добычу, но и позволяют практически бесследно выводить средства через серию запутанных транзакций. Для обхода методов многофакторной аутентификации преступники всё чаще применяют инфостилеры (Infostealer) — программы, похищающие учётные данные и криптографические токены прямо с устройств жертв. Не осталась без внимания и проблема DDoS-атак. В отчёте фиксируется рост гиперобъёмных, но коротких по времени атак, способных парализовать работу даже защищённых сайтов. Специалисты Cloudflare резюмировали, что киберпреступники становятся умнее, а распространение ИИ лишь понижает порог входа в эту сферу, позволяя проводить сложные атаки далеко не самым опытным хакерам. Глава Cloudflare: Google шантажирует сайты ради данных для обучения ИИ

10.02.2026 [07:16],

Анжелла Марина

Глава Cloudflare Мэтью Принс (Matthew Prince) заявил, что Google использует свое доминирующее положение в поисковом бизнесе для получения несправедливого преимущества в обучении нейросетей. Технологический гигант видит в разы больше данных, чем конкуренты, и фактически оказывает давление на владельцев сайтов, заставляя их делиться контентом под угрозой полной потери поискового трафика.

Источник изображения: Solen Feyissa/Unsplash Компания Cloudflare, специализирующаяся на облачной безопасности для веб-сайтов, опубликовала в своём блоге материал, в котором указала на серьёзный дисбаланс на рынке ИИ, возникший из-за поисковой монополии Google. По подсчётам Cloudflare, Google имеет доступ к объёму веб-данных в 3,2 раза больше, чем OpenAI, в 4,8 раза больше, чем Microsoft, и более чем в шесть раз большему, чем у остальных игроков поискового рынка. Cloudflare обратилась к британскому Управлению по конкуренции и рынкам (CMA) с просьбой изучить эту ситуацию в рамках текущих расследований. Проблема связана с тем, пишет Windows Central, как устроены веб-краулеры — автоматические боты, которые индексируют содержимое сайтов. Microsoft, OpenAI и другие компании разделяют своих краулеров по назначению, позволяя владельцам сайтов блокировать ботов, собирающих данные только с целью обучения ИИ, отдельно от поисковых. Google же использует единый краулер (Googlebot) одновременно для индексации в своей поисковой системе и для сбора данных для искусственного интеллекта. Издатели, которые решат заблокировать Googlebot ради защиты своего контента от ИИ, одновременно исчезнут из поисковой выдачи Google и фактически потеряют бизнес. Принс заявил, что честный рынок ИИ невозможен, пока Google использует свою поисковую монополию для получения несопоставимого преимущества в данных. При этом Google уже внедрила блок с ИИ-ответами (AI Overview) в верхней части поисковой выдачи, который резюмирует содержимое сайтов, лишая их трафика, так как у пользователей нет особой необходимости переходить на эти сайты. Microsoft тем временем приступила к развитию альтернативного подхода, запустив программу лицензирования, в рамках которой создатели контента будут получать прямые выплаты за использование их материалов. «Беспрецедентная бомбардировка»: Cloudflare рассказала о мощнейшей DDoS-атаке — до 31,4 Тбит/с

29.01.2026 [18:59],

Сергей Сурабекянц

В отчёте Cloudflare за четвёртый квартал 2025 года представлена пугающая информация о «крупнейшей публично раскрытой атаке», которую компания называет «новым мировым рекордом». Атака была совершена ботнетом Aisuru/Kimwolf против клиентов Cloudflare и её инфраструктуры, а сама кампания под названием «Ночь перед Рождеством» началась 19 декабря. Более 94 % атак доставляли от одного до пяти миллиардов пакетов в секунду, при этом 58 % из них длились от одной до двух минут.

Источник изображения: Cloudflare Похоже, что подобные атаки набирают обороты: по данным Cloudflare в последнем квартале 2025 года общее количество DDoS-атак выросло на 31 % по сравнению с предыдущим кварталом и на 58 % по сравнению с аналогичным периодом прошлого года. 42 % атак были нацелены на телекоммуникационных провайдеров, 15 % — на поставщиков информационных технологий и услуг, а игровую индустрию затронуло лишь 2 % атак. Самыми «популярными» странами для DDoS-атак в четвёртом квартале 2025 года стали Китай, Гонконг, Германия и Бразилия. США оказались на пятом месте, слегка опережая Великобританию. Список географических источников атак возглавляет Бангладеш, за ним следуют Эквадор, Индонезия, Аргентина и Гонконг. В отчёте Cloudflare подчёркивается, что список из 10 крупнейших сетей-источников атак «выглядит как список интернет-гигантов», а «общая нить очевидна: злоумышленники используют самую доступную и мощную сетевую инфраструктуру в мире, в первую очередь крупные общедоступные сервисы». По данным Cloudflare, глобальные поставщики облачных вычислений, такие как DigitalOcean, Microsoft, Tencent, Oracle и Hetzner, становятся крупнейшими источниками DDoS-атак, «демонстрируя тесную связь между легко предоставляемыми виртуальными машинами и массовыми атаками». В системе защиты Cloudflare обнаружили опасную дыру — её уже заделали

20.01.2026 [14:04],

Павел Котов

В инструменте защиты Cloudflare Web Application Firewall (WAF) обнаружилась уязвимость, которая позволяла злоумышленникам обходить систему безопасности и открывать доступ к защищаемым сайтам, злоупотребляя механизмом проверки сертификата.

Источник изображения: cloudflare.com Запросы к сайтам на адрес «/.well-known/acme-challenge/» доходили до них даже в тех случаях, когда настроенный клиентом WAF явным образом блокировал весь остальной трафик, обнаружили эксперты по кибербезопасности из компании FearsOff. Протокол автоматической среды проверки сертификатов ACME (Automatic Certificate Management Environment) позволяет автоматизировать проверку SSL/TLS-сертификатов, сверяя с центрами сертификации имя владельца домена. При реализации метода проверки HTTP-01 центр сертификации исходит из того, что сайт предоставляет одноразовый токен по адресу «/.well-known/acme-challenge/{token}». Этот путь существует почти для каждого современного сайта как сервисный маршрут при автоматической выдаче сертификатов. Метод предполагает, что доступ реализуется только для бота проверки и одного конкретного файла — и это не должен быть открытый шлюз к исходному серверу. Тем не менее, даже конфигурация WAF, при которой блокируется глобальный доступ, и в разрешённые попадают лишь определённые источники, делала исключение для механизма проверки ACME HTTP-01. Чтобы подтвердить свою гипотезу, эксперты создали домены третьего уровня для основного сайта компании и обнаружили, что если запрошенный токен не соответствовал порядку управляемых Cloudflare сертификатов, при запросе проверка WAF попросту обходилась, и любому посетителю открывался прямой доступ к сайту клиента. Это породило целую череду уязвимостей при работе, в частности, с приложениями Spring/Tomcat, Next.js и PHP. И даже если пользователь вручную настраивал соответствующие правила блокировки, система игнорировала их, чтобы не мешать проверке данных для центров сертификации. Специалисты FearsOff сообщили Cloudflare об обнаруженной уязвимости 9 октября 2025 года, Cloudflare начала проверку 13 октября, подтверждение на платформе HackerOne пришло 14 октября. Проблему исправили 27 октября — защитный механизм изменили таким образом, чтобы функции безопасности отключались лишь тогда, когда запросы соответствуют действительным токенам проверки ACME HTTP-01 для конкретного имени хоста. Дальнейшее тестирование показало, что правила WAF теперь применяются единообразно ко всем путям, в том числе для уязвимого ранее ACME. От клиентов Cloudflare никаких действий не требуется, и признаков злонамеренной эксплуатации уязвимости обнаружено не было. Cloudflare оштрафовали в Италии на €14,2 млн за отказ блокировать доступ к пиратским сайтам через 1.1.1.1

10.01.2026 [14:53],

Владимир Фетисов

Итальянский отраслевой регулятор AGCOM объявил о вынесении штрафа в размере €14,2 млн Cloudflare за отказ блокировать доступ к пиратским сайтам через публичный DNS-сервер компании 1.1.1.1. Cloudflare заявила о намерении оспорить штраф и даже пригрозила вывезти все свои серверы с территории Италии.

Источник изображения: Cloudflare AGCOM применил меры в отношении Cloudflare в соответствии с положениями противоречивого итальянского закона Piracy Shield. Регулятор заявил, что от Cloudflare требовалось отключить функцию преобразования удобочитаемых доменных имён в числовые IP-адреса (DNS-резолвинг) и маршрутизацию трафика на IP-адреса, владельцы которых нарушают авторские права. Упомянутый закон предусматривает вынесение штрафы в размере до 2 % от годового оборота компании. На данном этапе AGCOM заявила о вынесении штрафа в размере 1 % от годового оборота Cloudflare. Нынешний штраф связан с постановлением регулятора, которое было выдано Cloudflare в феврале 2025 года. Компания заявила, что установка фильтра, применяемого к примерно 200 млрд ежедневных запросов к её DNS-системе, значительно увеличит задержки и негативно повлияет на DNS-резолвинг для сайтов, которые не являются пиратскими. AGCOM отклонил аргументы Cloudflare, заявив, что блокировка пиратских сайтов не представляет риска для легитимных ресурсов, поскольку целевые IP-адреса используются исключительно в целях нарушения авторских прав. Однако в отчёте о действии системы Privacy Shield за сентябрь прошлого года исследователи заявили, что они выявили «сотни легитимных сайтов, непреднамеренно затронутых блокировкой». Вместе с этим небольшие операторы столкнулись с перебоями в работе сервисов, а нелегитимные ресурсы продолжают уклоняться от блокировки, используя для этого разные инструменты. В отчёте отмечается, что это «осторожная оценка нижней границы» масштаба проблемы. Сооснователь и генеральный директор Cloudflare Мэттью Принс (Matthew Prince) заявил, что у Cloudflare уже «было несколько судебных исков, оспаривающих саму основу этой схемы» и компания будет оспаривать «несправедливый штраф». «Вчера квазисудебный орган в Италии оштрафовал нас на $17 млн за отказ участвовать в их схеме по цензуре интернета», — написал Принс. Он добавил, что в соответствии с предложенной в Италии схемой, Cloudflare должна в течение всего 30 минут с момента получения уведомления блокировать любой ресурс, который «европейские медиа-элиты сочли противоречащим их интересам». Принс также заявил, что обсудит этот вопрос с официальными представителями правительства США на следующей неделе, и что Cloudflare «будет рада обсудить это с представителями итальянского правительства, которые до сих пор не желали идти на контакт, ограничиваясь наложением штрафов». Компания не исключает возможности отказа от бесплатного предоставления услуг кибербезопасности на предстоящих Олимпийских играх в Италии, а также прекращение предоставления бесплатных услуг кибербезопасности для всех пользователей в стране. Не исключается вывоз всех серверов Cloudflare с территории Италии и отказ от открытия офиса компании в стране вместе с прекращением любых инвестиций в развитие инфраструктуры в регионе. «Играешь в глупые игры — получаешь глупые призы», — подвёл итог Принс. Наиболее актуальные данные AGCOM указывают на то, что за последние два года в рамках закона о защите от пиратства было заблокировано более 65 тыс. доменных имён и около 14 тыс. IP-адресов. Ранее итальянские власти также обязали Google блокировать пиратские сайты на уровне DNS. Мировой интернет-трафик подскочил на 19 % в этом году, и теперь заметную его часть генерируют ИИ-боты

16.12.2025 [01:54],

Анжелла Марина

Платформа Cloudflare представила занимательную статистику по результатам работы в 2025 году. Она указывает не то, что люди по-прежнему генерируют меньше половины трафика в интернете, и теперь помимо обычных ботов их теснят также ИИ-боты, которые захватили 4,2 % трафика, связанного с запросами HTML.

Источник изображения: Cloudflare Крупнейшим отдельно взятым источником бот-трафика стал Googlebot, который используется как для поискового индексирования, так и для тренировки ИИ. Аналогичные задачи выполняет и Microsoft Bingbot, но в меньших масштабах. На все ИИ-боты вместе пришлось 4,2 % трафика. Боты, не связанные с ИИ, сгенерировали 47,9 % трафика, а на людей пришлось лишь 43,5 %. Абсолютным лидером по географическому происхождению бот-трафика остаются Соединённые Штаты, генерирующие 40 % от общего объёма. В целом глобальный интернет-трафик в 2025 году вырос на 19 %, что больше прошлогодних 17 %. Отмечается, что 43 % запросов поступило с мобильных устройств — год назад был 41 %. Системы безопасности Cloudflare автоматически заблокировали или ограничили 6,2 % всего прошедшего через её сеть трафика как потенциально вредоносный. Компания также зафиксировала более 25 рекордных по мощности DDoS-атак в этом году. Кроме того, почти половина всех наблюдаемых в текущем году отключений интернета была вызвана действиями государственных органов, и часто в попытке предотвратить списывание на экзаменах. Что касается наиболее посещаемых интернет-сервисов, Google по-прежнему возглавляет общий список, за ним следуют Facebook✴✴, Apple и Microsoft. Среди социальных сетей X опустился на шестое место, уступив LinkedIn и Snapchat. Мало кто удивится, что ChatGPT является самым посещаемым сервисом искусственного интеллекта, а Anthropic Claude занимает второе место, опережая Perplexity и Google Gemini. Grok Илона Маска занимает лишь девятое место, чуть опережая китайский DeepSeek. Год также ознаменовался двумя внутренними сбоями самой Cloudflare. В частности, в ноябре из-за изменения прав доступа в одной из операционных баз данных, и в декабре — вследствие корректировки логики обработки запросов веб-брандмауэром. Эти инциденты временно сделали недоступными сайты многих крупных организаций и показали, насколько хрупкой может быть даже самая продвинутая цифровая экосистема. Уязвимости сегодняшнего интернета кроются не только в кибератаках, но и в устаревших технологических решениях. Яркий пример тому медленный переход на протокол IPv6, призванный решить проблему нехватки IPv4-адресов. Согласно отчёту Cloudflare, менее трети запросов от устройств с поддержкой обоих стандартов (dual-stack) используют IPv6. Провайдеры продолжают массово применять технологию NAT, скрывая множество устройств за одним устаревающим IPv4-адресом. Это продлевает жизнь старой инфраструктуре, но тормозит переход к более масштабируемой и безопасной архитектуре, необходимой для противодействия DDoS-атакам и нашествию ботов для обучения ИИ-моделей. Сбой Cloudflare снова «положил» половину интернета — техобслуживание пошло не по плану

05.12.2025 [12:40],

Алексей Разин

В условиях сложных инфраструктурных взаимосвязей проблемы даже одного провайдера интернет-сервисов сказываются на деятельности других. Второй за последние две недели сбой пережил сервис Cloudflare, который на этот раз затронул работу даже Downdetector — ресурса, на котором можно было пожаловаться, что не работает Cloudflare.

Источник изображения: Cloudflare Как отмечает издание The Economic Times, незадачливые пользователи Cloudflare в такой ситуации были вынуждены использовать социальную сеть X для публикации жалоб на сбой в работе первого из сервисов. Ноябрьский сбой в инфраструктуре Cloudflare, напомним, затронул работу Spotify и ChatGPT. На этой неделе наблюдались проблемы с работой Canva, Zoom, Slack и Downdetector, но представителям редакции 3DNews на момент подготовки материала к публикации удалось попасть на последний из ресурсов. Cloudflare сегодня распространила заявление о том, что изучает причины проблем в работе Dashboard и связанных с ним программных интерфейсов (API). В Сети распространяются сообщения, что сбой последовал после некой проблемы во время техобслуживания сети, а потому его удалось оперативно устранить, «откатив» конфигурации к стабильным. Ноябрьский сбой затронул многих пользователей, в том числе, перестала функционировать инфраструктура социальной сети Truth Social американского президента Дональда Трампа (Donald Trump). На этот раз потоки претензий к работе Cloudflare хлынули на страницы социальной сети X, поскольку подходящий для подобных жалоб Downdetector тоже перестал работать. Пострадали не только частные пользователи, но и представители бизнеса, зависящего от инфраструктуры Cloudflare. Cloudflare заблокировала 416 млрд запросов от ИИ-ботов за пять месяцев — самым большим злом сочли Google

05.12.2025 [12:39],

Павел Котов

Лежащие в основе служб генеративного искусственного интеллекта большие языковые модели всё активнее поглощают информацию в интернете, и реагировать на эти действия приходится жёстче и жёстче. Cloudflare с 1 июля этого года заблокировала более 400 млрд запросов от ИИ-ботов, рассказал Wired соучредитель и гендиректор компании Мэтью Принс (Matthew Prince).

Источник изображения: Steve Johnson / unsplash.com Cloudflare решила действовать бескомпромиссно, объявив в июле «День независимости контента» — инициатива реализуется совместно с крупными издателями и участниками отрасли ИИ: на веб-ресурсах служба по умолчанию блокирует всех ИИ-ботов, если их доступ к контенту не оплачивается. С 1 июля 2025 года Cloudflare заблокировала их 416 млрд раз. Основное направление деятельности компании — ускорение и повышение безопасности доступа к онлайн-контенту. По мере развития средств ИИ Cloudflare приходится прилагать усилия, чтобы не допустить консолидации ботов, защитить интернет в его привычном понимании и дать шанс на выживание компаниям и создателям контента. Особое беспокойство у господина Принса вызвала политика Google в отношении поисковых и ИИ-роботов — компания объединила их, и блокировка ИИ означает для ресурса исключение из традиционного поиска. Google не стесняется пользоваться своим доминирующим положением, отметил глава Cloudflare: роботы поискового гиганта видят в 3,2 раза больше страниц в интернете, чем средства OpenAI; в 4,6 раза больше, чем Microsoft, и в 4,8 раза больше, чем Anthropic или Meta✴✴. Блокировка ИИ-роботов дала издателям многообещающие результаты, считает он. Оригинальная творческая человеческая мысль по-прежнему представляет ценность и актуальность для компаний из отрасли ИИ. Разработчикам ИИ важны материалы региональных новостных ресурсов, которые ориентируются в местной специфике; а также тексты пользователей Reddit — будь то откровения или самые нелепые идеи. А значит, лицензионные соглашения и иные платные материалы в долгосрочной перспективе способны составить жизнеспособную бизнес-модель для создателей контента. И её следует защищать различными средствами вплоть до госрегулирования. Пока же Cloudflare видит свою задачу в том, чтобы оказывать помощь традиционным веб-ресурсам и стимулировать развитие различных бизнес-моделей, связанных с отраслью ИИ — расширять рынки, а не способствовать их концентрации и централизации. Это, по мнению Мэтью Принса, отвечает основополагающим принципам открытого интернета и помогает выстроить выгодный бизнес для всех. «Это почти как в кино Marvel: герой из предыдущего фильма становится злодеем в следующем. Проблема здесь — Google. Эта компания мешает нам развивать интернет, и пока мы не заставим её — или, надеюсь, не убедим — играть по тем же правилам, что и все остальные, и отделить поисковых роботов от ИИ, нам будет непросто изолировать контент полностью», — заключил он. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |