|

Опрос

|

реклама

Быстрый переход

Сайт для оформления виз в Великобританию случайно опубликовал десятки тысяч паспортов и селфи заявителей

27.05.2026 [09:37],

Павел Котов

На сайте UK Visa Portal в общем доступе оказались сканы паспортов и фото заявителей, которые зарегистрировались и оплатили услуги для получения иммиграционной визы в Великобританию.

Источник изображения: Michael Starkie / unsplash.com О проблеме новостному ресурсу TechCrunch сообщило анонимное лицо — по его сведениям, в общем доступе оказались не менее 100 000 документов от людей, которые загрузили сканы своих паспортов и селфи в рамках процедуры подачи заявки. Подчёркивается, что сайт не связан с властями Великобритании; поступали жалобы, что люди по ошибке оплачивали услуги частной компании вместо того, чтобы обращаться на государственные ресурсы. TechCrunch удалось подтвердить, что сайт UK Visa Portal стал источником утечки; подлинность персональных данных была установлена, когда редакция ресурса связалась с некоторыми из пострадавших. На самом сайте отсутствует возможность сообщать о проблемах безопасности, имена и контакты руководства компании также отсутствуют. TechCrunch направил на указанный в качестве контактного адрес электронное письмо, чтобы предупредить о проблеме и уточнить, кому из руководства можно сообщить подробности об инциденте — рядовым сотрудникам службы поддержки такие сведения не передают. Ответили люди, представившиеся юристами и сотрудниками PR-агентства компании, но и им информацию передавать не стали. От руководства UK Visa Portal ответа так и не поступило, проблема остаётся открытой. В этой связи TechCrunch опубликовал материал о факте проблемы, чтобы снизить риски конфиденциальности для тех, кто собирался воспользоваться услугами компании. Заявки на получение иммиграционной визы принимаются на официальных ресурсах британских властей. Trump Mobile запустила расследование утечки личных данных покупателей смартфона T1

25.05.2026 [17:34],

Владимир Мироненко

Компания Trump Mobile начала расследование по поводу возможной уязвимости её веб-сайта, которая привела к раскрытию личных данных примерно 27 тыс. потенциальных покупателей смартфона Trump Mobile T1, сообщил ресурс The Guardian.

Источник изображения: Trump Mobile О проблеме стало известно после того, как исследователи безопасности обнаружили, что веб-сайт Trump Mobile мог раскрыть конфиденциальную информацию о предварительных заказах через плохо защищённые страницы оформления предзаказа. Компания Trump Mobile подтвердила в заявлении для The Guardian, что в результате утечки данных были скомпрометированы имена клиентов, номера телефонов, адреса электронной почты, адреса доставки и номера заказов. Вместе с тем компания утверждает, что не обнаружила доказательств того, что системы, инфраструктура или сеть Trump Mobile были напрямую скомпрометированы. «В настоящее время инцидент, по всей видимости, не затрагивает информацию о платёжных картах Trump Mobile, банковские реквизиты, номера социального страхования, записи звонков, текстовые сообщения или другие конфиденциальные сведения», — подчеркнула компания, добавив, что расследование продолжается. Австралийский IT-специалист рассказал, что случайно обнаружил возможные уязвимости в системе безопасности сайта и сообщил о них Trump Mobile. Профессор Джонатан Сома (Jonathan Soma) из Колумбийского университета, который проанализировал скомпрометированный код и подсчитал, что система могла содержать данные, связанные с 27 224 предварительными заказами. Он также отметил, что предварительных заказов могло быть меньше, поскольку упомянутый показатель приведён с учётом незавершённых заказов. Между тем Trump Mobile заявила, что ею были добавлены дополнительные меры обеспечения безопасности и мониторинга потенциальных угроз. Компания также предупредила клиентов о необходимости остерегаться фишинговых писем, подозрительных звонков и поддельных сообщений службы поддержки, связанных с их заказами. Хакеры слили данные клиентов Trump Mobile и раскрыли реальные продажи смартфона T1

20.05.2026 [20:24],

Сергей Сурабекянц

В преддверии начала продаж скандально известного смартфона Trump Mobile T1 начали появляться сообщения об утечках конфиденциальной информации клиентов с сайта компании. Утечка также показала, сколько заказов на T1 было размещено, и это на порядок меньше, чем утверждали вирусные цифры в СМИ.

Источник изображения: Trump Mobile Пользователь YouTube voidzilla первым сообщил о предполагаемой утечке, получив анонимную информацию от пожелавшего остаться неизвестным хакера об уязвимости на сайте Trump Mobile. Хакер утверждает, что при размещении поддельного заказа на смартфон он смог «просканировать всю базу данных предварительных заказов». Таким образом он получил доступ к электронным письмам, номерам телефонов и почтовым адресам, но не к данным кредитных карт. Информация об уязвимости косвенно подтверждается пользователями YouTube voidzilla и penguinz0, которые делали заказы на смартфон Trump Mobile T1, а теперь обнаружили свои данные в присланном злоумышленником файле. Утечка, по всей видимости, включает в себя все размещённые заказы на телефон, что позволяет предположить, сколько всего заказов было размещено. Согласно данным voidzilla, было «примерно 10 000 уникальных клиентов и около 30 000 уникальных заказов на телефоны», хотя неясно, все ли заказы касаются именно устройства или являются заказом SIM-карты из тарифного плана 47 от Trump Mobile. В любом случае, это намного меньше цифры в 590 000, которая неоднократно публиковалась в СМИ за последние шесть месяцев. Nvidia подтвердила утечку данных пользователей GeForce Now через армянские сервера

10.05.2026 [17:59],

Владимир Фетисов

Nvidia подтвердила, что в результате утечки данных были раскрыты данные пользователей сервиса GeForce Now. В компании уточнили, что инцидент затрагивает только пользователей из Армении, зарегистрированных в сервисе через GFN.am, а его причиной стал взлом инфраструктуры регионального партнёра. Отмечается, что инфраструктура Nvidia в результате инцидента не пострадала.

Источник изображения: bleepingcomputer.com «Наше расследование показало, что находящиеся под управлением Nvidia услуги не были затронуты. Проблема ограничена системами, которыми управляет сторонний партнёр GeForce Now Alliance из Армении. Мы тесно сотрудничаем с партнёром, чтобы поддержать их расследование и процесс устранения проблемы. Затронутые пользователи будут уведомлены через GFN.am», — говорится в заявлении Nvidia. В сообщении компании также сказано, что пароли от учётных записей GeForce Now не были похищены в результате инцидента, а пользователей, которые зарегистрировались на платформе после 9 марта, проблема не затронула. Это сообщение стало ответом на пост, опубликованный на одном из хакерских форумов на прошлой неделе. Его автор с ником ShinyHunters утверждал, что взломал сервис GeForce Now и похитил данные миллионов пользователей сервиса. Речь шла о ФИО пользователей, адресах электронной почты, датах рождения и др. В доказательство злоумышленник опубликовал часть данных и выразил готовность продать всю базу за $100 тыс. в биткоинах или Monero. Злоумышленники похитили данные о бронированиях клиентов Booking.com — пострадавших уже известили

13.04.2026 [20:15],

Сергей Сурабекянц

В воскресенье вечером платформа онлайн-бронирования Booking.com сообщила, что «неуполномоченные третьи стороны» получили доступ к информации о бронировании клиентов. По словам компании, ситуация «сейчас под контролем», а «пострадавшие гости» проинформированы. Некоторые клиенты Booking.com подтвердили получение электронных писем от компании о возможной утечке данных.

Источник изображений: unsplash.com В опубликованном сообщении говорится, что Booking.com «недавно заметил подозрительную активность», которая «затрагивает ряд бронирований». Начатое расследование возможной утечки показало, что неуполномоченные лица могли просмотреть «данные бронирования, имя или имена, адреса электронной почты и физические адреса», а также «номера телефонов, связанные с бронированием, и любую другую информацию, которой вы могли поделиться с местом размещения». Информация о том, когда произошёл взлом и сколько человек могло пострадать, отсутствует. Сервис Booking.com пока не ответил на журналистские запросы по этому поводу. Rockstar подтвердила утечку данных через стороннюю ИИ-платформу аналитики Anodot

12.04.2026 [07:44],

Анжелла Марина

Студия Rockstar Games подтвердила компрометацию корпоративных данных в результате взлома через сторонний сервис. Хакерская группа ShinyHunters выдвинула требование о выкупе и установила ультиматум до 14 апреля, угрожая публикацией украденной информации. Однако Rockstar заявила, что был получен доступ к «ограниченному объёму несущественной информации», которая не повлияет на игроков и деятельность самой компании.

Источник изображения: Rockstar Games По данным IGN со ссылкой на издание The CyberSec Guru, хакеры использовали стороннюю аналитическую ИИ-платформу Anodot, с помощью которой проникли в хранилище данных Snowflake компании, выдав себя за легитимный внутренний сервис. При этом киберпреступники обошлись без взлома Snowflake, а получили токены аутентификации через Anodot, а затем использовали их как цифровой ключ доступа. В своём заявлении ShinyHunters предупредила Rockstar о проблемах в случае невыполнения своих требований. Тем не менее, Rockstar подчёркивает, что объём похищенной информации носит ограниченный характер и не сможет повлиять на репутацию компании. Данное заявление свидетельствует о том, что студия не ожидает масштабной утечки материалов по GTA 6 (за полгода до релиза), которая могла бы раскрыть ключевые сюжетные или геймплейные особенности проекта. Это не первый случай проблем с безопасностью в истории студии: в 2022 году в сеть попали десятки видео ранней версии игры, а в декабре 2023 года произошёл преждевременный слив первого трейлера. Тогда генеральный директор Take-Two Штраус Зельник (Strauss Zelnick) назвал ситуацию разочаровывающей для команды, но отметил, что это не нанесёт критического ущерба бизнесу. Хакеры похитили и слили в Сеть секретные файлы полиции Лос-Анджелеса

10.04.2026 [06:09],

Анжелла Марина

Киберпреступники похитили большой массив конфиденциальных внутренних документов Департамента полиции Лос-Анджелеса и выложили данные в сеть. Как стало известно TechCrunch, за утечкой стоит группировка World Leaks, которая публикует похищенную информацию, чтобы заставить жертв заплатить выкуп.

Источник изображения: xAI Украденные данные включают личные дела сотрудников полиции, материалы расследований внутренних проверок и процессуальные документы с уголовными жалобами. Файлы также содержат персональную информацию, включая имена свидетелей и медицинские данные. Эмма Бест (Emma Best), основатель некоммерческой организации и платформы для сбора и публикации крупных утечек информации от государственных структур DDoSecrets, подтвердила, что смогла просмотреть часть информации, которая была опубликована (а затем удалена по неизвестной причине) на сайте группировки. В публичном заявлении Департамент полиции Лос-Анджелеса сообщил, что расследует инцидент, уточнив, что взлом не затронул системы и сети LAPD, а произошёл через систему цифрового хранения, принадлежащую офису городского прокурора Лос-Анджелеса. Департамент уже работает с этим офисом, чтобы получить доступ к скомпрометированным файлам и понять полный масштаб инцидента. Взлом, по данным Los Angeles Times, затронул 7,7 терабайт различной информации и более 337 000 файлов. Так как по законам штата Калифорния большинство документов полицейских считаются конфиденциальными, эта утечка, если её подлинность подтвердится, станет беспрецедентным нарушением безопасности полицейских. World Leaks начала свою деятельность в январе 2025 года как очевидный ребрендинг предыдущей группировки Hunters International, и с тех пор скомпрометировала организации в различных отраслях, включая здравоохранение, производство и технологии, продемонстрировав способность атаковать даже оборонных подрядчиков и компании из списка ежегодного рейтинга 500 крупнейших компаний США (Fortune 500). Осенью в Substack произошла утечка данных пользователей — обнаружили её только в феврале

05.02.2026 [17:17],

Владимир Мироненко

В популярном сервисе Substack, позволяющем блогерам и журналистам создавать контент и отправлять его напрямую подписчикам по электронной почте, прошлой осенью произошла утечка данных, которую удалось обнаружить лишь 3 февраля. Глава Substack Крис Бест (Chris Best) заверил пользователей, что их конфиденциальная информация не пострадала.

Источник изображения: Kevin Horvat/unsplash.com «3 февраля мы обнаружили признаки проблемы в наших системах, которая позволила неавторизованной третьей стороне получить доступ к ограниченным данным пользователей без разрешения, включая адреса электронной почты, номера телефонов и другие внутренние метаданные», — сообщил в электронном письме Бест, отметив, что «нет доказательств того, что эта информация используется не по назначению», и призвав пользователей «проявлять особую осторожность с любыми подозрительными электронными письмами или текстовыми сообщениями», которые те получают. Бест выразил сожаление по поводу происшедшего. «Мы серьезно относимся к своей ответственности за защиту ваших данных и вашей конфиденциальности, и в данном случае мы не справились с этой задачей», — отметил он в электронном письме. Вместе с тем Substack утверждает, что проблема безопасности устранена. По словам компании, в настоящее время проводится полное расследование случившегося, а также укрепляются системы, чтобы предотвратить подобные инциденты в дальнейшем. Объём слитых в интернет данных россиян взлетел почти на 70 % в прошлом году

03.02.2026 [12:15],

Владимир Фетисов

В прошлом году в открытый доступ попали свыше 767 млн записей с персональными данными россиян. Об этом пишет РБК со ссылкой на данные отчёта подразделения киберразведки Threat Intelligence компании F6.

Источник изображения: Kevin Ku / unsplash.com По сравнению с показателем за 2024 год (457,5 млн записей) объём слитых данных увеличился на 67,6 %. Отмечается, что утечки стали более масштабными, несмотря на снижение количества инцидентов с 455 случаев в 2024 году до 250 случаев в 2025 году. Значительная часть похищенных данных была размещена в интернете бесплатно, поскольку злоумышленники стремились нанести больше вреда компаниям и их клиентам. По данным Threat Intelligence, некоторая часть данных в утечках 2025 года дублируется. Из общего объёма уникальными являются 88,6 млн адресов электронных почтовых ящиков, 142 млн паролей и 149,2 млн телефонных номеров. В качестве основной площадки для слива подобных данных в прошлом году окончательно закрепился мессенджер Telegram. За отчётный период количество публикаций баз данных на платформе почти в четыре раза превысило активность на специализированных теневых форумах. В 2024 году на Telegram приходилось 62,27 % публикаций. В сообщении сказано, что в прошлом году изменилась структура утечек данных по отраслям. Лидером по количеству таких утечек стала коммерческая сфера (89 инцидентов), следом за которой идёт госсектор (17 инцидентов). В число крупнейших утечек вошли данные четырёх госсервисов, на которые приходится около 600 млн строк данных. В середине прошлого года в России начал действовать закон об ужесточении наказания за утечку персональных данных граждан. Размер штрафа может изменяться в зависимости от объёма похищенных данных и того, была ли утечка повторной. Для должностных лиц предусматривается наказание в размере до 2 млн рублей штрафа, для юридических — до 15 млн рублей. В дополнение к этому была введена уголовная ответственность за использование, передачу, сбор и хранение данных, полученных незаконным путём, а также за создание систем для распространения такой информации. Нарушителям может грозить до десяти лет лишения свободы. Хакеры украли 300 Тбайт музыки у Spotify — 86 млн треков готовят к раздаче на торрентах «ради сохранения»

22.12.2025 [19:33],

Сергей Сурабекянц

Группа хакеров-активистов Anna’s Archive стала известна благодаря заявленной цели — сохранению книг, документов, журналов и многого другого с помощью торрентов. Она называет себя «крупнейшей по-настоящему открытой библиотекой в истории человечества», имеющей доступ к более чем 61 млн книг и 95 млн документов. Теперь группа сообщила о взломе музыкального сервиса Spotify, в результате которого были выгружены 86 млн треков, на которые приходится 99,6 % прослушиваний на сервисе.

Источник изображения: unsplash.com Согласно сообщению в блоге Anna’s Archive, группа получила доступ к более чем 250 миллионам единиц метаданных и 86 миллионам аудиофайлов из музыкального сервиса Spotify. Общий объём скачанных данных составил 300 Тбайт. Группа пиратских активистов утверждает, что таким образом они создали «первый в мире архив сохранения музыки». По словам группы, в их распоряжении оказались аудиофайлы, на которые приходится 99,6 % прослушиваний на Spotify. Группа Anna’s Archive опубликовала полученные метаданные на своём торрент-сайте и планирует позже сделать доступными все украденные аудиофайлы. Затем будут выложены дополнительные метаданные и обложки альбомов. Пираты собираются публиковать треки в «порядке популярности» в соответствии с метриками обворованного ими Spotify. Самые популярные песни будут представлены с битрейтом 160 Кбит/с, в то время как битрейт менее популярных треков будет снижен до 75 Кбит/с. По словам хакеров, «на данный момент это архив, работающий только с торрентами и предназначенный для сохранения, но если будет достаточно интереса, мы можем добавить возможность загрузки отдельных файлов». Активисты объяснили, что они увидели способ «создать музыкальный архив, ориентированный в первую очередь на сохранение [музыки]», когда поняли, как масштабно собирать данные со Spotify. Они стремятся избежать типичных ошибок, наблюдаемых в других инструментах сохранения, таких как ориентация на самых популярных исполнителей и работа только с высококачественными аудиофайлами. Крупнейший в мире сервис потоковой передачи музыки Spotify подтвердил факт взлома группой пиратских активистов и в настоящее время занимается расследованием инцидента: «В ходе расследования несанкционированного доступа было установлено, что третья сторона собрала общедоступные метаданные и использовала незаконные методы для обхода DRM и доступа к некоторым аудиофайлам платформы». Хакеры Everest взломали Asus и украли более 1 Тбайт данных, включая исходный код камеры фирменных смартфонов

05.12.2025 [07:50],

Владимир Фетисов

Не так давно Asus стала объектом атаки хакерской группировки Everest, которая заявила, что ей удалось похитить исходный код программного обеспечения для камер смартфонов бренда. Однако в официальном заявлении компании сказано, что взлому подвергся один из поставщиков вендора, а не сама Asus, поэтому действия злоумышленников не нанесли серьёзного вреда.

Источник изображения: Boitumelo / unsplash.com «Взлому подвергся один из поставщиков Asus. Это затронуло часть исходного кода для камер смартфонов Asus. Данный инцидент не повлиял на продукты Asus, внутренние системы компании или конфиденциальность пользователей. Asus продолжит укреплять безопасность цепочки поставок в соответствии со стандартами кибербезопасности», — говорится в заявлении компании. Вероятно, безопасности цепочки поставок не является первым пунктом, когда встаёт вопрос о кибербезопасности. Однако в случае взаимозависимых рынков обеспечение безопасности цепочки поставок крайне важно. Это подтверждает и то, что проект Open Web Application Security Project недавно добавил «сбои в цепочке поставок программного обеспечения» в список десяти главных рисков безопасности для веб-приложения. Это также служит напоминанием о том, что практически все потребительские устройства собираются из множества компонентов, выпускаемых разными компаниями. Отметим, что данный инцидент произошёл вскоре после того, как Asus выпустила новую версию прошивки для своих маршрутизаторов с поддержкой AiCloud, в которой содержались исправления для девяти уязвимостей, включая одну критическую. Конечно, уязвимости регулярно выявляются не только в продуктах Asus, но важно то, что чаще всего разработчики стремятся их оперативно исправлять, чтобы сделать свои устройства более безопасными для конечных пользователей. OpenAI признала утечку данных пользователей через Mixpanel — переписки с ChatGPT остались в безопасности

27.11.2025 [15:44],

Анжелла Марина

Компания OpenAI направила письма пользователям, чтобы подтвердить факт утечки значительного массива данных, которая произошла из-за бага в стороннем инструменте веб-аналитики Mixpanel. В уведомлениях службы безопасности утверждается, что инцидент не затронул пользователей ChatGPT, сохранив в безопасности содержимое чатов, данные об использовании API, пароли, платёжные реквизиты и удостоверения личности.

Источник изображения: AI Согласно официальным данным, инцидент произошёл 9 ноября 2025 года, когда некий злоумышленник получил доступ к части инфраструктуры Mixpanel и экспортировал набор данных, содержащий информацию об идентификации и аналитике клиентов OpenAI. Windows Central также сообщает, что компания Mixpanel только 25 ноября передала OpenAI список затронутых пользователей, после чего та оперативно оповестила всех об утечке. В OpenAI пояснили, что утечка не затронула систему ChatGPT: содержимое чатов, запросы к API, данные об использовании API, пароли, учётные данные, API-ключи, платёжную информацию и документы, удостоверяющие личность, включая государственные идентификаторы. Скомпрометированы были исключительно данные, связанные с аккаунтами на платформе platform.openai.com, а именно: имена, указанные при регистрации, адреса электронной почты, привязанные к API-аккаунтам, приблизительное географическое расположение, определённое по IP-адресу и данным веб-браузера, тип операционной системы и браузера, а также сведения о реферальных сайтах, организациях и внутренних идентификаторах пользователей, сохранённых в профилях API. По утверждению компании, это был не взлом её собственных систем, а инцидент, произошедший в инфраструктуре третьей стороны, в ответ на что OpenAI прекратила интеграцию с Mixpanel и призвала пользователей проявлять повышенную бдительность в отношении возможных фишинговых атак и попыток социальной инженерии. Logitech подтвердила утечку данных со своих серверов после вымогательской атаки хакерами Clop

15.11.2025 [16:38],

Николай Хижняк

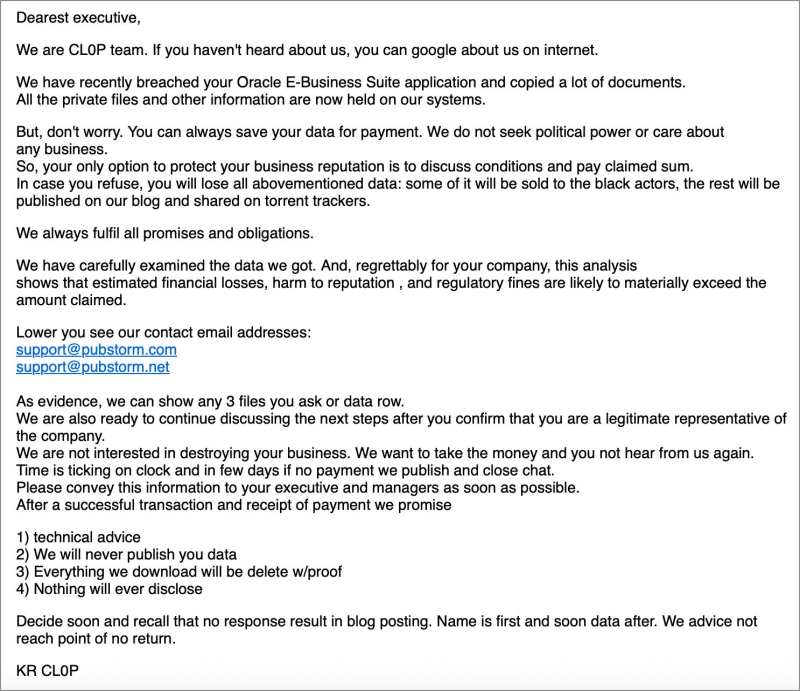

Компания Logitech подтвердила, что пострадала от утечки данных в результате кибератаки, ответственность за которую взяла на себя банда вымогателей Clop, осуществившая в июле кражу данных из Oracle E-Business Suite.

Источник изображения: Logitech Logitech International S.A. — швейцарская транснациональная компания, занимающаяся электроникой, которая продаёт аппаратные и программные решения, включая компьютерную периферию, оборудование для видеосвязи, музыкальное оборудование и продукты для умного дома. Днём ранее Logitech подала в Комиссию по ценным бумагам и биржам США форму 8-K, подтверждающую кражу данных со своих серверов. «Компания Logitech International S.A. («Logitech») недавно столкнулась с инцидентом кибербезопасности, связанным с кражей данных. Инцидент не повлиял на продукцию, бизнес-операции или производство Logitech. Обнаружив инцидент, Logitech оперативно приняла меры по его расследованию и реагированию при поддержке ведущих внешних компаний, специализирующихся на кибербезопасности», — сообщила Logitech Компания заявляет, что данные, вероятно, включают ограниченную информацию о сотрудниках и потребителях, а также информацию о клиентах и поставщиках. Однако Logitech не считает, что хакеры получили доступ к конфиденциальной информации, такой как национальные идентификационные номера или данные кредитных карт, поскольку эти данные не хранились во взломанных системах. Logitech утверждает, что утечка произошла из-за уязвимости нулевого дня, которая была устранена сразу после её появления. Компания признала взлом после того, как на прошлой неделе банда вымогателей Clop добавила данные Logitech на свой сайт, связанный с утечками. Речь идёт о почти 1,8 Тбайт информации, предположительно украденных у компании. Хотя Logitech не называет поставщика программного обеспечения, утечка, вероятно, была вызвана уязвимостью нулевого дня в ПО от Oracle, которой банда вымогателей Clop воспользовалась в июле во время атак с целью кражи данных. В прошлом месяце Mandiant и Google начали отслеживать новую кампанию вымогательства, в рамках которой многие компании получили электронные письма от группы вымогателей Clop, утверждавших, что из их систем Oracle E-Business Suite были украдены конфиденциальные данные. В этих письмах содержалось предупреждение о том, что украденные данные будут раскрыты, если компании не согласятся на выкуп.

Письмо от хакеров Clop с требованием выкупа, отправленное клиентам Oracle. Источник изображения: Bleeping Computer Вскоре после этого Oracle подтвердила наличие новой уязвимости нулевого дня в E-Business Suite (маркировка уязвимости CVE-2025-61882) и выпустила экстренное обновление для её устранения. Вымогательская группа Clop имеет долгую историю использования уязвимостей нулевого дня для масштабных атак с целью кражи данных:

Среди других организаций, пострадавших от атак с целью кражи данных Oracle E-Business Suite в 2025 году, стали Гарвардский университет, американская региональная авиакомпания Envoy Air и издание The Washington Post. Хакеры слили данные сотен сотрудников ФБР, Минюста и Министерства внутренней безопасности США

17.10.2025 [18:13],

Сергей Сурабекянц

Группа Scattered LAPSUS$ Hunters из хакерского сообщества Com, стоящего за крупными утечками данных в последние годы, опубликовала имена и личные данные сотен государственных служащих, включая сотрудников ФБР, Министерства юстиции США, Министерства внутренней безопасности США, Иммиграционной и таможенной полиции США. Хакеры публично обратились к мексиканским наркокартелям, требуя вознаграждения за доксинг (раскрытие персональных данных) агентов США.

Источник изображения: unsplash.com «Я хочу свои деньги, Мексика», — написал пользователь Telegram-канала Scattered LAPSUS$ Hunters, объединяющего несколько хакерских групп, связанных с киберпреступным сообществом Com. «Мексиканские картели, мы сбрасываем все документы, где мой миллион долларов?» — говорится в другом сообщении. Хакеры имеют в виду заявление Министерства внутренней безопасности США о том, что мексиканские картели начали предлагать вознаграждение за доксинг агентов. Правительство США не подтвердило и не опровергло это утверждение, несмотря на угрозы хакеров в следующий раз раскрыть данные работников налогового управления. Издание 404 Media изучило несколько таблиц с данными, опубликованных в Telegram-канале группы. Одна содержала якобы персональные данные 680 сотрудников Министерства внутренней безопасности, другая — сведения о более чем 170 адресах электронной почты ФБР и их владельцах; а третья — персональные данные более 190 сотрудников Министерства юстиции. При содействии компании District 4 Labs, специализирующейся на кибербезопасности, сотрудники 404 Media подтвердили достоверность некоторых опубликованных данных. Исследование показало, что многие части документов действительно относились к государственным служащим с тем же именем, названием агентства, адресом или номером телефона. В некоторых случаях адреса, опубликованные хакерами, по-видимому, относились к жилым, а не к офисным помещениям. Неясно, как хакеры собрали или иным образом получили эти данные, будь то объединение предыдущих разрозненных утечек данных или получение их из конкретного государственного органа. Министерство внутренней безопасности заявило, что его чиновники «сталкиваются с более чем 1000 % ростом числа нападений на них и их семьи, подвергающихся доксингу и угрозам в интернете». Остаётся неясным, как именно Министерство рассчитало этот рост и какие данные использовало. Правительство США принимает меры в отношении приложений, веб-сайтов и страниц в социальных сетях, которые, по его мнению, раскрывают персональную информацию или иным образом угрожают государственным служащим. Во многих случаях эти источники информации действовали в соответствии с первой поправкой к Конституции США и не занимались доксингом, но всё равно вынуждены были подчиниться. Так, Apple была вынуждена удалить приложение Eyes Up, которое собирало видеозаписи действий и злоупотреблений иммиграционных и таможенных служащих. Также Apple пришлось запретить ряд приложений, которые демонстрировали незаконные действия государственных чиновников, после прямого давления со стороны Министерства юстиции. Хакерская группа Scattered LAPSUS$ Hunters приобрела известность после угрозы опубликовать большой объём данных клиентов Salesforce, включая Disney/Hulu, FedEx, Toyota, UPS и других. В 2016 году другая хакерская группа под названием Crackas With Attitude опубликовала личные данные около 20 000 агентов ФБР и 9000 сотрудников Министерства внутренней безопасности. Discord нашла виноватого в утечке данных пользователей — подрядчик заявил, что его не взламывали

14.10.2025 [20:25],

Анжелла Марина

Компания 5CA, поставщик услуг поддержки клиентов для платформы Discord, заявила, что не была взломана, опровергая более раннее утверждение Discord о том, что утечка данных произошла по вине третьей стороны. Инцидент, в ходе которого могли быть скомпрометированы паспорта пользователей, сейчас расследуется. По предварительным данным 5CA, утечка произошла за пределами их защищённых систем.

Источник изображения: ELLA DON/Unsplash Как сообщает The Verge со ссылкой на данные Discord, инцидент затронул ограниченное число пользователей, которые обращались в службу поддержки платформы. Компания уточнила, что примерно 70 000 пользователей по всему миру могли иметь скомпрометированные фотографии государственных удостоверений личности, которые поставщик использовал для рассмотрения апелляций, связанных с возрастом. При этом в Discord подчеркнули, что «это был не взлом самой платформы Discord, а инцидент, связанный со сторонним поставщиком услуг — 5CA, который использовался для поддержки клиентской службы». В ответ на эти заявления компания 5CA опубликовала на своём сайте официальное сообщение, в котором заявила следующее: «Мы осведомлены о публикациях в СМИ, называющих 5CA причиной утечки данных одного из наших клиентов. В отличие от этих сообщений, мы можем подтвердить, что ни одна из систем 5CA не была задействована, и 5CA не обрабатывала никакие удостоверения личности, выданные государством, для этого клиента. Все наши платформы и системы остаются защищёнными, а данные клиентов продолжают охраняться в рамках строгих мер защиты и контроля безопасности». 5CA также сообщила, что проводит расследование совместно с Discord, внешними консультантами и экспертами по кибербезопасности, а в качестве меры предосторожности усилен контроль за системами доступа, шифрованием и мониторингом. Предварительные результаты расследования указывают на то, что инцидент мог быть вызван человеческой ошибкой, масштаб которой пока уточняется. 5CA находится в тесном контакте со всеми заинтересованными сторонами и обещает опубликовать результаты после их подтверждения. Журналисты направили запросы как в 5CA — с просьбой подтвердить, обрабатывала ли компания фотографии государственных удостоверений и уточнить характер возможной ошибки, так и в Discord — с вопросом, какая организация действительно хранила скомпрометированные изображения документов. |