|

Опрос

|

реклама

Быстрый переход

Создатель Borderlands показал ещё не анонсированные Google Pixel Watch 5, якобы найденные на дне моря

02.06.2026 [19:06],

Сергей Сурабекянц

Создатель популярной игровой франшизы Borderlands Рэнди Питчфорд (Randy Pitchford) на полном серьёзе утверждает, что его друг нашёл работающие умные часы Google Pixel Watch 5 во время подводного плавания у острова Сен-Мартен в Карибском море. Питчфорд опубликовал изображения устройства в социальной сети X. Источник изображений: Randy Pitchford «На оборотной стороне часов указано, что это Google Pixel 5, которые ещё не был анонсированы, не говоря уже о выпуске, — написал Питчфорд. — Похоже, с ними все в порядке. Батарея разряжена, но, похоже, у них достаточно запаса энергии, чтобы показывать правильное время». Попытка Питчфорда найти владельца часов увенчалась успехом, после чего он «организовал возврат часов». История Питчфорда напоминает утечку информации о самых первых часах Pixel Watch в 2022 году. Тогда кто-то опубликовал изображения ещё не анонсированного устройства на Reddit, утверждая, что его друг-бармен нашёл их в своём ресторане. Также его рассказ перекликается с якобы случайно оставленным в баре прототипом iPhone 4 в 2010 году. Подробности о характеристиках пятой инкарнации умных часов Pixel пока скудны, хотя предыдущие слухи предполагали, что они могут быть оснащены собственным процессором Google Tensor. Google обычно демонстрирует свои новейшие устройства Pixel в августе. Через пару месяцев мы узнаем, действительно ли кто-то уронил ещё не анонсированные часы Pixel Watch 5 в океан. Опубликованы изображения и технические характеристики доступного смартфона Samsung Galaxy A27

27.05.2026 [13:30],

Павел Котов

В этом году Samsung уже выпустила смартфоны Galaxy A37 и A57, и в среднем ценовом сегменте дело осталось только за Galaxy A27. Технические характеристики и внешний вид грядущего смартфона опубликовал ресурс MyMobiles.

Источник изображений: mymobiles.com Samsung Galaxy A27 получил обновлённый дизайн, в том числе сквозное отверстие дисплея для фронтальной камеры и три цветовых варианта: светло-розовый, синий и чёрный. Корейский производитель, очевидно, решил отказаться от ярких расцветок, которые были у Galaxy A26, чтобы расширить аудиторию смартфона.  Важнейшим нововведением стал отказ от прошлогоднего чипа Samsung Exynos 1380 в пользу Qualcomm Snapdragon 6 Gen 3 — этот процессор обеспечит более высокие производительность и эффективность, а также, возможно, решит некоторые проблемы с перегревом, свойственные чипам Exynos. Samsung Galaxy A27 комплектуется 6,7-дюймовым дисплеем Full HD — его характеристики не указываются, но, вероятно, это будет AMOLED-панель с частотой обновления 120 Гц.  На смену 13-мегапиксельной фронтальной камере пришла 12-мегапиксельная, но она получила более качественный сенсор с возможностью делать достойные снимки при слабом освещении, и, возможно, поддержку видеосъёмки в разрешении 4K с частотой 30 кадров в секунду. Основная 50-мегапиксельная камера Samsung Galaxy A27 унаследована от прошлогоднего A26; а на смену 8-мегапиксельной сверхширокоугольной пришла 5-мегапиксельная; дополнит их 2-мегапиксельная для макросъёмки. Слота для карт памяти microSD не будет. Прочие характеристики не изменились: до 8 Гбайт оперативной памяти, до 256 Гбайт на встроенном накопителе, аккумулятор на 5000 мА·ч с поддержкой быстрой зарядки на 25 Вт и та же масса около 200 г. Samsung Galaxy A27 стал немного шире (78,2 мм) и толще (7,8 мм) предшественника. В качестве программной платформы выступает Android 16 с надстройкой One UI 8.5. Поступление смартфона в продажу ожидается во второй половине 2026 года. Сайт для оформления виз в Великобританию случайно опубликовал десятки тысяч паспортов и селфи заявителей

27.05.2026 [09:37],

Павел Котов

На сайте UK Visa Portal в общем доступе оказались сканы паспортов и фото заявителей, которые зарегистрировались и оплатили услуги для получения иммиграционной визы в Великобританию.

Источник изображения: Michael Starkie / unsplash.com О проблеме новостному ресурсу TechCrunch сообщило анонимное лицо — по его сведениям, в общем доступе оказались не менее 100 000 документов от людей, которые загрузили сканы своих паспортов и селфи в рамках процедуры подачи заявки. Подчёркивается, что сайт не связан с властями Великобритании; поступали жалобы, что люди по ошибке оплачивали услуги частной компании вместо того, чтобы обращаться на государственные ресурсы. TechCrunch удалось подтвердить, что сайт UK Visa Portal стал источником утечки; подлинность персональных данных была установлена, когда редакция ресурса связалась с некоторыми из пострадавших. На самом сайте отсутствует возможность сообщать о проблемах безопасности, имена и контакты руководства компании также отсутствуют. TechCrunch направил на указанный в качестве контактного адрес электронное письмо, чтобы предупредить о проблеме и уточнить, кому из руководства можно сообщить подробности об инциденте — рядовым сотрудникам службы поддержки такие сведения не передают. Ответили люди, представившиеся юристами и сотрудниками PR-агентства компании, но и им информацию передавать не стали. От руководства UK Visa Portal ответа так и не поступило, проблема остаётся открытой. В этой связи TechCrunch опубликовал материал о факте проблемы, чтобы снизить риски конфиденциальности для тех, кто собирался воспользоваться услугами компании. Заявки на получение иммиграционной визы принимаются на официальных ресурсах британских властей. Trump Mobile запустила расследование утечки личных данных покупателей смартфона T1

25.05.2026 [17:34],

Владимир Мироненко

Компания Trump Mobile начала расследование по поводу возможной уязвимости её веб-сайта, которая привела к раскрытию личных данных примерно 27 тыс. потенциальных покупателей смартфона Trump Mobile T1, сообщил ресурс The Guardian.

Источник изображения: Trump Mobile О проблеме стало известно после того, как исследователи безопасности обнаружили, что веб-сайт Trump Mobile мог раскрыть конфиденциальную информацию о предварительных заказах через плохо защищённые страницы оформления предзаказа. Компания Trump Mobile подтвердила в заявлении для The Guardian, что в результате утечки данных были скомпрометированы имена клиентов, номера телефонов, адреса электронной почты, адреса доставки и номера заказов. Вместе с тем компания утверждает, что не обнаружила доказательств того, что системы, инфраструктура или сеть Trump Mobile были напрямую скомпрометированы. «В настоящее время инцидент, по всей видимости, не затрагивает информацию о платёжных картах Trump Mobile, банковские реквизиты, номера социального страхования, записи звонков, текстовые сообщения или другие конфиденциальные сведения», — подчеркнула компания, добавив, что расследование продолжается. Австралийский IT-специалист рассказал, что случайно обнаружил возможные уязвимости в системе безопасности сайта и сообщил о них Trump Mobile. Профессор Джонатан Сома (Jonathan Soma) из Колумбийского университета, который проанализировал скомпрометированный код и подсчитал, что система могла содержать данные, связанные с 27 224 предварительными заказами. Он также отметил, что предварительных заказов могло быть меньше, поскольку упомянутый показатель приведён с учётом незавершённых заказов. Между тем Trump Mobile заявила, что ею были добавлены дополнительные меры обеспечения безопасности и мониторинга потенциальных угроз. Компания также предупредила клиентов о необходимости остерегаться фишинговых писем, подозрительных звонков и поддельных сообщений службы поддержки, связанных с их заказами. NASA зафиксировало возобновление утечки воздуха в российском сегменте МКС

22.05.2026 [05:41],

Анжелла Марина

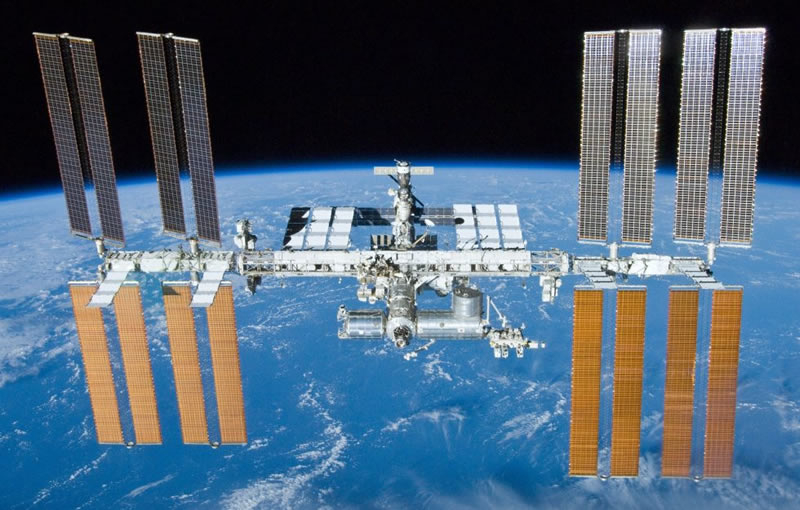

На Международной космической станции (МКС) снова зафиксирована утечка воздуха из российского переходного модуля (ПрК), примыкающего к модулю «Звезда». NASA официально подтвердило возвращение проблемы, которую считали полностью устраненной в январе текущего года.

Источник изображения: NASA По сообщению Ars Technica, падение давления зафиксировали в начале мая после того, как российские космонавты завершили разгрузку грузового корабля «Прогресс 95». Источником проблемы стал модуль ПрК, выполняющий функцию переходного туннеля к служебному модулю «Звезда». По словам представителя NASA Джоша Финча (Josh Finch), анализ данных показал ежедневную потерю около одного фунта (примерно 0,45 кг) воздуха в сутки. Команды NASA и Роскосмоса приняли решение поддерживать в зоне утечки пониженное давление с периодическими подкачками, что не влияет на текущие операции станции и безопасность экипажа. Спикер Финч уточнил, что оба ведомства координируют свои действия. Несмотря на отсутствие угрозы для экипажа и нормальной работы станции, внутри американского агентства проблеме присвоили высший, пятый уровень риска как по вероятности, так и по последствиям — вплоть до обсуждения «катастрофического отказа». Годы поисков микроскопических структурных трещин, которые являются источником утечки, не привели к полному устранению дефекта. До сих пор проблему сдерживали главным образом за счёт герметичного закрытия люка, ведущего в модуль ПрК. Изначально предполагалось, что такой метод контроля прослужит до планового завершения работы станции в 2030 году. Однако теперь NASA и правительство США рассматривают возможность продления срока службы МКС как минимум до 2032 года, для чего потребуется одобрение всех международных партнёров, включая Россию. Параллельно профильные ведомства пытаются найти альтернативу, привлекая частные компании к созданию коммерческих орбитальных баз. Бывший директор по коммерческим космическим полетам NASA Фил Макалистер (Phil McAlister) подчеркнул необходимость сосредоточиться на разработке современных, безопасных и экономически эффективных платформ. Ожидается, что частные космические станции будут полностью готовы к приёму астронавтов, а сама МКС будет выведена из эксплуатации в 2030 году. MSI готовит портативную приставку Claw 8 EX AI+ с графикой Intel Arc G3 Extreme — она показалось в Австралии почти за $1800

21.05.2026 [15:54],

Николай Хижняк

Компания MSI готовит к выпуску новую портативную игровую приставку Claw 8 EX AI+. Устройство отметилось у австралийского ретейлера Scorptec в двух комплектациях: обычной и версии Launch Pack. В состав второго комплекта входят чехол для переноски устройства и другие аксессуары.

Источник изображений: VideoCardz Стандартная модель Claw 8 EX AI+ имеет обозначение CG3EM-010AU. В составе консоли заявлены встроенная графика Intel Arc G3 Extreme, 32 Гбайт оперативной памяти LPDDR5X, SSD объёмом 1 Тбайт, 8-дюймовый сенсорный IPS-дисплей с разрешением FHD+ и частотой обновления 120 Гц, поддержка Wi-Fi 7, батарея ёмкостью 80 Вт·ч и операционная система Windows 11 Home. В комплект Launch Pack входит чехол Travel Case III для переноски приставки. Маркировка консоли — CG3EM Launch Pack-009AU. Однако следует учитывать, что буквы AU в названии указывают непосредственно на рынок реализации устройства. В данном случае это Австралия. По данным ретейлера Scorptec, в состав комплекта Launch Pack также входят брелок Claw для ключей, защитное стекло для экрана и кейкапы Claw. Стандартный комплект Claw 8 EX AI+ выставлен ретейлером за 2749 австралийских долларов с учётом НДС ($1960 с НДС или $1782 без учёта НДС). Стоимость Launch Pack составляет 2849 австралийских долларов с учётом НДС ($2031 с НДС и $1846 без НДС). Оба предложения отсутствуют на складе. Официальной информации о будущем анонсе портативной приставки MSI Claw 8 EX AI+ пока нет. Вероятно, производитель представит её на предстоящей выставке Computex 2026. Хакеры слили данные клиентов Trump Mobile и раскрыли реальные продажи смартфона T1

20.05.2026 [20:24],

Сергей Сурабекянц

В преддверии начала продаж скандально известного смартфона Trump Mobile T1 начали появляться сообщения об утечках конфиденциальной информации клиентов с сайта компании. Утечка также показала, сколько заказов на T1 было размещено, и это на порядок меньше, чем утверждали вирусные цифры в СМИ.

Источник изображения: Trump Mobile Пользователь YouTube voidzilla первым сообщил о предполагаемой утечке, получив анонимную информацию от пожелавшего остаться неизвестным хакера об уязвимости на сайте Trump Mobile. Хакер утверждает, что при размещении поддельного заказа на смартфон он смог «просканировать всю базу данных предварительных заказов». Таким образом он получил доступ к электронным письмам, номерам телефонов и почтовым адресам, но не к данным кредитных карт. Информация об уязвимости косвенно подтверждается пользователями YouTube voidzilla и penguinz0, которые делали заказы на смартфон Trump Mobile T1, а теперь обнаружили свои данные в присланном злоумышленником файле. Утечка, по всей видимости, включает в себя все размещённые заказы на телефон, что позволяет предположить, сколько всего заказов было размещено. Согласно данным voidzilla, было «примерно 10 000 уникальных клиентов и около 30 000 уникальных заказов на телефоны», хотя неясно, все ли заказы касаются именно устройства или являются заказом SIM-карты из тарифного плана 47 от Trump Mobile. В любом случае, это намного меньше цифры в 590 000, которая неоднократно публиковалась в СМИ за последние шесть месяцев. Хакеры атаковали интернет-магазин Škoda — данные клиентов могли утечь

13.05.2026 [16:59],

Павел Котов

Автопроизводитель Škoda сообщил о кибератаке на его интернет-магазин и признал, что злоумышленники могли получить доступ к персональным данным клиентов. Когда именно произошла атака, в компании не уточнили, но сообщили, что обнаружили инцидент в ходе мониторинга безопасности.

Источник изображений: skoda-auto.com Компания была вынуждена отключить магазин; злоумышленников из системы удалили. Работу с инцидентом делегировали специализированной группе экспертов по IT-криминалистке; о происшествии уведомили правоохранительные органы. Характер инцидента в Škoda также не раскрыли, поэтому трудно сказать, была ли атака связана с использованием вирусов-вымогателей, и сколько клиентов пострадали. Киберпреступники получили доступ к именам клиентов, адресам их электронной почты, а также, в некоторых случаях, к номерам их телефонов. Была скомпрометирована информация о заказах, а также имена пользователей и пароли в системе — правда, они были захешированы. Данные банковских карт и прочая финансовая информация украдены не были, заверили в Škoda. «Технический анализ показал, что доступ к хранящимся в магазине данным был в принципе возможен. Однако из-за особенностей доступных протоколов невозможно отследить во всех подробностях, были ли данные фактически скопированы или извлечены, и в какой степени», — добавил автопроизводитель. В компании подчеркнули, что не удалось получить доказательств, что эти данные использовались в реальных условиях. Но клиентов предупредили, что в их адрес могут осуществляться фишинговые атаки. 16-минутная демонстрация операционной системы Google Aluminium OS утекла в преддверии анонса

12.05.2026 [19:16],

Сергей Сурабекянц

Aluminium OS, грядущая версия Android для ПК от Google, просочилась в интернет всего за несколько часов до презентации Google на Android Show. Инсайдер Mystic Leaks поделился 16-минутным видео, которое, по всей видимости, демонстрирует реально функционирующую операционную систему. После экрана загрузки с логотипом Android видео показывает процесс настройки нового устройства. Этот процесс и пользовательский интерфейс в целом очень похожи на стандартный Android, только уменьшены для удобства использования на ноутбуке. Панель задач и меню приложений похожи на те, к которым привыкли пользователи ChromeOS, но на домашнем экране теперь отображаются значки рабочего стола и строка поиска Google. В приложении «Настройки» даже отображается операционная система устройства как «Android версии 17». Наряду с этим демонстрационным видеороликом, сегодня в Сеть также просочились изображения новой линейки устройств под общим названием Googlebooks, которые, возможно, являются ноутбуками, предназначенными для работы под управлением новой ОС Android для ПК. Мероприятие Android Show I/O Edition 2026 состоится 12 мая в 10:00 по Тихоокеанскому времени (20:00 мск). Как ожидается, компания сделает ряд важных объявлений о том, что ждёт ОС Android в будущем. Nvidia подтвердила утечку данных пользователей GeForce Now через армянские сервера

10.05.2026 [17:59],

Владимир Фетисов

Nvidia подтвердила, что в результате утечки данных были раскрыты данные пользователей сервиса GeForce Now. В компании уточнили, что инцидент затрагивает только пользователей из Армении, зарегистрированных в сервисе через GFN.am, а его причиной стал взлом инфраструктуры регионального партнёра. Отмечается, что инфраструктура Nvidia в результате инцидента не пострадала.

Источник изображения: bleepingcomputer.com «Наше расследование показало, что находящиеся под управлением Nvidia услуги не были затронуты. Проблема ограничена системами, которыми управляет сторонний партнёр GeForce Now Alliance из Армении. Мы тесно сотрудничаем с партнёром, чтобы поддержать их расследование и процесс устранения проблемы. Затронутые пользователи будут уведомлены через GFN.am», — говорится в заявлении Nvidia. В сообщении компании также сказано, что пароли от учётных записей GeForce Now не были похищены в результате инцидента, а пользователей, которые зарегистрировались на платформе после 9 марта, проблема не затронула. Это сообщение стало ответом на пост, опубликованный на одном из хакерских форумов на прошлой неделе. Его автор с ником ShinyHunters утверждал, что взломал сервис GeForce Now и похитил данные миллионов пользователей сервиса. Речь шла о ФИО пользователей, адресах электронной почты, датах рождения и др. В доказательство злоумышленник опубликовал часть данных и выразил готовность продать всю базу за $100 тыс. в биткоинах или Monero. Смартфоны Xiaomi 17T и 17T Pro на мощных чипах MediaTek показались на изображениях в преддверии анонса

06.05.2026 [15:54],

Павел Котов

Xiaomi готовится выпустить производительные смартфоны Xiaomi 17T и 17T Pro, которые скоро поступят в продажу — в Европе цены на них будут начинаться от €749. Они очень напоминают основную флагманскую серию Xiaomi 17. Изображения смартфонов опубликовал немецкоязычный ресурс WinFuture.

Источник изображений: winfuture.de По неофициальной информации, Xiaomi 17T работает на чипе MediaTek Dimensity 8500-Ultra с 12 Гбайт оперативной памяти и 256 Гбайт на встроенном накопителе UFS 4.1. Отмечаются также аккумулятор на 6500 мА·ч, 6,59-дюймовый AMOLED-дисплей с частотой обновления 120 Гц, блоком из 50-мегапиксельной основной камеры, 50-мегапиксельной с телеобъективом и 12-мегапиксельной сверхширокоугольной; в качестве программной платформы выступает Android 16. Xiaomi 17T

Старший Xiaomi 17T Pro получил более новый и мощный процессор Dimensity 9500 с 12 Гбайт оперативной памяти, накопитель от 512 Гбайт, более ёмкую батарею на 7000 мА·ч, 6,83-дюймовый AMOLED-экран с частотой 144 Гц, Android 16 и такие же камеры, но с улучшенным основным сенсором. Xiaomi 17T Pro

Смотреть все изображения (3)

Смотреть все изображения (3) Базовый Xiaomi 17T получит голубую, розовую и чёрную расцветки при ценнике от €749; более мощный Xiaomi 17T Pro в синем, тёмно-розовом и чёрном вариантах можно будет приобрести по цене от €999. Дата выхода обоих новых смартфонов неизвестна. В Сеть утекли все ключевые подробности смартфонов Google Pixel 11 — от Tensor G6 до новых камер

04.05.2026 [17:40],

Дмитрий Федоров

Ресурс Mystic Leaks опубликовал крупную утечку о готовящейся серии смартфонов Google Pixel 11 — раскрыты конфигурация чипа Tensor G6 на ядрах Arm C1, новые сенсоры камер с кодовыми обозначениями chemosh, bastet и barghest, размещение светового RGB-индикатора Pixel Glow на блоке камеры и отказ от модемов Samsung в пользу MediaTek M90 (MT6986D). Выход смартфонов ожидается в августе, по дизайну они будут близки к Pixel 10. Источник изображений: @mysticleaks / Telegram Подробнее всего в утечке расписан Tensor G6, чипсет для Pixel 11. Обновлённый чип получит конфигурацию 1+4+2 на новых ядрах Arm C1, графический процессор PowerVR C-Series CXTP-48-1536, обновлённый чип безопасности Google Titan M3 и модем MediaTek M90 (MT6986D). Последний пункт примечателен: Google отказывается от модемов Samsung Exynos, которые использовала в Pixel несколько лет. По всей видимости, также появятся новый тензорный процессор (TPU) и новый GXP — собственный процессор обработки изображений (ISP) Google. Вероятно, обновление чипа обработки изображений связано с тем, что Google готовит новое аппаратное обеспечение камер для линейки Pixel 11. В утечке перечисляется несколько новых сенсоров. Базовый Pixel 11, по предварительным данным, получит новый главный сенсор под кодовым обозначением chemosh (предположительно, на 50 Мп). Этот же сенсор должен достаться и складному Pixel 11 Pro Fold. Pixel 11 Pro и Pixel 11 Pro XL, в свою очередь, получат новые сенсоры bastet и barghest для основной и телефото-камер. Подробные характеристики не даны, но примечательно, что Google вообще обновляет камеры: такое в линейке Pixel случается нечасто. Базовая модель Pixel 11 получит экран диагональю 6,3″ с разрешением 1080 × 2424, частотой обновления 60–120 Гц, ШИМ 240 Гц и пиковой яркостью до 2200 кд/м². Аккумулятор имеет минимальную ёмкость 4840 мА·ч, оперативная память составит 8 или 12 Гбайт, а корпус будет выпускаться в чёрном, зелёном, розовом и фиолетовом цветах. Старшая модель Pro сохранит ту же диагональ экрана 6,3″, но получит чуть более высокое разрешение 1280 × 2856 с частотой обновления 1–120 Гц, ШИМ 240 Гц и пиковой яркостью до 2450 кд/м². Аккумулятор Pro-версии будет ёмкость 4707 мА·ч, объём оперативной памяти составит 12 или 16 Гбайт. Версия Pro XL отличается увеличенным экраном на 6,8″ с разрешением 1344 × 2992 при тех же 1–120 Гц, ШИМ 240 Гц и яркости до 2450 кд/м². Аккумулятор у XL-модели вырастет до 5000 мА·ч, объём оперативной памяти тот же, что у Pro-версии: 12 или 16 Гбайт. Складная модель Pro Fold получит внутренний OLED-экран на 2076 × 2160 точек с частотой 1–120 Гц и яркостью до 2050 кд/м². Внешний OLED обеспечит разрешение 1080 × 2342, частоту 60–120 Гц и пиковую яркость 2450 кд/м². Аккумулятор имеет минимальную ёмкость 4658 мА·ч, объём оперативной памяти составит 12 или 16 Гбайт. Утечка также указывает, что встроенный термодатчик в моделях Pro исчезнет, а Pixel Glow появится на самом блоке камеры. По описанию, модуль похож на Glyph у Nothing: на сопровождающем макете показаны небольшие светодиоды рядом со вспышкой. Наконец, сообщается, что фирменная система Google для аппаратной разблокировки по лицу под названием Project Toscana в линейке Pixel 11 не дебютирует. Умные очки Galaxy Glasses показались на качественных изображениях и приоткрыли характеристики

27.04.2026 [17:24],

Сергей Сурабекянц

Инсайдер OnLeaks совместно с AndroidHeadlines опубликовали рендеры умных очков Samsung под кодовым названием Jinju, которые очень похожи на очки Meta✴✴ Ray-Ban. Сообщается, что Samsung Galaxy Glasses будут работать на платформе Android XR и поставляться со встроенным ИИ-помощником Gemini. Устройство весом около 50 грамм получит чип Snapdragon AR1 и 12-мегапиксельную камеру. Вероятно, очки будут представлены на июльском мероприятии Unpacked вместе с Galaxy Z Fold 8 Wide.

Источник изображений: Android Authority Утёкшая информация также раскрывает некоторые предварительные характеристики Galaxy Glasses, включая процессор Qualcomm Snapdragon AR1, аккумулятор ёмкостью 155 мА·ч, 12-мегапиксельную камеру с датчиком Sony IMX681 и поддержку беспроводных протоколов Wi-Fi и Bluetooth 5.3. Ожидается, что вес Galaxy Glasses не превысит 50 грамм, они будут оснащены направленными динамиками и фотохромными линзами-хамелеонами.  Инсайдеры утверждают, что Samsung может представить Galaxy Glasses на своём будущем мероприятии Unpacked в июле, где, вероятно, также будут показаны раскладные смартфоны Galaxy Z Fold 8, Galaxy Z Fold 8 Wide, Galaxy Z Flip 8 и умные часы Galaxy Watch 9.  В настоящее время у Samsung в разработке находятся как минимум три модели умных очков на базе Android XR — SM-0200P, SM-0200J и SM-0500. Samsung Galaxy Glasses первоначально имели кодовое название Haean, но недавно оно перешло к умным очкам с microLED-дисплеем, запуск которых ожидается в 2027 году. В розничную продажу Galaxy Glasses поступят позже в этом году. Предполагаемая стоимость этих Galaxy Glasses составит от $379 до $499, а вариант с дисплеем будет стоить от $600 до $900. Утечки от OnLeaks довольно точны в отношении информации о размерах и общем дизайне устройств, а к данным о ценах и технических характеристиках следует отнестись с изрядной долей скептицизма. Утечка показала, в каких цветах выйдет iPhone 18 Pro: тёмно-красный Dark Cherry заменит Cosmic Orange

18.04.2026 [11:19],

Дмитрий Федоров

Компания Apple, судя по последним утечкам, готовит iPhone 18 Pro и 18 Pro Max в четырёх расцветках с тёмно-вишнёвым Dark Cherry вместо Cosmic Orange и уменьшенным Dynamic Island. Источник, осведомлённый о производственных связях компании, раскрыл коды Pantone всех вариантов и передал конструкторские чертежи редакции Macworld. Все три новые модели — iPhone 18 Pro, 18 Pro Max и складной iPhone Ultra — ожидаются в сентябре 2026 года.

Источник изображений: Macworld, FoundryCo Apple готовит iPhone 18 Pro и 18 Pro Max в четырёх расцветках: Dark Cherry (Pantone 6076), Light Blue (Pantone 2121), Dark Gray (Pantone 426C) и Silver (Pantone 427C). Dark Cherry — тёмно-вишнёвый оттенок, по характеру ближе к цвету вина, нежели к яркому красному. Light Blue повторяет Mist Blue базового iPhone 17.  Все четыре варианта пока находятся в разработке: их серийное производство не началось, и Apple вправе скорректировать цветовую палитру. Журналист Bloomberg Марк Гурман (Mark Gurman) и другие источники утечек ранее сообщали об экспериментах Apple с красным оттенком, однако конечный вариант оказался темнее и сдержаннее. В прошлом году источник Macworld и Сонни Диксон (Sonny Dickson) сообщали о работе Apple над чёрным и стальным серым для iPhone 17 Pro — эти расцветки в итоге не вышли.  Конструкторские чертежи, изученные источником редакции Macworld, подтверждают, что внешне iPhone 18 Pro и 18 Pro Max практически не изменятся по сравнению с предшественниками. Динамическое окно Dynamic Island на дисплее станет меньше — это расширит полезную площадь экрана в те моменты, когда Live Activities не активны. На одном из чертежей зазор между стеклянной окантовкой задней панели и выступом блока камеры уменьшен, однако источник Macworld не подтвердил, отражает ли это финальное конструктивное решение новинок. Пользователь китайской социальной сети Weibo под псевдонимом Instant Digital ранее писал, что Apple внедрит технологию, минимизирующую разницу в цвете между стеклом и алюминиевой рамкой.  Складной iPhone, по слухам получивший название iPhone Ultra, в развёрнутом виде напоминает iPad mini и выйдет в двух расцветках: серебристо-белой и Indigo — близкой к Deep Blue у iPhone 17 Pro. Толщина устройства в развёрнутом положении составит 4,7 мм, что тоньше iPhone Air с его 5,6 мм. На задней панели разместятся две камеры; на внешнем дисплее и во внутреннем — в верхнем левом углу — предусмотрены камеры для селфи. Ряд аналитиков допускает, что складная модель поступит в продажу позже остальных. Базовый iPhone 18, iPhone 18e и новый Air, по данным источника, выйдут в I половине 2027 года. Apple давит на блогера из-за утечки iOS 26 — требует раскрыть источники

14.04.2026 [20:03],

Сергей Сурабекянц

В июле 2025 года Apple подала судебный иск, обвинив блогера Джона Проссера (Jon Prosser) в незаконном раскрытии информации о будущей операционной системе iOS 26, составляющей коммерческую тайну, и в нарушении «Закона о компьютерном мошенничестве и злоупотреблениях». Вчера Apple дополнительно обвинила Проссера в неисполнении требований о предоставлении информации.  Проссер размещал информацию об iOS 26 с января 2025 года. В частности, им была представлена реконструкция обновлённого приложения «Камера» и несколько видеороликов с демонстрацией нового интерфейса, которому впоследствии присвоили название Liquid Glass. Некоторые материалы, в силу их предварительного характера, отличались от финальной версии, представленной Apple в июне. По версии Apple, эти сведения он получил с помощью взломанного iPhone, находившегося в разработке и принадлежавшего сотруднику компании Итану Липнику (Ethan Lipnik). Взлом, как утверждается, произвёл Майкл Рамаччотти (Michael Ramacciotti), ещё один ответчик по делу. Рамаччотти с помощью системы отслеживания местоположения выяснил, когда Липник будет отсутствовать в течение длительного времени, узнал пароль и взломал устройство, которому, вопреки политике Apple, Липник не обеспечил должной защиты. Затем Рамаччотти совершил видеозвонок Проссеру и продемонстрировал предварительную версию iOS, включая несколько функций и приложений. Документ, поданный Apple в Окружной суд Северного округа Калифорнии, охватывает события с момента последнего обновления информации сторонами в феврале 2026 года. Apple направила Проссеру повестки о предоставлении документов и даче показаний 3 февраля. Юристы компании утверждают, что он не в полной мере ответил на некоторые запросы и вообще не ответил на другие. Apple несколько раз продлевала срок и до сих пор не получила информацию, необходимую для понимания полного объёма утёкшей конфиденциальной информации и способа её получения. Компания будет ходатайствовать об очной явке ответчика в суд. В документе также сообщается, что Проссер нанял адвоката и намерен ходатайствовать об отмене заочного решения, вынесенного против него в октябре 2025 года, после того как он пропустил крайний срок ответа на иск Apple. Проссер заявил, что «активно общался с Apple с самого начала этого дела», — утверждение, которое Apple впоследствии опровергла в судебных документах. Позиция Рамаччотти в этом деле резко контрастирует с позицией Проссера. Он разрешил Apple провести криминалистическую экспертизу, согласился ответить на дополнительные вопросы и предложил дать показания после того, как Apple завершит сбор доказательств от третьих лиц. Apple и Рамаччотти неофициально обсуждают потенциальное урегулирование конфликта. Apple требует денежной компенсации и судебного запрета, препятствующего обеим сторонам в дальнейшем разглашении конфиденциальной информации. Очередное заседание суда по этому делу назначено на 10 июня 2026 года. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |